雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

「https://www.sancity.jp/」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ 2022年6月29日 株式会社サンシティ

個人情報漏えいの可能性に関するお知らせとお詫び 2022年6月27日 バリュエンスホールディングス株式会社

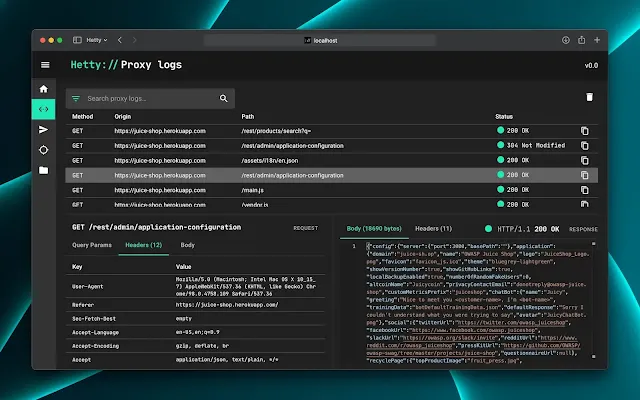

BURPの代替になりそうなツール「Hetty」 / This looks great! A BURP alternative.

- マシンインザミドル(MITM)HTTPプロキシ、ログと高度な検索機能付き

- 手動でリクエストを作成/編集し、プロキシされたリクエストを再生するためのHTTPクライアント

- スコープをサポートし、作業の整理整頓を支援

- 使いやすいWebベースの管理インターフェイス

- プロジェクトベースのデータベースストレージにより、作業の整理整頓を支援

LINUX

sudo snap install hetty

WINDOWS

scoop bucket add hettysoft https://github.com/hettysoft/scoop-bucket.git

scoop install hettysoft/hetty

実行

インストールしたら、コマンドラインからHettyを起動します。

hetty

何もオプションを付けずに起動すると、このようになります。

- ディスクに格納されるルート CA 証明書と秘密鍵を作成する。

~/.hetty/ - BadgerDB データベースを作成し、ディスクに格納する。

~/.hetty/db/ - リッスンするHTTPサーバーを実行します。

0.0.0.0:8080, 管理画面のプロキシおよびサービスに使用されます

以下のようなコンソール出力が表示されるはずです。

2022/03/01 11:09:15 INFO [main] Hetty (v0.5.1) is running on :8080 ...2022/03/01 11:09:15 INFO [main] Get started at http://localhost:8080これで、http://localhost:8080、管理画面にアクセスできるようになります。

「やまなしくらしねっと」 のヘルプデスクを装った不審メールについて 2022年6月29日 山梨県

やまなしくらしねっとを含め全国の地方公共団体への電子申請サービスを提供している事業者が、ヘルプデスク業務用パソコンにおいて、過去にマルウェア(Emotet)に感染していたことを発見

※不審メールが発信されたとの報告が同サービスを利用する県外の自治体から寄せられ、同社において調査したところ感染した痕跡を検出

上記について、山梨県市町村総合事務組合(以下「組合」)を通じて、同社から連絡を受ける。

同日 やまなしくらしねっとのトップページ(お知らせ)に注意喚起に関する情報を掲載(運営主体である組合が対応)

やまなしくらしねっと利用者のうちヘルプデスクに問い合わせた方への注意喚起メールを送信済

カーニバルクルーズが2019年のデータ侵害に対して125万ドルの罰金を支払う / Carnival Cruises to pay $1.25 million fine for 2019 data breach

ショルダーサーフィンとは? / What is shoulder surfing?

アドレス乗っ取られ個人情報漏えいか 伊達市、大量の不審メールも

名古屋大学への不正アクセスによる個人情報流出について 2022年6月28日 名古屋大学

中学校で生徒のテスト結果一覧を誤配布 - 柏市

結婚支援事業で会員個人情報を別人に誤送信 - 香川県

HTTP/1.1 と HTTP/2 と HTTP/3 の差分 / HTTP/1.1 vs. HTTP/2 vs. HTTP/3

| HTTP/1.1 | HTTP/2 | HTTP/3 | |

|---|---|---|---|

| リリース | 1997 | 2015 | 2018 |

| 主な新機能 | 長さが不明なレスポンスに対して持続的な接続を可能にするため、chunkedエンコードを追加。 | ヘッダー圧縮による仮想同時ストリームを追加。 | TCPトランスポートをUDPトランスポートに置き換え。 |

| 接続処理 | 順次、1件ずつリクエスト | 優先順位をつけて、一度に複数の依頼をすることがある | 優先順位をつけて、一度に複数の依頼をすることがある |

| ヘッダー圧縮 | (無し) | HPACK | QPACK |

| プロトコルタイプ | テキスト | バイナリ | バイナリ |

| Server Push | 不可 | 可 | 可 |

| HTTPS | 可能だが、必須ではない | 推奨されるが必須ではない | 必須 |

| Transport Layer | TCP | TCP | UDP |

| 普及度 | 現在一般的に使われている | 利用拡大中、2020年2月時点で43% | まだ実験段階、2020年2月時点で4.1%が使用 |

弊社利用サービス期間の情報漏洩について 2022年6月27日 13BASE

[イベント] International Cyber Expo 2022(2022/9/27-28)

International Cyber Expoは、サイバーセキュリティの優れた頭脳が集まり、相互に接続された明日の世界の問題を探求する場所です。

2022年9月27日~28日にロンドンのオリンピアで開催されるInternational Cyber Expoは、業界コラボレーションのための出会いの場となるよう努めています。ここでは、吟味された上級サイバーセキュリティバイヤー、政府関係者、起業家からソフトウェア開発者、ベンチャーキャピタルまで、誰もが自分の経験、知識、リソースを仲間と共有できるよう歓迎されています。また、サイバーセキュリティ・ベンダーと、中堅企業、政府機関、重要な国家インフラ、公共機関のCISO、CIO、情報セキュリティ責任者などの意思決定者をつなぐことにも重点を置いています。

毎年開催されるサイバーセキュリティの展示会として、このイベントはコミュニティのために、コミュニティによって作られ、世界クラスのグローバルサイバーサミット、展示スペース、没入型ライブデモ、Beer Farmersとの提携による非公式のネットワーキングを開催しています。

このイベントの議題は、Ciaran Martin CB教授(NCSCの前CEO)を議長とし、政府、産業界、学界の信頼できる関係者で構成される多様で尊敬すべき諮問委員会によって形成されています。

弊社Webサイト一時閉鎖のお知らせ 2022年6月24日 株式会社矢野経済研究所

「VIEW’s NET」への不正ログインに関するお詫びとお知らせ 2022年6月24日 株式会社ビューカード

・VIEW’s NET

・ビューカードアプリ

・VIEW ショッピングステーション

・インターネットからのビューカードのお申込み

不正アクセスによる メールアドレス漏洩事案の調査結果と今後の対応のお知らせ 2022年6月23日 株式会社エフシージー総合研究所

Web3の世界におけるセキュリティリスク軽減の方法 / 7 best practices for Web3 security risk mitigation

技術開発者と企業は、Web3 の可能性を評価する際に、セキュリティに対する積極的なアプローチを取る必要があります。ブロックチェーンと暗号通貨は、ソーシャルエンジニアリング、インサイダー攻撃、欠陥のある実装といった従来の問題から、分散型アプリケーション、取引所、ウォレットにおけるWeb3ネイティブの悪用といった新しいクラスまで、セキュリティに関する懸念が高まっています。

ブロックチェーン領域における攻撃は、しばしば従来のアプリケーションよりも被害が大きくなります。これらの事象は不可逆的であり、スマートコントラクトを条件とするため、悪用された場合、単一のノードではなくネットワーク全体に連鎖します。

セキュリティリーダーは、Web3セキュリティのベストプラクティスを参考に、リスクを軽減することができます。

伝統的なセキュリティ設計の原則は、Web3システムにも他のシステムと同様に不可欠です。開発者は、セキュリティを意識した基準を設計し、製品、およびインフラストラクチャに組み込む必要があります。例えば、攻撃対象領域を最小化し、ゼロトラストフレームワークを考慮し、権限を分離して最小化するよう努力する必要があります。

セキュリティ・バイ・デザインの原則が第一ですが、組織はどのような種類のブロックチェーンを使用する予定なのかも検討する必要があります。

イーサリアムやソラナなどのパブリックブロックチェーンネットワークはオープンであり、誰でも参加することができます。また、ユーザーは用途に応じてさまざまな匿名性を享受することができます。これに対し、プライベート(許可制)のブロックチェーン・ネットワークは、ユーザーが自分の身元だけでなく、メンバーシップやアクセス権限も確認する必要があります。

パブリック、プライベートに関わらず、ブロックチェーンの種類によって複雑さが異なるため、1つのブロックチェーンを理解しても、すべてのブロックチェーンを理解したことにはなりません。サイドチェーン、マルチチェーン、クロスチェーン、フェデレーション、オラクル、その他の分散型台帳コンポーネントなど、さまざまなハイブリッドインフラは、スピード、効率、回復力など、セキュリティチームと接点を持つ他の基準にも影響を及ぼします。

Web3 の「西部開拓時代」には、テクノロジーだけでなく、デザイナーが考慮しなければならない法律的、文化的、経済的な力学が含まれています。たとえば、アイデンティティに関しては、特定の設定や統合が、Know Your Customer や GDPR などの既存のコンプライアンス体制に抵触する可能性があります。

ID 以外にも、暗号技術に関する規制は管轄地域によって異なります。さらに、多くのWeb3エンティティは、プロジェクトや分散型自律組織です。

また、ソーシャルエンジニアリングのセキュリティへの影響も考慮してください。Discordのコミュニティは、デジタル資産の利点をどのように誤解し、誇張するでしょうか。暗号プラットフォームの暗号化された金融化は、悪質な行為者にどのようなインセンティブを与えるのでしょうか。

サイバーリスク管理プログラムは、新たな脅威に対する理解を深め、緩和するために、業界の同業者と協力することで利益を得ることができます。Web3 の文脈では、GitHub や OODA Loop が最近リリースした Cryptocurrency Incident Database のようなオープンソースプラットフォームなど、従来のリソースに類似したチャネルがあります。OODA Loop は、Web3 プロジェクトの間でサイバーセキュリティ事件が多発していることに着目し、セキュリティ研究者やエンジニアが共通のサイバー攻撃カテゴリや根本原因を確認できるように、このデータベースを構築しました。また、ビルダーは、自社のプラットフォームで開発者向けのセキュリティガイダンスを公開する必要があります。Web3 の開発は比較的公開されているため、Reddit、Discord、Twitter などで調査を行うことも可能です。

組織は、開発プロセスの前と全体を通して、リスクをモデル化し、分析し、軽減する必要があります。ブロックチェーン開発者とセキュリティ専門家は、事前に以下のような質問をする必要があります。

- コードの中で最も影響が大きいのはどの部分か?

- インシデント対応プロトコルはどのように影響されますか?

- 脆弱性はどのように報告されるのか?

- リスクを高めるために、ユーザはどのようにサポートされるのか?

- ユーザーの権限はどのように管理され、ウォレットやチェーンなどの相互運用性はどのように説明されるべきか?

- 組織はコミュニティ参加型のガバナンスに対応していますか?

- 違反が発生した場合、大規模な変更やチェーンの分岐はどのように処理されますか?

このような質問は、インシデントが発生したときよりも、むしろ先手を打って対処したほうがよいでしょう。その答えは、組織のサイバーセキュリティガバナンスプログラムに沿ったものであるべきです。

情報の品質やデータ操作のリスクを評価することは、オンチェーンかオフチェーンか、また、取引や所有権を確認するために必要な情報は何か、といった判断と関連付ける必要があります。

フィッシングなどの一般的な脅威には、テクノロジーのアーキテクチャと UX ワークフローの両方で対応する。例えば、セキュリティチームは、悪意のあるリンク検出ソフトウェアをブラウザにインストールするようユーザーに促し、多要素認証を要求し、オープンなWi-Fiネットワークを回避し、システムの更新を行うよう定期的にリマインダーを送信する必要があります。

また、プルーフ・オブ・ワーク型合意形成アルゴリズムの回避、マイニングプールの監視、他のノードの不審な行動の分析により、51%攻撃やシビル攻撃といったブロックチェーンアーキテクチャに特有のリスクを回避する必要があります。ブロックチェーンのキーとウォレットに関連する新しいユーザーの責任を考えると、セキュリティはユーザーのオンボーディング、コミュニケーション、およびエクスペリエンス・デザインに含まれる必要があります。

Web3 の開発ペースは速いですが、構築者は新しいコードやコミットを開始する前と後に、プロジェクトを評価し、テストする必要があります。これを怠ると、一般的なエクスプロイト、インサイダー攻撃のベクトル、ユーザーのプライバシー保護、その他のミスを見落としてしまい、違反や巨額の損失につながる可能性があります。

特に新興の開発企業は、従来の企業のようなセキュリティガバナンスがない可能性があるため、組織は定期的な監査も実施する必要があります。

その中には、開発の各段階で監査レベルのチェックを行う技術を開発したDeepReasonも含まれています。

セキュリティ・リーダーは、この新しいクラスのテクノロジーを取り入れるべきです。従来のセキュリティ手法も多く適用されますが、分散型台帳、暗号資産、ウォレット、およびデジタル通信の広範な金融化によって、セキュリティにはいくつかの明確な意味が生まれます。Web3 は企業とは無関係に思えるかもしれませんが、その根底にある技術は、企業とその顧客にとって大きな破壊的可能性を持っています。

出典:7 best practices for Web3 security risk mitigation

週刊OSINT 2022-21号 / Week in OSINT #2022-21

今週は、興味深いコース、記事、ツールのヒント、そして膨大なリンク集をご紹介します!

オープンソースの情報、収集、分析に関する情報量が膨大になったことに驚かされます。特にここ数年のロックダウンの影響で、自由に利用できる情報や講座が間違いなく増えていて、これらがコミュニティと共有されるのは嬉しいことです。また、TwitterやDiscordなどで共有されているTipsの量もすごいですね。このような情報を定期的に再共有するコレクター集団の一員であることは、素晴らしいことです。

- Geospatial Intelligence

- SOCMINT Scraping and Analysis

- Meta OSINT

- Exif Viewers

- Basic OSINT Investigations

トレーニング: Geospatial Intelligence

Dr DudeがTOCP Discordで地理空間情報についての無料講座をいくつか紹介してくれました。どれも基本的なこと、歴史、方法論、様々な分野でどのように使われるかをカバーしているが、USGIFによる完全無料のコースもある。GISの仕組み、衛星画像のさまざまなセンサー、人工知能やデータ解析といったことを教えてくれます。このコースでGEOINTのウィザードになれるとは思わないでほしいが、この専門分野の歴史と基本をすべて学ぶことができ、さらなる探求のための確かな基礎となるはずだ。

記事: SOCMINT Scraping and Analysis

Lauraは、ソーシャルメディアプラットフォームの基本的なデータ収集と分析に関するOS2INTのブログを共有しました。Instant Data Scraper、InVID/Weverifyプラグイン、Telegramメッセージをオープングループとチャンネルからスクレイピングするために作られたPythonツールについて書かれています。データの収集と分析の方法について、いくつかの良いリソースと説明がある、素晴らしいブログです。

リンク: Meta OSINT

Scottは、オープンソース・インテリジェンスに関する4000以上のリソース、ツール、記事、ブログの概要を作成した。素晴らしいインタラクティブなチャートでナビゲートすることもできるし、カテゴリごとにグループ化されたソースの完全なリストに飛び込むこともできる。膨大な数のリソースと、それを収集した素晴らしい仕事です。Scottさん、ありがとうございます。

ツール: Exif Viewers

JeffreyのExif Viewerがしばらくの間オフラインになっているため、他の解決策を探す必要がある人がいます。特に、Phil Harvey氏のExifToolのようなローカルソフトをインストールできない場合の解決策を探しているようです。これはおそらく最高のローカルツールですが、他にもいくつかの可能性があります。

拡張機能・アドオン

- InVID/WeVerify:Chrome拡張機能

- EXIF Viewer Pro: Chrome拡張機能

- Exif Viewer:Firefoxアドオン

オンラインソリューション

- Exifdata.com

- CyberChef レシピ (少しバグがあり、常に動作するわけではありません)

- Forensically (「メタデータ」オプションを使用)

もちろん、複数の拡張機能、アドオン、またはウェブサイトがありますが、ここですべてを追加することはできません。ブラウザの拡張機能の中には、表示したいフィールドを正確に指定しない限り、基本的な情報しか表示しないものがあります(Exif Viewer Classicなど)ので、ご注意ください。

記事: Basic OSINT Investigations

今月初め、Sofia SantosはOSINT調査の基本的なステップについて、軍事輸送を例にとって記事を書いた。彼女は、多くの新参者がOSINTとして見ているデータの収集にはあまり重点を置いていません。しかし、この記事では、すでに収集されたデータを使って、5つのWと1つのHの一部に答えています(リンク)。これから始めようとしている人、データの収集で止まっている人への良い入門書です。

オマーン航空がワンワールド・アライアンスに加盟 / Oman Air to join the oneworld alliance with Avios ‘earn and burn’ on the way

オマーン航空は、2022年6月20日、ブリティッシュ・エアウェイズと並んで、航空連合「ワンワールド」に加盟すると発表した。

これにより、2024年までにイギリスとマスカット間およびそれ以降の接続都市を結ぶオマーン航空のフライトでAviosを獲得・交換することができるようになります。

すでにオマーン航空と密接に連携しているカタール航空は、スポンサーとして、統合のためのサポートを提供することに同意しています。

オマーン航空が加わることで、ワンワールド・アライアンスはカタール航空やロイヤル・ヨルダン航空と並んで、中東でさらに強力な地位を築くことになります。

スターアライアンスにはエジプト航空、スカイチームにはミドルイースト航空とサウディア航空がありますが、スターアライアンスとスカイチームはやや無防備な状態になります。エミレーツ航空が主要アライアンスに加盟することはないでしょうが、エティハド航空に対しては、他の 2 つのグループのいずれかと提携するよう圧力がかかることになるかもしれません。

オマーン航空は、ワンワールド・アライアンスのルートマップに、オマーンのドゥクムとハサブ、バングラデシュのチッタゴンの 3 都市を新たに追加しました。 同航空はマスカット、サララ、バンコクにラウンジを有しています。

オマーン航空は現在、ボーイング737、ボーイング787、エアバスA330を使用し、20地域、41都市に就航しています。

オマーン航空は上品なオペレーションで、アライアンスに加わるにふさわしい存在です。唯一の欠点は、ブリティッシュ・エアウェイズがヘルシンキ(フィンエアーの本拠地)やクアラルンプール(マレーシア航空の本拠地)に運航しなくなったように、オマーン航空がワンワールドに加盟すると、オマーンへの自社便を再開する可能性が低くなることです。

参考までに、現在のワンワールド・アライアンス加盟航空会社は、アラスカ航空、アメリカン航空、British Airways、キャセイパシフィック航空、Finnair、Iberia、日本航空、マレーシア航空、カンタス航空、Qatar Airways、ロイヤル エア モロッコ、ロイヤル ヨルダン航空およびスリランカ航空となっています。Fiji Airlines は、「ワンワールド・コネクト」パートナー会員です。ロシアの航空会社である S7 は、現在メンバーシップを停止しています。

出典:Oman Air to join the oneworld alliance with Avios ‘earn and burn’ on the way

GCC(Go Curry Cracker)式FIREアセットアロケーション2022 / GCC Asset Allocation 2022

GCC Asset Allocation

2022年5月上旬現在、私たちのポートフォリオはこのようになっています。

Assets and Allocation

ポートフォリオは、引き続き株式、債券、現金が中心となっています。

以下はその内訳です。

米国株 77% → 主にVTI、一部S&P500と小型株信託を旧401kで運用。

国際株式 17% → 全てVXUS

債券 1% → 中期国債(IEI)

オルタナティブ 4% → 全て100%VNQ(REIT)およびVTIの一部としてのREIT保有

キャッシュ 1%

興味深い比率をいくつか紹介します。

株式:債券&現金=98:2(株式100%から脱却傾向)

米国株:外国株=80:20

経年変化(今年はBIGな変化も)

これは、FIRE後の丸9年間における、私たちの流動的な純資産に対する配分比率の素晴らしいチャートです。当初から、株式と債券の比率は9対1くらいでした。これは、キャッシュフロー管理のために短期資金を貯めたため、多少変動しましたが、ほとんどの場合、一貫していました。武漢ウイルスのパンデミックの初期には、債券を売却して株式を買い増し、今ではポートフォリオはこれまでで最も株式偏重になっています。

これは、家を現金で購入し、その際に債券の99%を清算したことも理由の一つです。

また、同じデータをドル建てで見る方法もあります。

重要な点:

現在、FIRE時に保有していたポートフォリオ全体の価値よりも多くの米国株を保有しています。

私たちのポートフォリオの価値は、2年前とほぼ同じです... なぜなら、武漢ウイルスのパンデミック時に利確して家を買ったからです。

底値で債券を売って株を買ったので、その分利益が増えました。

じゃあ...私たちはタダで家を手に入れたの?

住宅ローンを組んで、その一部で株を買ったので、初めて純資産(緑の線)がポートフォリオの価値を下回りました(現在約10%ダウン😢)

なぜか?借り入れはオイシイからです。

家は、4%ルールで当てにならないので、ポートフォリオ/流動的純資産には含めない。

クラウドフレアの大規模障害の原因は設定ミスだった。 ~Discord、Pixiv、Amazon、Skype、京都府、原神、VALORANT、マイニンテンドーストアなどが影響~

盛岡四高で進路希望のデータ保存を誤り、生徒も閲覧可能に

佐賀新聞社、個人情報入りのファイルを誤送信

誤発送による個人情報の流出について 2022年6月23日 港区

TBカワシマ タイ販社に不正アクセス

高校で学校説明会の申込者情報が閲覧可能に - 宮城県

ブロックチェーンを可視化したサイト[txstreet.com] / This is one of the best blockchain visualizers

TxStreet.comは、BitcoinとBitcoin Cashのネットワークからのリアルタイムの取引データを、一連のバスに乗り込む乗客のSouth Park風の漫画に変換したものである。このサイトは、Bitcoin CashがBitcoinから「フォーク」して以来、支持者が対立している2つのネットワークの対比を示すことも意図している。しかし、このサイトからは、暗号通貨の基本的な知識やネットワークの日々の現実について多くを学ぶことができるので、この争いに加わる必要はない。

PayPay、PPAP撲滅へ!

宮城県警のメールサーバが不正に利用され、約3万件の迷惑メールが送信される

都の電子申請システムで不具合 - 別人の教員選考受験票を表示

LV Plus(デジタル資産およびアプリケーション向けのWeb3.0基盤プラットフォームパブリックチェーン)は詐欺(rug pull)だった模様 / We are seeing a rugpull on project @LV__Metaverse (LV PLUS) - $LVP, which has dropped more than >92%. ~$1.5M USD was taken.

当社サーバーへの不正アクセスの調査結果について 2022年6月21日 株式会社長栄

メルマガ本文に別人の個人情報を誤記載 - 名鉄観光バス

イベント応募者情報を誤送信、フォーム設定が未更新で - 東京都建設局

[イベント] CYDEF2022 (2022/11/30-12/3)

CYDEFとは?

2018年に開始したこのカンファレンスは「NATOサイバー防衛協力センター」や「米陸軍サイバーディフェンス研究所」などの研究機関等の協力を得て、世界各国のサイバーディフェンスの専門家による日本最大のサイバーディフェンスカンファレンスです。4年間で延べ200名以上の方に登壇していただき、延べ3,000名以上の方々に聴講いただいています。

CYDEF 2022の目的

サイバー攻撃や情報工作が内包される現在の武力侵攻は、そこに住む人だけでなく国際社会すべてを遠慮なく巻き込み、資源・金融・流通などの経済活動や人の認知領域にも大きな影響を与えています。今年のCYDEF2022ではこの現実を直視し、防衛・安全保障の視点から社会と経済の発展の阻害に直結しているサイバー領域における現況とその趨勢について国内外の有識者を交えて議論していきます。

CYDEF 2022のテーマ

Defending the continuity of light in the gray zone ~グレーゾーンの闇を英智で照らす~

開催概要

開催日時 : 2022年11月30日~12月3日

11月30日 (水)プレデイ (開催目的・導入セッション)

12月1日 (木)メインデイ (専門家カンファレンス)

12月2日 (金)メインデイ (専門家カンファレンス)

12月3日 (土)アフターデイ (ラップアップセッション)

また、開催後に映像についてはアーカイブにて配信する予定です。

※プレデイとアフターデイは日本向けのセッションです。

※各日の呼称は仮です。

登壇者 :国内外から約50名前後を予定

聴講者 :国外を含む約700名(登録者)を想定

実施方式 :オンライン(予定)

対象聴講者:サイバーディフェンス業務に関連する方、サイバーディフェンスに関心のある方

主催 :サイバーディフェンス研究会 CYDEF実行委員会

「CYDEF2022」特設ページ