- ブリティッシュ・エアウェイズのファーストクラスで到着した人

- ブリティッシュ・エアウェイズのクラブワールドで到着した人

- アメリカン航空ファーストクラスで到着した人

- アメリカン航空のビジネスクラスで到着した人

- ブリティッシュ・エアウェイズのゴールドカードホルダーで、BA長距離路線で到着した人

- アメリカン航空コンシェルジュ・キーカードホルダーで、AA長距離路線で到着した人

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

ロンドン・ヒースロー空港ターミナル5のBA到着ラウンジにバスタブ付きのシャワールームがあるらしい。

サクソバンク証券の2023年大胆予測

今年、サクソバンク証券の口座を開設して取引を行っている。

国内ではあまりメジャーな証券会社ではないが、S&P500のCFDや先物等、国内の証券会社では取り扱っていない商品を扱っている。

先日、無料会場セミナーの案内が来たので行ってみた。

結構長い事続いている、毎年恒例のイベントらしい。

セミナーの内容についてはリンクを参照いただきたい。

大胆予測なので、アタリを狙ったというよりは、極端なケースの紹介で、「こういったケースも踏まえてポートフォリオを考えましょう」といった趣旨のセミナーだった。

ただ、前回の大胆予測は幾つか現実化したようなことを話していた。

その一つがGAFAMへの逆風で、大胆予測ではFacebookの株価が30%下落する可能性を謳っていたが、実際に70%も株価が下落した。

そんな訳で、今回ももしかしたら当たるかもしれないという気持ちで聞いていた。

ロシアのウクライナ侵攻により、戦時経済というのが一つのテーマになっている。

ロシアのウクライナ侵攻の原因の一つはエネルギー問題とも言われているが、ESGの観点からも化石燃料からの脱却や、環境負荷を与える畜産辺りは今後トレンドになっていくのかと感じた。

とくにヨーロッパはこの辺の考え方が進んでいるらしい。どこかの国が食肉生産禁止を打ち出したら大ニュースになるかもしれないので、今の内から心の準備しておかなければならない。

また、金については上昇する要素がいくつかある。

ロシアがウクライナに対して核ミサイルをぶっ放すと金価格は暴騰する可能性がある。

また、中国が台湾に侵攻した場合も金価格は暴騰する可能性がある。

金に全てを賭ける必要はないが、ポートフォリオに少し金を混ぜておくことはとても重要と感じた。

また、ドル円もこの先どうなるかは分からないが、最悪200円/ドルは覚悟しておく必要があると感じた。

だからと言って、FXで全力投球すると爆死するだけなので、ドルコスト平均法でコツコツとドルを蓄えていくのが良いと感じた。

セミナー後に懇親会があり、担当者にいろいろ要望を伝える機会があったが、サクソバンク証券は2020年にセキュリティインシデント(情報漏えい)を起こし、それに起因して金融庁から業務改善命令を受けている。

現状は顧客要望の対応よりも業務改善命令の対応が優先されてしまっている感じがした。

それでも日本国内ではオンリーワンのサービスがあるので、すごいなぁと思った。

早く業務改善命令の対応を終えて、顧客満足度向上のための施策をどんどん打っていって欲しいと思った。

築野食品工業株式会社 弊社が運営する「つの食品webショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ 2022年12月26日

株式会社ナビインシュアランスサービス 当社における個人情報漏えいについて 2022年12月21日

高松青果株式会社 弊社管理サーバーへのサイバー攻撃について 2022年12月15日

【THM】Intro to Defensive Security

Task 1 Introduction to Defensive Security

攻撃的なセキュリティは、システムに侵入することに重点を置いています。システムへの侵入は、バグを悪用したり、安全でない設定を悪用したり、強制されていないアクセス制御ポリシーを利用したりすることなどで達成されるかもしれません。レッドチームや侵入テスト担当者は、攻撃的なセキュリティに特化しています。

防御的なセキュリティは、攻撃的なセキュリティとやや正反対で、主に2つのタスクに関係しています。

- 侵入の発生を防ぐ

- 侵入を未然に防ぐ」「侵入を検知し、適切に対処する」。

ブルー・チームは、防御的なセキュリティの一翼を担っています。

防御的なセキュリティに関連するタスクには、以下のようなものがあります。

- ユーザーのサイバーセキュリティに対する意識向上:ユーザーにサイバーセキュリティに関する教育を行うことで、システムを狙った様々な攻撃から身を守る。

- 資産の文書化と管理:どのようなシステムやデバイスがあるのかを把握し、適切に管理・保護する。

- システムのアップデートとパッチ適用:コンピューター、サーバー、ネットワーク機器などが正しく更新され、既知の脆弱性に対してパッチが適用されていることを確認する。

- 予防的なセキュリティ機器の設定:ファイアウォールと侵入防止システム(IPS)は、予防的なセキュリティの重要な構成要素です。ファイアウォールは、どのようなネットワークトラフィックが内部に入り、何がシステムまたはネットワークから出ることができるかを制御します。IPSは、現在のルールと攻撃シグネチャに一致するネットワーク・トラフィックをすべてブロックします。

- ロギングおよび監視デバイスのセットアップ:ネットワークの適切なログと監視がなければ、悪意のある活動や侵入を検出することはできません。

防御的なセキュリティにはまだまだ多くのことがあり、上記のリストは一般的なトピックをいくつか取り上げたに過ぎません。

このルームでは、以下を取り上げます。

- セキュリティ・オペレーション・センター(SOC)

- スレットインテリジェンス

- デジタルフォレンジックとインシデントレスポンス(DFIR)

- マルウェア解析

※Question:防御的なセキュリティに重点を置くチームは?

Task 2 Areas of Defensive Security

このタスクでは、防御的なセキュリティに関連する2つの主要なトピックを取り上げます。

- スレット・インテリジェンスを行うセキュリティ・オペレーション・センター(SOC)。

- マルウェア解析を行うデジタルフォレンジックとインシデントレスポンス(DFIR)

Security Operations Center (SOC)

セキュリティ・オペレーション・センター(SOC)は、サイバーセキュリティの専門家からなるチームで、ネットワークとそのシステムを監視し、サイバーセキュリティ上の悪質な事象を検出します。SOCが関心を持つ主な分野は以下の通りです。

- 脆弱性管理:システムの弱点が発見された場合、適切な更新プログラムやパッチを導入して修正することが不可欠である。修正パッチがない場合は、攻撃者に悪用されないようにするために必要な措置を講じる必要がある。SOCにとって脆弱性対策は重要な課題であるが、必ずしも担当する必要はない。

- ポリシー違反:セキュリティ・ポリシーとは、ネットワークやシステムを保護するために必要な一連のルールと考えることができる。例えば、ユーザーが会社の機密データをオンラインストレージにアップロードし始めたら、ポリシー違反となる可能性がある。

- 不正な活動:ユーザーのログイン名とパスワードが盗まれ、それを使ってネットワークにログインされた場合を考えてみよう。SOCは、このような事象を検知し、被害が拡大する前に早急にブロックする必要がある。

- ネットワークへの侵入:セキュリティが万全であっても、侵入される可能性は常にあります。侵入は、ユーザーが悪意のあるリンクをクリックした場合、または攻撃者が公開サーバーを悪用した場合に起こります。いずれにせよ、侵入が発生したら、できるだけ早く検知し、被害の拡大を防ぐ必要があります。

セキュリティオペレーションには、身を守るためのさまざまなタスクがありますが、そのひとつに脅威のインテリジェンスがあります。

脅威インテリジェンス

ここでいうインテリジェンスとは、実際、又は潜在的な敵について収集した情報のことです。脅威とは、システムを混乱させたり、悪影響を及ぼす可能性のあるあらゆる行動のことです。脅威インテリジェンスの目的は、潜在的な敵対者に対して企業がより良い準備をするための情報を収集することです。その目的は、脅威を考慮した防御を実現することでしょう。企業によって、敵対者は異なります。携帯電話会社の顧客データを盗み出そうとする敵もいれば、石油精製所の生産停止に関心を持つ敵もいます。政治的な理由で活動する国民国家のサイバー軍や、金銭的な目的で活動するランサムウェアグループなどが、敵対者の例として挙げられます。企業(ターゲット)に応じて、敵対者を想定することができます。

インテリジェンスにはデータが必要です。データは収集され、処理され、分析されなければなりません。データの収集は、ネットワークログなどのローカルなソースや、フォーラムなどのパブリックなソースから行われます。データの処理では、分析に適した形式にデータを整理することを目的としています。分析段階では、攻撃者とその動機に関する詳細な情報を見つけ、さらに、推奨事項と実行可能な手順のリストを作成することを目的としています。

敵について知ることで、彼らの戦術、技術、手順を知ることができます。脅威インテリジェンスの結果、脅威の主体(敵対者)を特定し、その活動を予測し、その結果、攻撃を緩和し、対応策を準備することができるようになるのです。

デジタルフォレンジックとインシデントレスポンス (DFIR)

このセクションでは、デジタルフォレンジックとインシデントレスポンス(DFIR)について、説明します。

- デジタル・フォレンジック

- インシデントレスポンス

- マルウェア解析

デジタルフォレンジック

フォレンジックとは、犯罪を調査し、事実を確定するために科学を応用することです。パソコンやスマートフォンなどのデジタルシステムの普及に伴い、関連する犯罪を捜査するために、コンピューターフォレンジックという新しい分野が生まれ、後にデジタルフォレンジックへと発展しました。

防御的セキュリティにおいては、デジタルフォレンジックの焦点は、知的財産の盗難、サイバースパイ、不正コンテンツの所持など、攻撃やその犯人に関する証拠の分析に移行します。その結果、デジタルフォレンジックは、以下のようなさまざまな分野に焦点を当てることになります。

- ファイルシステム:システムストレージのデジタルフォレンジックイメージを分析すると、インストールされているプログラム、作成されたファイル、部分的に上書きされたファイル、削除されたファイルなど、多くの情報が判明します。

- システムメモリ:攻撃者が悪意のあるプログラムをディスクに保存せずにメモリ上で実行している場合、システムメモリのフォレンジックイメージを取得することは、その内容を分析し、攻撃について知るための最良の方法です。

- システム・ログ:クライアントとサーバーのコンピュータはそれぞれ、何が起きているのかについて異なるログファイルを保持しています。ログファイルからは、システムで何が起こったかについて多くの情報が得られます。攻撃者がその痕跡を消去しようとしても、いくつかの痕跡は残ります。

- ネットワークログ:ネットワークを通過したネットワーク・パケットのログは、攻撃が発生しているかどうか、またその内容について、より多くの質問に答えるのに役立ちます。

インシデントレスポンス

インシデントとは、通常、データ漏洩やサイバー攻撃を指します。しかし、場合によっては、設定ミス、侵入の試み、ポリシー違反など、それほど重大ではないものも含まれる可能性があります。サイバー攻撃の例としては、攻撃者が標的のネットワークやシステムにアクセスできなくする、公開Webサイトを改ざんする、データ侵害(標的のデータを盗む)などが挙げられます。サイバー攻撃を受けたらどう対応するか?インシデントレスポンスは、このようなケースに対処するための方法論を規定したものです。被害を最小限に抑え、最短時間で復旧させることが目的です。インシデントレスポンスに備えた計画を策定しておくことが理想的です。

インシデントレスポンスのプロセスは、大きく4つのフェーズに分けられます。

- 準備:これには、インシデントに対処するための訓練を受け、準備が整ったチームが必要です。インシデントの発生を未然に防ぐためのさまざまな対策が施されていることが理想的です。

- 検知と分析:インシデントを検知するために必要なリソースを確保し、さらに検知したインシデントの重大性を分析することが重要です。

- 封じ込め、根絶、復旧:インシデントを検知したら、他のシステムに影響を与えないようにし、インシデントを排除し、影響を受けたシステムを回復させることが重要です。例えば、あるシステムがコンピューターウイルスに感染していることに気づいたら、他のシステムへのウイルスの感染を食い止め(封じ込め)、ウイルスを駆除し、適切なシステム復旧を行うことが望まれます。

- 事故後の活動:復旧後、報告書を作成し、教訓を共有することで、今後の再発防止に努めます。

マルウェアの解析

マルウェアとは、悪意のあるソフトウェアのことです。ソフトウェアとは、ディスクに保存したり、ネットワーク経由で送信したりできるプログラム、文書、ファイルなどのことである。マルウェアには、以下のような多くの種類があります。

- ウイルス:プログラムに付着するコードの一部(プログラムの一部)。コンピュータから別のコンピュータに感染するように設計されており、さらに、コンピュータに感染すると、ファイルを変更、上書き、削除することによって動作します。その結果、コンピューターの動作が遅くなったり、使用不能になったりします。

- トロイの木馬:ある望ましい機能を見せながら、悪意のある機能を隠しているプログラムです。例えば、被害者が怪しいウェブサイトからビデオプレーヤーをダウンロードすると、攻撃者がそのシステムを完全に制御できるようになることがあります。

- ランサムウェア:ユーザーのファイルを暗号化する悪意のあるプログラムです。暗号化により、パスワードを知らない限り、ファイルは読めなくなります。攻撃者は、ユーザーが "身代金 "を支払ことで、暗号に必要なパスワードを提供します。

マルウェア解析は、このような悪意のあるプログラムを様々な手段で知ることを目的としています。

- 静的解析:悪意のあるプログラムを実行することなく検査することによって機能する。通常、アセンブリ言語(プロセッサの命令セット、コンピュータの基本的な命令)の確かな知識が必要です。

- 動的解析:制御された環境でマルウェアを実行し、その活動を監視することによって行われます。これにより、マルウェアが実行されたときにどのような動作をするかを観察することができます。

■Question

1.What would you call a team of cyber security professionals that monitors a network and its systems for malicious events?

⇒security operation center

2.What does DFIR stand for?

⇒Digital forensic and Incident response

3.Which kind of malware requires the user to pay money to regain access to their files?

⇒ransomware

Task 3 Practical Example of Defensive Security

セキュリティアナリストとして行う典型的な業務とはどのようなものでしょうか。

あなたは、ある銀行の保護を担当するセキュリティオペレーションセンター(SOC)に所属しています。この銀行のSOCは、セキュリティ情報およびイベント管理システム(SIEM)を使用しています。SIEMは、さまざまなソースからセキュリティ関連の情報やイベントを収集し、1つのシステムを通じてそれらを提示します。例えば、ログインの失敗や予期せぬ地域からのログイン試行があった場合に通知されるのです。さらに、機械学習の登場により、SIEMは、通常は勤務時間中にしかログインしないユーザーが午前3時にログインするなど、通常とは異なる行動を検出することができるかもしれません。

この演習では、SIEMを操作して、ネットワークとシステム上のさまざまなイベントをリアルタイムで監視します。イベントの中には、典型的で無害なものもあれば、さらなる介入を必要とするものもあります。赤色で表示されているイベントを見つけ、それを記録し、さらに調べるためにそれをクリックします。

次に、疑わしいアクティビティやイベントについての詳細を確認します。疑わしいイベントは、ローカルユーザー、ローカルコンピューター、またはリモートIPアドレスなどのイベントによって引き起こされたかもしれません。郵便物を送受信するには、物理的な住所が必要です。同様に、インターネット上でデータを送受信するには、IPアドレスが必要です。IPアドレスは、インターネット上での通信を可能にする論理的なアドレスです。トリガーとなった事象が本当に悪意のあるものなのかを確認するために、その原因を調べます。悪意のあるものであれば、SOCの誰かに報告したり、IPアドレスをブロックしたりと、しかるべき対処が必要です。

■Question

What is the flag that you obtained by following along?

⇒THM{THREAT-BLOCKED}

広島大学 個人情報を含む USB メモリ紛失について 2022年12月20日

株式会社スタイリッシュ・エイチ・アンド・エイ 悪意のある第三者からの不正アクセス被害に関するお詫びとお知らせ 2022年12月21日

2021 年 7 月 2 日、一部のクレジットカード会社から、本件各サイトを利用したお客様のクレジットカード情報の流出懸念について連絡を受け、同日、本件各サイトでのカード決済を停止いたしました。同時に社内調査を進めるとともに、第三者調査機関による調査も開始いたしました。2022 年 9 月1 日、調査機関による調査が完了し、後記 2.(2)及び(3)記載の情報が流出し、一部のお客様のクレジットカード情報が不正利用された可能性があることを確認いたしました。以上の事実が確認できたため、本日の発表に至りました。

(1)原因

弊社ではクレジットカード情報を保有しておりませんでしたが、弊社が運営する「ColorfulTextile Market 公式オンラインショップ」のシステムの一部の脆弱性をついたことによる第三者の不正アクセスにより、本件各サイトのペイメントアプリケーションの改ざんが行われたため。

(2)クレジットカード情報等流出の可能性があるお客様

下記①~③に記載のお客様で、流出した可能性のある情報は下記④に記載のとおりです(※ 2)。

① 2020 年 6 月 26 日~2021 年 4 月 26 日の期間中に「COLORFUL CANDY STYLE 公式オ ンラインショップ」において、商品購入時、クレジットカード情報を入力し決済ボタンを 押されたお客様:最大 17,472 名②2020 年 7 月 14 日~2020 年 10 月 30 日の期間中に「BOTANY & WATERCOLORS 公式オ ンラインショップ」において、商品購入時、クレジットカード情報を入力し決済ボタンを押 されたお客様:最大 23 名③2021 年 5 月 18 日~2021 年 6 月 29 日の期間中に「Colorful Textile Market 公式オンライン ショップ」において、商品購入時、クレジットカード情報を入力し決済ボタンを押されたお 客様:最大 7 名④流出した可能性のある情報・カード名義人名・クレジットカード番号・有効期限・セキュリティコード・本件各サイトのログイン ID/メールアドレス(※3)・本件各サイトのログインパスワード(※3)

(※2)上記①~③の対象期間外となる決済および、オンラインモール、実店舗となる南青山 本店、横浜みなとみらい店での決済については別システムでの運営となり、今回の不正アク セス被害の対象とはなっておりませんので、ご安心いただけますと幸いです。(※3)上記①~③の各期間中に、本件各サイトに会員としてログインした上でクレジット カード情報を入力し決済ボタンを押されたお客様のみが対象です。

(3)個人情報流出の可能性があるお客様

下記①②に記載のお客様で、流出した可能性のある情報は下記③に記載のとおりです。① 2020 年 6 月 26 日までの間に「BOTANY & WATERCOLORS 公式オンラインショップ」にて商品を購入されたお客様及び同サイトにて会員登録をされたすべてのお客様:最大 986 名② 2020 年 6 月 25 日までの間に「Colorful Textile Market 公式オンラインショップ」にて商品を購入されたお客様及び同サイトにて会員登録をされたすべてのお客様:最大 1,372 名③流出した可能性のある情報・氏名・住所・電話番号/FAX 番号・性別・職業・生年月日・同サイトのログイン ID/メールアドレス・同サイトのログインパスワード・注文情報

上記(2)(3)に該当するお客様については、別途、電子メールにて個別にご連絡申し上げます。なお、電子メールがお届けできなかったお客様には、書状にてご連絡させていただきます。

(1)クレジットカード不正利用のご確認のお願い

既に弊社では、クレジットカード会社と連携し、流出した可能性のあるクレジットカードによる取引のモニタリングを継続して実施し、不正利用の防止に努めております。お客様におかれましても、誠に恐縮ではございますがクレジットカードのご利用明細書に身に覚えのない請求項目がないか、今一度ご確認をお願い申し上げます。万が一、身に覚えのない請求項目の記載があった場合は、大変お手数ですが同クレジットカードの裏面に記載のカード会社にお問い合わせいただきますよう、併せてお願い申し上げます。

なお、上記 2.(2)の対象となるお客様がクレジットカードの差し替えをご希望される場合、カード再発行の手数料につきましてはお客様にご負担をお掛けしないよう、弊社よりクレジットカード会社に依頼しております。

(2)他のサイトにおけるログイン ID・パスワード変更のお願い

上記流出可能性のあるお客様が、他のサイトで本件各サイトと同一の値のログイン ID・パスワードを使用されている場合には、お客様の保有する当該他のサイトのアカウントに不正アクセスされる危険性がございます。そのため、念のため、当該他のサイトにおいて、ログイン ID・パスワード変更のお手続をいただきますようお願い申し上げます。

(3)不審なメール・電話への注意喚起

身に覚えのない電子メールが届いた場合には、メールを開かない、不審なリンクや添付ファイルをクリックしない等の対応をお願いいたします。不審な電話がかかってきた場合には、お客様の重要な情報等は決してお伝えにならないようお願いいたします。

2021 年 7 月 2 日の流出懸念発覚から今回の案内に至るまで、時間を要しましたことを深くお詫び申し上げます。「COLORFUL CANDY STYLE 公式オンラインショップ」、「BOTANY & WATERCOLORS 公式オンラインショップ」、「Colorful Textile Market 公式オンラインショップ」の 3 サイトに及ぶ調査の複雑性から流出情報の内容の特定が難航し、調査に時間を要しました。本来であれば疑いがある時点でお客様にご連絡し、注意を喚起するとともにお詫び申し上げるところではございましたが、決済代行会社と協議し、不確定な情報の公開はいたずらに混乱を招き、お客様へのご迷惑を最小限に食い止める対応準備を整えてからの告知が不可欠であるとの説明を受け、発表は調査会社の調査結果、およびカード会社との連携を待ってから行うことに致しました。今回の発表までお時間をいただきましたこと、重ねてお詫び申し上げます。

弊社はこのたびの事態を厳粛に受け止め、調査結果を踏まえてシステムのセキュリティ対策を講じ安全性の確認および監視体制の強化を行い、再発防止策を実施しております。本件各サイトの再開につきましては、決定次第、改めて Web サイト上にてお知らせ致します。また、弊社は今回の不正アクセスにつきまして、監督官庁である個人情報保護委員会には 2022年1月19日に報告済みであり、また、所轄警察署にも 2022 年 1 月 5 日に被害申告しており、今後捜査にも全面的に協力してまいります。

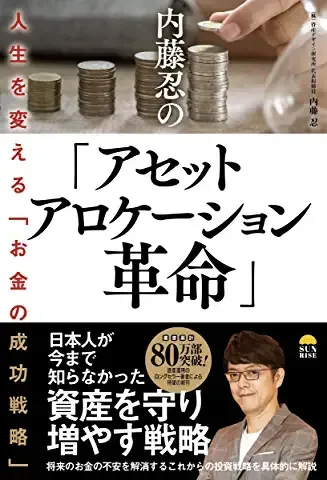

第16回 世界の資産運用フェアメモ ~対面証券会社からは早急に資金を引き揚げよ~

1年ぶりに東京国際フォーラムで開催された世界の資産運用フェアに参加した。

確か半年に1回のペースで開催されており、前回は2022年6月だったが都合がつかずに欠席していた。

このセミナーは価値>価格を徹底的に意識されており、個人的に参加する価値が高いセミナーである。

気になった部分をメモとして残しておく

■基調講演:お金の不安を解消するために、今やるべきこと

- インフレは法定通貨の価値の下落。対ドルで日本円の価値は落ちているが、ドルはドルでインフレにより価値が下落している。

⇒資産運用をしていかないと相対的に資産が減る - 金融引き締めは不確定要素が多い

⇒黒田さんは金融緩和を固持

⇒その黒田さんの任期は23年3月末まで

⇒日銀総裁交代で政策変更の可能性あり

⇒政策変更=円高を指す - アセットアロケーションは各自のリスク許容度と投資目的によって変わるため、画一的な最適解は存在しない。共通のポイントは以下

-1つの資産に集中しない

-投資銘柄と投資タイミングはパフォーマンスにあまり影響しない

-各資産の特徴を抑えていいとこどりを目指す

-アセットアロケーションシートを作成して現情報を把握する - 金融資産のポイント

-ネット証券を活用する ※対面証券会社は即刻解約

-NISAの活用 - インフレに強い資産を持つ

-不動産

-金、etc - 資産形成のプロセス

1.現状認識

2.目標設定(人生のビジョン・ミッション)

3.アセットアロケーション - 充実した人生 = 人生のビジョン・ミッション × 経済的基盤(資産運用、副業)

- 暗号資産をポートフォリオに組み込むべきか

⇒組み込むべきだが、組み込み比率は数%程度に留める(実績のない資産となるため)

■海外不動産

- メリット

-円安対策

-国内不動産より高いリターン

-節税(先進国)

-プレビルドによる値上がり(新興国) - 円高時にやるべきこと

⇒FXを活用し、外貨ポジションを持っておく(1倍~5倍)

⇒円安時に引き出して使う(外貨のまま引き出せる業者も存在するらしい) - ローンの可否

⇒国内不動産を担保に借り入れをする方法が無いわけではないらしい

- 新築「ダメ。ゼッタイ。」

週刊OSINT 2022-44号

今号は話題満載の長編です!Mastodonに飛び込みました。

ソーシャルメディアの領域では、様々なことが起こっています。Twitterがニュースを賑わせていますが、あまり良い意味ではなく、Mastodonもどんどん人気が出てきています。このような変化はたまに起こるので、常に最新の情報を入手し、新しい、あるいはこれから登場するプラットフォームからどのような情報が得られるかをチェックすることが重要です。今回は、Mastodonをより深く理解するための基本的なポイントを紹介します。

- Backmoji

- Threat Intel

- Clean Images

- Geolocation Cheat Sheet

- Genealogy

- Mastodon Intro

- Mastodon for OSINT

サイト: Backmoji

Griffinは、SnapchatのBitmojiの以前のバージョンを取得する方法について記事を書きました。彼は、Bitmojiが保存されているURLを変更するだけで、以前のバージョンを取り出すことができることを発見しました。そしてその直後、Micah Hoffmanはメモ帳やVSCodium、PyCharmなどを立ち上げ、「Backmoji」という過去のバージョンの概要を素早く取得できるページを作成しました。

リンク: Threat Intel

先日、Start.meは大規模なリンクのリストを共有したが、今回はサイバー脅威インテリジェンスの領域をターゲットにしている。このページには、多くの異なる脅威インテリジェンス企業からのサイト、レポート、ニュースアイテムが含まれており、豊富な情報を含んでいる。この分野の情報の多くにはオープンソースの情報が含まれており、私は自分自身のゲームを向上させるために他の分野から学ぶのが好きなのです。これらのリソースを集めてくれたRahmat Nurfauziに感謝します。

チュートリアル: Clean Images

Steven 'nixintel' Harrisが、ジオロケーションの挑戦について、また素晴らしいブログ記事を書いてくれた。今回は、オンラインツールを使用することで、画像をクリーンアップし、逆画像検索で検索結果を向上させることが可能であることを教えてくれました。彼はその後、他の質問にどのように答えたかを説明し続け、一般的にオープンソースの調査を扱うときに関係するすべてのプロセスをよく知ることができます。

チュートリアル: Geolocation Cheat Sheet

SEINTは、またまた大忙しです 前回は、2022-42号で、ジオロケーションのチートシートを紹介しました。そして今回は、ロケーションの中で見つけられるかもしれないピボット・ポイントを狙った第2弾をリリースしてくれました。携帯電話や洋服、おもちゃやテレビなど、いろいろなものが入っています。素晴らしいチートシートを作ってくれました。コミュニティで共有していただき、ありがとうございます。

メディア: Genealogy

前回、科学、ファクトチェック、科学的に面白い話を集めたポッドキャスト「Science Vs」のエピソードを聴きました。10月20日に放送されたエピソードは、「二度死んだ男の謎」というものです。GEDmatchのDNAデータベースと家系図が、警察を困惑させた不可解な事件を解決したというストーリーです。このエピソードは、系図の力を示すもので、ぜひお聞きください。

小技: Mastodon Intro

Twitterが大炎上している今、多くの人がMastodonに移籍することを表明しています。このソーシャルメディアプラットフォームは数年前から存在しており、分散型プラットフォームを採用している点でTwitterとは少し異なっている。「インスタンス」と呼ばれる自分のサーバーを運営することも、自分のニーズに合ったサーバーを探し、プロフィールを作成することも可能です。メッセージは「toot」と呼ばれ、ローカルで共有することも、他のサーバーと共有することで公開することもできる。このプラットフォームは、ActivityPubという規格で通信しており、PeerTube、PixelFed、WriteFreelyなど、同じ規格を使う他のプラットフォームとの通信に利用することができる。このソーシャルメディアプラットフォームでは、かなり多くの新しい用語があるので、ここで覚えておくべき用語の小さなリストを紹介します。

| 用語 | 意味 |

|---|---|

| ActivityPub | ソーシャルネットワークのために設計された、オープンで分散型のプロトコル。コンテンツの作成、編集、削除のオプションがあり、いわゆる「フェデレーション」のためのサーバー間通信を行うことができる。 |

| Boost | Mastodonの用語で、メッセージの再共有を意味する。Twitterのリツイート機能に相当する。 |

| Federation | Mastodon内のフェデレートサーバーとは、互いに通信を行うサーバーのことです。あるサーバーからのコンテンツは、「フェデレート」されている他のサーバーから見たり、共有したり、相互作用したりすることができます。これは、信頼できるサードパーティーインスタンスのネットワークと見なすことができます。 |

| Fediverse | 互いに通信する、接続されたインスタンスのネットワークを指す言葉です。 |

| Instance | Mastodonを運営しているサーバー。何千もの異なるサーバーがあり それぞれが独自のコミュニティ、議題、イデオロギーなどを持っています。 |

| Toot | Mastodonに投稿されたメッセージで、通常500文字までです。 |

| Username | 異なるサーバーで複数のアカウントを持つことが可能です。ユーザー名の表示方法はこのようになっています。@[Username]@[MastodonInstance.Domain]です。このため、一般的なユーザー名では、誰かを探すときにやや困難です。 |

それでは、Mastodonで人々のコンテンツを検索する際のヒントを紹介しましょう。

小技: Mastodon for OSINT

例えばMastodon.socialのような大きな「fediverse」の一部である、(おそらく)ほとんどの公開サーバーでは、コンテンツを簡単に検索することができます。これは、その特定のサーバー上のコンテンツであったり、フェデレーションされたものであったりするので、アカウントを素早く見つけることができる。また、ログインしている必要はありませんが、アカウントを持っている場合は、より多くのオプションが表示されます。Mastodon.onlineのような他のインスタンスを経由して検索することもできます。

もし、特定のグループや、特定の考えや思想を持った人を探しているのであれば、興味のある事例がないか調べてみるのもよいかもしれません。リストを提供しているサーバーもありますし、検索オプションもあります。

https://mastodon.fediverse.observer/list

https://the-federation.info/mastodon

しかし、はるかに多くのインスタンスがあり、それらを検索するのは骨の折れる仕事ですが、工夫次第で面白いサーバーを見つけることができるでしょう。

それでも見つからない場合は、Mastodon.socialにあるフェデレートされていないサーバーのリストも参照してください。このリストには、公開タイムラインに表示されたくないコンテンツを共有しているサーバーが含まれており、ここの「Moderated servers」で見ることができます。このリストには、公開されたくないコンテンツを共有するサーバーが掲載されており、「Moderated servers」で見ることができます。Sinwindieさん、ご指摘ありがとうございました。

禁止またはブロックされたインスタンスの一覧は、GitHubのこちらで見ることができます。これらの中には現在オフラインになっているものもありますが、特定のAPIエンドポイントを使って、他のインスタンスと通信しているものを確認することが可能です。これは「ピア」のリストと呼ばれるものだ。Mastodonが動作しているサーバーであれば、以下のAPIエンドポイントに問い合わせることでピアを取得することができる。

{mastodon instance}/api/v1/instance/peers

Mastodon.socialのピアリストと重複するインスタンスをお探しの場合は、9000近いFediverseインスタンスを含むこのリストをご覧下さい。このリストには、PeerTube、Misskey、Owncastなど、他のActivityPubプラットフォームも含まれている。

自由に利用できる情報はたくさんありますし、連携しているインスタンスの中で検索することも簡単です。よりプライベートなプラットフォームに飛び込むと、正しいプラットフォームを見つけるのが最も難しいという、さらなる課題が生じるかもしれません。しかし、Twitterの現状を見ると、分散型ソーシャルメディアにもっと目を向け、その仕組みを学び、新しい革新的な方法を模索することが重要であると思います。

Travel Prime Clubサービス終了

実は楽しみの一つだったサービスが終わってしまった。

フライト、クレカ、人生、ホテルについて、その道を突っ走っている方々が毎週メルマガを書いてくれ、月イチでLIVE配信をしてくれるサービス。

フライトについては、自身の人生初の海外発券のきっかけになった。

クレカは正直役に立たなかったが、逆にクレカは十人十色で万人受けする情報は存在しないことを理解できた。

サービス終了の本当の理由は分からないが、幾つかの人生初を後押ししてくれたサービスだったので、ここで感謝の意を表したい。

ーーーーーーーー

Travel Prime Club事務局です、

今回は重要なご連絡がありましてメールをさせていただいています。

<Travel Prime Clubの終了>

2021年12月末より開始させていただきましたTravel Prime Clubですが、2022年12月末をもって終了とさせていただくことになりました。

突然のお知らせになりますが、当初から1年という区切りを最初のタームにしていたこともございまして、一度、本サービスを終了にさせていただくことになりました。

<サービスの受講期間>

本サービスは、12/23まで引き続きご受講いただけます。

12/23のメルマガ配信を最後に終了とさせていただきます。

<会費自動決済停止のお知らせ>

12月以降の会費自動決済に関しましては全て停止させていただいております。

お支払いいただいている会費分のサービスは全て受け取ることができるよう配信していきますのでご安心ください。

今まで楽しみに購読くださった会員さまには非常に残念なお知らせになってしまいますが、今後、Travel Prime Clubとは違った形で皆さまに講師との繋がりや最新の旅行情報などをご提供できる機会も作っていきますのでお楽しみにしていただければと思います。

Travel Prime Club事務局

++++++++++++++++++++++++++++++++++++++++

・編集/発行元:support@travelprimeclub.com

・運営者サイト:https://gachinko-mile.com/

・次世代の旅行Youtube:https://www.youtube.com/channel/UCgSiiOoVWDzjX0wL0cBl-_w

・タビトモ.com:https://www.tavi-tomo.com/

日野市立図書館 市立図書館におけるコンピュータウィルス感染について(第一報) 2022年12月19日

【THM】Intro to Offensive Security

Task 1 Hacking your first machine

サイバーセキュリティのキャリアやオフェンシブセキュリティとは何かという話に入る前に、ハッキングをしてみましょう(ちなみにこれは犯罪ではありません。すべての演習は専用空間によるシミュレーションです)。

大まかな流れとして、「Start Machine」ボタンをクリックし、仮想マシンを起動します。

このマシンは、FakeBank という偽の銀行アプリケーションをハックするために使用します。次に「GoBuster」というコマンドラインアプリケーションを使って、FakeBankのウェブサイトをブルートフォースし、隠されたディレクトリやページを探します。GoBusterは、ページ名やディレクトリ名の候補をリストアップし、それぞれを持つWebサイトにアクセスしてみます。

ステップ1)ターミナルを開く

ターミナルは、コマンドラインとも呼ばれ、グラフィカルユーザーインターフェースを使用せずにコンピュータと対話することができます。マシン上で、ターミナルを開いてください。

ステップ2) 隠されたWebサイトのページを探す

ほとんどの企業では、管理者用のポータルサイトが用意されており、従業員は日々の業務に必要な基本的な管理操作にアクセスすることができます。例えば、銀行の場合、従業員は顧客の口座にお金を振り込んだり、口座からお金を引き出したりする必要があるかもしれません。多くの場合、これらのページは非公開になっており、攻撃者は、管理者コントロールや機密データを表示したり、アクセスを許可したりする隠されたページを見つけることができます。

GoBuster(コマンドラインのセキュリティアプリケーション)を使用して、FakeBankのWebサイトで潜在的に隠されたページを見つけるためのコマンドを実行します。

ステップ2で見つけた、/bank-transferにアクセスします。

このページでは、攻撃者が任意の銀行口座からお金を盗むことができ、銀行にとって重大なリスクとなります。倫理的なハッカーとして、あなたは(許可を得て)そのアプリケーションの脆弱性を見つけ、ハッカーに悪用される前に修正するように銀行に報告するでしょう。

送金してみます。口座番号2276から2000ドルをあなたの口座(口座番号8881)に振り込んでみます。

送金完了後、FakeBankのトップに戻ると、Questionの回答が現れる。

Task 2 What is Offensive Security?

攻撃的なセキュリティとは、コンピュータシステムに侵入し、ソフトウェアのバグを利用し、アプリケーションの抜け道を見つけて不正アクセスを行うことです。

ハッカーに勝つためには、サイバー犯罪者よりも先に脆弱性を見つけてパッチを勧めるなど、ハッカーのように振る舞う必要があるのです。

一方、防御的なセキュリティもあります。これは、潜在的なデジタル脅威を分析し、保護することによって、組織のネットワークとコンピュータシステムを保護するプロセスです。

防御的なサイバー対策では、感染したコンピューターやデバイスを調査してハッキングされた方法を理解したり、サイバー犯罪者を追跡したり、悪意のあるアクティビティがないかインフラを監視したりすることができます。

※Question無し

Task 3 Careers in cyber security

どのように学習を始めればよいのでしょうか?

よく、他の人はどうやってハッカー(セキュリティコンサルタント)やディフェンダー(サイバー犯罪と戦うセキュリティアナリスト)になるのだろうと不思議がられますが、その答えは簡単です。サイバーセキュリティの興味のある分野を学び、定期的に実践的な練習をすることです。TryHackMeで毎日少しずつ学習する習慣をつければ、この業界で初めて仕事をするための知識を身につけることができます。

どんなキャリアがあるの?

ここでは、いくつかの攻撃的なセキュリティの役割について簡単に説明します。

・ペネトレーション・テスター:セキュリティの脆弱性を発見するためにテクノロジー製品をテストする役割を担います。

・レッド・チーム:敵対者の役割を演じ、組織を攻撃し、敵の視点からフィードバックを提供する。

セキュリティエンジニア:セキュリティコントロール、ネットワーク、システムの設計、監視、保守を行い、サイバー攻撃の防止に貢献する。

※Question無し

山形大学 不正アクセスによる個人情報の流出の可能性に関するお知らせとお詫び 2022年12月16日

熊本県立大学 メールアカウントの不正利用事案の発生について 2022年12月13日

- 12 月 7 日 16:30 頃、名誉教授から、出した覚えのないメールが多数返ってくると大学へ連絡。至急ログを確認したところ、名誉教授のメールアカウントから、6 日 23:30 頃から 7 日16:30 頃にかけて、不審な英文メールが 46 件送信され、1,230 件の送信をシステムがブロックしていたことが判明。

- 更に調査を行ったところ、8 月 30 日以降に約 1,000 件(うち半数は 12/6 以後に集中)の海外からのログインを検出。

- 本学ユーザー(教職員、学生、名誉教授、公開講座等受講者 計3,537人)の氏名・本学が付与したメールアドレス、ユーザーが自身のプロフィールに任意入力した部署・職場電話番号等の情報

- 名誉教授のアドレス帳の情報(登録件数 991 人:他大学、機関、企業等の関係者、個人の氏名・メールアドレス・所属先・部署・役職・電話番号等)

- 名誉教授のメールボックス内のメール内容、添付ファイル教員等の履歴書・略歴 43 人分:住所・氏名・生年月日・電話・メールアドレス・学歴・職歴・顔写真等人事資料 101 人分:氏名・生年月日・住所・最終学歴・現職位・教育歴・審査結果等研究室等の名簿 612 人分:氏名・住所・電話番号・メールアドレス・役職その他 4 人分:翻訳代金請求者の氏名・住所・口座番号等

- 本学では二要素認証(※)を原則としているが、名誉教授においてはスマートフォン等を所持していないことから申し出により除外していたこと、名誉教授のパスワードとして数桁の簡単なものが使用されていたこと、メールアカウント・パスワードが他のサイトで使用されていたことが重なったためと考えられる。

※メールアカウント・パスワードの入力及び SMS か電話で確認コードを提示

- 当該アカウントのパスワードを変更し、不審メール発信停止を確認

- 本学ユーザーにメールで報告、注意喚起

- 名誉教授からアドレス帳登録先にメールでお詫び、報告、注意喚起

- 名誉教授による端末のウイルススキャン

- 名誉教授のメール内情報の精査

- Microsoft に相談、確認

- 関係者への謝罪通知(継続中)

- 警察への相談

- 大学HPへの掲載

- 相談窓口の設置

株式会社チンクエクラシコ 弊社が運営する「Cinq essentiel」への不正アクセスによる 個人情報漏えいに関するお詫びとお知らせ 2022年12月13日

永久不滅ポイント、JALマイル交換でレートアップ(2022年12月1日~2022年12月31日)

週刊OSINT 2022-42号

今号は運用セキュリティ、グーグル検索、チートシート、便利なヒントなどを紹介します。

- Naval Opsec

- Let's Geolocate

- Bookmarklet

- Chinese Propaganda

- Geotargeted Google Search

- YouTube Handles

- Geolocation Cheat Sheet

ニュース: Naval OpSec

Steven 'nixintel' Harrisは、Marsattaqueblogが発信した、演習中にフランスのフリゲート艦が文字通り「レーダーから外れた」状態で撃沈されたという話をシェアしました。2021年11月21日から12月3日まで、合計23隻の艦船、1隻の潜水艦、65機の航空機が海上演習に乗り出しました。無線や衛星通信がすべて妨害されていたため、無線での接触は一切なかったにもかかわらず(出典)、レッドチームはSnapchatで見つけた位置情報だけでブルーフリゲート艦の1隻を撃沈してしまったのだ。青いフリゲート艦は岸に近い場所にあり、4Gマストの届く範囲にあったので、Snapchatに接続することができました。アクティブなアカウントを発見した後、精密な打撃が不可能だったため、14発のミサイルによる模擬攻撃が指示されました。OpSecが悪いと壊滅的な影響を与えるというもう一つの例です。

Media: Let's Geolocate

Benjamin Strickは、彼自身の言葉によると、より軽快なコンテンツを作るのに忙しくしているそうです。そして、特に毎日のニュースを賑わせている世界の紛争を考えると、それは素晴らしいことだと言えるでしょう。そして、皆さんも同じように行動することをお勧めします。例えば、彼が世界中の大きな芸術作品をジオロケーションしていくこのビデオに参加することができます。ベンのもう一つの素晴らしいビデオは、いくつかの場所は非常に簡単に見つけることができたにもかかわらず、彼の思考過程を洞察することができます。ベンがどのように利用可能なすべての情報を使って、ひとつひとつの問題を解決していくのか、ご注目ください。

ツール: Bookmarklet

TwitterユーザーのOSINT_Tacticalは、ソーシャルメディアの範囲内でユーザー名を素早く検索できるブックマークレットを作成しました。実際に結果を表示するタブをたくさん開くので、これはあまり好きではないのですが、これはいくつかの問題を引き起こすかもしれません。FirefoxとBraveはデフォルトで1つのタブを開くだけで、Chrome内では空白のページから実行できないようで、動作する前にブラウザで複数のタブを開くように明示的にOKを出す必要があります。というのも、これは可能性のあるリードを素早く見つけるための、もう一つの簡単で迅速なヒントだからです。

ニュース: Chinese Propaganda

ファーガス・ライアン氏と彼の同僚は、ウイグル出身の2人の少女が登場する中国のプロパガンダを調べました。このTwitterのスレッドでは、彼らが見つけた、これらのビデオといわゆる「情報局」とを結びつける情報を取り上げています。このスレッドは、情報キャンペーンが特定の物語を広めるためにどのように利用されているか、そして、時には、それが簡単に引き離されることを示す、興味深いものです。ルーさん、ありがとうございました。

サイト: Geotargeted Google Search

Henk van Essから、Google検索の「ジオターゲティング」の新しい方法についての情報が届きました。数年前からiSearchFromを使っているのですが、この便利なサイトは、検索時に特定の場所をターゲットにすることができるのです。ニュースを検索するとき、Googleは時々、地元のニュースアイテムを表示しますが、非常に特定の地域をターゲットにできるこの機能は、非常に便利かもしれません。このヒントのすぐ後に、「Einat FB」という方から、「U Search From」という別のサイトがあり、そちらは私が使っていたものより改良された良いツールだというヒントをいただきました。これらのヒントに感謝します。

小技: YouTube Handles

ここ数日、YouTubeの新しい機能である「YouTubeハンドル」について、複数のメールを受け取りました。クリエイターは、ハンドルネームを登録することで、次のようなリンクを生成することができます。

https://www.youtube.com/@redbull

現在、このページはHTTPコード「303」を返送し、ブラウザを別のURLにリダイレクトしています。この例では、https://www.youtube.com/user/redbull にリダイレクトされます。YouTubeのブログによると、すでにカスタムチャンネルURLを設定している人は、同じ名前がハンドルネームとして予約され、新しいカスタムチャンネルURLを作成するオプションは今のところ停止しているとのこと。今後どうなるかはわかりませんが、このニュースを受けて多くのユーチューバーが自分のハンドルネームを主張すれば、さらに見つけやすくなるかもしれませんね。

チュートリアル: Geolocation Cheat Sheet

もしあなたがジオロケーションの初心者で、まだ手がかりを見つけるのに苦労しているなら、これはあなたにとって素晴らしいカンニングペーパーになるかもしれません。SEINTは、写真に写っているたくさんのものを集めた大きなマインドマップを作成し、あなたの道のりを助けてくれるでしょう。これは現在進行中で、彼がさらに多くのアイテムを見つけたら更新される予定ですが、すでに印象的です。これはあくまでチートシートとして使用し、画像やビデオを分析する際には、常に自分自身のアイデアも出すことを忘れないでください。このマインドマップのPNG版とPDF版は、SEINTのGitHubで見ることができます。

オマケ: Spooky Logic

38mo1が作成した、ハロウィンの時期に登場する素晴らしいマニアックなジョークで、古典的な「論理ゲート」をいくつか含んでいます。OSINTコミュニティでは、革新的な検索クエリを作成するときに使用するのと同じブール代数を基礎としているので、このうちのいくつかは知られていることだろう。しかし、電気技術者にとっては、これは既知の領域なのです。OSINT Amyさん、教えてくれてありがとうございます。