雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿#2023-066】Global News View お詫びとお知らせ 2023年2月3日

【セキュリティ事件簿#2023-065】東京都 東京開業ワンストップセンターにおける情報流出の疑いについて 2023年02月03日

【セキュリティ事件簿#2023-064】株式会社アキモ 当社サーバーへの不正アクセス発生のお知らせ 2023年2月15日

【セキュリティ事件簿#2023-063】ニプロ株式会社 当社中国子会社への不正アクセスの発生について 2023年2月14日

イベリア航空:Avios購入50%ボーナスセール(2023/2/17~2023/2/22)

イベリア・プラスは、2023年2月22日まで50%ボーナスでAviosを購入できるキャンペーンを実施。

イベリア航空のAviosは、ブリティッシュエアウェイズのAviosに無料で移管でき、そこからJALの航空券が手配できる。

650マイルまでであれば、片道7500Aviosで手配が可能。

ちなみに羽田から650マイルとなると以下の感じで、沖縄以外の国内がカバー可能。

尚、羽田-那覇間は片道9,000aviosで、羽田-石垣間は片道11,000aviosで手配可能。

ちなみに11,000aviosあると、羽田から台北や香港も手配できる。

以前は650マイルまでの区間が4500Aviosで取れていたのだが、値上げに値上げが続き、大きなメリットは無くなってしまった。

とはいえ、搭乗24時間前までであればキャンセル可能だし、有償航空券が高すぎる場合(目安として片道15,000円以上)に使えば同額かそれ以下で押さえられるので、それなりに使い勝手は良いと思っている。また、Aviosは有効期限3年だが、Aviosの増減があるとそこから有効期限が3年となるため、利活用できていれば実質無期限となる。

試しに7,500Avios買ってみようとするとこんな感じ。

1Aviosの単価は2.9円となる。

1Aviosの単価が2円を超えるようだと、正直購入のメリットはない。

今回は見送りだな。

これなら、ブリティッシュエアウェイズのAvios定期購入の方が単価が良い。

出典:February 17 Bonus Offer Highlight: Iberia Plus – 50% bonus when you buy Avios

週刊OSINT #2023-02号

ソーシャルメディアやOSINT Curious Discordで十分な数のヒントやトリックが共有されました。今号のトピックはこちら

- Google Vision in Maltego

- Phone Number to Gmail

- Google Search Operators

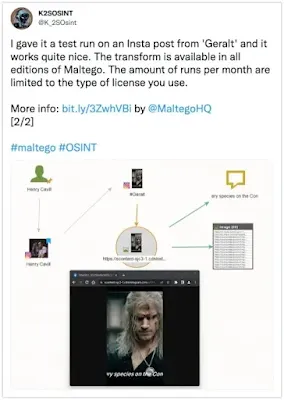

- Carrot2

Maltegoは、研究者が引用するように、新しい変換を可能にします。「画像からテキストを抽出し、顔を検出し、物体やランドマークを識別する」。つまり、単純な画像から、簡単に他の情報へとピボットできるようになったということです。Google Cloudでプロジェクトを立ち上げ、クレジットカードを接続し、APIキーを取得する必要がありますが、K2OSINTが試してみたところ、これは期待できそうだ!

チュートリアル: Phone Number to Gmail

Aware Onlineのウェブサイトに、電話番号からGmailアドレスにピボットする方法についての素晴らしいチュートリアルがあります。エピソード2022-35で紹介したBob Engelenのブログポストの代替案ですが、やや難しいです。ログイン画面から、電話番号でログインを開始することで、GAIA IDを取得することができます。この後、接続可能なメールアドレスを手動でチェックすることで、同じGAIA IDを見つけることができます。

メディア: Google Search Operators

数日前、OSINT Researchのツイートで、Seth Goldinのビデオをシェアしているのを見かけました。彼は、Googleの仕組み、質問の仕方、具体的なクエリの作り方について解説しています。また、ソーシャルメディアのプロフィールを素早く見つける方法、映画を見つける方法、特定の場所の天気予報を見つける方法など、非常に具体的な検索についても説明しています。さらに、このビデオには楽しいイースターエッグや興味深い洞察、一般的な知識も盛り込まれています。

サイト: Carrot2

Carrot2を使ってモノを探すようになってから数年が経ちました。しかし、インターネットは静止しているわけではなく、物事は進化しており、Carrot2もそうなっています。この検索エンジンは、いわゆる「検索結果クラスタリングエンジン」と呼ばれるもので、複数のソースから検索できるだけでなく、異なるクラスタリングアルゴリズムを使用して情報を表示することができます。また、検索で見つかった最も一般的な用語を円グラフや樹形図で表示するオプションもあります。高速で使いやすい検索ツールであり、調査対象により多くの光を当てることができます。Osint for Allをご紹介いただき、ありがとうございました。

これから出てくるサイバー職を考えてみる

AIの登場やITが自動化されるにつれ、サイバーセキュリティの分野でも刺激的な新しい仕事が登場しそうです。宇宙空間のサイバーセキュリティ、AIの指導、デジタルフットプリントのコンサルティングなどの職種は、一見すると珍しいように思えるかもしれませんが、テクノロジーの急速な発展により、わずか数年で現実のものとなる可能性があります。その可能性のいくつかを見てみましょう。

宇宙サイバーセキュリティエンジニア

人工衛星は、ナビゲーションシステム、放送メディア、その他の通信に使用され、日常生活において最も必要な技術の一つです。人工衛星に依存する技術を使えば使うほど、この種の宇宙インフラは攻撃者にとってより魅力的なターゲットになります。

宇宙産業全体には、あらゆる種類の攻撃を防ぐことができる専門のスペシャリストが必要です(特にナビゲーション、エンジン制御、緊急対応、通信インフラなどの領域)。宇宙旅行、小惑星採掘、新しい宇宙ステーションの開発により、宇宙のサイバーセキュリティ専門家の需要が高まるでしょう。

AIメンター

AIベースの技術や音声ベースシステム(Siri、Alexa、Cortanaなど)などのアシスタントの台頭は、新しい技術をより身近なものにするのに役立っています。同時に、それらは新たなプライバシーとセキュリティの懸念をもたらし、その制御、規制、監視の要件は、製品管理や開発の専門領域を超えています。

推理小説作家のウィリアム・ギブソンは、技術的な未来において、AIやAIを使ったシステムの制御を担当するTuring Policeを提唱しています。このようなテクノロジーを管理・評価する新しいタイプの専門家として、AIメンターが現実的に必要かもしれません。メンターには、AIを教え、データへのアクセスを制御し、進化上の制約を課し、AIの親代わりとなることも含まれるかもしれません。AIが複雑化し、高度化するにつれて、専門家に対する需要は高まっていくでしょう。

AIメンターのアシスタントも、重要な役割になるかもしれません。彼らは、AIシステムが勝手に動作しないようにするための「停止」ボタンを作る責任を負う専任のスペシャリストとなります。そのためには、誤作動に対する保護や、コンピューターが使えなくなった場合の代替的プランの開発などが必要です。

サイバー・イミュニティ・デベロッパー

何十年もの間、人々は新しい技術をまず開発し、サイバーセキュリティへの影響については後で考えるということを繰り返してきました。世界をより安全にするためには、「セキュリティ・ファースト」のアプローチが必要です。サイバーセキュリティの原則を組み込んだソリューションに私たちを向かわせることで、デバイスがデフォルトでサイバー攻撃に対する免疫を持つことが可能となります。

この手法に精通した開発者が充足すると、設計上安全なシステムを作ることができるようになります。これらのシステムは、ハッキングするにはあまりにもコストがかかりすぎるため、攻撃者のモチベーションを下げることが可能です。

スレット・エンデュランス・マネージャー

サイバー攻撃は、生産とビジネスプロセスの中断につながり、潜在的な風評被害と金銭的損失をもたらすリスクがあります。例えば、巨大な金属加工工場の生産工程が攻撃者によって妨害され、1日工場が使用不能になったとします。このため、注文に対応できず、数百万ドルの損失が発生します。

スレット・エンデュランス・マネージャーは、重要インフラや、システム停止が許されない大企業で必要とされるでしょう。これらのスペシャリストは、ITシステムの制御、サイバー攻撃への対応、ソフトウェアやヒューマンエラーの管理など、事業継続の責任者として企業を保護します。

サイバー捜査官

この職業はすでに存在していますが、今後数年の間に、デジタルシステムの高度化や自動化の流れを受けて、より複雑で多様なものになっていくでしょう。

これらのスペシャリストは通常、セキュリティ侵害の余波を管理し、調査全体をカバーし、組織への脅威を排除するために働いています。インシデントの結果に基づく証拠の収集、ログファイルやネットワーク上のイベントの分析、侵害の指標の作成など、さまざまな作業を行います。次世代のサイバー捜査官は、プログラミングやハッキングだけでなく、心理学や不安定な状況下での意思決定などのスキルを持つジェネラリストになるでしょう。さらに、ロボットやAIの専門家も必要になってくるでしょう。

デジタル・フットプリント・コンサルタント

この専門家は、サイバーインシデントによる潜在的な悪影響からブランドを守るために重要な役割を担います。サイバー攻撃者は、データを抜き取り、企業の評判を脅かして脅迫することで知られています。これからの専門家は、このようなリスクに対する企業の脆弱性を評価し、企業のイメージを守るスキルをコンピテンシーに加える必要があります。

デジタル・ボディガード

人のデジタル・アイデンティティを守るコンサルタントです。物理的な世界でのボディーガードのように、晒しやサイバーストーカーなどの嫌がらせから保護します。このボディーガードは、クライアントのアカウントやデジタル履歴をクリーニングし、バーチャルライフをガイドしサポートすることで、デジタルアイデンティティを守る手助けをします。

2021年、米国の中高生の約46%がサイバー空間でいじめを受けたことがあり、成人の41%がオンラインハラスメントを経験したと回答し、24%がテクノロジーを使ったストーカー行為を受けたと回答しています。場合によっては、オフラインのハラスメントや身体的な暴力と組み合わされることもあります。積極的なコンサルタントがいれば、このような脅威から子どもや大人を守ることができます。このような事態が発生した場合、コンサルタントは民間のデジタルセキュリティ部隊として、加害者を妨害し、特定し、将来的に同様の事件が発生しないよう支援することができます。さらに、心理的な観点から被害者が事件に対処するのを助けることもできます。多くの国ではネットいじめは犯罪なので、そのような場所では特に需要があるかもしれません。

サイバーセキュリティが関係ないビジネスを挙げることはできません。サイバーセキュリティで収益を上げていない企業でも、かなりの規模のサイバーセキュリティ人財を持っていることがよくあります。たとえば、Apple には、エンドポイント・セキュリティを担当する社内チームがあります。テクノロジーとビジネスが進化し続ける中、サイバーセキュリティにおけるキャリアの機会は、将来にわたって豊富で多様であり続けるでしょう。

出典:Cyber Jobs of the Future: Sleuth, Bodyguard, 'Immunity' Developer

【セキュリティ事件簿#2023-062】アイカ工業株式会社 海外グループ会社サーバーへの不正アクセス発生について 2023年2月15日

【セキュリティ事件簿#2023-061】双日インフィニティ株式会社 「TOMS Official Store」への不正アクセスによる個人情報漏洩に関するお詫びとお知らせ 2023年2月15日

- クレジットカード名義人名

- クレジットカード番号

- クレジットカード有効期限

- セキュリティコード

- 氏名

- 住所

- 電話番号

- メールアドレス

- 性別

- 生年月日

- FAX番号

- 会社名

【セキュリティ事件簿#2022】日本経済新聞社 「日経スマートクリップ」サービスのサーバーへの不正アクセスについて(第2報) 2023年2月14日

【セキュリティ事件簿#2023-060】ソースネクスト株式会社 弊社が運営する「ソースネクストオンラインショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ 2023年2月14日

2023年1月4日、一部のクレジットカード会社から、当サイトを利用したお客様のクレジットカード情報の漏えい懸念について連絡を受け、2023年1月5日、当サイトでのカード決済を停止いたしました。同時に、第三者調査機関による調査も開始いたしました。2023年1月23日、調査機関による調査が完了し、2022年11月15日~2023年1月17日の期間に当サイトで購入されたお客様のクレジットカード情報および個人情報が漏えいし、一部のお客様のクレジットカード情報が不正利用された可能性があることを確認いたしました。以上の事実が確認できたため、本日の発表に至りました。

原因弊社が運営するサイトのシステムの一部の脆弱性を利用した第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行なわれたため。

クレジットカード情報漏えいの可能性があるお客様2022年11月15日~2023年1月17日の期間中に当サイトにおいてクレジットカード情報を登録されたお客様112,132名で、漏えいした可能性のある情報は以下のとおりです。

- カード名義人名

- クレジットカード番号

- 有効期限

- セキュリティコード

個人情報漏えいの可能性があるお客様2022年11月15日~2023年1月17日の期間中に当サイトにおいて購入されたお客様120,982名で、漏えいした可能性のある情報は以下のとおりです。

- 氏名

- メールアドレス(パスワードの漏えいはありません)

- 郵便番号(任意入力項目)

- 住所(任意入力項目)

- 電話番号(任意入力項目)

上記 (2)、(3)に該当するお客様については、別途、電子メールにて個別にご連絡申し上げます。

【セキュリティ事件簿#2023-059】国立大学法人鹿児島大学 メールアドレス誤登録による情報漏洩について 2023年2月9日

調査の結果、本来、メールアドレスのドメインを「@gmail.com」とすべきところを、「@gmai.com」としてアカウント登録しているメーリングリスト3つが、本学2研究室において発見され、実際にメッセージ送信されていることが確認された。

当該ドメインは、エラーを発出することなく、メールを受信してしまうため、誤登録に直ちに気づくことが出来なかった。

【セキュリティ事件簿#2023-058】群馬県 DX産業人材育成支援事業における個人情報の漏洩について 2023年2月10日

- デジタルリテラシー向上講座 受講生20名

- DX推進人材(ビジネスプランナー)基礎講座 受講生20名

- データ利活用基礎講座 受講生20名

【セキュリティ事件簿#2023-057】東京電力エナジーパートナー株式会社 他社専用IDおよびパスワードの取得による社外WEBサイトの不適切な利用について 2023年2月10日

- 当社が担う再生可能エネルギーの固定価格買取制度(以下、「FIT制度」)に関する交付金申請手続きにおいて、再生可能エネルギー源の電力買取義務者は、手続きの一環として、交付金額の確定のため、対象となる発電者が非課税事業者か否かを確認しております。

- 当社は、2017年3月までFIT制度における電力買取義務者であったことから、交付金申請に必要な情報(非課税事業者か否かの確認)※1を得るために、当該サイトを使用しておりましたが、2017年4月のFIT制度の変更に伴い、買取義務者が一般送配電事業者(東電PG)へと変更になったことから、それ以降、当該サイトの利用は一般送配電事業に所属する社員のみに制限されました。

- 当社はその後、交付金申請手続きについて東電PGへ業務委託※2しており、当該サイトを利用せず、FIT発電者の契約名義から非課税事業者か否かの確認を行っておりました。

- そうした中、2022年7月、当社の社内システム変更に伴い、交付金申請手続きにおける非課税事業者確認のデータ数が増加したことから、正確性を期すために当社社員が東電PG社員へ当該サイトの利用可否を相談し、IDおよびパスワードの提供を受け、当該サイトが一般送配電事業者に限定されていることを認識せず利用いたしました。

- その後も当社は、交付金申請手続きにあたり当該システムの利用を継続していましたが、本年2月1日、当該システム画面に「一般送配電事業者ログイン」と表示されていたことを不審に思った当社の他社員が上司に報告し、2月2日、東電PGへ照会したことで、本事案が判明いたしました。

※1 FIT制度において当社が受け取る交付金に関して、事業税非課税事業者との取引分に係る事業税相当額の加算を受けるため事業税の非課税事業者か否かの確認を当該サイトで行っていた。

※2 非課税事業者か否かの確認業務については、当社の業務効率性の観点から当社にて実施する業務委託であった。

【セキュリティ事件簿#2023-001】株式会社タカミヤ 当社サーバーに対する不正アクセスに関するお知らせ(第2報) 2023年2月10日

確認できた事実関係の概要は次の通りです。対象となるお客様には、可能な限り個別にご連絡させていただいております。

<当社及び当社のお取引先の一般消費者のお客様関連>

氏名、住所、年齢、電話番号、メールアドレス、性別

<当社のお取引先関連(お取引先・協力会社の役職員を含む)>

氏名、住所、所属会社(又は団体)、会社所在地、会社電話番号、所属部署、役職、電話番号、メールアドレス、性別、顔写真、本籍地、血液型、年齢、生年月日、雇入年月日、健康診断結果、健康保険番号(下4桁)又は健康保険証(写し)、年金番号(下4桁)、雇用保険番号(下4桁)、建設業退職金共済手帳番号又は建設業退職金共済手帳(写し)、自動車運転免許証番号又は自動車運転免許証(写し)、技能取得免許名称又は免許証(写し)、保有資格名称又は資格証(写し)

<当社の退職者>

氏名、住所、電話番号、生年月日(ご家族含む)、メールアドレス、マイナンバー(ご家族含む)、その他人事情報等

<当社の採用選考に応募されたことのある方>

氏名、住所、電話番号、生年月日、メールアドレス、学歴、職歴(中途採用の場合)

<当社の株主>

氏名、住所、保有株式数又は保有されていた株式数

不正アクセスを受けたファイルサーバ内に、業務関連情報や当社の社内情報に関するファイルが含まれていることが確認されました。

- 令和4年(2022年)12月8日、攻撃が発生しました。

- 12月15日、当社の業務システムへのアクセス障害を確認したことから、当社のシステム管理者が調査を行い、社内サーバーに保存されていたファイルが暗号化されるなど、ランサムウェアであるLockBitに感染したことが判明しました。このため、当社は、当社のシステム管理者に、直ちに可能な範囲での被害拡大防止措置を講じさせるとともに、本件の対策本部を設置しました。

- 12月16日、当社のシステム管理者の調査により、当社の業務遂行における支障を生じさせない最低限の業務システムの復旧は可能な見込みであることが判明し、直ちに復旧作業を開始するとともに、外部専門家の弁護士及びセキュリティ専門企業に本件の対応に関する支援を依頼しました。

- 12月19日、当社において個人情報保護委員会に対する速報を行うとともに、攻撃対象サーバーに関するデジタルフォレンジック調査を実施する外部専門機関の選定作業等を開始しました。

- 継続調査により、子会社らにおける本件の影響を確認したため、12月23日、子会社らに関しても個人情報保護委員会に対する速報を行いました。

- 令和5年(2023年)1月7日、当社グループに対してランサムウェア攻撃をしたと名乗るものからメールを受信し、また、攻撃者のリークサイトに弊社名が掲載されていることを確認しました。

- 1月10日、攻撃者のリークサイトへの掲載を踏まえ、外部専門機関を起用したダークウェブ調査も開始しました。

- 1月11日の午前、当社において大阪府警担当課と会議を行い、現状の調査状況を報告し、今後の捜査の進め方につき協議を行いました。

- 1月11日、攻撃対象サーバーに関するデジタルフォレンジック調査を実施する外部専門機関からデジタルフォレンジック調査の初期報告を受けました。

- 1月18日、デジタルフォレンジック調査の初期報告をもとに社内リリースを公表しました。

- 1月19日、大阪府警担当課を訪問し、被害届を提出しました。

- 1月23日、東京証券取引所及び当社のホームページにて対外公表を実施いたしました。

- 同日、本件に関するお問い合わせ窓口となるコールセンターを設置しました。

- 1月26日、デジタルフォレンジック調査を実施する外部専門機関から、更なる調査を実施しても有益な情報が得られない可能性が高い旨の意見を受領し、調査を終了しました。

- 2月2日、ダークウェブ調査を実施した外部専門機関から、Lockbitのリークサイト以外には、個人情報を含む当社の情報の流出は確認されなかった旨の初回報告を受けました。

- 本日(2023/2/10)、個人情報保護委員会への確報を行う予定です。

「2.漏えい等の可能性がある情報」に列挙した各情報が暗号化されたこと、また、これらの情報について漏えいのおそれが否定できないことを確認しております。他方で、1月 10日から開始したダークウェブ調査は現在も継続中であり、現在までにダークウェブ上での情報の流出は確認されていません。また、リークサイトにおいては、マイナンバーを含む個人データの公開はされていない可能性が高いと考えられます。

当社ベトナム拠点が不正アクセスを受けたのは、当該拠点に設置されていたセキュリティシステムに脆弱性があったことによるものであると考えられます。また、攻撃者による不審な挙動のログを監視する体制が十分とまではいえず、その後の攻撃を阻止することができなかったと考えております。

当社は、以下のとおり再発防止と情報セキュリティの強化に取り組んでまいります。

【対応済み】

- 被害発覚日である令和4年(2022 年)12 月 15 日にインターネット回線を遮断しました。

- 同月 16 日、セキュリティシステムに全てのパッチを適用した上、復旧作業を進めました。

- セキュリティソフトのログを確認し、問題がない端末から順次ネットワークへの接続を再開させ、業務を復旧させました。

- 被害前から実施している当社グループネットワーク内の異常通信の監視及び自動検知について、継続して実施しています。

- セキュリティシステム、ネットワーク、認証機能を変更・強化しました。

- マルウェア等の感染の早期検知・対応を目的とした最新の EDR 製品を追加的に導入することにより、エンドポイントレベルでの可視化及び情報収集を実施しました。

- データバックアップ方法の見直し及び多重化を実施しました。

【対応予定】

- 当社グループネットワーク内の異常通信の監視及び自動検知をさらに強化するため、外部 SOC ベンダーによるネットワークの常時監視を実施するとともに、不正なトランザクションが検出された場合の早期かつ適切な対応を実施することができる体制を構築します。

- 管理ログの設定及び保存方法を見直します。

- 当社グループの全役職員を対象とする、セキュリティに関する e ラーニング教育を実施します。

【セキュリティ事件簿#2023-056】株式会社丹野こんにゃく 弊社が運営する「丹野こんにゃくオンラインショップ」への不正アクセスによる個人情報漏えいに関するお詫びとお知らせ 2023年2月8日

【セキュリティ事件簿#2023-055】明治大学 本学サーバーへの不正アクセスによる被害および個人情報漏洩の可能性について 2023年2月9日

【THMウォークスルー】Careers in Cyber

Task 1 Introduction

サイバーセキュリティのキャリアは需要が高まっており、高い給与が提供されています。セキュリティ業界には、攻撃的なペンテスト(マシンをハッキングして脆弱性を報告する)から防御的なセキュリティ(サイバー攻撃からの防御と調査)まで、様々な仕事があります。

サイバーでキャリアを積む理由に以下があげられます。

・高給 - セキュリティの仕事は初任給が高い。

・刺激的 - システムを合法的にハッキングしたり、サイバー攻撃から守ったりする。

・需要 - 350万人以上の空席のサイバー職。

ここでは、様々なサイバーセキュリティの役割に関する情報を提供することで、サイバーセキュリティの世界に入る手助けをします。また、サイバースキルの構築を開始するために使用できる様々な学習経路にリンクしています。

■Question ※無し

Task 2 Security Analyst

セキュリティアナリストは、攻撃から会社を守るために、組織全体のセキュリティ対策を構築するのに不可欠な存在です。アナリストは、企業のネットワークを調査・評価し、実用的なデータを明らかにし、エンジニアが予防策を開発するための提案を行います。この仕事では、さまざまなステークホルダーと協力し、セキュリティ要件やセキュリティ状況を理解する必要があります。

担当業務

- 様々なステークホルダーと協働し、会社全体のサイバーセキュリティを分析する

- ネットワークの安全性に関する継続的な報告書の作成、セキュリティ上の問題点および対応策の文書化

- 新しい攻撃ツールやトレンドの調査、データの安全性を維持するためにチーム全体で必要な対策を盛り込んだセキュリティプランの策定。

■Question ※無し

Task 3 Security Engineer

セキュリティエンジニアは、脅威や脆弱性データ(多くの場合、セキュリティ担当者から入手)を使用して、セキュリティソリューションを開発し、実装します。セキュリティエンジニアは、Webアプリケーション攻撃、ネットワーク脅威、進化するトレンドや戦術など、幅広い攻撃を回避することに取り組んでいます。最終的な目標は、攻撃やデータ損失のリスクを軽減するために、セキュリティ対策を維持・採用することです。

担当業務

- ソフトウェア全体のセキュリティ対策のテストと審査

- ネットワークやレポートを監視し、システムの更新や脆弱性の緩和を行う

- 最適なセキュリティのために必要なシステムの特定と実装

■Question ※無し

Task 4 Incident Responder

インシデント対応担当者は、セキュリティ侵害に効率的に対応します。インシデント発生時やその後に組織が実施する計画、ポリシーの策定も担当します。インシデントレスポンス担当者は、攻撃が展開されている最中にリアルタイムで分析と対応が求められる、非常にプレッシャーのかかるポジションであることが多い。インシデントレスポンスの指標には、MTTD、MTTA、MTTR(攻撃の検知、認識、回復するまでの時間)が含まれます。その目的は、迅速かつ効果的な対応を実現し、財務状況を保護し、侵害による悪影響を回避することです。最終的には、インシデント対応担当者は、企業のデータ、評判、財務状況をサイバー攻撃から保護します。

担当業務

- 実行可能なインシデント対応計画の策定と採用

- セキュリティのベストプラクティス維持とインシデント対応策のサポート

- インシデント発生後の報告、今後の攻撃への対策、インシデントから得られる知見と適応の検討

■Question ※無し

Task 5 Digital Forensics Examiner

探偵ごっこが好きな人には、ぴったりの仕事かもしれません。法執行機関の一員として働く場合、犯罪を解決するために証拠を収集・分析し、有罪を宣告し、無実の人を無罪にすることに専念することになります。一方、企業のネットワークを守る仕事であれば、ポリシー違反などのインシデントを分析するフォレンジック・スキルを身につけることになります。

担当業務

- 法的手続きを遵守し、デジタル証拠を収集する

- デジタル証拠を分析し、ケースに関連する答えを見つける

- 調査結果を文書化し、報告する

■Question ※無し

Task 6 Malware Analyst

マルウェア・アナリストの仕事には、疑わしいプログラムを分析し、その動作を発見し、発見した内容についてレポートを作成することが含まれます。マルウェア・アナリストは、コンパイルされたプログラムを機械語から読み取り可能なコード(通常は低レベル言語)に変換することを中核業務とするため、リバース・エンジニアと呼ばれることもあります。この作業には、マルウェア・アナリストに、特にアセンブリ言語やC言語などの低レベル言語における強力なプログラミングのバックグラウンドが要求されます。最終的な目標は、悪意のあるプログラムが実行するすべての活動について学び、それを検出し報告する方法を見つけることです。

担当業務

- リバースエンジニアリングを含む、悪意のあるプログラムの静的解析

- 制御された環境でマルウェアサンプルの活動を観察し、動的解析を行う。

- 調査結果の文書化と報告

■Question ※無し

Task 7 Penetration Tester

侵入テストは、ペンテストや倫理的ハッキングと呼ばれているのを見かけるかもしれません。侵入テスト担当者の仕事は、企業内のシステムやソフトウェアのセキュリティをテストすることです。これは、システム化されたハッキングによって欠陥や脆弱性を発見しようとすることで達成されます。侵入テスト担当者は、これらの脆弱性を利用して、各事例におけるリスクを評価します。企業は、これらの洞察をもとに問題を修正し、現実のサイバー攻撃を防ぐことができます。

担当業務

- コンピュータシステム、ネットワーク、Webアプリケーションのテスト実施

- セキュリティ評価、監査、ポリシーの分析

- インサイトを評価・報告し、攻撃防御のためのアクションを推奨する

■Question ※無し

Task 8 Red Teamer

レッド・チー マーは、ペネトレーション・テスターと似ていますが、より対象を絞った職務です。ペネトレーションテスターは、システム全体の多くの脆弱性を発見し、サイバー防御を良好な状態に保つことを目的としているのに対し、レッド・チーマーは、企業の検知・対応能力をテストするために実施されます。この職種では、サイバー犯罪者の行動を真似ること、悪意のある攻撃を模倣すること、アクセスを維持すること、そして検知を回避することが要求されます。レッドチームの評価は、通常、社外のチームによって最大1カ月間実施されます。成熟したセキュリティプログラムを導入している組織に適していることが多い。

担当業務

- 悪用可能な脆弱性を発見し、アクセスを維持し、検知を回避するために、脅威行為者の役割を模倣します。

- 組織のセキュリティ管理、脅威インテリジェンス、インシデント対応手順の評価

- インサイトを評価・報告し、企業が実際の事例を回避するための実用的なデータを提供します。

■Question ※無し

Task 9 Quiz

サイバーセキュリティのさまざまなキャリアの一般的な概要を解説しました。オンライン・トレーニングを活用して、サイバー・セキュリティの分野で夢の仕事に就くことができることを忘れないでください。

■Question ※無し

小さくても強力: Insta360 GO 2 小型アクション カメラの可能性を探る

Insta360 GO 2 小型アクション カメラとは?

搭乗記や旅行記用に小型軽量で持ち運びに便利なアクションカメラを探していたら、世界最小のアクション カメラ、Insta360 GO 2を発見した。通常のアクションカムと同じサイズのセンサーを搭載しているが、重量は従来比わずか 1/6。コンパクトなくせに結構な機能を備えているので、意外に使い勝手がいいかもしれない。タイムラプス、ハイパーラプス、スローモーションなどの撮影モードが付属しており、素晴らしいビデオが作成できそう。さらに労力をかけずにビデオをすばやく編集できる、AIを活用した編集ツールも備えている。

Insta360 GO 2の機能

Insta360 GO 2 はFlowState手ぶれ補正機能を搭載しているため、移動中でも安定した撮影が可能。また、ハンズフリーでどこにでも取り付けることが可能。さらに、50fps で 1440p の解像度を誇り、水深 4 メートルまでの防水性を備えている。 さらにさらに、ハイパーラプス、スローモーション、自動編集などの編集オプションがあり、素晴らしいビデオを作成できる。また、WiFi プレビューを介してカメラをリモートで制御し、離れた場所から写真やビデオを撮影することもできる。 Insta360 GO 2 を使えば、思い出を簡単に記録することができます。

Insta360 GO 2 のアクセサリー

Insta360 GO 2はすばらしい 360° ビデオや写真を簡単に撮影できる。カメラを最大限に活用するために様々なアクセサリがあります。ポーセリン ストラップ、シンプル クリップ、レンズ保護フィルター、ピボット スタンドはすべて、Insta360 GO 2を活用するための優れたオプションです。マグネットストラップを使用すると、カメラをあらゆる表面に取り付けて、新しい角度から映像をキャプチャできます。シンプルなクリップで、カメラをヘルメットやバックパックなどのさまざまなアイテムに取り付けることができます。レンズ保護フィルターは、過酷な条件下での撮影中に傷や汚れから保護するのに役立ちます。最後に、ピボット スタンドは、平らな面に置いて安定した撮影をするのに最適です。カメラは4Kの360度動画と8K(8192×4320)の写真が撮影可能。 GO2 は、IOS および Android スマートフォン、および Windows 10 以降で利用可能です。

クリエイティブな編集と楽しいフィルターでコンテンツに命を吹き込みます

FlashCut 2.0 AI は、コンテンツを際立たせるのに役立ちます!強力な編集機能と楽しいフィルターを使用して、コンテンツをユニークなものに変えることができます。 水中の写真でもビデオ クリップでも、FlashCut 2.0 AI は高度なアルゴリズムでそれらを処理し、画像やビデオを最大限に引き出します。青みのかすみを取り除き、鮮やかな色を再現するだけでなく、お気に入りの動画が音楽とともに 1 つのストーリーにまとめられます。創造性を発揮して、FlashCut 2.0 AI がコンテンツに命を吹き込みます。FlashCut 2.0 AI は使いやすいインターフェースで、WindowsとMacの両方で利用可能です。

【セキュリティ事件簿#2023-054】国立大学法人埼玉大学 本学の情報システムへの不正アクセスについて 2023年2月9日

- 2022年6月7日(火)午前8時頃より、ネットワークアクセス制限の設定変更時の不備により当該NASへの外部からのアクセスが可能となった。

- 同日正午頃に、攻撃者によるNASへの不正アクセスが開始され、複数回のログオン試行により、2台のNASのパスワードが破られた。その後、パスワードを破り侵入したNASを経由して他の4台のNASに対しても不正アクセスが行われ、ランサムウェアによるデータの一部改変が行われた。

- 同日午後3時頃に、当該NASの異常を確認した。これを受け、外部からのアクセス遮断を行った。

- 同年6月~7月にかけて、学内担当者による調査及びデータの復元作業を行うとともに、学内で運用している全てのNASに関する点検や見直しを行った。

- 同年7月~12月にかけて、第三者機関による調査を実施し、不正アクセスの侵入経路や被害状況の詳細についての確認を行った。

【セキュリティ事件簿#2023-053】つくばみらい市 中学教員が学生78名の個人情報入りUSBメモリを紛失する

【セキュリティ事件簿#2023-052】国土交通省 大阪国道事務所業務受注者における情報流出の疑いについて 2023年1月30日

【セキュリティ事件簿#2023-051】奈良県市町村職員共済組合 年金受給者様の個人情報の漏えいに関するお詫びと原因及び再発防止について 2023年1月24日

【セキュリティ事件簿#2023-050】三重県 委託事業者によるメールアドレスの流出について 2023年02月04日

令和5年2月3日(金)夜に、クーポン事務局が参加事業者に対して送付した最終換金の案内に関する電子メール5通のうち1通について、送信先498件を、それぞれBCCで送信するところを、誤って宛先に入れて送信しました。

その後、クーポン事務局内でのチェック時に誤送信の事実が判明したため、令和5年2月4日(土)、クーポン事務局から県へ報告があり、県は事実関係の確認を行うとともに、同日中に各送付先に電話によるお詫びとメールの削除依頼を行うよう指示しました。 (2月4日(土)16時30分現在、498件中119件でメール削除の承諾が得られた旨報告あり。)

対象事業者のメールアドレス

クーポン事務局の担当職員が、メール送信の際、送付先のメールアドレスはBCCへ入れるべきことは認識していたものの、不注意により誤って宛先に入れてしまい、ダブルチェックも実施せず、そのまま送信してしまったことによるものです。

全送付先において、メール削除の承諾が得られるよう、引き続き、電話連絡を実施します。

また、再発防止に向け、クーポン事務局に対し、メール送信する場合は、送信前にダブルチェックを実施したうえで、BCCでの送信を行うよう再度指導を徹底するとともに、具体的な対策を講じるよう指導します。

【セキュリティ事件簿#2023-049】デンツプライシロナ株式会社 フィッシングメール被害による個人情報漏えいの可能性に関するお詫び 2023年2月7日

- 弊社取引先様の氏名と電話番号(一部メールアドレスを含む)350 件

- 弊社従業員の氏名と電話番号(一部メールアドレスを含む)300 件

- 個人情報が漏えいした可能性のある皆様に対しては、個別の通知を行っており、フィッシングメールに関する注意喚起の実施や直近における不審な電話やメールの有無を確認しました。現時点では、二次被害の報告は確認されておりません。

Microsoft Teams、2か月連続で障害発生(前回は2023年1月)

米マイクロソフトは2022年2月8日午前、オンライン会議アプリ「Teams(チームズ)」で障害が発生していると発表した。

マイクロソフトによると、8日午前8時半ごろから、日本を含むアジア太平洋地域で、利用者がオンライン会議に参加できない不具合が起きている。

マイクロソフトは「利用者が会議に参加できない問題が起きていることが分かった。影響を軽減するために取り組んでいる」とコメントしている。