雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿#2023-031】公益社団法人日本臓器移植ネットワーク 当社団における不正アクセス事案の発生について 2023年1月20日

【セキュリティ事件簿#2023-001】株式会社タカミヤ 当社サーバーに対する不正アクセスに関するお知らせ 2023年1月23日

- 不正アクセスの概要

初期調査の結果によれば、攻撃者は、当社ベトナム拠点に対して不正アクセスを行ったうえで当社グループの社内サーバーに侵入し、ランサムウェアを実行し、ファイルの暗号化を行ったものと考えられます。その後、攻撃者のリークサイトに弊社名が掲載されていることを確認しております。 - 漏えい等の可能性がある情報

調査中ですが、現時点において把握しているものは以下のとおりです。

・当社グループの社内サーバーに保存されていた顧客情報(個人情報を含む)

・当社グループ全社の従業員情報

なお、漏えい等の可能性がある個人データの件数については、現在調査中です。

株式会社イワタ、株式会社ヒラマツ及び株式会社ナカヤ機材については、攻撃を受けたサーバー群に個人データを保有しておらず、当該三社が主体として取得・管理していた個人データに漏えい等のおそれがないことを確認しております。 - 発覚の経緯及びこれまでの対応状況

- 令和4(2022)年12月15日、当社の業務システムへのアクセス障害を確認したことから、当社のシステム管理者が調査を行い、社内サーバーに保存されていたファイルが暗号化されるなど、ランサムウェアであるLockBitに感染したことが判明しました。このため、当社は、当社のシステム管理者に、直ちに可能な範囲での被害拡大防止措置を講じさせるとともに、本件の対策本部を設置しました。

- 12月16日、当社のシステム管理者の調査により、当社の業務遂行における支障を生じさせない最低限の業務システムの復旧は可能な見込みであることが判明し、直ちに復旧作業を開始するとともに、外部専門家の弁護士及びセキュリティ専門企業に本件の対応に関する支援を依頼しました。

- 12月19日、当社において個人情報保護委員会に対する速報を行うとともに、攻撃対象サーバーに関するデジタルフォレンジック調査を実施する外部専門機関の選定作業等を開始しました。

- 継続調査により、子会社らにおける本件の影響を確認したため、12月23日、子会社らに関しても個人情報保護委員会に対する速報を行いました。

- 令和5(2023)年1月7日、当社グループに対してランサムウェア攻撃をしたと名乗るものからメールを受信し、また、攻撃者のリークサイトに当社名が掲載されていることを確認しました。

- 1月10日、攻撃者のリークサイトへの掲載を踏まえ、外部専門機関を起用したダークウェブ調査も開始しました。

- 1月11日の午前、当社において大阪府警担当課と会議を行い、現状の調査状況を報告し、今後の捜査の進め方につき協議を行いました。

- 1月11日、攻撃対象サーバーに関するデジタルフォレンジック調査を実施する外部専門機関からデジタルフォレンジック調査の初期報告を受けました。

- 令和4(2022)年12月15日、当社の業務システムへのアクセス障害を確認したことから、当社のシステム管理者が調査を行い、社内サーバーに保存されていたファイルが暗号化されるなど、ランサムウェアであるLockBitに感染したことが判明しました。このため、当社は、当社のシステム管理者に、直ちに可能な範囲での被害拡大防止措置を講じさせるとともに、本件の対策本部を設置しました。

- 今後の対応

- 引き続き、外部専門機関によるデジタルフォレンジック調査等を進めており、漏えい等した情報の項目・件数、侵入経路、被害範囲等を調査して参ります。また、攻撃者のリークサイトへの掲載を踏まえて、外部専門機関を起用したダークウェブ調査も継続して参ります。

- 当該調査の内容も踏まえて、外部専門家の弁護士及びセキュリティ専門企業の助言のもと、再発防止策の策定に向けた取り組みを進めて参ります。

- 引き続き、個人情報保護委員会や警察をはじめとした機関への報告・連携を進めて参ります。

【セキュリティ事件簿#2023-030】朝倉書店 お詫びとお知らせ 2023年1月5日

年末年始の休業期間中,小社ホームページおよび『デジタル内科学』サービスページにおいて,アクセス不良が発生いたしました。

お客様には多大なご迷惑をお掛けいたしましたこと,深くお詫び申し上げるとともに,現在は復旧いたしましたことをお知らせ申し上げます。

昨年末に小社サーバに対する悪質な不正アクセスが発生し,サーバ側にて緊急避難的な対応を行ったことが原因と考えております。

現在も調査を進めておりますが,休業期間中でしたため復旧が遅れてしまいましたこと,重ねてお詫び申し上げます。

なお,今回の不正アクセスによる個人情報流出等の被害は生じておりません。

【セキュリティ事件簿#2023-029】九州電力株式会社 九州電力送配電株式会社のNW設定端末の委託業務外利用に係る報告徴収の受領について 2023年1月18日

- 他社から当社への契約切替(スイッチング)時の名義不一致分の契約状況の確認

- 当社との契約開始時における住所特定や公衆街路灯の設置場所特定のために電柱番号が記載された地図情報確認

【セキュリティ事件簿#2023-028】国立大学法人琉球大学 学内で利用するクラウドサービスにおける個人情報等の不適切な取扱いについて(お詫び) 2023年1月20日

閲覧可能な状態であったファイル

① 担当者のみが共有すべきファイル(会議資料、大学院入試関係資料等)

304 件

② ①のうち個人情報(氏名、メールアドレス、成績情報等)が含まれるファイル

273 件(901 名分〔琉球大学学生436 名、職員67 名、その他398 名〕)

【セキュリティ事件簿#2023-027】株式会社長寿乃里 クレジットカード情報漏洩に関するお詫びとお知らせについて 2023年1月19日

2023年の投資戦略を考える(NISA、iDecoは使わない。富裕層にたどりついてみたい。)

2022年、寅年は荒れると言われていたが、本当にすごい荒れ方をした。

特にドル円なんか、年初に115円くらいだったのが、150円までつけ、その後130円前後で落ち着くという、荒れまくりの展開だった。

FXメインでやっていた人は退場を強いられた人がかなりいたと思う(市場からの退場だけならまだしも、人生からの退場になっていないことを祈る)

また、2022年はこれまでの人生で一番自己投資した年だった。その投資額約〇〇〇万円。社畜の分際で年収の45%近くを投じていたので、自分でもびっくりしたが、得られるものもあった。

一つは健康。

一昨年までは高脂血症に高血圧で、薬を飲み始めるか、真剣に生活改善するかの2択を迫られる中で、1日1食生活&白物(米、小麦、砂糖、塩、シャブ(笑))を抜く&適度な運動(1万歩/日)をする生活をし、体重は10キロ以上落ち、高脂血症は解消し、血圧も正常値に戻った。3か月ごとに内科に通院しており、いつも通院すると先生が積極的に次回の日程を決めに来てくれるが、それすらもなくなってしまった。昨年の健康診断では肥満度がマイナスになってしまい、違う意味でウエイトコントロールが必要と診断されてしまった。

1日1食(夜)生活により、基本的に昼食を取るという習慣が無くなったため、この時間を執筆に振り向け、これまでの旅の記録をまとめてキンドル出版をし、作家になることを目指している。

もう一つ得られた大きなものは投資のマインド。

実は投資を行うにあたって最も重要なのは健康。健康でない人が投資をすると間違った判断をしてしまい、最悪市場や人生からの撤退を迫られてしまう。

んで、自分がたどり着いた投資はシンプルイズベストでインデックス投資。

どこのインデックスかというと、アメリカ。

その理由もシンプルで実績ベースで株価と人口が増えているから。

バックテストができて、株価と人口が増え続けている国はアメリカしかない。

ちなみに2022年はFXから撤退しました。

FXは以前からゼロサムゲームと言われており、利益が出る裏には必ず損を出している人がいるということで、頭では理解しているものの、罪悪感を感じないように自動売買でブン回していた。

ところが、多額の資金を投じて学んだ投資マインドを踏まえると撤退すべきという気持ちが高まり、覚悟を決めて撤退した。

ちなみに撤退時期は丁度ドル円が150円に向けて円安に突き進んでいる時期だったので、損失は最小限に抑えられた。

自動売買は円高に動くと自動的に買いの仕掛けをしていくため、ドル円が150円を付けて円高方向に向かっていったが、この局面だと、逆に損失が拡大して撤退は難しくなっていた。

そんな訳で投資についてはインデックス投資をメインとし、米国株(S&P500)と、万が一のために逆相関の関係にある米国長期債、それに有事の金をベースとしてポートフォリオを組み立てていく。

ちなみにこれ、仮に2005年に100ドルから投資を始めて、毎月100ドルずつドルコスト平均法で18年間投資を続けていたとすると、以下のような結果になり、総資産は50,000ドルを超えるか超えないかのところまで来る。丁度日本でも2024年からNISAが新しくなり、NISAで頑張って資産運用していこうという話になるが、実はNISAは使わないで行こうと思っている。

NISAには2種類あるが、まず、つみたてNISA(新NISA制度:つみたて投資枠)。

結論として、つみたてNISAは論外。

理由は投資信託しか購入できないこと。投資信託は間に信託会社が入って色々手数料がかかる。最近はノーロードだったり良心的なように見えるが、しっかりコストがかかっている。その顕著な例が分配である。例えばS&P500を直接米国ETFで買い付ければ配当が出るが、S&P500の投資信託(eMAXIS Slim 米国株式(S&P500))とかだと、過去一度も分配が無い。

S&P500(例えばvoo)の配当は1株4ドル/年程度。単純計算で100万円分のvooを持っていると、1,000,000円÷130円/ドル÷350ドル(voo単価)×4ドル(配当)≒80ドル程度、年間配当が付くので、その分投資信託よりもパフォーマンスは上ということになる。

次に一般NISA(新NISA制度:成長投資枠)。

一般NISAだと、S&P500を直接米国ETFで買い付けることができる。なので、一般的にはオススメである。

しかし、自分は下記の理由から使わないことに決めた。

1.信用取引ができない

2.損失時に確定申告で損失繰越ができない

投資における基本的なスタンスとしてはアメリカの成長に期待することとなるが、そこが明確でキャピタルゲイン狙いに絞れるのであれば、信用取引やCFD、先物などを活用してレバレッジをかけていくのも手だと思っている。一般NISAだとレバレッジがかけられれず、非課税よりも資金効率の悪さがデメリットとして強く映ってしまっている。

そんな訳で世の中と逆行している感じがしなくもないが、当面の投資戦略としてはNISAやiDecoは使わず、資金効率も考慮しながら米国ETFの現物、信用取引や、先物を上手く織り交ぜて資産形成を進めていきたい。

また、今年からプラットフォームの分散も意識した投資を進めていきたい。

要は1ヵ所に資産を寄せすぎないということなのだが、以下のような感じで分散を進めていこうと考えている。

・国内銀行(SU銀行):円預金 ~20%

・海外銀行(検討中):外貨預金 ~20%

・SA証券:CFD&先物運用 10%~50%

・SB証券:国債&信用取引運用 ~50%

・MO証券:現物&信用取引運用 10%~50%

プライバシーに配慮した安全なメールプロバイダ

プライバシーを真剣に考え、利用者を追跡しない安全なメールプロバイダのリストを紹介します。

ProtonMail – 匿名性とエンドツーエンドの暗号化されたメール

Tutanota – メールボックス全体をエンドツーエンドで暗号化することにより、安全なメールを実現

Hushmail.com - 1999年からメールのプライバシーを尊重している最も歴史のあるカナダのプロバイダー。

RiseUp.net – デジタルフリーダムと闘うNPOが運営するメールプロバイダー。

Blur/MaskMe – メールマスキングサービス

上記のリストは、プライバシーに焦点を当てたプロバイダの包括的なリストです。これらは、検索エンジンや広告のトップページに散見されるような有名プロバイダーやプライバシー侵害業者ではありません。メールプロバイダーを変更したくない場合は、PGPなどの何らかの暗号化機能を導入することをお勧めします。

特におすすめなメールプロバイダー

1. Hushmail : プライバシーに配慮した基本的なセキュアメール

Hushmailは、1999年からセキュアな電子メールを提供しているプロバイダーの一つです。

Hushmailが他のプロバイダーと違うのは、すべてのサーバーを自社で所有し、運用していることです。つまり、あなたのデータは第三者のサーバーに送られたり、保存されたりすることはなく、すべて自社内で管理されています。彼らは独自のサーバーを所有し、電子メールのスキャン、データマイニング、他のメールボックスの詮索等を行いません。

Hushmailは、自動暗号化、一時的な電子メールアドレス、厳格なHTTPSと二段階認証などの機能を満載しています。過去21年間のサービスを通して、プロバイダーはカナダ政府によって、2007年に一度だけ、3人のユーザーのアカウントを引き渡すよう強制されたことがある。しかし、Hushmailは、セキュリティ、プライバシー、シンプルさを念頭に置いて構築されており、しかもすべて無料です。

Hushmailをお勧めする大きな理由は、メールセキュリティの分野で21年のベテランである彼らの実績です。今日、しばしば「安全な電子メールプロバイダー」と称される企業が、たった一度の法的な要求の後に破綻するのを目にすることがあります。彼らはプライバシーを維持するメールボックスを設計しています。

2. Tutanota – 暗号化に関するあらゆるニーズに対応

メールボックス全体が暗号化されており、メールも連絡先も、エンドツーエンドで暗号化されているため、データにアクセスすることだけが可能です。Tutanotaはドイツの裁判所命令によってデータを提出するよう強制されたときでさえ、暗号化されたデータしか渡すことができず、そのような情報を読んだり解読したりする方法は全くなかったのです。

Tutanotaのユニークな点は、共有パスワードによりエンドツーエンドで暗号化されたメールをどのメールプロバイダにも送ることができ、Gmailなどの主流のプロバイダを使って友人、家族、ビジネスパートナーに連絡する場合でも、メールを同様にプライベートなものにすることができる点です。デフォルトでは、Tutanotaは自動的に件名、本文、添付ファイルを暗号化しますが、これはPGPではできないことです。現在、彼らは暗号化されたカレンダーの開発に取り組んでいます。そして何より、彼らはIPアドレスを記録せず、送受信したメールのヘッダからIPアドレスを削除しているのです。

Tutanotaの共同設立者の一人であるMatthias Pfauに彼らのセキュアメールの特徴を聞いたところ、次のように答えました。

- Tutanotaはユーザーのデバイス上の全てのデータを暗号化します(エンドツーエンドの暗号化)

- Tutanotaは暗号化されていないデータをサーバーに保存しない、メールから連絡先まで全て常に暗号化されています。

- Tutanotaは鍵の生成と鍵の交換をバックグラウンドで簡単に行うことができるため、暗号化を簡単に使用することができます。

- Tutanotaはユーザーの秘密鍵をサーバー側で使用することはありません。

【セキュリティ事件簿#2023-027】株式会社グッドスピード 当社サーバーへの不正アクセス発生のお知らせ 2023年1月6日

【セキュリティ事件簿#2023-026】奈良県総合医療センター 職員個人がインスタグラムに掲載したことにつきまして 2023年01月06日

【セキュリティ事件簿#2023-025】KIYOラーニング株式会社 合格者の声ページにおいて匿名希望のお客様の氏名が掲載されていた件に関するご報告 2023年01月16日

- 調査内容

- 調査期間:2022年12月28日~2023年1月12日

- 調査対象:12797件

- 調査箇所:スタディング合格者の声ページの名前欄、タイトル、見出し、本文、講師メッセージ

- 誤りの内容と発生日時

スタディングの合格者の声ページで、下記の期間、6名の匿名希望の方の氏名を掲載してしまう誤りが発生しました。

※現在は匿名での掲載に修正済みです。

【掲載期間】 - A様:2022年12月28日16時42分~2022年12月29日11時43分

- B様:2022年12月26日 14時40分~2022年12月28日 12時39分

- C様:2022年12月22日12時49分~2022年12月29日11時19分

- D様:2021年6月7日16時14分~2023年1月12日15時01分

- E様:2021年5月24日 18時35分~2023年1月12日 15時00分

- F様:2018年12月27日15時55分~2023年1月12日15時03分

- 発生原因

お客様にご記入いただいたアンケートを合格者の声ページに転記する際に、匿名希望であるにも関わらず、誤って氏名を転記してしまいました。また、その後、別の担当者によるチェック工程でも発見できず、合格者の声ページを公開してしまいました。

- 再発防止策

転記手順を全面的に見直すとともに、チェック体制をさらに強化し、公開前の確認を徹底してまいります。

【セキュリティ事件簿#2023-024】東京都 個人情報の漏えいについて(メールアドレスの流出) 2023年01月11日

令和5年1月10日(火曜日)

受講者1名のメールアドレス1件

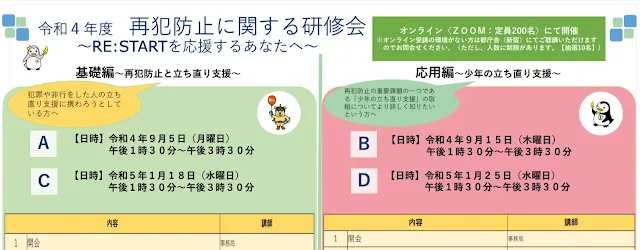

1月18日に開催する再犯防止に関する研修会について、申込者に受講案内のメールを送信するところ、誤ってメールの件名に受講者1名のメールアドレスを記載して送信

- 1月10日(火曜日)11時58分

再犯防止に関する研修会の申込者(124名)に対し、受講可能となった旨の案内をメールで一斉送信 - 直後に送信メールの件名に申込者1名のメールアドレスが記載されていることが判明

- 同日 14時1分

送信先の申込者にメールの削除依頼のメールを送信 - 同日 14時35分

流出したメールアドレスの所有者に管理職が電話で謝罪 - 現在のところ、二次被害等の報告はされていません。

【セキュリティ事件簿#2023-023】国土交通省 個人情報の流出の可能性に関するお詫びとお知らせ 2023年1月13日

【セキュリティ事件簿#2023-022】株式会社アダストリア 当社サーバーへの不正アクセス発生について 2023年1月19日

【セキュリティ事件簿#2023-021】株式会社北関東マツダ 個人情報流出に関するお詫びとお知らせ 2023年1月19日

- 弊社メーリングリストの会員登録情報(2009年12月から2014年9月にご登録いただいたもの)

氏名、メールアドレス、担当店舗 - 弊社中古車情報サイト「U-Car OnLine」へのお問い合わせデータ

氏名、メールアドレス、問合せ店舗、電話番号 - 弊社従業員採用アカウント(LINE)への登録データ

氏名、経歴、LINEユーザーネーム - 弊社車検予約システムにおけるご登録データ

氏名(姓のみを含む)、誕生月、電話番号、担当店舗、車種等 - 弊社主催展示イベント及び試乗キャンペーン等における登録データ

氏名、電話番号、メールアドレス、年齢、職業等

【セキュリティ事件簿#2022】ならコープ 重大なシステムトラブルに伴う個人情報についてのお知らせ 2023年1月18日

【セキュリティ事件簿#2023-020】こうのす共生病院 病院内の音声が生配信されていた件に関するご報告 2023年1月16日

【セキュリティ事件簿#2023-019】産経新聞社 メールアドレス漏洩のお詫び 2023年1月10日

【セキュリティ事件簿#2023-016】北ガスジェネックス株式会社 お客さま情報漏えいの可能性に関するお詫びとお知らせ 2023年1月13日

北斗興業がネットワーク共有をしていた会社において自社サーバーの不正アクセスを確認。その後の調査により、ネットワークを通じてお客さま情報への不正アクセスが判明。

北斗興業より、弊社に本件の報告があり、お客さま情報の漏えいの可能性が判明。

【セキュリティ事件簿#2022】守口市 個人情報の漏えい可能性がある事象の発生について 2022年12月28日

【セキュリティ事件簿#2023-018】ベストリンク株式会社 弊社が運営する「e-ca公式サイト」における個人情報漏えいに関するお詫びとお知らせ 2023年1月11日

2022年7月28日、ショーケース社から、同社システムへの不正アクセスの影響から、弊社サイトを利用したお客様のクレジットカード情報の漏洩懸念について連絡を受け、2022年7月28日に同社システムとの接続を解除し、2022年8月31日弊社が運営する「e-ca公式サイト」でのカード決済を停止いたしました。 2022年11月11日、当社における第三者調査機関による調査が完了し、2022年7月24日~2022年7月26日の期間に「e-ca公式サイト」で入力されたお客様クレジットカード情報が漏洩した可能性があることを確認いたしました。 以上の事実が確認できたこと、および後記「4.公表が遅れた経緯について」記載の事情から本日の発表に至りました。

(1)原因弊社がe-ca公式サイトにて利用しているショーケース社のサービスが第三者により不正に改ざんされたため。

(2)個人情報漏洩の可能性があるお客様2022年7月24日~2022年7月26日の期間中に「e-ca公式サイト」においてクレジットカード情報の入力をされたお客様15名で、漏洩した可能性のある情報は以下のとおりです。・クレジットカード番号・有効期限・セキュリティコード

上記に該当するお客様については、別途、電子メールおよび電話にて個別にご連絡差し上げております。

既に弊社では、クレジットカード会社と連携し、漏洩した可能性のあるクレジットカードによる取引のモニタリングを継続して実施し、不正利用の防止に努めております。 お客様におかれましても、誠に恐縮ではございますがクレジットカードのご利用明細書に身に覚えのない請求項目がないか、今一度ご確認をお願いいたします。万が一、身に覚えのない請求項目の記載があった場合は、たいへんお手数ですが同クレジットカードの裏面に記載のカード会社にお問い合わせいただきますよう、併せてお願い申し上げます。なお、お客様がクレジットカードの差し替えをご希望される場合、カード再発行の手数料につきましてはお客様にご負担をお掛けしないよう、弊社よりクレジットカード会社に依頼しております。

2022年7月28日の漏洩懸念発覚から今回の案内に至るまで、時間を要しましたことについて、疑いがある時点でお客様にご連絡し注意を喚起差し上げることも検討したところではございますが、不確定な情報の公開はいたずらに混乱を招き、お客様へのご迷惑を最小限に食い止める対応準備を整えてからの告知が不可欠であると判断し、発表は調査会社の調査結果、およびショーケース社並びにカード会社等との連携を待ってから行うことに致しました。今回の発表まで時間を要したことについて、お詫び申し上げます。

弊社はこのたびの事態を厳粛に受け止め、より一層のセキュリティ対策の強化を行い、再発防止を図ってまいります。

e-ca公式サイトにおけるクレジット決済の再開につきましては、決定次第、改めてWebサイト上にてお知らせいたします。弊社は、今回の不正アクセスにつきまして、監督官庁である個人情報保護委員会には2022年8月1日に報告済みであります。また、本件はショーケース社から所轄警察署に2022年8月5日被害申告しており、弊社としても今後捜査に全面的に協力してまいります。

【セキュリティ事件簿#2023-017】東北電力株式会社 新電力等のお客さま情報の取り扱いに係る報告徴収の受領について 2023年1月13日

※一般送配電事業者と同一グループ内の小売電気事業者等

- 当社の従業員も立入可能なスペース(東北電力株式会社・東北電力ネットワークの共有スペース)に、東北電力ネットワーク用の端末が配置されていたこと

- 営業所に端末を新規配備する際に、東北電力ネットワークが管理する情報を閲覧可能な端末が誤って配備されたこと

【セキュリティ事件簿#2022】関西電力株式会社 新電力顧客情報の取扱いに係る報告徴収の受領について 2023年1月13日

【セキュリティ事件簿#2022】株式会社バンタン 一部サーバーへの不正アクセスに関するお知らせ(第2報) 2023年1月13日

- 当社では、本日より順次、対象のお客様にメールもしくは郵送で連絡をしてまいります。また、上記のお客様サポート窓口を設け、お客様からのお問い合せに対応いたします。

- 現在稼働している全Webサイトの脆弱性診断を行っております。

- 情報流出が明らかになった場合は、関係者の皆様に対する速やかな対応を行うとともに、改めてホームページ等にてお知らせいたします。

- 当社では今回の事態を重く受け止め、今まで以上に厳重な情報セキュリティ体制の構築と強化徹底を図り、再発防止に取り組んでまいります。

【セキュリティ事件簿#2023-016】北海道ガス株式会社 北ガスジェネックスのお客さま情報漏えいの可能性に関するお詫びとお知らせ 2023年1月13日

北ガスジェネックスが灯油配送業務を委託している北斗興業におきまして、ネットワーク共有している会社のサーバーに不正アクセスのあったことが確認されました。さらに当該サーバーとネットワーク共有していた北斗興業のサーバーへの不正アクセスがあり、北ガスジェネックスが北斗興業に灯油配送業務を委託しているお客さま情報が漏えいした可能性のあることが判明いたしました。

- 2022年12月6日

北斗興業がネットワーク共有していた会社において自社サーバーの不正アクセスを確認。その後の調査により、ネットワークを通じてお客さま情報への不正アクセスが判明。 - 2023年1月12日

北斗興業より、北ガスジェネックスに本件の報告があり、お客さま情報の漏えいの可能性が判明。

- 対象 : 2020年2月以前に、北ガスジェネックスが北斗興業に灯油配送業務を委託しているお客さま情報(函館地区)

- 項目 : 氏名、住所、電話番号

- 件数 : 88件

なお、北斗興業より、現時点で、お客さま情報の漏えいの事実は確認されていないとの報告を受けております。

- 対象のお客さまには、北ガスジェネックスより個別に通知させていいただく予定です。

- 北ガスグループでは、今回の事態を重く受け止め、再発防止に向け、委託先の管理を含めたより一層の情報管理体制の強化に努めてまいります。

【セキュリティ事件簿#2023-015】SHIGETA 株式会社 弊社が運営する「SHIGETA PARIS公式オンラインストア」への不正アクセスによる個人情報漏洩に関するお詫びとお知らせ 2023年1月12日

【セキュリティ事件簿#2023-014】一般財団法人 国際ビジネスコミュニケーション協会 TOEIC申込サイトへの不正アクセスのご報告およびアカウント管理に関するお願い 2023年1月11日

- 登録ID、氏名、生年月日、性別、住所、電話番号、メールアドレス

- 出身国、母国語、秘密の質問、質問の回答(以上は登録された方のみ)

※申込履歴・テスト結果・クレジットカード情報および上記以外の情報は閲覧されておりません。

【セキュリティ事件簿#2023-013】茨城県つくば市 不正アクセスで市立学校HP更新できず 2023年1月10日

【セキュリティ事件簿#2023-012】埼玉県 彩の国さいたま人づくり広域連合メールサーバーを介して不審なメールが送信されています。身に覚えのない広域連合からのメールは開かないでください。 2023年1月10日

【セキュリティ事件簿#2023-011】チューリッヒ保険会社 個人情報漏えいに関するお詫びとお知らせ 2023年1月10日

①姓のみ(漢字、カタカナ) ②性別 ③生年月日 ④メールアドレス ⑤証券番号 ⑥顧客 ID ⑦車名、等級など自動車保険契約にかかる事項*

*事故の内容などのセンシティブ情報は含まれていません。