雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

ハッカーがバックドア入りのCoinbaseニセウォレットと、MetaMaskニセウォレットを複製し、暗号通貨を盗む / Hackers clone Coinbase, MetaMask mobile wallets to steal your crypto

CISOが答えられないといけない質問 / Questions a CISO should be able to answer

「賢者とは、すべての答えを知っている者ではなく、何を問うべきかを知っている者である。

これは単なる記事ではなく、CISOとそのチームのための会話のきっかけとなるものです。情報セキュリティ部門が対処しなければならない重要な質問のリストに対して、あなたはどのような答えをお持ちですか?

もちろん、他にも多くの質問がありますが、これらはセキュリティ・プログラムの基礎に過ぎません。

これらの質問には順番があり、最初の質問に対する答えを持たずに最後の質問に答えることは困難です。

- 情報セキュリティチームの顧客は誰なのか?

- セキュリティを推進する要因は何か?

(これには、ビジネス面、技術面、コンプライアンス面が含まれる) - ビジネス上の重要なセキュリティ目標は何か。これらは、情報セキュリティチームの顧客と合意していますか?

- あなたの組織とそれに依存するシステムをどのようにモデル化していますか?

- 情報を交換する第三者はどこか?

- 保護する必要のある資産の一覧は何か?それらの資産は誰が所有していますか?誰がそれらを管理していますか?

- 脅威やリスクは何ですか?

- あなたが導入しているセキュリティ管理またはプロセスのリストは何ですか?それぞれの成功基準は何ですか?それらが有効であるだけでなく成功していることを、どれくらいの頻度でチェックしていますか?

- 是正が必要なコンプライアンス違反のリストは何ですか?

- あなたのコンプライアンスレベルはどの程度ですか?

- 改善する必要がある脆弱性のリストは何ですか?

- セキュリティ(またはリスク)レベルはどの程度ですか?

- 知識ベースはどのように維持されていますか?

- セキュリティの成熟度はどの程度ですか?

(これは、あなたのセキュリティではなく、セキュリティを維持・向上させる能力を測定するものです) - 情報セキュリティチームの活動をどのように報告していますか?

- 顧客にセキュリティの価値をどのように報告しますか?

- あなたのセキュリティレベルを第三者にどのように証明しますか?

- セキュリティレベルを向上させる(あるいはリスクを低減させる)ために、何を計画していますか?

あなたやあなたのチームが答えを出すのは簡単でしたか、難しかったですか?

もし、これらの質問が簡単すぎると感じたなら、あなたは本当に素晴らしいCISOか、深刻なダンニング・クルーガー症候群に罹っているかのどちらかです。どちらに当てはまるかは、読者の皆さんにお任せします。

「群馬デジタルイノベーションチャレンジ」事業におけるメールの宛先の誤りについて

NFTプラットフォームの「Known Origin」のDiscordが乗っ取られ、DiscordユーザーのNFTが盗まれる / Known Origin is the latest project to have their Discord compromised

有名なNFTプラットフォームの一つであるKnown OriginのDiscordサーバーが侵害されました。詐欺師はKnown Originの運営を騙って偽の無料NFTミントを宣伝し、ユーザーがウォレットに接続した際に、ユーザーのNFTを盗んでしまうというものでした。

これは、Discordの一連の侵害の中で最新のものです。最近ハッキングされた他のサーバーには、Curiosities、Meta Hunters、Parallel、Goat Society、RFTP、およびGooniezがあります。

週刊OSINT 2022-20号 / Week in OSINT #2022-20

今号も、リンク、ヒント、ツール、その他のOSINT関連のニュースなど、盛りだくさんです。

- Rekognition

- Shortemall

- Journalist's Toolbox

- Twitter Investigations

- Imagus

- Cyberhell

トレーニング: Rekognition

これは最近の情報ではないが、AaronがAWSとRekognitionの世界に飛び込んだ時に再共有したものである。Rekognitionで何が可能かを示すために、彼は2020年のMatt Edmondsonのブログを再共有した。それは、画像からのOCRに関して何が可能かを示し、どのようにAWSが人々から一致する画像を見つけるための自動化を提供できるかを示している。私は自分でテストしていないので、より詳細な情報やスクリーンショットについては、リンク先を参照してください。

ツール: Shortemall

MatterOsintから、興味深い短縮リンクを見つけるための新しいツールが登場した。このツールは、特定のキーワードやキーワードの組み合わせを含むURLの可能性を素早くスキャンする機能を提供する。すべての可能性の順列を作成し、短縮URLをスキャンし、結果のスクリーンショットを作成することができます。

サイト: Journalist's Toolbox

The journalist's toolboxは、農業から山火事まで、倫理から検証まで、あらゆる種類のトピックに関する膨大なリンク集です。校内暴力やホームレスなど、非常に特殊なトピックもあります。また、リソースへの膨大なリンクのほかに、YouTubeチャンネルで興味深いビデオを公開しています。Mike Reilleyさん、これらのリンクを集めてシェアしてくださってありがとうございます。

Ritu GillがTwitterに関する便利なリソースをいくつか紹介しています。Twitterのアカウントを調査するための、とても便利で無料のリソースです。Twitterのアカウントに接続する必要があるものもありますが、そうでないものも多くあります。このようなツールは、アカウントがツイートする時間、どのようなハッシュタグや単語が最も一般的であるか、誰と主にやり取りしているか、その他アカウントについてのより深い洞察を与えることができる分析を提供することができます。シェアありがとうございました。

ツール: Imagus

Jessは、私がまだ知らなかった拡張機能のヒントを教えてくれました。Imagusは、サムネイルにマウスを乗せると、自動的に大きな画像を表示する拡張機能です。また、大きな画像を表示する時間や、カスタムCSS、画像のキャプションの表示など、多くの設定オプションが用意されています。ChromeとFirefoxの両方に対応しており、ソースコードに潜って大きい画像を探そうとする必要がないので便利である。

メディア: Cyber Hell

先週末、ドキュメンタリー映画「Cyber Hell」についての情報が、クリスティーナ・レカティによって共有された。この韓国のドキュメンタリーは、ジャーナリスト、一般人、警察が、女性や10代の若者が虐待を受けたテレグラムグループ、いわゆるNth Room事件(Wikipedia)の管理者を捕らえるという痛ましいストーリーを追っています。写真を精査して手がかりを探すなどして、被害者を特定し、最終的に加害者を追い詰める。平均的な「OSINTストーリー」ではないが、テレグラムでの犯罪行為と、そのような加害者が最終的にどのように捕まるかを示す良い例である。

注:このドキュメンタリーは、犯罪の性質上、すべての人に適しているわけではありません。

次の画像は、偽情報がどのように始まるか、そして情報をさまざまな角度から見ることがいかに重要であるかを示す完璧な例です。何事も疑ってかかり、裏付けとなる情報源を探し、調査し、好奇心を持ち続けることです。Nico、この素晴らしい例をありがとうございました。

菊池保健所の職員 新型コロナ濃厚接触者などの個人情報を流出【熊本】

レンディング大手セルシウス(Celsius)、資金引き出しの一時停止を発表 / Celsius pauses all withdrawals, claims it's due to "extreme market conditions"

セルシウス(Celsius)のプラットフォームは、「極端な市場環境」のため、すべての出金、スワップ、送金を一時停止すると発表した。

最近、セルシウスの資産と償還能力について多くの懸念があり、プラットフォームがコけてデフォルトに追い込まれるのではないかという憶測もある。セルシウスは2022年6月7日に「Damn the Torpedoes, Full Speed Ahead」と題したブログ記事を発表し、「声優」による「誤った情報と混乱の拡散」を非難し、「セルシウスは遅延なく引き出しを処理し続け」、「セルシウスには義務を果たすための準備金(と十分すぎるETH)がある」と約束しました。

セルシオの6月12日の発表では、「流動性と運用を安定させながら、資産を保全・保護するための手段を講じる」ことを期待するというだけで、計画の内容についての詳細は含まれていない。

Coincheck、DDoS攻撃を受ける

【アクセスしづらい状況について】

現在、再びDDoS攻撃を受け、Coincheckにアクセスしづらい状況が発生しております。ご迷惑おかけしてしまい申し訳ございませんが、Coincheckにアクセスできない場合には、時間を置いて再度お試しいただくようお願いいたします。

SIEMはMITRE ATT&CKの2割しか検知できない!? / 80% of cyberattack techniques evade detection by SIEMs

CardinalOpsの新しいレポートによると、企業のSIEMは平均してMITREのATT&CK手法の80%を検出できず、攻撃者が採用するATT&CK手法上位14のうち5つしか対処できていないとのことです。

CardinalOpsのレポートでは、SIEMの検知の状況について、Splunk、Microsoft Sentinel、IBM QRadar などのSIEMインスタンスのデータを分析し、MITRE ATT&CK の対応状況をより正確に把握することができるようになりました。侵入のライフサイクルの早い段階で悪意ある行動を検知することは、ビジネスへの重大な影響を阻止する上で極めて重要な要素であるため、これは重要なことです。

CardinalOpsは、主観的な調査ベースのデータに頼るのではなく、実際のSIEMを分析し、最新のセキュリティオペレーションセンター(SOC)における脅威検出範囲の現状を可視化しました。これらの組織は数十億ドル規模の多国籍企業を代表しているため、これまでに分析した実際のSIEMデータの中でも最大規模の記録サンプルとなっており、14,000以上のログソース、数千の検知ルール、数百のログソースタイプを網羅しています。

MITRE ATT&CKの約200の技術を基準として、実際の検知範囲は、ほとんどの組織の期待をはるかに下回る状況であることを発見しました。さらに悪いことに、組織は自分たちが想定する理論上のセキュリティと実際に得られるセキュリティとのギャップに気付かず、検知態勢に誤った印象を与えていることが実証されました。

SIEMに取り込まれているにもかかわらず、検知に利用されていないログソースの上位3つは、

- IDソース

- Office 365やG SuiteなどのSaaSプロダクティビティ・スイート

- クラウドインフラのログソース

であることがわかりました。実際、Active Directory(AD)やOktaなどのIDログソースをSIEMに転送している組織の3/4は、それらを検知のユースケースに使用していません。これは、ゼロトラストを強化するために最も重要なログソースの1つである検知範囲を強化する大きなチャンスと思われます。

CardinalOpsの最新の調査では、CISOと検知エンジニアリングチームがこれらの課題に対処し、検知範囲をどのように測定し、どのように時間をかけて継続的に改善するかについて役立つ一連のベストプラクティスを読者に提供しています。

出典:Report: 80% of cyberattack techniques evade detection by SIEMs

宮城県内で発生した労災事故関係者約400人分の個人情報が外部に流出か

個人情報漏えいに関するお詫びとお知らせ 2022年6月10日 株式会社バローホールディングス

2022 年6月6日に弊社の夏ギフトの DM を郵送でお送り致しました。DM は一部店舗(恵那店、ルビットタウン中津川店、高山店、掛川店、清水高橋店)で昨年ご注文いただいたお客様に送付しているものです。

その後、お客様からの申し出があり、確認したところ、同姓同名のご注文者様に誤ったお届け先様の情報を郵送している事が判明いたしました。

夏ギフトを管理するシステム移行時のデータ照合認識・検証不足、管理監督者の作業確認不足によるものです。

(1) 漏えいした人数 : 79名

(2) 漏えいした個人情報 : お届け先様情報(郵便番号、住所、氏名、電話番号)

誤って郵送してしまったお客様には電話連絡をさせていただき、郵便物の回収を行っております。

弊社は今回の事態を重く受け止め、再発防止に努め、今まで以上の個人情報の保護、情報管理の徹底に努めてまいります。また、個人情報に関する取扱いと管理体制について、点検・見直しを継続的に実施いたします。

特定非営利活動法人(NPO法人)役員等の個人情報漏えいについて 2022年6月9日 奈良県

奈良県文化・教育・くらし創造部 青少年・社会活動推進課

奈良県認証のNPO法人 A法人の社員16名分の名簿記載の住所(役員5名を含む)

B法人の役員4名分の名簿記載の住所

A法人 令和4年6月2日~令和4年6月6日

B法人 令和4年3月31日~令和4年6月6日

6月6日の 16 時頃にA法人の職員より当課に、「ポータルサイトに名簿が公開されている」旨の連絡があり判明。B法人について、A法人の事案を受け、当課において最近に公開した108法人の事業報告書等を点検したところ判明。

いずれも、判明後直ちに公開情報から名簿を削除。

さらに、ポータルサイトに掲載中の561法人すべての掲載情報(最大過去5年分の事業報告書)の総点検を実施。(結果、新たな事案はなし)

公開する書類を専用機器により電子データ化する際、法人から提出された事業報告書等一式をまとめてスキャンしてしまうとともに、職員の確認が不十分な状態でポータルサイトにアップロードしてしまったため。

・複数職員によるチェック体制など事務処理手順を改正・アップロード用端末への「再確認」と表示をするなど視覚的な注意喚起表示・名簿様式に「取扱注意」と表記し、常に注意の意識を喚起・個人情報の取り扱いに係る職員研修の実施

外部流出アカウント情報による不正アクセスについて 2022年6月10日 株式会社ブックウォーカー

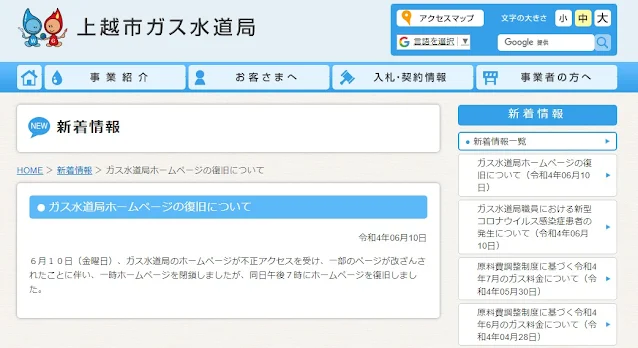

不正アクセスで上越市ガス水道局のサイト一部改ざん

運営サイトの表示不具合とお詫びについて 2022年6月9日 スポーツマネジメント株式会社

離婚講座の申込者情報が本人以外から閲覧可能に、設定ミスで - 目黒区

ブロックチェーンやDeFiプロジェクトの攻撃手法は古典的? / These are the flaws that let hackers attack blockchain and DeFi projects

- 51%:スマートコントラクトの脆弱性

- 18%:プロトコルや設計の欠陥

- 10:ウォレットの侵害

- 6:ラグ・プル、出口詐欺

- 4:キーリーク

- 4%:フロントエンドのハッキング

- 3%:アービトラージ

- 2%:暗号通貨関連のバグ

- 2%:フロントラン(将来の取引所に関する知識でキューに入れた取引)

2022年版フォローすべき海外セキュリティ関連ツイッターアカウント / 22 Cybersecurity Twitter Accounts You Should Follow in 2022

2022年の半ばを迎え、Twitterがサイバーセキュリティの共有プラットフォームであり続けていることに疑いの余地はないでしょう。ランサムウェア攻撃やサイバー犯罪、APTやサイバー戦争、デジタルフォレンジックやインシデントレスポンス、マルウェアのアウトブレイクやリバースエンジニアリングに関する最新ニュースを探している場合でも、Twitterにはそのすべてが揃っており、さらに多くの情報を得ることができます。

セキュリティは知識を共有することが重要であり、Twitterでは、この業界で最も優秀な人たちが知識を共有しているのを見ることができます。では、2022年に最新の情報を入手し、知識を深め、新しいスキルやリソースを学ぶには、誰をフォローすればいいのでしょうか。2022年にフォローすべき重要なサイバーセキュリティ・アカウントを22個厳選しました。例年のリストにあるものもありますが、今年のリストにも新しく、興味深く、影響力のあるツィーターがたくさんいます。ぜひチェックしてみてください。

1. @KimZetter | Kim Zetter

Kim Zetterはサンフランシスコを拠点とするジャーナリストで、10年以上にわたってサイバーセキュリティ、国家安全保障、選挙セキュリティについて執筆してきました。Stuxnetに関するベストセラーで権威ある本の著者である@KimZetterは、サイバーセキュリティ関連のジャーナリズムで最高のものを見つけることができるアカウントです。

2. @maddiestone | Maddie Stone

リバースエンジニアであり、ゼロデイエクスプロイトのエキスパートであるMaddie Stoneは、Google Project Zeroのセキュリティ研究者として働いており、定期的にカンファレンスに登壇しています。彼女のツイッターアカウント@maddiestoneは、最新のバグやゼロデイ発見を追いかけたい人には欠かせないものです。

3. @cyb3rops | Florian Roth

Florian Rothは、おそらくYARAとIOC THOR APTスキャナで最もよく知られている検出エンジニアです。Florianはまた、githubで利用可能な無料のツールや検出ユーティリティの膨大なコレクションを持っています。Florian のフィード @cyb3rops には、最新の脅威と脅威の検出に焦点を当てたオリジナルとキュレーションのコンテンツが含まれており、見逃すことはできません。

4. @campuscodi | Catalin Cimpanu

Catalin は現在、ポッドキャスティング・アウトレット「RiskyBiz」のニュースレターを担当するようになったため、自身を「元サイバーセキュリティ記者」と表現していますが、彼の Twitter フィード @campuscodi は今でもサイバーセキュリティに関する厳選されたニュースの宝庫で、見逃すことはできないものです。

5. @cglyer | Christopher Glyer

Christopherは、Microsoft Threat Intelligence Centerの犯罪ソフトウェア研究者であり、元インシデントレスポンダー、セキュリティアーキテクトです。ランサムウェアやサイバー犯罪に関する最新のマルウェアの発生状況やニュースについては、@cglyer をフォローしてください。

6. @billyleonard | billy leonard

billy leonardは、Google Threat Analysis Group (TAG) の State Sponsored Hacking and Threats 分析のグローバルヘッドを務めています。名詞が多いのは確かですが、IoCの共有や最新の脅威者の活動に関するその他の貴重な情報に興味があれば、@billyleonardをフォローする価値のあるTwitterアカウントであることに変わりはないでしょう。

7. @Kostastsale | Kostas

検知といえば、DFIRReportのアナリストである@Kostastsaleは、最近の脅威レポート、検知のヒント、その他のDFIR関連のニュースを常に先取りしたい人にとって、フォロー必須の存在です。Kostasはまた、GithubにYARAルール、MITRE ATT&CK navigator、Threat Intelligence playbooksを網羅する有用なレポを集めている。

8. @vxunderground | vx-underground

Twitter の比較的新しい情報セキュリティ・アカウントである vx-underground は、最新ニュースや研究者による最新のマルウェア・サンプルへのアクセスなど、楽しくて有益なツイートによって、サイバーセキュリティの専門家からすぐに多くの支持を集めるようになりました。マルウェアハンター、リバースエンジニア、検出エンジニアにとって、@vxundergroundは日々のダイジェストに加えるべき貴重な存在です。

9. @likethecoins | Katie Nickels

KatieはRedCanaryのインテル担当ディレクターであり、SANS認定インストラクター(FOR578: Cyber Threat Intelligence)、Atlantic CouncilのCyber Statecraft Initiativeのシニアフェローでもあります。ケイティは、他の人々の仕事を促進するために素晴らしい仕事をしており、情報セキュリティ業界で道を切り開く人々のための素晴らしい情報源となっています。

10. @RidT | Thomas Rid

ジョンズ・ホプキンス大学高等国際問題研究所の戦略研究教授、アルペロビッチ・サイバーセキュリティ研究所設立ディレクター。政治的な動機によるサイバー攻撃、偽情報、サイバネティクスに関する世界有数の専門家です。サイバー、政治、情報の接点に関心を持つすべての人にとって、@RidTは欠かせないフォローの対象です。

11. @theJoshMeister | Josh Long

Josh Longは、macOS/OSXのセキュリティ分野で誰よりも長くTwitterを利用しており、約13万人のフォロワーがそれを証明しています。Apple、Mac、デジタルプライバシーに関するサイバーセキュリティの問題を専門とするジャーナリストである@theJoshMeisterは、セキュリティに関連するあらゆる事柄についてフォローしています。

12. @ryanaraine | Ryan Naraine

@ryanaraine は、ハッカーやサイバーセキュリティのビジネスに興味があるなら、フォローすべき必須のアカウントであり続けています。ライアンは、Twitter 界隈のサイバーセキュリティや情報セキュリティに関するニュースをリツイートするだけでなく、定期的に配信されるポッドキャストを通じて、思慮深く洞察に満ちた見解を提供しています。

13. @craiu | Costin Raiu

もしあなたがまだ @craiu をフォローしていないなら、今こそ彼のフォロワーの一人になるチャンスです!自称「別の惑星からのアンチハッカー」は、カスペルスキーのグローバル・リサーチ・アナリシス・ディレクターで、サイバーセキュリティに関するあらゆるものの優れた情報源となっています。自称「別の惑星からのアンチハッカー」は、カスペルスキーのグローバルリサーチと分析のディレクターで、あらゆるサイバーセキュリティの優れた情報源として活躍しています。

14. @AricToler | Aric Toler

Aric TolerはBellingcatのトレーニング&リサーチディレクターで、当初は2014年にボランティアとして活動を開始しました。Bellingcatはオランダに拠点を置くOSINTに特化した調査報道機関であり、AricのTwitterアカウントは、彼と彼らの重要なアウトプットの両方を追いかけるのに素晴らしい場所です。

15. @evacide | Eva Galperin

Eva GalperinはEFFのサイバーセキュリティ担当ディレクターで、The Coalition Against Stalkerwareの共同設立者です。常に適切で、しばしばユーモラスな@evacideは、デジタル・プライバシーに関連するあらゆる事柄について見逃すことのできない情報源です。

16. @4n6lady | Shannon Brazil

ShannonはArete Incident Responseのアソシエイト・ディレクターで、OSINTの愛好家である。彼女のツイッターは、DFIRに重点を置いた個人的な内容と技術的な内容が魅力的で、35,000人にフォローされている。

17. @zackwhittaker | Zack Whittaker

TechCrunch のセキュリティエディターであり、人気のニュースレター this.weekinsecurity の著者でもある Zack は、サイバーおよび情報セキュリティの最新ニュースについて最も注目している人物の 1 人です。Zackwhittakerのフィードは、米国や海外を問わず、あなたの組織に影響を与える可能性のあるサイバー世界のすべての出来事を把握するための素晴らしい方法です。

18. paπcake | @trufae

このフィードは、r2や@radareorgに関するニュースやアップデートだけでなく、リバースエンジニアリング一般に関してもフォローする価値があります。

19. @Fox0x01 Azeria | Maria Markstedter

ARMはLinux、iOS、そしてAppleのM1 Macに採用され、リバースエンジニアにとってますます重要な存在になってきています。ARMに関する知識について、ネット上で最も優れたリソースの1つが、Maria MarkstedterことAzeria Labsです。Fox0x01は、ARMベースのシステムの専門家であり、サイバーセキュリティのオピニオンリーダーでもあります。

20. @HostileSpectrum | HostileSpectrum

時事問題はともかく、サイバーセキュリティ業界やその他の業界では、ウクライナ情勢がどのように進展しているのか、そしてより広範な教訓や影響がどのようなものであるかに強い関心を寄せている人がたくさんいます。サイバー戦争とウクライナ情勢に関する優れたコメントは、@HostileSpectrumをフォローしてください。

21. @GossiTheDog | Kevin Beaumont

サイバーセキュリティのライターとして絶大な人気を誇るKevin Beaumontは、怒れる組織からの苦情を避けるため、雇用主の身元を秘密にしているそうです。その他、@GossiTheDogはしばしばニュースを最初に伝え、常に読むに値する洞察に満ちた見解を述べています。

22. @juanandres_gs | J. A. Guerrero-Saade

Juan Andrés Guerrero-Saade、通称JAG-Sは、SentinelLabsの主席脅威研究員です。JAG-SのTwitterでは、サイバー戦争、スパイ活動、国民国家の脅威要因に関する独自の洞察や、サイバーセキュリティの研究とインテリジェンスの最前線で起こっていることに関する関連するリツイートやコメントを見ることができます。

出典:22 Cybersecurity Twitter Accounts You Should Follow in 2022

アメリカ司法省は、セキュリティ研究者をハッキング犯罪で起訴しないことを発表 / Justice Department pledges not to charge security researchers with hacking crimes

米国司法省は、コンピュータ詐欺・乱用防止法(CFAA)に対する長年の懸念を認め、「善意のセキュリティ研究」を反ハッキング法の告発の対象にしないことを発表しました。検察はまた、単にウェブサイトの利用規約に違反したこと(出会い系サイトのプロフィールを誇張するような軽微なルール違反も含む)や、仕事用のコンピュータを個人的な作業に使用したことを理由に起訴することも避けなければならないとしている。

新しい司法省の方針は、2021年の最高裁判決を受け、その広範で曖昧な範囲に対する懸念を和らげようとするものです。判決は、政府検察官の以前の解釈が「息を呑むほどありふれたコンピューター活動」を犯罪化する危険性があると警告し、司法省が現在起訴しないと約束しているいくつかの仮想的な例を示している。この変更は、「善意のテスト、調査、またはセキュリティ上の欠陥や脆弱性の修正」を行う研究者のための防衛線となっています。この新しい規則は、2014年に発行された古いガイドラインに代わって、直ちに発効します。

"この方針は、一部の裁判所やコメンテーターが懸念していた仮想的なCFAA違反は起訴しないことを明確にした "とDOJのプレスリリースは述べています。"出会い系サイトの利用規約に反してプロフィールを盛る、雇用・住宅・賃貸サイトで架空のアカウントを作る、禁止されているソーシャルネットワーキングサイトで偽名を使う、職場でスポーツの成績をチェックする、職場で請求書を支払う、利用規約に含まれるアクセス制限に違反するなどは、それだけで連邦刑事責任を問うには不十分です "と述べています。

このガイドラインは、1986年にCFAAによって犯罪とされたコンピュータへの「許可されたアクセスを超える」行為を新たに限定的に解釈したものである。ネットワークやコンピュータの所有者が定めた規則に違反することでアクセスを「超える」のか、それとも明確に立ち入り禁止のシステムや情報にアクセスしなければならないのかについては、数十年にわたって対立が続いています。前者の解釈は、「マイスペース」で偽のプロフィールを作成した女性を検察が起訴したケースにつながりました。最高裁は後者の解釈に傾き、そして今、司法省も理論的には後者の解釈に傾いている。

この方針は、CFAAの批判をすべて解決するものではありません。また、検察の解釈の仕方に影響を与えるだけで、基本的な法律の曖昧さを解消するものでもない。また、DOJは、セキュリティ研究は、ネットワークを調査するための「フリーパス」ではないと警告している。例えば、バグを発見し、その知識を利用してシステムの所有者を恐喝した者は、その研究を悪意を持って行ったとして起訴される可能性がある。しかし、このような制限があるにせよ、今回の規則制定は、コンピュータ・システムをその所有者の気に入らない方法で使用した人に、懲罰的な反ハッキング罪を課すことを避けるための公約であると言えるでしょう。

出典:Justice Department pledges not to charge security researchers with hacking crimes

Osmosis、出金時に3倍の金額を受け取ることができるバグで500万ドルの損失が発生して停止。 / Osmosis chain halted after bug leads to $5 million loss

出典:Osmosis chain halted after bug leads to $5 million loss

[イベント] Global Cyber Conference (2022/9/22-23)

チューリッヒで開催される唯一のサイバーセキュリティとプライバシーの国際会議

グローバルサイバーカンファレンス(GCC)は、サイバーセキュリティとプライバシーに関する国際的なイベントとして、2日間にわたって綿密なパネルディスカッション、サイバーセキュリティの現状と未来に関するプレゼンテーション、データ保護に関する講演を行うことを目的としています。

暗号通貨取引所のApolloXが脆弱性をつかれて150万ドル盗まれる / ApolloX exchange exploited for $1.5 million

ApolloX取引所では、攻撃者が約4000万ドルのAPXを引き出し、約150万ドルに交換することができるというエクスプロイトが発生しました。これにより、$APXの価格も50%以上下落した。

同取引所は価格を上げるためにAPXを買い戻すことを発表しており、これまでに60万ドルを費やしている。

出典:ApolloX exchange exploited for $1.5 million

NBA選手が立ち上げた「Players Only NFT」プロジェクトは詐欺(rug pull)か? / Players Only NFT project, founded by NBA players, rug pulls for $1.4 million

お客様情報の一部が閲覧可能な状態にあったことへのお知らせとお詫び 2022年6月7日 ライフイズテック株式会社

分散型暗号取引所のMaiarが、ハッカーに1億1300万ドル盗まれる / Decentralized Crypto Exchange Offline After Hacker Steals $113M

ハッカーが分散型暗号取引所の欠陥を発見し、それを悪用して推定1億1300万ドルを盗み出しました。

2022年6月5日、"お金の未来 "を自称する分散型取引所(DEX)であるMaiarと、その上で動いているElrondブロックチェーンの創設者兼CEOのMincuは、 "Maiar DEXでの一連の疑わしい活動を調査中 "とTwitterに書きました。その結果、その不審な行動はハッカーによるものであることが判明した。

2022年6月6日、Mincuは、この事件の詳細を記したTwitterのスレッドを公開しました。そのスレッドでMincuは、「バグが発見され、悪用された」と述べ、チームは現在、DEXの復旧に取り組んでおり、バグにパッチを当てたと述べています。Mincu氏によると、開発者はハッキングを発見した後すぐに取引所をオフラインにしたそうです。同取引所のウェブサイトでは現在、「定期」メンテナンス中とされている。

しかし、その時点でハッカーはすでにダメージを与えていた。Foudresと名乗るブロックチェーン研究者によると、ハッカーはElrondブロックチェーンのネイティブトークンである約165万EGLDを盗み、ハッキング時には約1億1300万ドルを手にしたという。ハッカーは3つのウォレットを使って取引所から資金を流出させ、80万EGLDを売却することができたため、Maiar取引所のEGLDの価格は76ドルから5ドルに急落したとFoudresは説明している。

Mincuは、ツイートで「ほとんどの搾取された資金は全額回収されたか、エルロンド財団によってカバーされることになった」と主張しています。これは資金が安全であることを意味し、すべての資金は再開時に全額利用できるようになる。Mincuは、取引所のスワップは、その価格が現在67.72ドルであるBinanceのEGLD価格と一致すれば再開されると述べた。

Maiarチームがどのように資金を回収できたのか、またどのようにハッキングが行われたのかは不明です。Mincuは1回だけでなく2回の「メインネット」アップグレードに言及しましたが、これは通常、新しいブロックチェーンのバージョンを展開することを意味します。2022年6月7日の朝、ステーキング・プロバイダーのエバーステイクは、ノードをElrondの新バージョンに更新したとツイートしました。

Elrondは2020年にローンチした新進気鋭のブロックチェーンで、独自の拡張性を売り物にしている。Maiarのような分散型取引所も同様に最近のイノベーションであり、Coinbaseのような集中型取引所と異なるのは、スマートコントラクトで稼働し、通常、ユーザー間の注文をマッチングする集中型オーダーブックは存在せず、代わりにアルゴリズムが価格を決定しユーザーが提供する流動性のプールを使用して取引を行っている点です。しかし、DEXのダウンタイムにつながった過去の事件が示すように、特定のセットアップには致命的な障害点があることもあります。

Maiarは、コメントを求める電子メールに応答していません。Mincuもまた、TwitterのDMで送られたコメントの要求に応じなかった。

Maiarへのハッキングは、暗号とWeb3の世界でのハッキングの無限のシリーズのように見えるの新たな事件です。ブロックチェーンのサイバーセキュリティ企業であるCertiKによると、5月上旬の時点で、ハッカーや詐欺師は16億ドルの暗号を盗んでいるとのことです。

[イベント] PagerDuty Summit(2022/6/7、15、21)

- キュレーションされたコネクション。インタラクティブなセッションを通じて、ユーザーと専門家のつながりを深めること。

- テクニカルトレーニング。さまざまな体験を通じてスキルを深めること

- 公平なオンラインアクセス。サミットのコンテンツへの無料オンデマンドアクセスの提供

- 安全第一。お客様とチームの安全を確保するために