調査によっては、大量のデータを読み込む場合などに、ページを自動的にスクロールさせることが有効な場合があります。また、あるユーザーのソーシャルメディアIDを調べたい場合もあります。あるいは、ウェブサイトからGoogle AnalyticsのIDを取得したい場合などです。このような簡単な作業には、ブックマークレットが便利です。このブログでは、ブックマークレットとは何か、そしてOSINT調査でブックマークレットをどのように使えるかを説明します。

ブックマークレットとは?

ブックマークレットとは、Google ChromeやMozilla FirefoxなどのWebブラウザのブックマークにURLとして追加できるJavascriptのコード片のことです。しかし、ブックマークレットとブックマークの違いは何でしょうか?ブックマークでは、ブックマークをクリックすると、特定のウェブページにアクセスします。つまり、ブックマークはWebページへのショートカットのようなものです。ブックマークレットは、クリックすると特定の機能が実行されます。閲覧中のページが自動的にスクロールダウンされることをイメージしてください。ブックマークツールバーでは、ブックマークとブックマークレットは非常によく似ていますが、違いはリンクにあります。

|

| ブックマーク |

|

| ブックマークレット |

ブックマークレットの作り方

独自のブックマークレットを作成するには、いくつかのステップを踏む必要があります。これらのステップを以下に詳しく説明します。ぜひ、最初のブックマークレットを作成してみてください。

ステップ1:どんなブックマークレットを作るか?

ブックマークレットを作成するには、まず、そのブックマークレットが持つべき具体的な機能を考える必要があります。例えば、調査で多くのウェブサイトのアーカイブファイルを調べる必要がある場合、閲覧しているウェブサイトのアーカイブを自動的に呼び出すブックマークレットがあると便利です。むしろ、ウェブページから大量のデータをスクレイピングしたい場合、まずこのデータをロードする必要があるかもしれません。そのような場合に、データを読み込むブックマークレットがあると便利でしょう。

ステップ2:コードを書く。

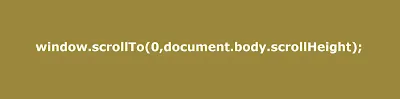

どのような関数が必要かがわかったので、Javascriptでブックマークレットのコードをプログラミングし始めることができます。もちろん、これはJavacriptがどのように動作するかの知識が必要であることを意味しますが、もちろん、多くのOSINT研究者が実際にそうであるわけではありません。自分でコードをプログラミングする代わりに、もちろんブックマークレット用の既存のコードの一部を探すこともできます。例えば、このウェブサイトにはアーカイブファイルを呼び出す便利なコードが含まれていますし、このウェブサイトでは、ジャバスクリプト機能を使ってウェブページを自動的にスクロールさせる方法を紹介しています。スクロールさせるコードは以下の通りです。

サードパーティ製のJavascriptコードに注意!

第三者から提供されたJavascriptのコードには、十分な注意が必要です。その場合、そのコードが機密データを取得したり、物を破壊したりする可能性があります。サードパーティのコードを自分で調査して確認することができませんか?それなら、助けを求めてください。

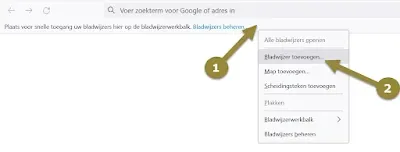

ステップ3:ブックマークツールバーを開く

ブックマークレットの作成にはブックマークツールバーが必要です。このツールバーは次のようにして見つけることができます。まず、アドレスバーの横のマウスの右ボタン(矢印①)をクリックします。メニューから、「ブックマークツールバー」(矢印②)、「常に表示」(矢印③)を選びます。これで、アドレスバーの下にブックマークツールバーが表示されるようになりました。

ステップ4:新しいブックマークの作成

ブックマークツールバーで、マウスの右ボタンをクリックします(矢印①)。表示されたメニューから、「ブックマークの追加」を選択します(矢印②)。もちろん、ブックマークレット(およびブックマーク)を構造化することもできます。これについては、ブックマークを使った独自のOSINTデータベースの作成についての以前の記事をお読みください。

表示されたメニューで、新しいブックマークレットに名前を付けることができます。この名前は自分で考えることができます。ここでは、「Autoscroll」と名付けました(矢印①)。URL」にブックマークレット自体のJavascriptコードを入力します(矢印②)。注意:コードの前に "javacript: "を付けることが重要です。そうすることで、クリックしたときにJavascriptのコードとして認識され、実行されます。保存」をクリックし、ブックマークレットを保存します。

これで完了です! これで、最初のブックマークレットを使う準備ができました。作成したブックマークレットをクリックするだけで実行できます。ブックマークレットを作成し、OSINT 調査で使用することを楽しんでください。