Smilesというブラジルのロイヤリティプログラムがある。

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

SmilesでANAの特典航空券が!

Smilesというブラジルのロイヤリティプログラムがある。

ロシア対外情報庁(SVR)が行なっているサイバーオペレーションとネットワーク管理者向けのベストプラクティス / Russian Foreign Intelligence Service (SVR) Cyber Operations: Trends and Best Practices for Network Defenders

"Russian Foreign Intelligence Service (SVR) Cyber Operations: Trends and Best Practices for Network Defenders"

[PDF] us-cert.cisa.gov/sites/default/…

SUMMARY

THREAT OVERVIEW

SVR CYBER OPERATIONS TACTICS, TECHNIQUES, AND PROCEDURES

Password Spraying

Recommendations

- 構内および遠隔地のすべてのユーザーに対して、承認された多要素認証ソリューションの使用を義務付ける。

- 組織が所有していないIPアドレスやシステムから管理機能やリソースへのリモートアクセスを禁止する。

- メールボックスの設定、アカウントの権限、メール転送のルールを定期的に監査し、不正な変更の痕跡を確認する。

- 可能であれば、強力なパスワードの使用を強制し、特に管理者アカウントでは、技術的手段により容易に推測されるパスワードやよく使われるパスワードの使用を防止する。

- 組織のパスワード管理プログラムを定期的に見直す。

- 組織のITサポートチームが、ユーザーアカウントロックアウトのパスワードリセットに関する標準作業手順を十分に文書化していることを確認する。

- 全従業員を対象としたセキュリティ意識向上のためのトレーニングを定期的に実施する。

Leveraging Zero-Day Vulnerability

Recommendations

- ネットワークを監視し、エンコードされたPowerShellコマンドの証拠や、NMAPなどのネットワークスキャンツールの実行を確認する。

- ホストベースのアンチウイルス/エンドポイントモニタリングソリューションが有効であり、モニタリングやレポートが無効になった場合、またはホストエージェントとの通信が合理的な時間を超えて失われた場合に警告を発するように設定されていること。

- 内部システムへのアクセスに多要素認証の使用を求める。

- テストや開発に使用するシステムを含め、ネットワークに新たに追加されたシステムは、組織のセキュリティベースラインに沿ってすぐに設定し、企業の監視ツールに組み込む。

WELLMESS Malware

Tradecraft Similarities of SolarWinds-enabled Intrusions

Recommendations

- ログファイルを監査して、特権的な証明書へのアクセスの試みや偽の識別プロバイダの作成を特定する。

- 暗号化されたPowerShellの実行を含む、システム上の不審な行動を特定するソフトウェアを導入する。

- 侵害の行動指標を監視する機能を備えたエンドポイントプロテクションシステムを導入すること。

- クラウド環境でのクレデンシャルの不正使用を特定するために、利用可能なパブリックリソースを使用する。

- 新しいデバイスの登録など、システム上での特定のユーザー活動を確認するための認証メカニズムの設定。

General Tradecraft Observations

Recommendations

コロニカル・パイプライン社が支払った500万ドルの身代金 / Ransomware victim Colonial Pipeline paid $5m to get oil pumping again, restored from backups anyway(転載)~早々に身代金を支払ったものの・・・~

コロニカル・パイプライン社が支払った500万ドルの身代金

ランサムウェアの感染により、Colonial Pipeline社の経営者は、デジタルシステムの制御権を回復し、パイプラインから石油を供給するために500万ドルを支払ったと報じられています。

この支払いのニュースはBloombergが伝えたもので、Bloombergは匿名の情報源を引用しただけでなく、他の報道機関の匿名の情報源が今週初めにこのアメリカのパイプライン運営会社は身代金を支払うことはないだろうと言ったことを嘲笑しています。

"ワシントン・ポストやロイターなどのメディアが、同社が身代金を支払う意図は当面ないと報じました。ブルームバーグは、「これらの報道は匿名の情報源に基づいていた」とほくそ笑んでいますが、その一方で、「同社の取り組みに詳しい人物」という無名の人物を同じ言葉で表現することは避けています。

メディアの自画自賛はさておき、ジョージア州のColonial Pipeline Companyは、システムの制御権を取り戻すために身代金として500万ドルを支払ったと言われています。Bloombergは、おなじみの匿名の情報源を引用して、この支払い後に犯人が提供した復号化ユーティリティーは動作が遅いため、Colonial社は週末から引き続きバックアップからシステムを復元していると主張している。

ランサムウェアがファイルシステムに何かを隠していた場合に備えて、感染したコンピュータを消去して新たにやり直すべきだからです。

5月7日(金)にパイプラインが停止した原因については様々な憶測が飛び交っていますが、最も可能性が高いのは、パイプラインのポンプやバルブを制御する運用技術(OT)が危険にさらされたのではなく、石油の流れを監視し、その流れに基づいて請求記録を作成するバックオフィスシステムがランサムウェアによってKOされたということです。

石油を汲み上げることはできても、誰にどれだけの量を送っているのかがわからなければ、石油の受託サービス事業は大きな利益を逃し、エンジニアは安全性が重要なシステムがどれだけ消耗しているのかをすぐに見失ってしまいます。だからこそ、このようなシャットダウンが必要なのです。

Colonial Pipeline社によると、テキサス州ヒューストンとニューヨーク港の間で1日1億ガロンの精製燃料を輸送しており、これは米国東海岸で必要とされる全燃料の45%に相当する。パイプラインは、自動車やトラックの燃料、ジェット燃料、暖房用オイルなどを運んでおり、ガソリンが不足しているという報告もある。

ランサムウェア対策の専門企業であるEmsisoft社のBrett Callow氏は、今回報告された支払い額は比較的少額であると述べています。「公表されている最高額の要求は5,000万ドルであり、この事件が引き起こしている大規模な混乱とそのコストを考えると、500万ドルは驚くほど少額に思えます。しかし、もし本当に支払われているのであれば、重要なインフラがランサムウェアの標的になっていることは間違いないでしょう。ある分野が儲かるとわかれば、彼らは何度も何度もその分野を攻撃するでしょう」と述べています。

Colonialでは1ヶ月前に新しいサイバーセキュリティ・マネージャーを採用していました。その仕事に就いた者は、おそらく非常に興味深い数日間を過ごすことになるだろう。

このランサムウェア・ギャングはDarksideという名前で活動しており、欧米の情報セキュリティ企業は少なくとも12の異なる名前で追跡しています。昨年8月から活動を開始し、これまでに約80件の不正アクセスを行ったと言われています。先週、このパイプラインが止まり、FBIが関与することになったとき、このクルーの背後にいるロシア語を話す犯罪者たちは、自分たちはただビジネスをしているだけであり、他意はないと主張する声明をTorホストのブログを通じて発表した。

これを翻訳すると、アメリカ東海岸の液体炭化水素を供給する重要な技術を破壊して国際的な注目を集めた彼らを追跡して収容所に送らないよう、ロシア語圏の祖国の権力者たちに必死に訴えているようにも見える。

2021年にツイッターでフォローすべきサイバーセキュリティの専門家トップ21 / Top-21 Cybersecurity Experts You Must Follow on Twitter in 2021.

サイバーセキュリティに関しては、専門家から学ぶことに勝るものはありません。業界のトップインフルエンサーから洞察を得ることは、アプリケーションセキュリティ戦略を最適化する上で非常に重要であることがわかります。そこで今回は、2021年にTwitterでフォローすべきサイバーセキュリティの専門家トップ21人をご紹介します。Magecart、Web-Skimming、Supply Chain Attacksなどの脅威を解明する時が来ました。

#1 Rafay Baloch

https://twitter.com/rafaybalochRafay Balochは、倫理的ハッキングで広く知られる有名な情報セキュリティ専門家です。彼は、ゼロデイ脆弱性やWAFの欠陥など、大規模なセキュリティ上の脅威を特定することにかけては、最も信頼できるエキスパートです。また、自身のブログでは、モバイルやWebブラウザの脆弱性を明らかにし、セキュリティ関連のヒントを提供しています。

#2 Troy Hunt

#3 Kevin Mitnick

#4 Rachel Tobac

https://twitter.com/RachelTobacホワイトハット・ハッカーは、PayPal、Twitter、Uber、WhatsAppなどの顧客を持つサイバーセキュリティ企業、Social Proof SecurityのCEOです。彼女の会社では、参加者が自律的にウェブサイトをハッキングするソーシャルエンジニアリングのイベントを開催して、人々にセキュリティについての教育を行っています。攻撃を受ける側は、もちろん状況を十分に把握しています。

#5 Mikko Hyppönen

https://twitter.com/mikko

フィンランドのセキュリティ専門家であるミッコ・ヒッポネンは、いわゆる「ヒッポネンの法則」を考案したことで有名になりました。この法則は、あらゆる「スマートアプライアンス」には脆弱性があるというIoTルールです。彼は1991年からエフセキュアに勤務しており、彼の印象的な記事は「ニューヨーク・タイムズ」や「ワイアード」に掲載されています。Hyppönen氏は、スタンフォード大学、オックスフォード大学、ケンブリッジ大学でも講義を行っています。

#6 Katie Moussouris

https://twitter.com/k8em0

ムーサリスは、責任あるセキュリティ研究と脆弱性の公開を推進することで有名なセキュリティ専門家です。彼女は、米国国防総省のバグバウンティプログラムの創設に参加しました。バグバウンティプログラムは、個人がセキュリティを脅かすバグを報告することで、報酬や評価を得るというものです。ケイティ・ムソーリスは、Luta Securityの創設者でもあります。

#7 Bruce Schneier

#8 Brian Krebs

#9 Jeremiah Grossman

#10 Eugene Kaspersky

#11 Dan Lohemann

#12 Steve Morgan

#13 Tyler Cohen Wood

#14 Graham Cluley

#15 Theresa Payton

#16 Shira Rubinoff

#17 Eva Galperin

#18 Marcus J. Carey

#19 Jayson E Street

#20 Paul Asadoorian

#21 Adam K. Levin

OSINTツールリスト~不定期更新中~

Search Engines

Dark Web Search Engines(ダークウェブ)

People Search

Phone Number Search(電話番号検索)

- Z lookup: 携帯電話を含む国際的な逆電話検索

- Reverse Phone Lookup

- Inter800

- Twilio

- Spy Dialer

- Who calld

- Info Bel

- Fone Finder

- True Caller

- Free Carrier Lookup

- Phone Lookup

- denwam.com:(Japanese local)みんなの電話帳

- AREA PHONE CODES:それぞれの国の電話番号体系が調査可能

- searchpeopledirectory.com

- numverify

- Telnavi:(Japanese local)電話帳ナビ

- jpnumber:(Japanese local)電話番号、店舗名、企業名、住所、業種名から電話番号情報の検索が可能

- 24u.jp:(Japanese local)あなたの街の情報屋さん。

- itp.ne.jp:(Japanese local)iタウンページ

- Numlookup

- Searchyellowdirectory.com

- sync.me

- emobiletracker.com

- geotips.net

データ漏洩調査のためのOSINTリソース / 20+ OSINT resources for breach data research(転載)

ここ数週間、データの漏洩・流出が話題になっています。

何人かの読者から、侵害データの話題を調べるための良い情報源についての質問が寄せられました。

侵入や漏洩への直接的なリンクを掲載することには抵抗がありますが、侵入データのOSINTについて適切なレベルの洞察を得ることができるようなリソースのリストを作成することにしました。

これらは、私が過去に使用したもので、少なくともこの記事を書いている時点では動作することを確認しています。

- https://breachalarm.com/ – 無料プランでは電子メールを確認し、漏洩データの記録と照合することができます。有料プランでは、新たに浮上したメールを題材にしたリーク情報をアラートで通知することができます。

- https://breachchecker.com/ – 無料のツールでありながら、きちんとしたレベルの漏洩データの詳細を表示します。

- https://cybernews.com/personal-data-leak-check/ – 流出したハッシュ化されたメールを確認することができます。

- https://ddosecrets.com/wiki/Special:Categories – ボランティアによって管理されているフリーデータです。リーク情報は、カテゴリーや地理的な位置によって検索可能です。

- https://dehashed.com/ – 基本検索は無料です。詳細情報は有料。

- https://ghostproject.fr/ – 有料のリソースです。すべての機能を無料で使用することはできません。

- https://www.globaleaks.org/ – 「安全な内部告発プラットフォーム」として宣伝されている、フリーでオープンソースのソフトウェア。ローカルでのインストールが必要です。

- https://haveibeenpwned.com/ – 無料。最も認知度が高く、最も歴史のある侵害データレポジトリの一つ。多種多様なソースからのデータセットが含まれています。

- https://haveibeenzucked.com/ – 無料で提供しています。具体的には、2019年のFacebookデータ流出に詳細が存在するかどうかを確認するためのものです。それ以外には使えません。

- https://intelx.io/ – 検索エンジンとデータアーカイブを組み合わせたものです。無料プランと有料プランがある。

- https://leakcheck.net/ – 無料プランでは限定的な検索が可能。詳細な検索には有料プランが必要です。

- https://leakedsource.ru/ – 有料サービス。ロシアのトップレベルドメイン。いくつかの古い、失われた違反データソースのインデックスを再作成すると主張しています。暗号通貨による支払い。

- https://leak-lookup.com/ – 無料で検索できますが、詳細な検索結果を得るためには、ビットコインやモネロで購入できるクレジットを使用する必要があります。

- https://leakpeek.com/ – 無料で検索できますが、詳細な情報を得るには有料会員になる必要があります。

- https://nuclearleaks.com/ – 無料だが、遅く、古く、定期的に更新されていない。ナビゲーションが難しく、良い結果を得るのが難しい。

- https://psbdmp.cc/ – データダンプサイトは、APIキーを使用して検索できます。

- https://psbdmp.ws/ – 上と同じ

- https://scatteredsecrets.com/ – パスワード漏洩の通知と防止サービス。1メールは無料。複数のメールアドレスを監視するには、有料プランが必要です。

- https://services.blackkitetech.com/data-breach – は、無料でメールの検索と検証ができるプレミアムサービスのサブドメインです。詳細な結果は有料となります。

- https://snusbase.com/ – 有料のリソースです。電子メール、IPアドレス、ユーザー名、ハッシュなどの様々なデータを検索することができます。より多くの機能を開発中です。暗号通貨による支払い。

- https://wikileaks.org/-Leaks-.html – 最も有名なリークサイトの一つ。現在はあまりメンテナンスが行われておらず、古いリークデータを見ることができます。

FIREに向けたセミナーを聞いてみる~区分で実現するには、まず1戸目の完済が重要~

先日、日本財託のオンラインセミナーに参加した。

投資の話に簡単に儲かる上手い話は無い。

個人的には「簡単に儲かる」=「ハイリスク」だと思っているので、仮にその方法で短時間に資産を100倍にしたとしても、同様に短時間で巨額な損失を被るものである。

現在、私が投資関連で信用しているのは、今回セミナーに参加した日本財託(区分投資)、 ウラケンさん(不動産投資全般)、小次郎講師(株式投資全般)、内藤忍さん(インデックス投資)といった方々である。

ちなみに日本財託は「コツコツ」や「まめまめしく」というワードが良く出てくるが、これが個人的には性に合っているようで好きである。

今回のセミナーでひとつ勉強になったことがある。

下の図は不動産投資会社と面談をする際に聞いておくべきことのサンプルであるが、「いま販売を停止しても、会社は成り立つかどうか」である。

以前、とある不動産投資会社と面談した際、「管理委託料は1,000円です」と言われ、漠然とした不安を感じたことがあった。安い分にはよいのだが、いざというときにちゃんと動けるのだろうか?

そうした不安を抱えつつも、1,000円が妥当なのかを確認する良い質問が出せず、納得せざるを経なかったことがある。

それに対する解が「いま販売を停止しても、会社は成り立つどうか」である?

つまり、販売を停止すると会社が傾くような会社は管理をオマケ的な位置づけでやっているので、長期のパートナーとして不適切ということである。

日本財託は管理手数料3,000円くらい取る気がしたが、管理委託業務の質を考えると個人的には妥当と考えている。

今回のセミナーでは、珍しく、FIREを実現した事例の紹介があった。

こういう事例は非常に参考になる。

業者が作ったイメージ図ではなくて、実績ですからね。

ちなみに、先日見たウラケン不動産の下記の動画を中古区分マンションで実現した構図になっており、個人的には大きなモチベーションアップになった。

前々から言われて分かっていることだが、まずは1戸目の完済が重要である。

マリオットのポイント購入30%割引セール(2021年5月13日~6月30日)と現状のマイル整理

マリオットのポイント購入セールが開始。

今回は増量セールではなく、割引セールとなっている。

これまでの実績は下記の通り。

| 開始時期 | セール内容 |

| 2019年4月 | 25%割引 |

| 2019年9月 | 30%割引 |

| 2019年11月 | 30%割引 |

| 2020年2月 | 50%ボーナス |

| 2020年5月 | 60%ボーナス |

| 2020年9月 | 50%ボーナス |

| 2020年11月 | 60%ボーナス |

| 2020年11月延長 | 50%ボーナス(会員によっては60%) |

| 2021年2月 | 40%ボーナス(会員によっては50%) |

| 2021年5月 | 30%割引 |

30%割引は割引率としては最も高い部類に入る。

今回1万ポイント買うとした際の費用感は下記となる。

手ごろな感じがするが、ちょっと引っ越しを控えていて、出費を抑えたいため、今回は見送る方向で。。。

ちなみに、個人的にはホテルマイルには興味ありません。

んじゃ、何故にマリオットのポイントセールを気にするのか。

実は数少ないJALマイルの購入手段でもあるからである。

基本はマリオット:JAL=3:1となる

駄菓子菓子(だがしかし!)

マリオット60,000ポイントを交換するとボーナスポイントが発生し、JAL25,000マイルに生まれ変わる。

一般的なバイマイルのレートとしてはあまりよくないのだが、JALマイル調達の観点で考えると数少ない購入の機会なのである。

現状武漢ウイルスの蔓延により海外旅行に行く計画は全く持って立っていないのだが、マリオットのポイントは有効期限があるため、定期的に購入しないとポイントが消滅するため、継続的な購入が必要である。

ちなみに購入先は下記

https://storefront.points.com/marriott/ja-JP/buy

ポイント数を選んで氏名、会員番号、メールアドレスを入力して決済すればOKです。

ところで現状のマイルはどうなっているのだろうとふと気になったので、ここで整理してみたいと思う。

【2021/5/16時点のJALマイル状況】

・JALマイレージバンク:104,039マイル

※有効期限:3年

※21年末に東南アジア方面の特典航空券発行のため、若干減少

・モッピー:45,903ポイント(≒22,900マイル)

※有効期限:最後にポイント獲得した日から180日

・永久不滅ポイント:8,850ポイント(≒22,125マイル)

※有効期限:無し

※200永久不滅ポイント⇒JAL500マイル

・JREポイント:15,000ポイント(≒10,000マイル)

※有効期限:ポイントの最終獲得日or最終利用日から2年後の月末

※JRE1500ポイント⇒JAL1000マイル

・Pontaポイント:33,500ポイント(≒16,750マイル)

※有効期限:最終のポイント加算日から12か月後の月末

・マリオットポイント:53,000ポイント(≒17,000マイル)

※有効期限:ポイントの最終獲得日から2年後

※マリオット3ポイント⇒JAL1マイル

・WILLsCoin:44,500(≒8,900マイル)

※有効期限:ポイントの最終獲得日or最終利用日から1年後

※WILLsCoin500ポイント⇒JAL100マイル

■計:201,714マイル

JALマイレージバンクだけは有効期限3年で順次消えていくが、その他のポイントは継続的に加算することで事実上無期限化ができる。有効期限に気を付けながら各ポイントサービスを有効活用してきたい。

ネット常時接続機器のサイバーセキュリティを確保する「セキュリティ検証の手引き」 経済産業省が公開(転載)

検証方法を対象別にガイド 「手引き」の概要と使い方は

[Kali Linux] urlcrazy ~ニセ(類似)ドメイン調査~

ドメインのタイプミスとバリエーションを生成してテストし、タイプミスの不法占拠、URLハイジャック、フィッシング、企業スパイを検出して実行します。

特徴

- 15種類のドメインバリアントを生成します

- 8000以上の一般的なスペルミスを知っています

- 宇宙線によるビットフリッピングをサポート

- 複数のキーボードレイアウト(qwerty、azerty、qwertz、dvorak)

- ドメインバリアントが有効かどうかを確認します

- ドメインバリアントが使用されているかどうかをテストする

- ドメインバリアントの人気を推定する

b-son.netの調査例

# urlcrazy b-son.net Warning. Ulimit may be too low. Check with `ulimit -a` and change with `ulimit -n 10000` URLCrazy Domain Report Domain : b-son.net Keyboard : qwerty At : 2021-05-13 22:15:00 +0900 # Please wait. 2007 hostnames to process Typo Type Typo Domain IP Country NameServer MailServer ---------------------------------------------------------------------------------------------------------------------------------------------------------------- Original b-son.net 216.239.32.21 UNITED STATES (US) dns5.name-services.com. alt1.aspmx.l.google.com. Character Omission b-on.net Character Omission b-sn.net Character Omission b-so.net 217.160.0.172 GERMANY (DE) ns1087.ui-dns.org. mx00.1and1.fr. Character Omission b-son.ne Character Omission bson.net 34.102.136.180 UNITED STATES (US) ns76.domaincontrol.com. ASPMX.L.GOOGLE.COM. Character Repeat b--son.net Character Repeat b-sonn.net Character Repeat b-soon.net Character Repeat b-sson.net Character Repeat bb-son.net Character Swap -bson.net Character Swap b-osn.net Character Swap b-sno.net

OSINT用にVPNを導入してみる

VPNの必要性=匿名性の確保なのだが。。。

現時点でイけてるVPNサービスベスト5は下記の通り。

自分もこの中から一つ選んで加入してみた。

■ExpressVPN:最も匿名性の高いVPNサービス。世界中に設置された安全なサーバーと、強力なノーログポリシーを提供。

■NordVPN:難読化されたサーバーやノーログ・ポリシーなど、安全性の高いサービスを提供。

■Private Internet Access: オンラインでの匿名性を確保するのに最適なVPN。ログを残さないという主張は法廷でも証明されており、複数の暗号設定が可能。

■CyberGhost VPN: 初心者向けの使いやすいVPN。Android & iOSで安全で洗練されたアプリを提供し、外出先でもあなたの匿名性を守ります。

■PrivateVPN:最も安い匿名VPN。わずか1.89ドルで、いくつかの素晴らしい機能&ノーログポリシーでプライバシーを向上させることができます。

Windows 10は、LinuxのGUIアプリケーションをシームレスに実行できるようになりました / Windows 10 now lets you seamlessly run Linux GUI apps(転載)

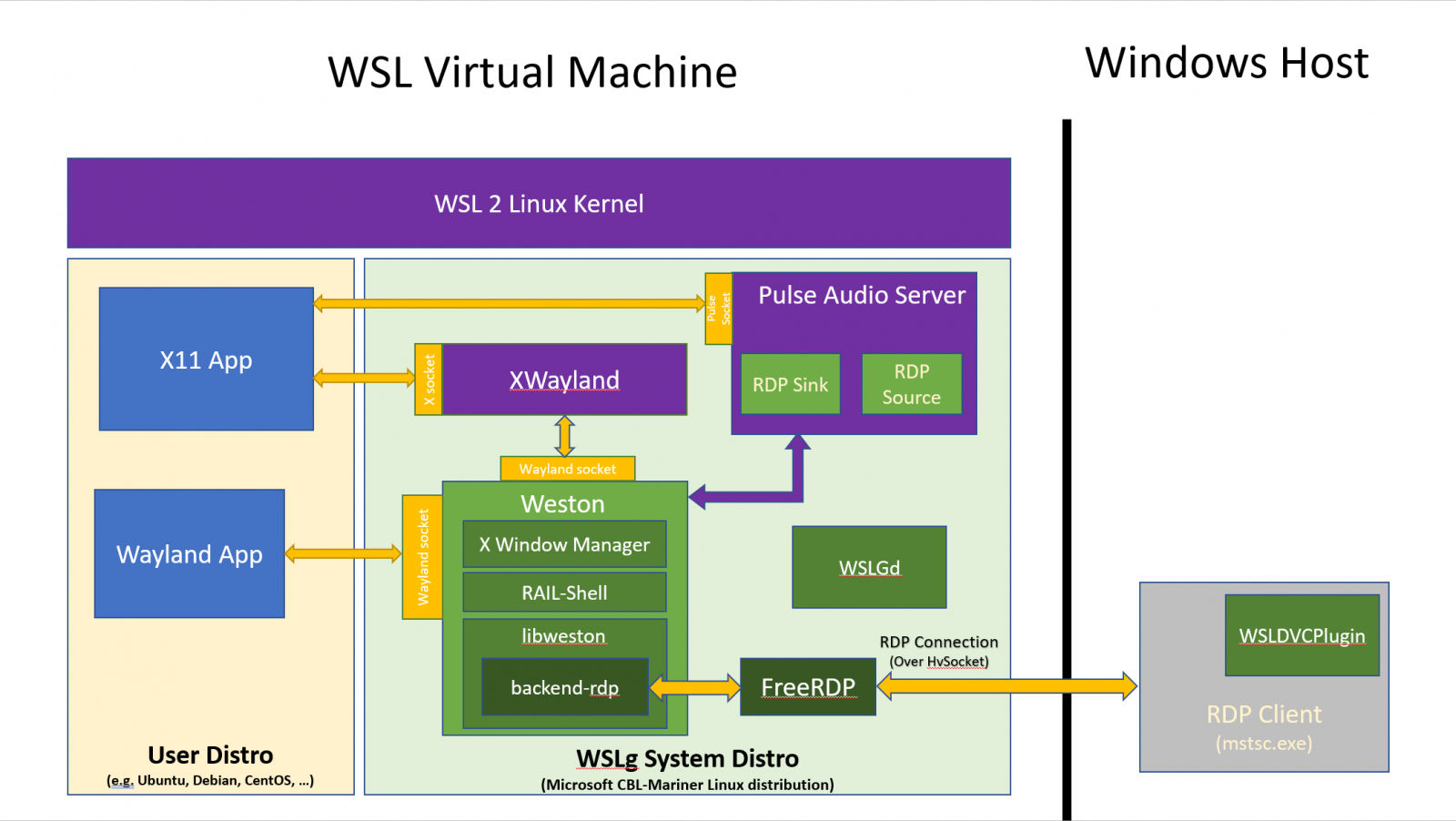

Windows 10では、マイクロソフト社がWindows Subsystem for Linux(WSL)にGUIサポートを追加したことにより、仮想マシンを使わずにLinuxのGUIアプリ(X11およびWayland)を実行できるようになりました。

"Senior Program ManagerのBrandon LeBlanc氏は、「Linux用のWindows Subsystemに、GUIアプリケーションのサポートのファーストプレビューが含まれました。」これは、お気に入りのGUIエディタ、ツール、アプリケーションを実行して、Linuxアプリケーションの開発、テスト、ビルド、実行ができるようになったことを意味します!"

マイクロソフトは、Windows 10のお客様が、PowerShellやWindows 10のコマンドプロンプトで、ELF形式のLinuxバイナリをWindowsコンピュータ上でネイティブに実行できるようにするために、WSL互換レイヤーを設計しました。

Announced during BUILD 2020

ユーザーは、少なくとも2016年から、WSLにWaylandプロトコルのサポートを追加してGUIのLinuxアプリを動作させることをマイクロソフトに求めてきたが、同社は昨年のBUILD 2020でWSLにLinuxのGUIサポートを導入する意向を発表したばかりだった。

WSLg(Windows Subsystem for Linux GUIの略)と名付けられた新機能が、Dev ChannelでInsiders向けに提供されている最新のPreview Build 21364に追加されました。

以前ご紹介したように、お気に入りのLinux GUIアプリケーションを、Linuxデスクトップで使用するようにWindowsで使用できるようになります。

"WSLgは、LinuxのGUIアプリケーションを、Windows上でネイティブで自然な感覚で使えるようにすることを目指しています" と、マイクロソフト社はGitHubページでこの機能を説明しています。

"スタートメニューに統合して起動したり、タスクバーに表示したり、alt-tab体験やWindowsとLinuxアプリケーション間でのカット&ペーストを可能にするなど、WSLgはWindowsとLinuxアプリケーションを活用したシームレスなデスクトップ体験とワークフローを実現します。"

Windows Developer Platform Program ManagerのCraig Loewenは、WSLgの使用例として、お気に入りのIDEを使ったLinuxプロジェクトの開発、デバッグ、テスト、オーディオや3DアクセラレーションをサポートしたLinuxアプリの使用などを紹介しました。

Loewen氏の説明によると、WSLgは "Wayland、Xサーバー、パルスオーディオサーバーなど、LinuxのGUIアプリがWindowsと通信するために必要なものをすべて含んだコンパニオンシステムディストロ "を自動的に起動します。

"GUIアプリケーションの使用が終了し、WSLディストリビューションを終了すると、システムディストロも自動的にセッションを終了します」と付け加えた。

この機能がどのように動作するか、技術的な詳細を含めて、このブログ記事で詳しく説明しています。

How to install and use WSLg

最新のInsiderプレビュービルドを実行しているWindows 10コンピュータにWSLgをインストールするための詳細な手順は、こちらでご覧いただけます。

また、マイクロソフトは、LinuxのGUIアプリをPCにインストールして起動する方法を、ステップバイステップで説明しています。インストール後は、スタートメニューやターミナルウィンドウから起動することができます。

Loewen氏が録画したWSLgの動作デモビデオを以下に埋め込みます。

患者情報の管理に関するご報告とお詫び(転載)~突っ込みどころ満載のお詫び文~

患者情報の管理に関するご報告とお詫び

現在は、当該クラウドサービス用IDにセキュリティ保護が掛かるよう対策をとりましたので、第三者が本件個人情報を閲覧することはできません。また、これまでに本件個人情報が第三者に閲覧され、あるいは、不正に使用された事実は確認されていません。今後、本件個人情報が第三者に閲覧されていた等の事実が確認されることがありましたら、改めてご報告申し上げる所存でおりますが、事態の重大性に鑑み、まずは本件個人情報の対象となる患者様に事実をご報告する文書を4月28日に発送させていただきました。

このたびは、患者様はじめ皆様に多大なご迷惑とご不安を与える事態となり、誠に申し訳ございませんでした。本件個人情報には住所および電話番号は含まれていませんが、もし、患者様に不審な連絡があった場合やご不明な点などがございましたら、大変お手数ですが、下記までご連絡くださいますよう、お願い申し上げます。

当院ではこれまで全職員に対し、定期的に研修を実施し、「個人所有のパソコンに患者様の個人情報を保存してはいけないこと」、「やむを得ず保存する際には個人情報を匿名化すること」等について教育・意識啓発を行ってまいりましたが、今回、それらが実施されていませんでした。当院の情報管理体制に不備があったことを深く反省し、厳正に対処するとともに、今後、このようなことが起きないよう、再発防止策を検討し、緊急ミーティングを開催して個人情報を含む情報管理の方法を改めて周知徹底したところです。職員に対する教育・指導については、さらなる強化に努めてまいります。

最近はやりのSmishing、コストは1通10円(転載)

Cl0Pランサムの追跡記事 / Meet the Ransomware Gang Behind One of the Biggest Supply Chain Hacks Ever(転載)

Meet the Ransomware Gang Behind One of the Biggest Supply Chain Hacks Ever

キャット・ガルシアは、Emsisoft社のサイバーセキュリティ・リサーチャーで、仕事の一環として、Cl0pと呼ばれるランサムウェア・ギャングを追跡しています。

しかし、先月末にハッカーからメールが届いて彼女は驚いた。そのメールの中で、Cl0pのハッカーたちは、妊婦向けの衣料品店のサーバーに侵入し、彼女の電話番号、メールアドレス、自宅住所、クレジットカード情報、社会保障番号を知っていると言っていました。

"この会社から連絡がない場合、あなたとあなたの購入した商品に関する情報、およびあなたの支払い情報がダークネット上に公開されることをお知らせします。" とハッカーたちは書いています。"このお店に電話か手紙で、プライバシー保護をお願いします。"

ガルシアは、今回の事件について、"脅威となる人物が犯罪を収益化するためにどれだけのことをするかを示している "と述べています。

C10pのサイバー犯罪者たちは現在、侵入された企業の顧客を募り、自分たちがハッキングした企業への督促に協力してもらおうとしています。これは、被害者から金銭を搾取しようとするハッキンググループの最新の動きであり、2021年初頭にCl0pが最も興味深く、恐ろしいハッキンググループの一つとなった理由の一つでもあります。

"ランサムウェアの追跡を専門とするEmsisoft社のセキュリティ・リサーチャーであるBrett Callow氏は、電話で次のように述べています。「ランサムウェアのグループが、顧客の連絡先情報を使って電子メールで一斉に連絡を取るというのは、私の記憶では初めてのことです。

"In our team there is no me, there is only us, as a rule, most people are interchangeable."

Cl0pを追跡したセキュリティ研究者は、ブログやMotherboardへの寄稿で、このグループを「冷酷」「洗練された革新的」「よく組織された構造」「非常に活発で、ほとんど疲れを知らない」という「犯罪企業」と表現しています。

このグループの最近の被害者には、石油大手のシェル、セキュリティ企業のクオリス、米国の銀行フラッグスター、話題のグローバル法律事務所ジョーンズ・デイ、スタンフォード大学、カリフォルニア大学などが含まれており、ファイル転送アプリケーションを提供しているアクセリオンに対するサプライチェーンハッキングの被害者となっています。

このグループを追跡している複数のセキュリティ企業によると、「TA505」や「FIN11」と呼ばれる「Cl0p」は、少なくとも3年前から存在していました。しかし、このハッカーたちは最近になって、何十社もの企業の機密データの宝庫にアクセスできるようになったことで、大きな話題となり、注目を集めています。

Accellion社によると、このハッカーたちは、世界中の約300社で利用されているファイル共有サービス「Accellion File Transfer Appliance(FTA)」に対するサプライチェーン攻撃の恩人であり、また犯人であるという見方もあります。セキュリティ研究者たちは、Cl0pがAccellion社を危険にさらしたハッキンググループなのか、それとも元々のハッキンググループがアクセス権を与えた後に、盗まれたデータを収益化しているグループなのか、まだはっきりとは分かっていません。

マザーボードはメールでの会話の中で、Accellion社のサプライチェーンハッキングの背後にいるのは自分たちなのか、そしてどのようにそれを行ったのかをハッカーたちに尋ねました。

"Yes, Somehow" とハッカーたちは答えました。

Cl0pは、ウェブサイト「CL0P^_- LEAKS」で、企業名と盗まれたデータのサンプルを公開していました。韓国のサイバーセキュリティ企業S2WLABの一部門であるTalonの研究者が電子メールで述べているように、「ダークウェブ上のデータ流出ページで削除されている企業も見受けられる」とのことで、おそらく身代金を支払ったためだと思われる。

先週の時点でCL0P^_- LEAKSには52社が登録されている。これらは、ハッカーが要求した身代金を支払っていない企業と推測される。このグループを研究しているFox-IT社の研究者、Antonis Terefos氏は、このグループが150社以上の企業をハッキングしていると推定している。

Cl0pは、被害者の名前、社会保障番号、自宅住所、金融機関の書類、パスポート情報などの機密データをウェブサイトに掲載し、自分たちが手にしているデータや、被害者がお金を払わなければ何ができるのかを示そうと、ハッキングを公表しています。

Accellion社の広報担当者は、今回のハッキングの規模を軽視し、「FTAの全顧客約300社のうち、攻撃を受けたのは100社未満である。このうち、重要なデータが盗まれたと思われるのは25社以下である」と述べています。

Cl0pは通常、侵害された企業に直接メールで連絡を取り、盗んだデータが自社のチャットポータルに流出するのを避けるために、支払いの交渉を持ちかけます。企業が同意してすぐに支払えば、ハッカーはデータを漏らさず、企業名もウェブサイトに掲載しません。時には、支払い後に機密データを削除したことを証明するビデオを見せることもあります。Cl0pを追跡している複数のセキュリティ研究者によると、企業が関与を拒否した場合、ハッカーはデータの漏洩を開始します。

"私たちが見た被害者とのコミュニケーションでは、彼らは比較的プロフェッショナルで敬意を払っています。だから、彼らは割引を提供しているのです」と、FireEye社の金融犯罪分析チームのマネージャーであるキンバリー・グッディは、Motherboard社に電話で語った。

Cl0pは、いくつかの大きな被害者を出しさえすれば、いいお金を稼げることを知っているようです。

2020年末にFireEyeが観測したあるケースでは、Cl0pのハッカーは被害者に2000万ドルを要求しました。交渉の結果、被害企業は600万ドルまで値下げすることができたという。韓国のセキュリティ企業S2WLABは、1月に220ビットコインを支払う被害者を目撃したと述べており、これはFireEyeが観測したのと同じケースと思われる。

別のケースでは、ハッカーが別の被害者に、合意に達するまでの期間に応じた割引を提示していました。グッディによると、3〜4日以内なら30%、10日以内なら20%、20日以内なら10%の割引とのこと。

しかし、ハッカーたちはいくつかのミスを犯しています。Cl0pは、被害者とのコミュニケーションに、パスワードで保護されていない独自のチャットポータルを使うことがあります。グッディによると、そのために研究者や、URLを推測できる人なら誰でも交渉の様子を見ることができるとのことです。

Cl0pは、Netwalker、REvil、CONTIなどの他のランサムウェアグループとは異なり、アフィリエイトプログラムを運営していません。つまり、彼らは自分たちのマルウェアを他のサイバー犯罪者と共有して、その収益の一部を得ることはありません。Cl0pは、ハッキング活動の最初から最後までを運営しているようで、そのため収益の規模が小さくなっているとGoody氏は指摘しています。

"彼らは、ゆっくりとした着実なペースに満足しています。つまり、成功すれば何百万ドルも要求される彼らが、こうした妥協から大金を稼げない可能性がないわけではないのです」とグッディは言います。"彼らは、他の俳優たちのように、必ずしも貪欲ではないのです。

"見知らぬ人にいくら稼いでいるかを尋ねるのは下品だ」とハッカーは言っています。

また、ハッカーたちは自分たちのことをあまり語らなかった。

"私たちのチームには、私は存在せず、私たちだけが存在します。原則として、ほとんどの人が入れ替わります。" 彼らは、メールインタビューでこう書いています。"チームには何人かの人がいて、数年前から存在しています。"

ハッカーの身元は不明ですが、セキュリティ研究者の間では、ロシアと旧ソ連諸国で形成されている独立国家共同体(CIS)の一部の国を拠点としている可能性が高いと考えられています。

"It's only a matter of time before they make a mistake which will help [law enforcement to identify its members."

Goody氏によると、Cl0pのランサムウェアにはロシア語のメタデータが含まれており、ハッカーたちはロシアの祝日に活動を停止するようです。さらに、Cl0pのランサムウェアは、感染したコンピュータがロシア語の文字セットやCIS諸国のキーボードレイアウトを使用しているかどうかをチェックするようにプログラムされているといいます。そのような場合、ランサムウェアは自分自身を削除します。

これは、自国民に影響を与えない限りサイバー犯罪を容認すると考えられているロシアや他の東欧諸国の当局の目に留まらないようにするための、真の意味での戦略なのです。このような対策にもかかわらず、Cl0pは少し人気が出すぎているのではないかという意見もあります。

"「彼らは注目されすぎていて、良いことではありません。去年は誰も興味を示さなかった。去年は誰も興味を持っていなかったが、今では多くの報道がなされ、(法執行機関による)訴訟も続いている」と、報道機関への取材許可を得ていないため匿名を希望したあるセキュリティ研究者はMotherboardにメールで語っています。"他のランサムウェアギャングのように、注目されないようにブランドを変更するかもしれません。また、独立国家共同体(Commonwealth of Independent States)のような安全な場所に住んでいるため、活動を続けているのかもしれません。願わくば、ある朝、彼らのドアが蹴破られることを...」。

Terefos氏も同じ意見です。

「法執行機関がメンバーを特定するのに役立つようなミスを犯すのは時間の問題だ」と彼は言う。

セブン銀行の不正引き出し事件の話 / The Incredible Rise of North Korea’s Hacking Army(転載)

https://t.co/YSuRIW1gpc

下村は、日本最大のヤクザ組織である山口組の組員だった。上司の一人から「手っ取り早く一山稼ぎたい」と言われた彼は、当然ながら「はい」と答えた。それは2016年5月14日のことで、下村は名古屋市に住んでいた。32歳の痩せ型で、表情豊かな目をした彼は、自分の外見に誇りを持っており、スーツに鏡面仕上げのローファーを履いていることが多かった。しかし、彼は組織の中では、借金の取り立て役、雑用係といったマイナーな存在だった。

厳しい監視がテレワーク社員を危険な行動に追いやる / Mass Monitoring of Remote Workers Drives Shadow IT Risk(転載)

Mass Monitoring of Remote Workers Drives Shadow IT Risk

英国のリモートワーカーの約半数(44%)は、雇用主によって監視ソフトウェアがインストールされたことがあるが、この傾向は多くの人をより安全でない行為に追いやっていると、カスペルスキーは警告している。

パンデミックの影響で英国の従業員の大半が在宅勤務を余儀なくされてから約1年後、ロシアのAVベンダーは2000人の正社員を対象に、経営者と従業員の信頼関係を調査しました。

監視ソフトウェアは、コンプライアンス違反やリスクを伴うユーザーの行動に対する重要な防波堤となり得ます。特に、インシデントの多くがヒューマンエラーによって引き起こされていることを考えるとなおさらです。カスペルスキーは、電子メール、インターネット、アプリ、電話の使用状況の監視や、位置情報の追跡が、雇用主がリモートエンドポイントに導入する際にますます一般的になっていることを挙げています。

しかし、調査対象となったワーカーの3分の1(32%)は、モニタリングツールの使用により、上司やチームリーダーに対する信頼性が低下すると回答し、同数(30%)は、自分のプライバシーが侵害されることに憤慨すると答えています。また、約4分の1(23%)の人が、このソフトウェアを使って個人情報にアクセスされる可能性があることを懸念すると答えています。

しかし、監視されているという認識さえあれば、皮肉にもリモートワーカーはネット上でより危険な行動を取らざるを得なくなるかもしれない。

調査対象となった従業員の4分の1(24%)は、監視されるのを避けるために個人のデバイスを使用していると答え、約3分の1(31%)は、監視されていることを知っていれば、仕事のためにもっと頻繁に個人のデバイスを使用する可能性があると答えました。

中には、自分が監視されていることを知ったら、独立した機関に正式な苦情を申し立てる(26%)、あるいは現在の仕事を辞める(24%)と答えた人もいました。

カスペルスキー社の主席セキュリティ研究員は、企業のリモートワーカーに対するリスク管理が行き過ぎると、有害な結果を招く可能性があると警告しています。

"従業員が自分のデバイスを使って仕事をすることは、シャドーITを生み出し、企業にとって非常に大きなリスクとなります。サイバー犯罪の90%以上が人的ミスによるものであることを考えると、企業は自社のITシステムやハードウェアが遠隔地の従業員によってどのように使用されているかを完全に監視する必要があり、監視活動のバランスを慎重に取らなければなりません」と主張しています。

"どのデバイスが企業のデータシステムに接触する可能性があるのかを知らなければ、ITチームやサイバーセキュリティチームは、企業データがどのように侵害され、売却され、さらには身代金を要求される可能性があるのかを予測することは非常に困難です」。

文章力を鍛えるトレーニング4選(転載)

文章力を鍛えるトレーニング4選

文章力を鍛える方法①写経

おすすめの文章力強化法は、まず写経です。

写経の重要性に関してはTwitterとかでもけっこう言及しているので、聞いたことがある人もいるかもしれません。

そもそも写経とは、好きな作家やブロガーの文章をそのままマネることです。マネする文章を見ながら、カタカタとPCで同じ文章を打ち込む感じですね。けっこう原始的ですw

でもこれが効果的なんですよ。というのも、文章を写経することで、その人の文体が自分に乗り移ってくるからです。

文章の構造や文体はもちろん、細かい語尾の使い方なども染み込んでくるイメージです。

写経の効果は、スポーツとか音楽に置き換えてもらえると分かると思います。

たとえばギターの練習をするときは、コーチの弾き方をマネしますよね。あるいは、YouTubeで発見した「ギターが上手い人」の弾き方をマネするでしょう。

いずれにしろ、マネすることで少しずつギターが上手くなります。

野球やサッカーなどのスポーツも一緒です。コーチや上手い人のマネをすることで、段々とその人の動きに近づいてくる。

それが文章でいう「写経」なんです。ぜひ「この人の文章上手いな~」と思う人を見つけ、写経してみてください。

文章力を鍛える方法②話すこと

文章力を鍛える2つ目の方法は、話すことです。

意外でしたか? たしかに「話すこと」と「書くこと」は正反対に見える行為です。

でも実は、話すことによって文章力は鍛えられます。

何となくですが、書くことと話すことは「使っている脳」が似ている感じがするんですよ。

知らずしらずのうちに、文章を書くことで話すことが鍛えられていたということ。

ということは、多分その逆もあり得ます。

話すことは「頭の中で言語化している」と同義なので、文章力も鍛えられていると思います。

文章力を鍛える方法③好奇心を持ちチャレンジする

文章力を鍛える3つ目の方法は、好奇心を持ちチャレンジすることです。

前回までの方法とは違い、やや精神論に近い話ですが、あらゆることに好奇心を持つことも重要です。

これはテクニック論ではなく、どちらかというと「文書の幅を広げる」という意味ですね。

というのも、人は同じ世界に固執しがちなんですよ。そのため、悪い意味で「その世界」だけにハマってしまいます。

でも、人間が観測できる範囲には限界があるので、あらゆることに好奇心を持ち、全く知らない世界を見た方がいいです。

色んな世界に触れることで、自分の好奇心が広がっていき、自分の文章の幅も広がっていきます。

色んな世界に触れる方法としては、色んなジャンルの本を読むことです。ぼくは、古代人類学の本も読みますし、小説や科学の本、恐竜の本なんかも読みますねw

もちろん全てのジャンルが文章のネタにはなりませんが、それでも何かのヒントにはなるはずです。

文章力を鍛える方法④1年前の自分と比較する

文章力を鍛える4つ目の方法は、1年前の自分と比較することです。というのも、自分の文章と他人の文章を比較してしまう人が多いんですよね。

特に今は、そこらじゅうに文章が溢れています。TwitterなどのSNSはもちろん、ググれば無数に記事が読めてしまう時代です。

つまり、否が応でも他人の文章が目に入るんですよ。

だからこそ、他人が書いた文章と比較して「自分の文章はなんて下手なんだ……」と思ってしまう人が多いです。

でも、そんなこと言ったらキリがありません。上には上がいます。そもそも他人と自分の文章を比較しても、意味はありませんからね。

そのため「文章力が上がったか?」 を確かめるときは、他人と比較するのはやめましょう。そうではなく「1年前の自分」と比較してください。

1年も書いていれば多分上手くなっています。ぼくもそうですが……1年前の文章は恥ずかしくて読めませんよw

自分が昔書いた本を今読み返してみると、「うわーきっつー!」て感じですwそのくらい文章力は向上し続けていき、自分の感覚も段々変わっていきます。

なので、「1年後の自分なら今の自分をどう評価するか?」ということを、楽しみながらトレーニングすると良いです。

文章力を鍛えよう

文章力は全てのビジネスの根幹です。鍛えれば文章力は誰でも上がるので、ぜひ今回紹介した方法を試してみてください。

ちなみに、文章力を鍛えたいならWritingBeginという無料教材をおすすめします。

この教材は、ぼくのKindleを編集してくれているライター&編集者の中村さんが作っている教材ですね。

ただこの教材はWebライター向けなので、ブログ寄りの文章術ならぼくの「ブログ運営の教科書」という教材をおすすめしますw

お好きな方をチェックしてみて、自分に合った方を試してみるといいでしょう。

パスワードの日 / World Password Day 2021(転載)

Celebrating the 8th Annual World Password Day

インテルは、私たちのデジタルライフを守るために強力なパスワードが果たす役割を認識してもらうため、2013年にWorld Password Dayを設けました。それ以来、世界中で何千人もの人々が強力なパスワードのヒントを共有し、独自の活動を展開しています。しかし、今日では、強力なパスワードだけでは、オンラインアカウントを覗き見されないようにするには不十分であることが明らかになっています。個人アカウントや仕事用アカウントを多要素認証で保護することは、基本的なデジタル衛生のために不可欠です。あなたのログインをレベルアップする準備はできていますか?また、パスワードをテーマにしたヒントやGIFを共有して、World Password Dayを祝いましょう。みんなで協力して、インターネットをみんなのデータにとってより安全な場所にしていきましょう。

パスワードの未来

約60年もの間、パスワードはユーザーがデバイスやサービスを利用する際に自分自身を認証するためのデファクト・メソッドとなってきました。今ではパスワードは簡単な概念になっており、ほとんどの人にとって快適で親しみやすいものになっています。しかし、そのシンプルさと親しみやすさが強みである一方で、パスワードには多くの弱点もあります。

パスワードは時代遅れ?

パスワードの強度は、その秘密性に依存する。パスワードは、ユーザーとそのユーザーがログインしたサービスだけが知っていると考えられるため、ユーザーを認証することができます。しかし、残念ながらそのようなことはほとんどありません。私たちは、複数のサイトでパスワードを再利用したり、コンピュータのそばのポストイットに書き留めたり、友人と共有したりしています。さらに悪いことに、毎日のように行われているデータ漏えい事件では、何十億という単位でパスワードが流出しています。(これらのデータ漏洩の一つで自分のデータが漏洩したかどうかを確認するには、ウェブサイト(www.haveibeenpwned.com)をチェックするのが有効です。自分のメールがそこにある場合は、急いで関連するアカウントのパスワードを変更してください)

では、安全なアカウントは失われてしまったのでしょうか?そうではありません。パスワードの未来はここからが本番です。パスワードは、アプリやサービスが人を認証する数多くの方法のひとつにすぎません。2段階認証や多要素認証と呼ばれるように、パスワードと別のステップを組み合わせることで、不正なアクセスに対してログインプロセスをより安全にすることができます。

パスワードにセキュリティレイヤーを追加する

パスワードは最初の防衛手段と考えてください。これができていれば、さらに保護の層を増やすことができます。銀行や株取引アプリ、仕事で利用するサービスやアカウントなど、重要なアカウントであればあるほど、レイヤーを増やすことを検討してください。

- 二要素認証アプリ

Amazon、Dropbox、Google、Microsoftをはじめとする多くのサイトやサービスでは、2ファクタ認証アプリを利用することができます。2ファクタ認証(2FA)とは、その名のとおり、オンラインアカウントにおいて、パスワードと第2の認証要素の2つの方法で本人確認を行う機能です。1つ目の認証要素であるパスワードを入力した後、携帯電話の2FAアプリが1回限り使用できるコードを生成し、それを入力することでアカウントにアクセスできます。 - 使い捨てコード(テキストメッセージまたはEメールにて)

1つ目の認証要素であるパスワードを入力した後、2つ目の認証要素は通常、SMSまたはEメールで届きます。2FAコードは、デビットカードのPINコードとは異なり、1回しか使用できません。デビットカードのPINコードとは異なり、2FAコードは1回しか使用できません。アカウントにログインするたびに、新しいコードが送られてきます。注意点としては、SMSでコードを受け取ることは、後述する認証アプリを利用するよりも安全性が低いというのがセキュリティ専門家の意見です。 - FIDOセキュリティキー

FIDOアライアンスの標準規格に準拠したハードウェアベースのセキュリティキーは、携帯電話のSMSやプッシュ通知に頼らずに2ファクタ認証を迅速に行うことができ、2FAの最も安全な方法でもあります。どのくらい安全か?Googleの複数年にわたる調査では、FIDOセキュリティキーで認証されたアカウントに対するフィッシング攻撃の成功はゼロでした。) さらに、使い方はとてもシンプルです。覚えることはありません。リンクをクリックする必要もありません。ログインの際にボタンを押すだけで、安全にログインできます。多くの企業がFIDOセキュリティキーを提供しています。例えばYubicoは、USB-A、USB-C、NFC接続のデバイス用に異なるキーを提供しており、GoogleはBluetoothを使用するキーを提供しています。 - 顔認証

バイオメトリクスは、持っているもの(セキュリティキー)や知っているもの(コード)で認証するのではなく、指紋や顔、網膜のスキャン、さらには声など、あなた自身を認識するものです。最近では、携帯電話やパソコンのカメラを使ってログインできる機器も多く、携帯電話やパソコンに保存されているアプリやデータを強力に保護することができます。

パスワードの先

パスワードを一切使わない未来はあるのか?世界のテクノロジー業界は、FIDOアライアンスと呼ばれる業界団体を通じて、その実現に向けて積極的に取り組んでいます。インテルは数年前からFIDOアライアンスのボードメンバーとして、セキュリティに関心の高い他の企業と協力して、標準化された、よりシンプルで強力なユーザー認証方法を開発し、時間をかけてパスワードの必要性をなくしていくことを目指しています。World Password-less Login Day」は、「World Password Day」ほどピンとこないかもしれませんが、パスワードを完全になくすことは、便利なだけでなく、より安全です。FIDO規格では、スマートフォンやPCの生体認証やFIDOセキュリティキーなどの日常的な技術を用いて、パスワードのみのログインを、ウェブサイトやアプリでの安全で高速なログイン体験に置き換えることができます。現在、FIDOログインを提供するサービスは増えてきており、あなたもすでに利用しているかもしれません。

ハードウェアの役割

ログインのセキュリティを確保するための新しい方法を採用する際には、マシンレベルでの安全性の向上も考慮する必要があります。データを保存するハードウェアのセキュリティは、アクセスを可能にするログイン情報を保護する技術と同様に重要です。そのため、インテルでは、これらの認証情報を保護するために多くの取り組みを行っています。例えば、Trusted Platform ModulesやClient Virtualizationを利用して、機密情報を保護するための領域を設けています。また、インテルvPro®プラットフォームに搭載されているインテル®ハードウェア・シールドのように、インテルの技術には非常に長い歴史があり、それが信頼の基盤を形成しています。

まとめ

パスワードの使用方法が今後どのようになるかは別として、パスワード自体はアカウントを保護し、サイバー犯罪の可能性を減らすための重要な要素であることに変わりはありません。今年のWorld Password Dayを祝うにあたり、あなたのパスワードにセキュリティの層を追加してみてはいかがでしょうか。わずか5分ですが、何時間もの頭痛の種を減らすことができるかもしれません。

日本でのエモテットとの戦いにおけるパートナーと考えていた日本のガーディアンに関する素晴らしい記事です。 / Great Article on the Guardians from Japan which we always thought of as our partners in the fight against Emotet/Ivan in Japan!(転載)

nhk.or.jp/news/html/20210413… - Great Article on the Guardians from Japan which we always thought of as our partners in the fight against Emotet/Ivan in Japan! :) Very happy to see them honored this way and sorry to anyone we did not mention in our tweet there. Stronger Together!💪

サイバーセキュリティフレームワークを使ったコンプライアンスへの道筋を示す / Mapping Your Way To Compliance With Cybersecurity Frameworks(転載)

今日の企業は、複数のポリシー、規制、および法的なセキュリティフレームワークに準拠する必要があります。これらのフレームワークすべてに準拠することは、困難で時間のかかることです。サイバーセキュリティプログラムは、これらすべてを「マッピング」する方法を知っていれば、より効率的に機能します。

サイバーセキュリティ・コンプライアンスのための効率化

今日のITおよび情報セキュリティの専門家は、無数の規制枠組みを満たすことを使命としています。しかし、サイバーセキュリティの専門家の主な責務は、組織の資産やデータを攻撃から守ることです。真に効率的なアプローチは、コンプライアンス要件を満たしながら組織を保護します。ここで、CISコントロールとCISベンチマークが役立ちます。

フレームワークや標準は、通常、コンプライアンスを達成するために「何を」すべきかを説明しますが、CIS コントロールの組織的なポリシーとワークフロー、および CIS ベンチマークの詳細な設定チェックは、さらに数ステップ進んだものとなっています。たとえば、CIS コントロール 3.1 を実装することで、特定の CMMC、MITRE ATT&CK、NIST、および PCI DSS の要件にも準拠していることがわかります。

サイバーセキュリティ保護のグローバルスタンダード

CISコントロールとCISベンチマークは、世界のサイバー保護の業界標準として認められています。

- PCI はハードニングに CIS 規格を推奨

- DoD クラウドコンピューティング・セキュリティ要求事項ガイドは、STIGs 及び SRGs の代替として CIS ベンチマークを参照(セクション 5.5.1)。

- CIS コントロールは、全米知事協会および NIST によって参照されている。

- FedRAMP は、米国政府の構成ガイドラインが特定のプラットフォームで利用できない場合、CIS ベンチマークを掲載している。

- CIS コントロール及び CIS ベンチマークは、HIPAA セキュリティ規則を補完するものであり、 多くの同じ規定を含んでいる。

コンプライアンスのマッピングとトラッキングのためのツール

CISコントロールが一般的な業界フレームワークにどのようにマッピングされているか、CISコントロールナビゲーターでご確認ください。測定すべきフレームワークがわかったら、次のステップは、それらのフレームワークの優先順位付けと実装を管理することです。

CISコントロール自己評価ツール(CIS CSAT)および追加機能を備えたオンプレミス版CSAT Proにより、セキュリティチームはCISコントロールおよびサブコントロール(現在はセーフガードとして知られています)の実装を追跡し、優先順位をつけることができます。どのCISコントロールが組織に適用されるか、また、それらが割り当てられ、実装され、自動化され、文書化され、報告されているかどうかを判断することができます。また、他のセキュリティフレームワークとの整合性を図ることができます。

[Kali Linux] Maltego ~ドメインやURLに紐づく様々な情報を収集・可視化してくれるツール~

ネットワークのエッジに設置されたルーターの現在の設定や、海外訪問中の副大統領の現在の居場所など、Maltegoはインターネット上のあらゆる情報を収集し、集約し、可視化することができます。

Maltegoは、これまでにない情報をユーザーに提供します。情報はレバレッジ。情報は力。情報はMaltegoである。

Maltegoとは何ですか?

Maltegoは、下記の相互の関係や現実世界のリンクを判断するために使用できるプログラムです。

- 人々

- 人の集まり(ソーシャルネットワーク)

- 企業

- 組織

- Webサイト

- ドメイン

- DNS名

- ネットブロック

- IPアドレス

- フレーズ

- アフィリエーション

- ドキュメントとファイル

- Maltegoは、Javaを使用しているため、Windows、Mac、Linuxで動作し、簡単かつ迅速にインストールできます。

- Maltegoは、これらの関係を瞬時に正確に見ることができるグラフィカルなインターフェースを提供し、隠れた関係を見ることができます。

- グラフィカルユーザーインターフェース(GUI)を使えば、3~4度離れていても関係を簡単に見ることができます。

- Maltegoの特徴は、強力で柔軟なフレームワークを使用し、カスタマイズが可能なことです。Maltegoの特徴は、カスタマイズが可能な強力で柔軟なフレームワークを使用していることです。そのため、Maltegoはお客様独自の要件に合わせることができます。

- Maltegoは、すべてのセキュリティ関連業務の情報収集段階で使用することができます。Maltegoは、時間を節約し、より正確でスマートな作業を可能にします。

- Maltegoは、検索されたアイテム間の相互のリンクを視覚的に示すことで、思考プロセスを支援します。

- Maltegoは、より強力な検索機能を提供し、よりスマートな結果をもたらします。

- 隠された情報へのアクセスが成功を左右する場合、Maltegoはその発見を支援します。

ローカルプロキシツール Burp Suite

たいていのWebサイトであれば、ChromeのデベロッパーツールでリクエストヘッダやCookieの情報が見れるのだが、今日はちと困ったことが起きた。

とあるサイトのログイン後のリクエストヘッダを見たかったのだが、そのサイトはログインすると新規ウィンドウが立ち上がってしまう。

Chromeデベロッパーツールは「今」開いているウィンドウ(タブ)に対しての情報を表示してくれるのだが、新規ウィンドウで開かれてしまうと情報が見られない。

当然新規ウィンドウに対してF12キーを押せば、その画面のデベロッパーツールが出てくるのだが、肝心な情報は既に流れてしまって見れない。

そこで登場するのがプロキシツールとなる。

プロキシツールはWebサーバとブラウザ間の通信内容を確認するのに使うが、このようなツールを使えば、「新規ウィンドウが開いて・・・」みたいなことは無く、すべての通信を漏れなく傍受することができる。

入手先はコチラ

CIS ベンチマーク 2021年4月アップデート / CIS Benchmarks April 2021 Update(転載)

CISは、2021年4月のCISベンチマークを以下の通り発表します。

これらのCISベンチマークのリリースは、チケットやコメント、コミュニティコールへの参加など、コミュニティ貢献者の皆様の時間とご支援なしには実現できませんでした。皆様のご協力は、私たちのコンセンサス・プロセスにとって非常に貴重なものであり、ボランティア活動に感謝しています。

CIS Microsoft Windows Server 2019 STIG Benchmark v1.0.0

Microsoft Windowsのセキュアな設定環境を確立するためのガイダンスで、メンバーサーバおよびドメインコントローラのSTIG設定にマッピングされた設定を提供するDoD STIGプロファイルが追加されています。

Haemish Edgerton氏に感謝するとともに、WindowsコミュニティとWindowsチームにも大きな感謝を捧げます。

Download the CIS Microsoft Windows Server 2019 STIG Benchmark PDF

CIS Microsoft Windows Server 2019 Benchmark v1.2.0

このCISベンチマークの内容を更新するために、多くの努力が払われました。完全な変更ログは、ダウンロードの最後に含まれています。

ここでは、本ベンチマークの価値を高めるために行ったことを簡単にご紹介します。

- 5つの新しいセキュリティ設定を追加

- ADMXテンプレートの更新に伴い、いくつかのセクションを移動しました。

- 3つの設定を更新

Haemish Edgerton氏に感謝するとともに、WindowsコミュニティとWindowsチームにも大きな感謝を捧げます。

Download the CIS Microsoft Windows Server 2019 Benchmark PDF

CIS Ubuntu Linux 16.04, 18.04 and 20.04 LTS Benchmarks

x86およびx64プラットフォーム上で動作するUbuntu Linux LTSシステムの安全な設定姿勢を確立するための指針です。各ガイドは、それぞれのUbuntu Linux LTSバージョンでテストされています。

Download the CIS Ubuntu Linux 16.04 LTS Benchmark PDF

Download the CIS Ubuntu Linux 18.04 LTS Benchmark PDF