近畿大学病院産婦人科において、個人情報漏洩にあたる事案が2件発生しました。

令和6年(2024年)2月、産婦人科の非常勤医師(当時)がインターネット利用時にサポート詐欺の被害に遭ったことがきっかけとなり、当該医師が患者データを無断で院外に持ち出していたことが発覚しました。また、同年3月、妊婦健診時の胎児エコー動画を、録画機器の操作ミスによって別の方に提供していたことが発覚しました。

該当する患者様、関係者の皆様に、ご迷惑、ご心配をおかけしましたことを深くお詫び申し上げます。

当院としましては、同じ診療科において立て続けに2件の重大な個人情報漏洩事案が発生したことを大変重く受け止めております。今後、個人情報の適正な管理に努めるとともに、再発防止に取り組んでまいります。

【事案1 患者データの無断持ち出し】

事案の内容

令和6年(2024年)2月29日(木)、当院産婦人科の元常勤医師で、当時は非常勤として勤務していた医師が、当院とは別の医療機関で勤務中、個人所有のパソコンでインターネットを利用している際にサポート詐欺の被害に遭いました。

被害内容を調査するなかで、当該のパソコンには、研究目的で収集した当院の患者様2,003名の氏名、患者ID、年齢、診療情報が保存されていたことが発覚しました。当院では、研究等の目的で患者データや情報機器を外部へ持ち出す際には、予め運用責任者に申請し、承認を受けなければならないと定めています。しかし、当該医師は必要な申請を行わずに不適切な状態で患者データを保管し、研究終了後も削除せずに保有していました。

なお、現在までにこの情報漏洩による被害の報告はありません。

パソコンに保存されていた情報

対象:平成16年(2004年)12月から平成29年(2017年)7月までに、当院産婦人科で分娩をされた患者様のうち1,670名、分娩日時の記載がなかった333名、合計2,003名

内容:氏名、患者ID、年齢、診療情報

対応

対象となる2,003名の患者様に対し、順次、個別に電話で事案の説明とお詫びを行っています。また、本件専用のコールセンターを開設し、患者様のご相談等に対応しています。さらに、今後、情報セキュリティのコンサルティング会社に専門的知見による調査と原因分析、改善提案を依頼する予定です。

なお、本件については、文部科学省および個人情報保護委員会に報告を行いました。

再発防止策

(1)全教職員を対象とした、個人情報持ち出しに関する規定の周知徹底

(2)各所属における個人情報の持ち出しに関する点検・監査等の管理徹底

(3)個人情報の取り扱いおよび情報セキュリティに関する研修等の実施

【事案2 胎児エコー動画の提供ミス】

事案の内容

当院の産婦人科では、希望する患者様に対し、妊婦健診時に撮影した胎児エコー動画を、患者様自身が用意したUSBメモリに保存して提供するサービスを実施しています。

令和6年(2024年)3月7日(木)、2名の患者様から、前回の健診時に受け取った妊婦健診時の胎児エコー動画を収めたUSBメモリに、別の方の動画が入っているとの連絡があり、本事案が発覚しました。連絡があった患者様のUSBメモリを調査し、現時点で合計8名について情報漏洩を確認しています。

当院にて調査を行ったところ、エコー動画を録画する機器の操作ミスが原因で別の方に提供してしまった可能性があること、動画に加えて、患者様の氏名、患者ID、妊娠週数、胎児の身長・体重等が漏洩していることが判明しました。対象者は155名で、のべ926本の動画が漏洩した可能性があります。そのうち何本が実際に漏洩したかを確認するには、患者様に提供したUSBメモリの中身を一つひとつ確認する必要があり、対象の患者様に個別に連絡をとって確認を行います。

なお、現在までに、動画の二次的な漏洩は確認されておりません。

漏洩の可能性がある情報

対象:当該の録画機器を導入した令和4年(2022年)11月4日から令和6年(2024年)3月7日までの期間に、当院産婦人科を受診された患者様のうち、胎児エコー動画提供サービスを希望された方 155名

内容:胎児エコー動画、氏名(アルファベット)、患者ID、妊娠週数、胎児の計測値(身長・体重等)

※胎児エコー動画は受診のたびに撮影しており、のべ926本

録画機器と操作ミスの概要

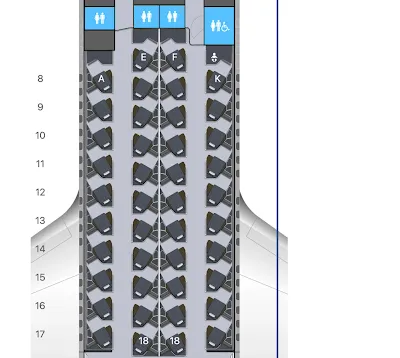

当該の録画機器にはUSBポートがあり、診察用の動画を撮影・記録するのと同時に、USBメモリにも動画を保存することができます。

録画の開始とともに患者ごとのフォルダが作成され、そこに録画データが保存されます。録画停止後に「クローズ」のスイッチを押すことでフォルダが更新され、次の録画開始時に新しいフォルダが作成されます。

今回のミスは、この「クローズ」の処理を怠ったことで新しいフォルダが作成されず、一つのフォルダに複数の方の録画データが保存されてしまい、それに気づかずにフォルダ単位で動画を提供してしまったことが原因です。

対応

情報漏洩の可能性がある患者様155人に対しては、郵送と電話にて事案の説明とお詫び、USBメモリの内容確認のお願いを行い、当院職員がご自宅を訪問して別の方の動画を消去させていただく予定です。また、エコー動画の提供サービスは、本事案が発覚した令和6年(2024年)3月7日以降、中止しています。

なお、本件については、文部科学省及び個人情報保護委員会に報告を行いました。

再発防止策

(1)胎児エコー動画提供サービスの廃止

(2)マニュアル等の整備による機器の正しい使用法の周知徹底

(3)個人情報の取り扱いおよび情報セキュリティに関する研修等の実施

リリース文(アーカイブ)