アタックNo1ってご存じだろうか?

「だけど涙が出ちゃう。女の子だもン」のフレーズが有名だが、個人的にアニメ自体は見た事が無い。

ま、そもそも1960年代~1970年代のアニメだし、少女ものなので、縁も無い。

話がそれたが、今日はアタックはアタックでもサイバーセキュリティ関連のアタックの話である。

MITRE ATT&CKってご存じだろうか?

これで「マイターアタック」と読む。

MITRE ATT&CKとは、MITRE社が開発している攻撃者の攻撃手法、戦術を分析して作成されたセキュリティのフレームワーク・ナレッジベースである。

尚、MITRE社はアメリカの非営利団体で、CVE(脆弱性識別番号)の管理も行っている。

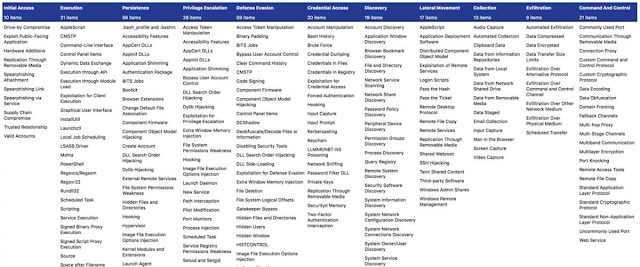

ATT&CK には、攻撃者の視点で、どんな戦術でどんなテクニックを利用しているのかをマトリックス図として見ることができる。

先日、サイバーキルチェーンの話をしたが、このサイバーキルチェーンとMITRE ATT&CKの”戦術”が関連している。(下図の矢印内のワードがMITRE ATT&CKにおける”戦術”となる)

ちなみにMITRE ATT&CKの全体像が下図。

かなり細かい図になってしまっているが、これは最近のサイバー攻撃における手法の分解結果ともいえる。

サイバーキルチェーンに沿って手法が分類されているとはいえ、数が多すぎてわからないので、MITRE ATT&CKではプラットフォームごとやソフトウェア(マルウェア)ごとに関連する手法が整理されている。

下図がLinuxプラットフォームに関する一覧。

各テクニックの文字列はリンクになっており、クリックすることで下記のような情報を得ることができる。

・攻撃手法についての説明

・この攻撃手法を利用した攻撃グループやツールについての情報

・攻撃の緩和策についての情報

・実際に過去に起こった事例集(Reference)

なので、各プラットフォームの管理者はMITRE ATT&CKを使って該当するプラットフォームの対策強化を行うことができる。

また、MITRE ATT&CKはソフトウェア(マルウェア)ベースでも同様な確認が可能である。

この場合は対象のマルウェアがどのようなテクニックを使ってサイバーキルチェーンの各戦術をクリアしていくのかを調べることができる。

【参考】

https://www.cybereason.co.jp/blog/edr/3113/

https://blogs.mcafee.jp/mitre-attck

https://www.anomali.com/jp/what-mitre-attck-is-and-how-it-is-useful

http://www.intellilink.co.jp/article/column/attack-mitre-sec01.html

https://qiita.com/hikao/items/6b2a3c9247e63f09b010

https://qiita.com/IK_PE/items/201e6b900e0de1d9fc89