ソーシャルエンジニアリングとは、攻撃者が人間を騙してITインフラにアクセスし、マルウェアのインストールや重要情報の窃取を行うもので、現在でも好んで用いられる攻撃方法です。

その理由の1つは、スパムメールやフィッシングメール、電話、そして直接会って行うことができるからです。

そのため、どのような経済分野に属する組織であっても、何らかの形で社内のソーシャル・エンジニアリング・テストを実施する必要があります。

ソーシャルエンジニアリングによって、攻撃者は、高度なマルウェアを使用することなく、ローテクで脅威の大きい攻撃を行うことができるようになります。

そのため、ソーシャル・エンジニアリングによる詐欺は日々増加しており、詐欺師やハッカーは、時事問題や災害を利用して、従業員にメールを開かせたり、データへの特別なアクセスを許可させようとしたりします。

電話や電子メールを送るという技術的な参入障壁が低く、特にランサムウェアが絡んでいる場合、組織にとって高いコストとなる可能性があるため、内部テストは確実に必要であると言えます。

テスト1:ゴミ箱漁り

この方法は、ハッカーが乗り越えるべき最も低い技術的障壁であり、単にゴミ箱をあさるだけなので、社内のソーシャル・エンジニアリング・テストを実施する上で最も簡単な方法と言えるでしょう。

必要なのは、ある地点で組織のゴミを集め、そこに何が入っているかを確認することだけです。これは最も簡単な方法ですが、かなり不愉快なことです。しかし、あなたの組織を詐欺にかけようとする人たちは、あなたの潔癖さをほとんど知りません。

ゴミ箱を調べるときは、悪意のある人が好きそうなものを探すとよいでしょう。社会保障番号や個人を特定できる情報が記載された書類、シュレッダーにかけた小切手、社内の機密メモなどは、すべてビジネスに対して武器となり得る紙ゴミの例です。

電子機器廃棄物に関しては、ハードディスクやUSBメモリは宝の山であり、ゴミ箱に捨てずに適切に処分する必要があります。

テスト2:電話

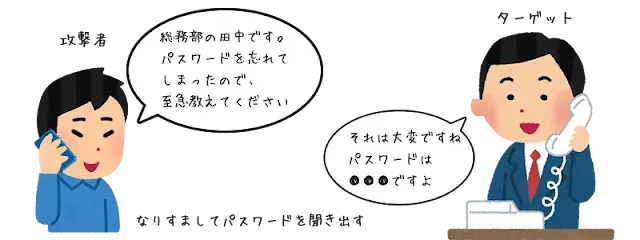

このテストは、通常、第三者がスタッフに電話をかけ、可能な限り多くの情報を聞き出そうとするものです。

第三者機関は、懸念事項があれば組織に報告し、悪意のある第三者による将来の搾取を回避するための措置を講じることができます。

通常、このようなテストは、従業員を騙して、ビジネス、顧客、従業員の機密情報、または詐欺の一部として使用できる情報を与えようとするものです。このようなテストは、第三者によって行われることが多いのですが、社内で行うこともできます。

テスト3:メール(フィッシング)

これは、社内で実施するのが最も困難な方法ですが、どの組織でもフィッシングメールが主流であることを考えると、おそらく最も重要な方法です。

もし、大規模で知識の豊富なITスタッフがいれば、社内で実施することができますが、そのような贅沢は企業全体で共有されているわけではありません。

幸いなことに、中小企業であれば比較的安価なビジネス・ツールを導入し、従業員が疑わしいと思われる電子メールにどのように反応するかをテストすることができます。

これらのツールが生成するデータは、従業員が遭遇する可能性のある脅威に対して、より良い教育を行うために使用することができます。

ソーシャル・エンジニアリングに対抗するための完全な社内テストは、無駄な出費であると考えるべきではありません。このような攻撃の影響を経験したことのあるビジネス・リーダーに尋ねてみてください。このようなテストは命の恩人になり得るのです。