- 従業者に個人データを取り扱わせるにあたって、個人データの取扱いを周知徹底するとともに適切な教育を行うこと(人的安全管理措置)。

- 本来アクセスすべきでない者が本件サーバにアクセスすることがないよう、適切なアクセス制御を実施すること(技術的安全管理措置)。

- 委託先に対して、自らが講ずべき安全管理措置と同等の措置が講じられるよう、必要かつ適切な監督を行うこと(委託先の監督)。

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿#2023-175】個人情報保護委員会 トヨタ自動車株式会社による個人データの漏えい等事案に対する個人情報の保護に関する法律に基づく行政上の対応について 2023年7月12日

【セキュリティ事件簿#2023-257】株式会社プロット 現在発生している障害について(第5報) 2023年6月23日

今までの進行プロセスと現状のステータス

侵入経路や被害範囲の調査に必要な端末の特定が完了し、現在第三者外部専門業者によるフォレンジック調査が進められております。

その他の機器や新調達した資源を利用し、現在サービス復旧に向けた基盤構築を進めています。

既に一部基盤については構築も完了している状況です。

バックアップデータを新基盤へ展開するにあたっては、データ自体の安全性・改ざんの確認、悪意の混入の確認を行った上で実施する予定です。

現在バックアップデータのウイルススキャンに着手しております。

新サービス基盤については、社内ネットワークとは完全に切り離した環境として構築しており、アプリケーション自体にも侵入検知プログラムの実装等、従来よりも強固なセキュリティ対策を施す事を前提に進めております。

代替サービスの提供状況

6月22日までにお申込みいただいた代替ホスティングサービスの8割については顧客への配送が完了しております。

また代替Smooth Fileについても顧客へ配布が進んでおります。

ホスティングサービス、Smooth Fileクラウド以外の代替サービスについても、準備を進めております。

その後の漏えい調査結果

ダークウェブ上で公開された情報について、引き続き調査を行っております。

公開されたファイル一覧は、当社の社内ソースコード管理システム内にあったものと「ファイル名及びサイズ」についてほぼ合致している事が確認できております。

また、実際に公開されているファイルの一部を第三者専門業者経由で入手し調査した所、ハッシュ値レベルの照合により約95%以上が実際に当社のソースコードであることが確認できており、その他ファイルも当社のものである確認が取れています。

これら調査結果から、ダークウェブ上で公開された情報は当社の社内ソースコード管理システムから窃取したものであることは間違いないものと考えております。

今後の予定

現在、復旧に向けて必要な安全性強化策を取りまとめ、準備を進めております。

新環境が適切に安全に保たれているかどうかを第三者専門業者と協議の上で最終的な復旧宣言を行う予定です。

ご請求について

本サービス障害に関連するお客様向けのご請求処理については、現在も未だサービス停止中でありSLA範囲の確定がされておりません事から、ご請求等の処理は行わない予定です。

オンプレミス製品ご利用中のお客様向けのご請求処理については、通常通り実施させていただきます。 ご不明点等ございましたら、随時下記お問い合わせ先までご相談ください。

社名変更延期のご案内

2023年7月2日に予定しておりました「株式会社CYLLENGE(呼称:サイレンジ)」への社名変更につきましては、延期することといたしました。 延期後の変更日については現在未定となりますので、決定次第改めてお知らせいたします。 お客様及び関係者の皆様へ深くお詫び申し上げます。ご理解とご了承いただきますよう、何卒よろしくお願い申し上げます。

【セキュリティ事件簿#2023-200】フーヅフリッジ株式会社 弊社ウェブサイトへの不正アクセスに関する最終ご報告 2023年7月4日

【セキュリティ事件簿#2023-257】株式会社プロット 現在発生している障害について(第4報) 2023年6月16日

公開された情報の詳細な内容については、現在第三者専門業者のアドバイスの下、データを取得し確認を進めております。

侵入経路については第三者の専門業者と連携し調査中ですが、初動対応時の状況や被害状況から、現段階ではメンテナンス用VPN機器の脆弱性を突かれて内部侵入された可能性が高いと判断しております。

その後、サービス基盤の脆弱性を突かれ、基盤上で稼働しているゲストOSが一斉に暗号化されたことによりサービスが停止いたしました。

暫定の代替サービスについては、安全性を高めた形で6月15日より順次出荷を開始しております。

サービス復旧に向けては、現在新設サービス基盤の構築を進めております。

LockBitの全貌: ランサムウェア脅威アクターの実態と対策

- FreeFileSync:

クラウドベースのファイル同期を容易にし、データのエクスフィルトレーション(不正なデータ外部への転送)のために使用されます。

- GMER:

ルートキットを削除するためのツール。EDR(Endpoint Detection and Response)ソフトウェアを終了し、削除するためにも使用されます。

- Impacket:

ネットワークプロトコルを操作するためのPythonクラスのコレクション。被害者のネットワークへのアクセスやエクスプロイトのための資格情報を収集するために使用されます。

- LaZagne:

複数のプラットフォームでのシステムパスワードの回復を目的としたツール。

- Ligolo:

ペネトレーションテストのための逆接続からSOCKS5またはTCPトンネルを確立します。被害者のネットワーク内のシステムへの接続を逆トンネリングを介して可能にします。

- LostMyPassword:

Windowsシステムからのパスワードの回復を目的としたツール。

- MEGA Ltd MegaSync:

クラウドベースのファイル同期を容易にし、データのエクスフィルトレーションのために使用されます。

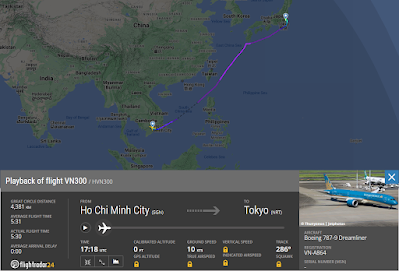

【搭乗記】ベトナム航空VN300便(ベトナム・ホーチミンシティ・タンソンニャット国際空港⇒東京・成田国際空港)

デルタ航空のマイル(通称:スカイペソ)でハノイからホーチミンを経由して日本に帰る。

今回はホーチミン⇒成田の搭乗記。

なのでスタートはホーチミンの国内線ターミナルから。

往路で使った関西国際空港は国内線と国際線が同じターミナルだったが、ホーチミンはターミナルが別だった。

とりあえず国内線ターミナルを出てどう行こうか思案していると、そう遠くない位置に国際線ターミナルが見える。

なんか歩いて行けそうなので、標識を頼りに徒歩移動を試みる。

そしたら無事国際線ターミナルに到着。出発ロビーは上階なので、上に上がる。

搭乗券はハノイで発券済みなので、そのまま出国審査と手荷物検査に進む。

マレーシアのKLIAはビジネスクラスチケットを持っているとVIPレーンが使えたが、ベトナムはVIPレーンそのものが存在しない模様。平民らしく潔く行列に並ぶ。

ベトナムは最初に出国審査をして、その後手荷物検査に進むパターンだった。

手荷物検査場では係官に呼び出されてカバンの中身を見せるハメに。引っかかったのは紙幣の様だった。今回はカバンに未使用のドル札とバーツ札とドン札(いずれも小額)を入れていたのだが、枚数が多すぎたのか、引っかかってしまったらしい。このパターン、モロッコ出国時の手荷物検査を思い出す。。。

ドル札とバーツ札とドン札をすべてチェックされ、無事解放されたのでラウンジに向かう。

ラウンジは結構混んでいた。何とか席を見つけるが、ハノイでのアフタヌーンティーと前便の機内食で腹パン状態なので、水だけを頂く。

感覚的にはハノイの国内線ラウンジの方がすごかった印象。やっぱり国内線ラウンジでヌードルバーはすごいと思った。

前便が遅延したせいで、ラウンジ滞在時間は30分強程度となてしまった。時間になったので、搭乗ゲートに向かう。

搭乗ゲート到着。成田行きはゲート26、仁川行きがゲート27。ちなみに前便はゲート27前出沖止めしてバスに乗って国内線ターミナルに移送されたので、その後再び徒歩で同じ場所まで戻ってきたことになる。

もし仁川行きの便に搭乗予定だったら、国内線と国際線で同じ機材に搭乗するという、初の体験ができたので、ちょっと残念。

程なくして搭乗開始。成田行きはB787-9。前便よりちょいと胴体が短いB787

アメニティについては予め座席にセットされていました。

内訳:ベトナム航空オリジナルのスリッパ、ポーチ、枕、ブランケット

スリッパはベトナム航空のタグが縫い込まれたいい感じのやつなので、有難く持って帰ることにする。

しばらくしてお手拭きとウェルカムドリンクのサービス。シャンパンも選択可能だが、レモンミントジュースを選択。

カタール航空の専売特許だと思っていたものがベトナム航空航空でも味わえてハッピーな感じ。

座席について簡単に紹介すると、ディスプレイ用コントローラー、イヤホンジャック、USBポート、座席のリクライニングスイッチが座席の左手側に。

コントローラーの更に左側に読書灯。

イヤホンジャックの右側にはヘッドセットがあらかじめ備え付けられえていました。

ヘッドセットの下の方にコンセントも装備。

そうこうしているうちに機内食メニューが配られます。

食事は着陸の3時間前とのこと。

離陸前に食事のオーダーを取りに来てくれるので、ライスヌードル(フォー)をリクエスト。

メニューによると「ご要望によりシリアルとミルクをご用意します」との記載があり、貧乏根性丸出しでシリアルとミルクもリクエスト。

冷静に考えるとシリアルとミルクとフォーってなんかピンとこない組み合わせ・・・。

ドリンクは前回に引き続きベトナム風ホワイトコーヒーを依頼。

準備が整ったところで、いざ離陸。ありがとうベトナム。

そして離陸後はさっさと就寝。

沖縄上空を超えてきたところで、機内が明るくなり、食事のサービスが始まる。

ざっくり、ベトナム時間で午前2:30頃、日本時間で午前4:30頃に朝食を頂きます。

ベトナム航空で機内食にフォーがあったら、無条件でフォー選ぶよね。

悔いを残さないようにフォーの食べ収めを行うが、このフォーの鶏肉、やたら硬かった・・・。

ちなみにベトナム風ホワイトコーヒーを頼んだものの、普通のアメリカンコーヒーみたいな感じだった。

食事が終わると、着陸までまだ2時間弱あるので、再びフルフラットでのんびりくつろぐ。

そうこうしているうちに成田着陸。

1週間前の予報だとちょうど着陸のタイミングで台風が関東直撃なんてことになっていたが、結局関東はそれて近畿直撃となり、無事着陸することができた。

3フライト連続でビジネスクラスに搭乗し、体が少し贅沢病になりかけているので、最後はLCCならぬ、LCBで帰ることにする。

【Playback of flight VN300 on 15 AUG 2023】

【セキュリティ事件簿#2023-257】株式会社プロット 現在発生している障害について(第3報) 2023年6月14日

現在までの調査の結果、ランサムウェアによる攻撃を受けたことが判明いたしました。

この攻撃により当社社内システム及び、当社提供クラウドサービスが停止している状況です。

現在、各種公的機関への報告を行い、所轄警察とも連携し調査を進めております。

また、情報漏えいや被害範囲については現在外部委託専門企業への調査要請を行っており、サービスの安全な復旧に向けて全力で取り組んでいる状況です。

第2報でご案内したSmooth Fileクラウド、Fast Sanitizerクラウドの簡易版に付きましては、順次申し込みを頂いた企業様に提供を開始していく予定です。

なお、Smooth Fileクラウド、Fast Sanitizerクラウドの簡易版に関しましては、現在ご契約いただいているものとは異なるログインURLでのご提供となり、既存のユーザーやファイルなどは引き継がれない形となります。

ホスティングサービスにつきましても代替手段の準備をすすめておりますので、ご利用をご希望のお客様は、大変お手数ですが、以下のフォームにてお申し込みをお願いします。

また、当社ホスティング・レンタルサーバーをご利用で外部サーバーへの移管をご希望のお客様におかれましては、新しいホスティング・レンタルサーバー事業者様のサービスを契約した上で、以下のドメイン移管申請フォームに必要事項をご記入ください。

多大なるご迷惑をお掛けし、心よりお詫び申し上げます。

弊社のサービスがご利用できない間、皆様のご理解とご協力をお願い申し上げます。

何卒宜しくお願い致します。

【セキュリティ事件簿#2023-261】株式会社エフ・アイ・ティ 弊社が運営する「FA機器.com」への不正アクセスによる 個人情報漏えいに関するお詫びとお知らせ 2023年7月10日

- クレジットカード番号

- 有効期限

- セキュリティコード

- メールアドレス(FA機器.comのログインID)

- FA機器.comのログインパスワード

- 電話番号

- クレジットカード名義人名

- クレジットカード番号

- 有効期限

- セキュリティコード

- 会社名※1

- 部署名※1

- 役職※1

- 氏名

- 住所

- 電話番号

- FAX番号※1

- メールアドレス

- FA機器.comのログインパスワード※2

- 性別※1

- 生年月日※1

- 業種※1

- 注文情報※3