国立研究開発法人情報通信研究機構(NICT)と独立行政法人情報処理推進機構(IPA)は7月7日、共同で運営する「暗号技術活用委員会」の2019年度の活動成果として、「TLS暗号設定ガイドライン」第3.0版および「暗号鍵管理システム設計指針 (基本編)」第1版を作成し、公開した。TLS暗号設定ガイドラインは、2020 年 3 月時点における TLS 通信での安全性と相互接続性のバランスを

踏まえた TLS サーバの設定方法を示すもの。

以前の「SSL/TLS 暗号設定ガイドライン(version 1.x/2.x)」発行以降、TLS1.3 発行[RFC8446]や、SSL3.0禁止[RFC7525]、ChaCha20-Poly1305 追加[RFC7905]、RC4 禁止[RFC7465]など、同ガイドラインの記載内容に大きく影響する規格化が相次いで行われており、SSL/TLS の利用環境も大きく変化した。また、推奨セキュリティ型で利用が認められていた TLS1.0 や TLS1.1 は、本ガイドラインではセキュリティ例外型のみで利用可能としている。

具体的には、次のような要求設定となっている。

・高セキュリティ型

TLS 1.2

→TLS 1.3(必須)およびTLS 1.2(オプション)

・推奨セキュリティ型

TLS 1.2~TLS 1.0のいずれか(PFSなしも推奨)

→TLS 1.2(必須)およびTLS 1.3(オプション)、PFSのみ推奨

・セキュリティ例外型

TLS 1.2~SSL 3.0のいずれか

→TLS 1.3~TLS 1.0のいずれか

また、以前のバージョンではすべての設定項目が「要求設定」となっていたが、本バージョンでは設定項目が安全性へ寄与する度合いを考慮し、最低限の安全性を確保するために必ず満たさなければならない「遵守項目」と、当該設定基準としてよりよい安全性を実現するために満たすことが望ましい「推奨項目」に分け、より現実的かつ実効性の高い要求設定としている。

章構成においても、以前のバージョンでは「プロトコルバージョンの設定(4 章)」「サーバ証明書の設定(5 章)」「暗号スイートの設定(6 章)」として、それぞれの章に高セキュリティ型、推奨セキュリティ型、セキュリティ例外型の設定項目を記載していたが、本バージョンでは「推奨セキュリティ型の要求設定(4 章)」「高セキュリティ型の要求設定(5 章)」「セキュリティ例外型の要求設定(6 章)」とし、それぞれの章にプロトコルバージョン、サーバ証明書、暗号スイートの設定項目を記載。参照しやすくしている。

暗号鍵管理システム設計指針 (基本編)は、セキュアな暗号アルゴリズムを利用する上で極めて重要な役割を果たす「暗号鍵」の管理に関する在り方を解説し、暗号鍵管理システム(CKMS:Cryptographic Key Management)を設計・構築・運用する際に参考すべきドキュメントとして作成されたもの。暗号鍵管理の位置づけと検討すべき枠組みや、技術的な内容について解説している。

《吉澤 亨史( Kouji Yoshizawa )》

バックアップ

踏まえた TLS サーバの設定方法を示すもの。

以前の「SSL/TLS 暗号設定ガイドライン(version 1.x/2.x)」発行以降、TLS1.3 発行[RFC8446]や、SSL3.0禁止[RFC7525]、ChaCha20-Poly1305 追加[RFC7905]、RC4 禁止[RFC7465]など、同ガイドラインの記載内容に大きく影響する規格化が相次いで行われており、SSL/TLS の利用環境も大きく変化した。また、推奨セキュリティ型で利用が認められていた TLS1.0 や TLS1.1 は、本ガイドラインではセキュリティ例外型のみで利用可能としている。

具体的には、次のような要求設定となっている。

・高セキュリティ型

TLS 1.2

→TLS 1.3(必須)およびTLS 1.2(オプション)

・推奨セキュリティ型

TLS 1.2~TLS 1.0のいずれか(PFSなしも推奨)

→TLS 1.2(必須)およびTLS 1.3(オプション)、PFSのみ推奨

・セキュリティ例外型

TLS 1.2~SSL 3.0のいずれか

→TLS 1.3~TLS 1.0のいずれか

また、以前のバージョンではすべての設定項目が「要求設定」となっていたが、本バージョンでは設定項目が安全性へ寄与する度合いを考慮し、最低限の安全性を確保するために必ず満たさなければならない「遵守項目」と、当該設定基準としてよりよい安全性を実現するために満たすことが望ましい「推奨項目」に分け、より現実的かつ実効性の高い要求設定としている。

章構成においても、以前のバージョンでは「プロトコルバージョンの設定(4 章)」「サーバ証明書の設定(5 章)」「暗号スイートの設定(6 章)」として、それぞれの章に高セキュリティ型、推奨セキュリティ型、セキュリティ例外型の設定項目を記載していたが、本バージョンでは「推奨セキュリティ型の要求設定(4 章)」「高セキュリティ型の要求設定(5 章)」「セキュリティ例外型の要求設定(6 章)」とし、それぞれの章にプロトコルバージョン、サーバ証明書、暗号スイートの設定項目を記載。参照しやすくしている。

暗号鍵管理システム設計指針 (基本編)は、セキュアな暗号アルゴリズムを利用する上で極めて重要な役割を果たす「暗号鍵」の管理に関する在り方を解説し、暗号鍵管理システム(CKMS:Cryptographic Key Management)を設計・構築・運用する際に参考すべきドキュメントとして作成されたもの。暗号鍵管理の位置づけと検討すべき枠組みや、技術的な内容について解説している。

《吉澤 亨史( Kouji Yoshizawa )》

バックアップ

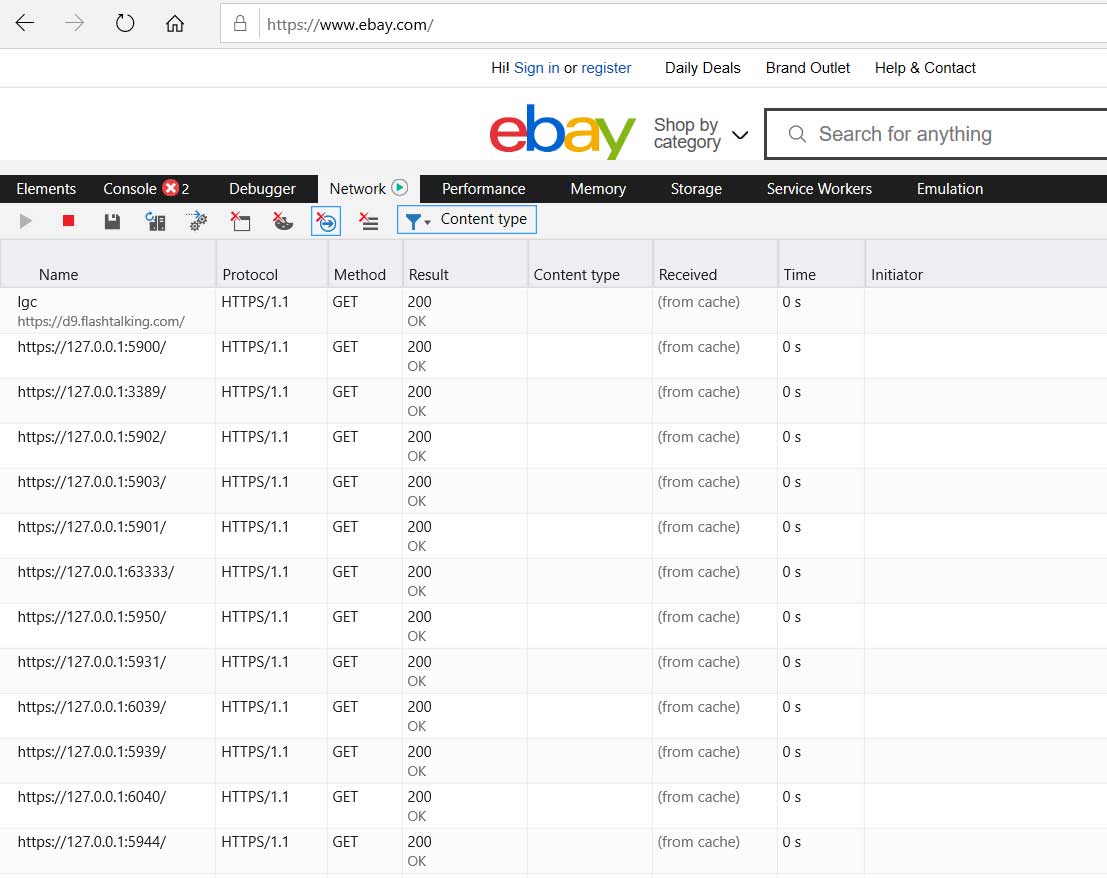

eBay port scanning a site

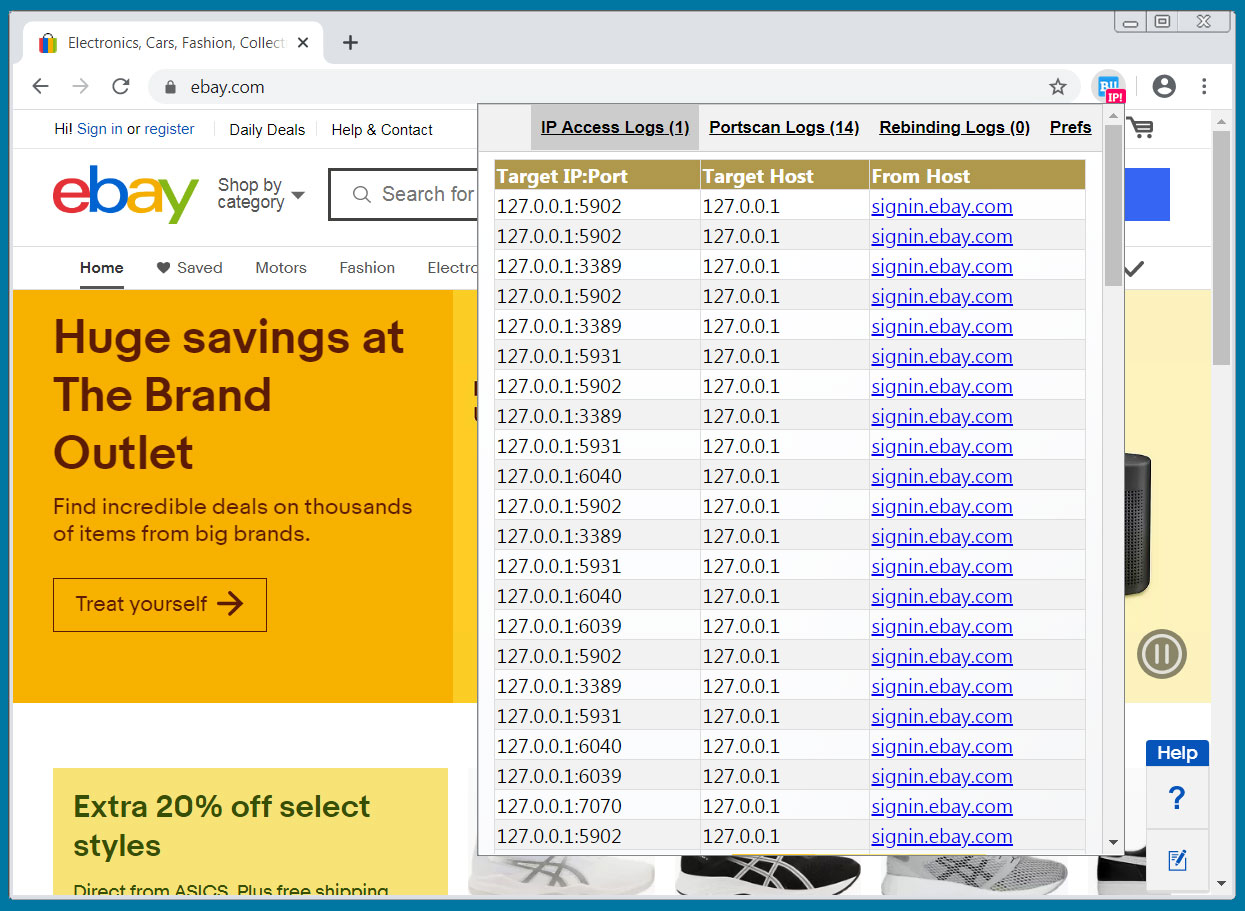

eBay port scanning a site Behave! warning of port scans from eBay

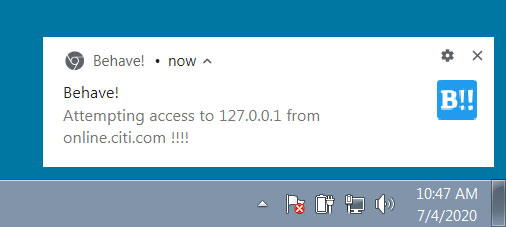

Behave! warning of port scans from eBay Browser notification

Browser notification