サイバーセキュリティに関し、令和元(2019)年度に政府機関に対する不審な通信として、マルウェア感染の疑いが55件、標的型攻撃が30件検知されており、高度化・巧妙化した手口の攻撃が発生しているなど、実質的な脅威度は引き続き高い状況である。

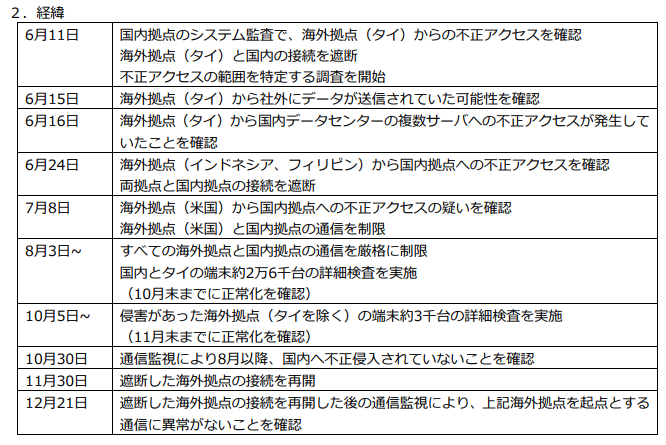

政府機関以外に対する不審な通信として、防衛関連企業を含む民間企業に対するものも複数判明している。また、警察当局による捜査において、複数の企業に対するサイバー攻撃に中国人民解放軍の部隊が関与している可能性が高いと結論付けられたものもあった。

増大するサイバーセキュリティに対する脅威に対応するため、2014年11月には、サイバーセキュリティに関する施策を総合的かつ効果的に推進し、わが国の安全保障などに寄与することを目的としたサイバーセキュリティ基本法が成立している。

これを受けて、2015年1月には、内閣にサイバーセキュリティ戦略本部が、内閣官房に内閣サイバーセキュリティセンター(NNational center of Incident readiness and Strategy for CybersecurityISC)が設置され、サイバーセキュリティにかかる政策の企画・立案・推進と、政府機関、重要インフラなどにおける重大なサイバーセキュリティインシデント対策・対応の司令塔機能を担うこととなった。

また、同年9月には、サイバーセキュリティに関する施策の総合的かつ効果的な推進を図るため、サイバーセキュリティ戦略が策定され、その目的は、自由、公正かつ安全なサイバー空間を創出、発展させ、もって経済社会の活力の向上及び持続的発展、国民が安全で安心して暮らせる社会の実現、国際社会の平和、安定及びわが国の安全保障に寄与することとされた。

さらに、2018年7月には、同戦略の見直しがなされ、前戦略における基本的な立場を堅持するとともに、持続的な発展のためのサイバーセキュリティの推進や、3つの観点(①サービス提供者の任務保証、②リスクマネジメント、③参加・連携・協働)からの取組を推進することとされた。

サイバー領域を活用した情報通信ネットワークは、様々な領域における自衛隊の活動の基盤であり、これに対する攻撃は、自衛隊の組織的な活動に重大な障害を生じさせる。

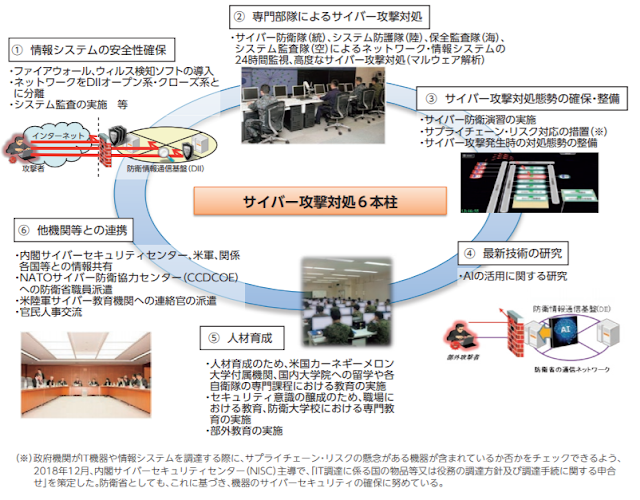

防衛省・自衛隊では、①情報システムの安全性確保、②専門部隊によるサイバー攻撃6対処、③サイバー攻撃対処態勢の確保・整備、④最新技術の研究、⑤人材育成、⑥他機関などとの連携といった、総合的な施策を行っている。

そのような中、防衛大綱に基づき、有事において、わが国への攻撃に際して、当該攻撃に用いられる相手方のサイバー空間の利用を妨げる能力を含め、サイバー防衛能力の抜本的強化を図ることとしている。具体的には、中期防において、①サイバーセキュリティ確保のための態勢整備、②最新のリスク、対応策及び技術動向の把握、③人材の育成・確保を行うとともに、④政府全体への取組へも寄与することとしている。

防衛大綱及び中期防は、サイバー防衛能力を抜本的に強化できるよう、共同の部隊として「サイバー防衛部隊」1個隊を新編することとしている。

これに基づき、令和3(2021)年度には、サイバー防衛隊などの体制拡充に加え、陸海空自衛隊のサイバー関連部隊が担っているサイバー防護機能の共同の部隊への一元化に着手することにより、合わせて約160名の体制拡充を図ることとしている。新編する自衛隊サイバー防衛隊(仮称)は、主にサイバー攻撃などへの対処を行うほか、陸海空自衛隊のサイバー関連部隊に対する訓練支援や防衛省・自衛隊の共通ネットワークである防衛情報通信基盤DII(Defense Information Infrastructure)の管理・運用などを担うこととしている。

いかなる状況においても防衛省・自衛隊のシステム・ネットワークの機能を確保するためには、当該能力を支える情報収集、調査分析機能や実戦的訓練機能などを強化する必要がある。

このため、①サイバー攻撃の兆候や手法に関する情報収集を行う情報収集装置、②AIなどの革新技術を活用したサイバー攻撃対処能力の機能強化を図るとともに、③攻撃部隊と防護部隊による対抗形式の演習を行うためのサイバー演習環境の整備などの取組を継続していくこととしている。

また、情報本部においても、サイバー空間における脅威の動向について、公刊情報の収集や諸外国との情報交換など、必要な情報の収集・分析を行っている。

サイバー攻撃に対して、迅速かつ的確に対応するためには、民間部門との協力、同盟国などとの戦略対話や共同訓練などを通じ、サイバーセキュリティにかかる最新のリスク、対応策、技術動向を常に把握しておく必要がある。このため、民間企業や同盟国である米国をはじめとする諸外国と効果的に連携していくこととしている。

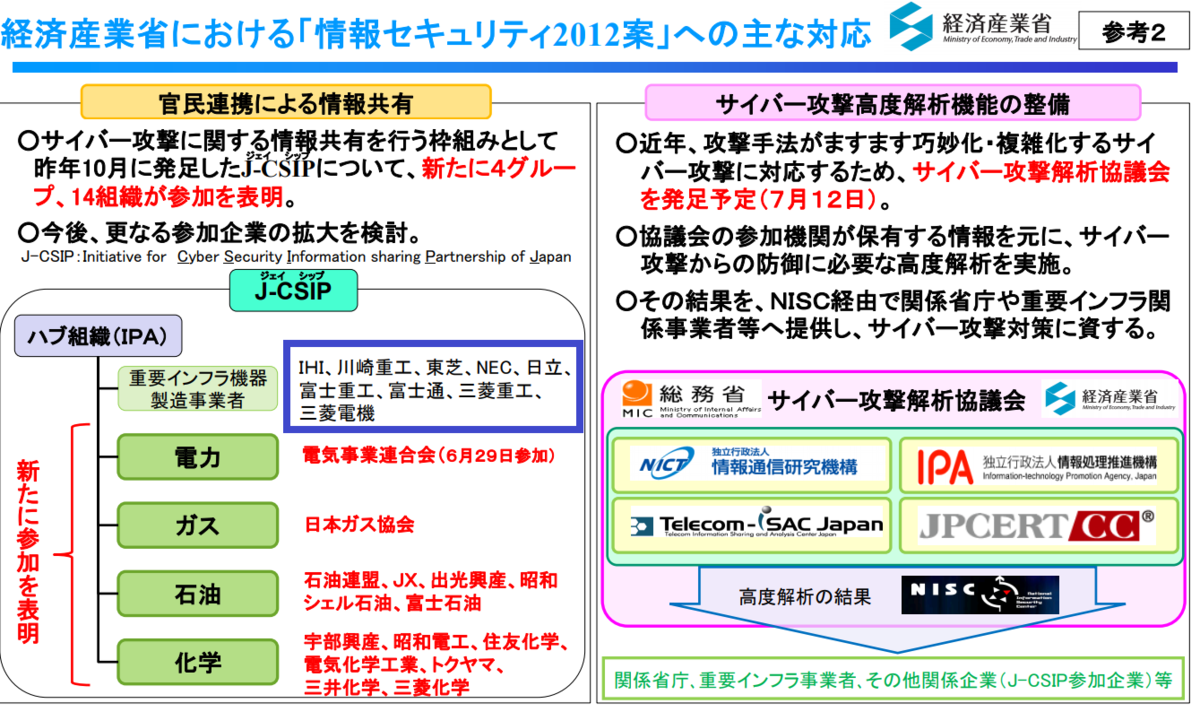

国内においては、2013年7月に、サイバーセキュリティに関心の深い防衛産業10社程度をメンバーとする「サイバーディフェンス連携協議会」CDC(Cyber Defense Council)を設置し、防衛省がハブとなり、防衛産業間において情報共有を実施することにより、情報を集約し、サイバー攻撃の全体像の把握に努めることとしている。また、毎年1回、防衛省・自衛隊及び防衛産業にサイバー攻撃が発生した事態などを想定した共同訓練を実施し、防衛省・自衛隊と防衛産業双方のサイバー攻撃対処能力向上に取り組んでいる。

同盟国である米国との間では、共同対処も含め包括的な防衛協力が不可欠であることから、日米両政府は、サイバー協力の主要な枠組みとして、まず、防衛当局間の政策協議の枠組みである「日米サイバー防衛政策ワーキンググループ」CDPWG(Cyber Defense Policy Working Group)を設置した。この枠組みでは、①サイバーに関する政策的な協議の推進、②情報共有の緊密化、③サイバー攻撃対処を取り入れた共同訓練の推進、④専門家の育成・確保のための協力などについて、7回にわたり会合を実施している。また、日米両政府全体の枠組みである「日米サイバー対話」への参加や、「日米ITフォーラム」の開催などを通じ、米国との連携強化を一層推進している。

防衛省においては、NATOなどとの間で、防衛当局間においてサイバー空間を巡る諸課題について意見交換するサイバー協議「日NATOサイバー防衛スタッフトークス」などを行うとともに、NATOや、NATOサイバー防衛協力センターが主催するサイバー防衛演習への参加などを続け、NATOとの連携・協力の向上を図っている。

また、オーストラリア、英国、ドイツ及びエストニアとのサイバー協議を行っている。

さらに、シンガポール、ベトナムなどの防衛当局との間で、ITフォーラムを実施し、サイバーセキュリティを含む情報通信分野の取組及び技術動向に関する意見交換を行っている。

自衛隊のサイバー防衛能力を強化するためには、サイバーセキュリティに関する高度かつ幅広い知識を保有する人材を確保することが必要である。

このため、高度な知識や技能を修得・維持できるよう、要員をサイバー関連部署に継続的かつ段階的に配属するとともに、部内教育及び部外教育による育成を行っている。

令和元(2019)年度からは各自衛隊の共通教育としてサイバーセキュリティに関する共通的かつ高度な知識を習得させるサイバー共通課程を実施しており、今後規模を拡充していくこととしている。

また、サイバー戦における指揮官の意思決定要領などに関する知見を修得するため米国防大学のサイバー戦指揮官要員課程への隊員の派遣を継続している。

さらに、部外教育機関を活用した教育を実施するとともに、部外から幅広い人材を確保するため、サイバー領域における最新技術やサイバー攻撃の最新動向などの高度な知見を有するサイバーセキュリティ統括アドバイザーの採用に向けた取組や、防衛省サイバーコンテストを行った。

また、防衛省における高度専門人材と一般行政部門との橋渡しとなるセキュリティ・IT人材に対する適切な処遇の確保、民間企業における実務経験を積んだ者を採用する官民人事交流制度や役務契約などによる外部人材の活用の検討などにも取り組んでいる。

防衛省は、警察庁、総務省、経済産業省及び外務省と並んで、サイバーセキュリティ戦略本部の構成員として、NISCを中心とする政府横断的な取組に対し、サイバー攻撃対処訓練への参加や人事交流、サイバー攻撃に関する情報提供などを行っているほか、情報セキュリティ緊急支援チームCYMAT(CYber incident Mobile Assistance Team)に対し要員を派遣している。

また、NISCが実施している府省庁の情報システムの侵入耐性診断を行うにあたり、自衛隊が有する知識・経験の活用について検討することとしている。