JR東日本がマイナポイント事業と連動しキャンペーンを実施。最大6,000ポイントもらえるキャンペーンの全貌を公開:

JR東日本は、2020年9月1日から2021年3月31日にかけて行われるマイナポイント事業にともない、同社の電子マネー「Suica」の利用者に向け、所定の手続きを済ませた場合、最大で6,000ポイントがもらえるキャンペーンを実施することを発表しました。

キャンペーンへの参加方法

出典:

最大6,000ポイントがもらえるキャンペーン JR東日本の共通ポイントサイト - JRE POINT

今回のキャンペーンへの参加方法を、

- 事前準備

- マイナポイントへの申し込み

- ポイントの受け取り

と段階を追って、順番に解説しましょう。

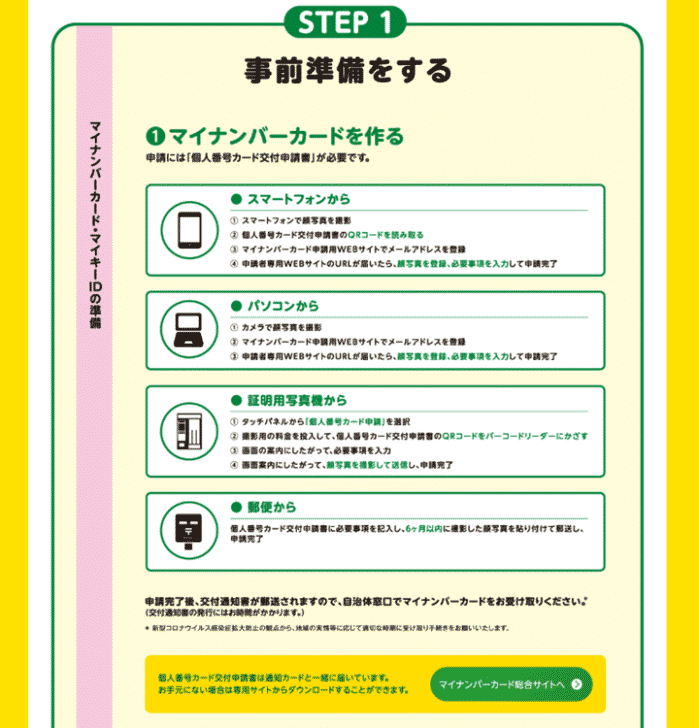

1.事前準備

Suicaに限らず、マイナポイントを利用するには

が必要です。

マイナンバーカードの発行

出典:

最大6,000ポイントがもらえるキャンペーン JR東日本の共通ポイントサイト - JRE POINT

マイナンバーカードを持っていない人は、まずは入手しましょう。上の図にもあるように

のいずれかで手続きを行ってください。

man

個人番号カード交付申請書ってなんですか?

マイナンバーカードを作るために必要な書類です。本来は、通知カードについていましたが、紛失した場合は「マイナンバーカード総合サイト」からダウンロードできます。印刷して記入し、返送しましょう。

「個人番号通知カード」が5月25日ごろに廃止予定ですが、慌てなくて大丈夫です。

①交付申請書ダウンロード

②①を送付(顔写真必要)

③甲府通知書が送られてくる

④③を受けて市役所などへ行く

⑤個人番号カードを受け取る

でOKです。

とりあえず①、②はすぐできますよ!

— めんおう|SNSマーケ×主夫ライター (@mennousan) May 10, 2020

1~2カ月ほどすると、住まいを管轄する役所から「交付通知書」が届きます。届き次第、受け取り手続きにいきましょう。

teacher

これが「マイナンバーカードができたので取りにきてください」というお知らせになるんですよ。

マイナンバー交付通知書が来たァァァ嫌だァァァ

こないして秘密裏に取りに行かなあかんもんが、何と何と何に紐付けられるって?なぁ?( ͡ ͜ ͡ )

青色申告控除65万円を人質に取りやがってうわァァァ pic.twitter.com/lC9lwPOLqN

— ヒトミ クバーナ@海外取材ライター (@hitomicubana) June 28, 2020

クバーナ@海外取材ライター (@hitomicubana) June 28, 2020

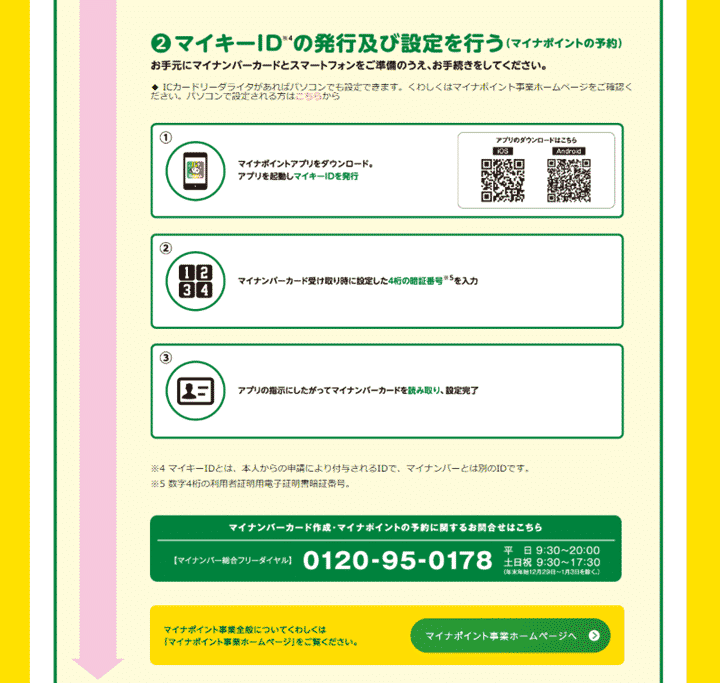

マイナポイントの予約

出典:

最大6,000ポイントがもらえるキャンペーン JR東日本の共通ポイントサイト - JRE POINT

マイナンバーカードとスマートフォンを用意し、マイナポイントの予約を行いましょう。大まかな手順は、以下の通りです。

- アプリをダウンロードし、起動するとマイキーIDが発行される

- マイナンバー受け取り時に設定した4桁の暗証番号を入力する

- アプリの指示に従い、マイナンバーカードを読み取り、設定を完了させる

teacher

アプリはこちらからもダウンロードできますよ!

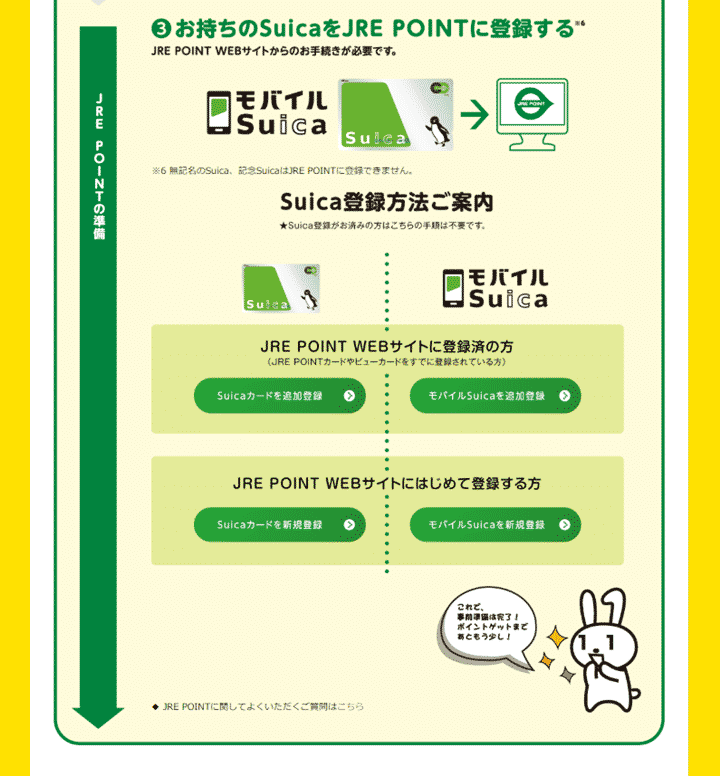

SuicaをJRE POINTに登録する

出典:

最大6,000ポイントがもらえるキャンペーン JR東日本の共通ポイントサイト - JRE POINT

記名式SuicaかモバイルSuicaを用意し、JRE POINT WEBサイトで登録手続きを行いましょう。

teacher

これにより、ご自身のSuicaとJRE POINTが連動されます。

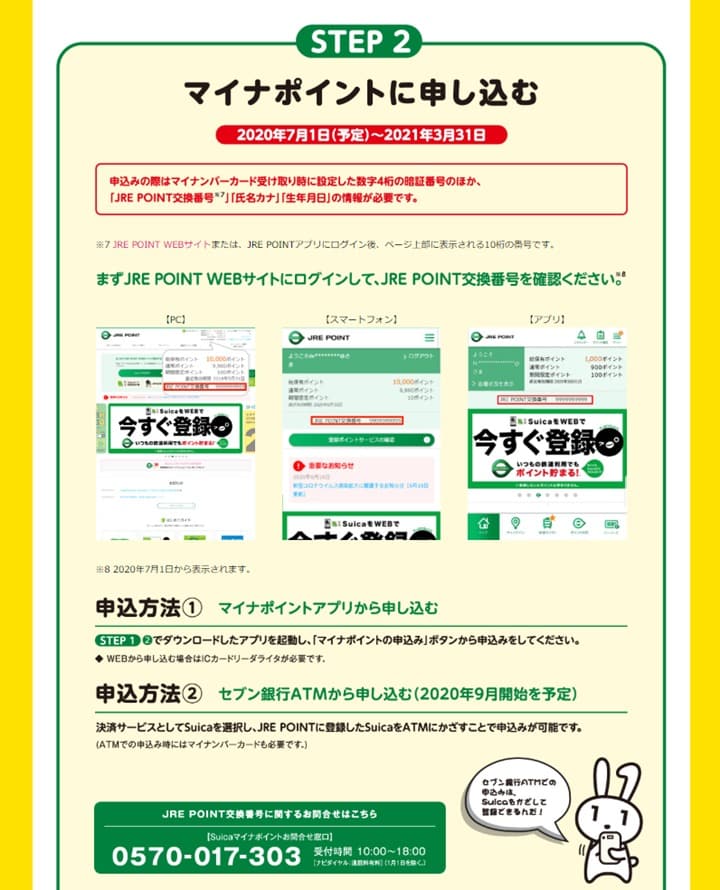

マイナポイントに申し込む

出典:

最大6,000ポイントがもらえるキャンペーン JR東日本の共通ポイントサイト - JRE POINT

最初に、JRE POINT WEBサイトにログインし、JRE POINT交換番号を確認しましょう。

確認できたら、次のいずれかの方法で申し込みをしましょう。

- マイナポイントアプリから申し込む

- セブン銀行ATMから申し込む

ポイントを受取る

出典:

最大6,000ポイントがもらえるキャンペーン JR東日本の共通ポイントサイト - JRE POINT

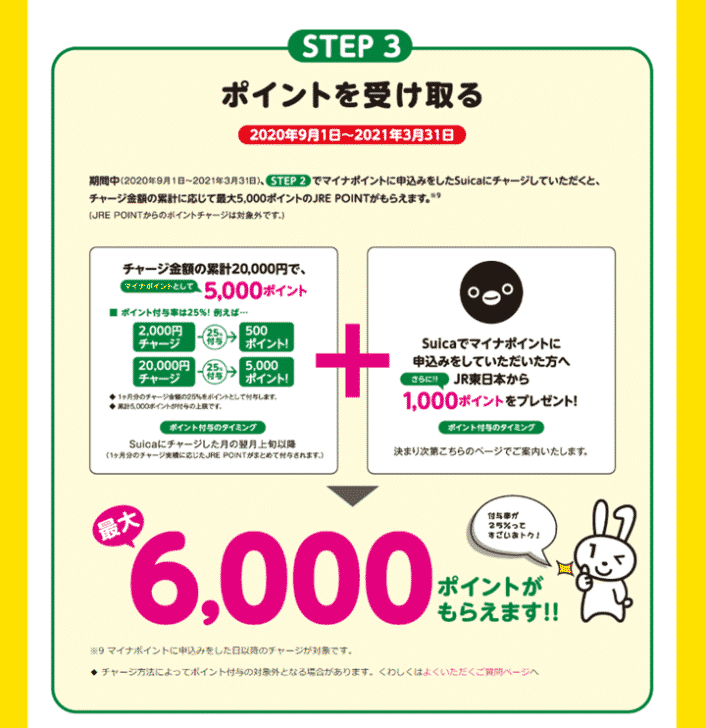

2020年9月1日から2021年3月31日までの期間中に、マイナポイントに申し込みをしたSuicaにチャージをすると、チャージ金額の累計に応じて、マイナポイントが最大5,000ポイントが付与されます。ここに、JR東日本からのキャンペーンに伴うポイントとして1,000ポイントが付与されるので、最大で6,000ポイントもらえる仕組みです。

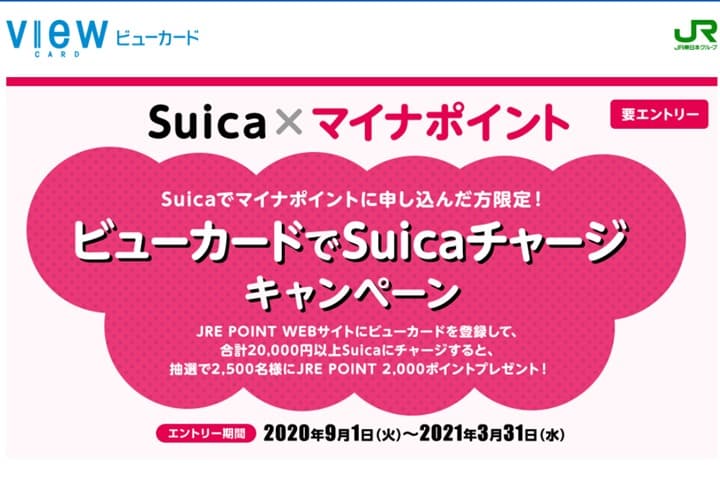

ビューカードを持っているならWチャンス

出典:

Suica×マイナポイント ビューカードでSuicaチャージキャンペーン:ビューカード

JR東日本の公式クレジットカード「ビューカード」を持っているなら、ポイントがさらに受け取れるチャンスがあります。JRE POINT WEBサイトにビューカードを登録し、合計20,000円以上Suicaにチャージすると、抽選で2,500名にJRE POINTが2,000ポイントプレゼントされます。