雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿#2024-098】株式会社Philo お客様の情報の漏洩可能性に関するお詫びとお知らせ 2024/3/7

【セキュリティ事件簿#2024-097】山口県 やまぐちサッカー交流広場における個人情報漏えいの可能性の ある事案の発生について 2024/3/5

内 容

やまぐちサッカー交流広場 (山口市徳地船路 8 9 0番地、指定管理者 特定非営利活動法人八坂地区ひびむらづくり協議会) の職員が、施設のパソコン端末でインターネットを閲覧中、画面に称告が表示されたため、表示された連絡先に電話し、電話先の人物の指示に従いパソコンを操作したところ、画面が黒くなり端末が使用できなくなった。

その後、当該端末についてはネットワークから隅離したが、その間に施設のサーバーに不正アクセスされ、個人情報が漏えいした可能性があるもの。

関係する皆様には、大変ご迷惑とご心配をおかけいたしますことを深くお詫び申し上げます。

事件発生日時

令和6年3月2日 (土) 2 0時頃

漏えいした可能性がある個人情報

指定管理者が主催した自主事業参加者名簿

(1 2 0 人の氏名、住所、年齢、生年月日、電話番号)

事件発生後の対応等

- 泌えいの可能性があった対象者に対し、指定管理者から電話又はメールにて事条発生についてのお知らせとお詫びを行っている。

- 不正アクセスによる個人情報の漏えいの可能性については、引き続き調査を行っている。

- 現在のところ、二次被害は確認されていない。

再発防止策

市が所管する指定管理者に対し、 情報セキュリティ及び情報機器の適切な取扱いについて改めて周知徹底を行う。

【セキュリティ事件簿#2024-096】株式会社オートバックスセブン JEGT公式XおよびYouTubeアカウント乗っ取り被害について 2024/3/1

このたび、当社が主催するeモータースポーツ「AUTOBACS JEGT GRAND PRIX」(以下、JEGT)を運営委託しているNGM株式会社(以下、NGM)が使用・管理するGoogleアカウントが何者かに不正アクセスされ、JEGT公式X(旧Twitter)およびYouTubeの乗っ取り被害が判明しました。

現在、二次被害は確認されておりませんが、万が一JEGTや当社を装ったダイレクトメッセージなどが届いた場合はお取扱いにご注意いただきますよう、お願いいたします。

現在、鋭意調査を続けておりますが、現時点で判明している事実およびNGMと弊社の対応につきまして、以下のとおりご報告いたします。

関係者の皆さまに多大なるご迷惑とご心配をお掛けすることとなり、深くお詫びいたします。

1.概要(2024年3月1日18時現在)

JEGT公式Xアカウント:

JEGTや当社とは無関係の投稿およびリポストをされてしまっている状態。なお、2024年2月25日以降のリポスト等を含むアカウントの操作は第三者によるものであり(※)、当社によるものではございません。リンク先へのアクセスやダイレクトメールへの反応等は行わないよう、ご注意ください。

JEGT公式YouTubeアカウント:

アカウント名、プロフィール写真、YouTubeチャンネルバナーが変更されている状態。また、JEGT公式動画が一部非公開および削除されています。

(※)2024年2月25日午後5時35分の「新着記事情報」という投稿は、乗っ取り被害を受ける前に設定した予約投稿です

2.現在の対応

現在、警察への相談、個人情報等情報漏えいの可能性を含む被害状況の確認、原因の調査、アカウント凍結・復旧に向けた対処を進めております。引き続き調査を進め、お知らせすべき内容が判明した場合は、速やかにお知らせいたします。

3.今後の対策と再発防止

当社では今回の事態を重く受け止め、外部専門機関の協力も得て原因究明を進めるとともに、今まで以上に厳重な情報セキュリティ体制の構築と強化徹底を図り、再発防止に取り組んでまいります。

【セキュリティ事件簿#2024-096】NGM株式会社 弊社Googleアカウントの乗っ取り被害に関するご報告とお詫び 2024/3/4

このたび、弊社が管理・運用しておりますGoogleアカウントへの不正アクセスのため、弊社による当該アカウントの一切の操作が不能な状態となっておりますことをご報告申し上げます。

また本事案により、弊社がこれまでに主催、または顧客の皆様から委託等を受けて企画・運営しておりました各種大会・イベント等に関連するSNS等についても乗っ取られる被害が判明しております。

現在、二次被害は確認されておりませんが、万が一弊社や弊社の関係者を装ったダイレクトメッセージなどが届いた場合については、お取扱いにご注意いただきますようお願い申し上げます。

本事案における被害の内容や詳細な経緯等については鋭意調査を続けておりますが、現時点で判明している事実および弊社の対応につきまして、下記のとおりご報告いたします。

関係者の皆さまに多大なるご迷惑とご心配をお掛けすることとなり、深くお詫びいたします。

1.本事案の概要

弊社が管理・運用するGoogleアカウントについて、不明の第三者の不正アクセスによるログイン情報等の書き換えが行われていることが判明いたしました。

これにより、当該アカウントを通じたGoogle社提供の各サービス、当該アカウントをIDとするSNS等へのログイン及び一切の操作ができない状態となっております。

2.本事案により現在確認されている被害状況等

① 当該アカウントによるGoogle社の各サービスの利用・操作等が一切不能であるため、アカウント内の情報等について確認できない状況

② Xアカウント「AUTOBACS JEGT GRAND PRIX(@Jegt_GP)」の乗っ取り被害

③ YouTubeチャンネル「JEGT GP Official(@jegtgpofficial3702)」の乗っ取り被害

3.現在の対応

現在、二次被害の防止を最優先に、警察への相談、個人情報等情報漏えいの可能性を含む被害状況の確認、原因の調査、アカウント凍結・復旧に向けた対処を進めております。引き続き調査を進め、お知らせすべき内容が判明した場合は、速やかにお知らせいたします。

4.今後の対策と再発防止

弊社では今回の事態を重く受け止め、外部専門機関の協力も得て原因究明を進めるとともに、弊社における各種情報管理体制やセキュリティシステム等を強化し、再発防止に努めてまいります。

第4回九州サイバーセキュリティシンポジウム振り返り ~決断できる経営者はカッコイイ~

第4回九州サイバーセキュリティシンポジウム(2024/3/18~3/19)のチケット獲得に成功し、参加してきた。

今回は鹿児島開催。人生初の鹿児島である。

今回は残っているAviosを活用し、まずは空路熊本入りして熊本グルメ(一文字ぐるぐる、からし蓮根、サラダちくわ、etc)を満喫して二泊し、新幹線に移動して鹿児島入りし、二泊して鹿児島空港から羽田に戻るルートにした。

鹿児島は九州の中でも食が豊かな印象。個人的には改めて知覧にも行きたい。

アジェンダ

■Day1

No.1 講演:攻撃に強いIT環境を構築するためのAIとインテリジェンスの活用

河野 省二 氏(日本マイクロソフト株式会社 技術統括室 チーフセキュリティオフィサー)

No.2 講演:楽天グループのサイバーセキュリティの取り組み

福本 佳成 氏(楽天グループ株式会社 上級執行役員 CISO)

No.3 講演:SBOM(ソフトウェア構成表)を活用したセキュリティ対策の重要性と課題

渡邊 歩 氏(株式会社日立ソリューションズ SBOMエバンジェリスト)

No.4 パネルディスカッション:DX時代の攻めのサイバーセキュリティ

久永 忠範 氏(一般社団法人鹿児島県情報サービス産業協会 会長)

中村 洋 氏(株式会社南日本情報処理センター 代表取締役社長)

興梠 公司 氏(株式会社デンサン 代表取締役社長)

西本 逸郎 氏(株式会社ラック 代表取締役社長)

■Day2

No.5 講演:クラウドセキュリティの学びとこれからのIT人材育成

松本 照吾 氏(アマゾン ウェブ サービス ジャパン合同会社)

林本 圭太郎 氏(長崎県立大学)

No.6 講演:クラウドネイティブなデジタルバンクのセキュリティの現場の実態とこれから

二宮 賢治 氏(株式会社みんなの銀行)

No.7 講演:「ICT で住みよいまちへ」にむけて 鹿児島市DX推進計画の取組

久保田 司 氏(鹿児島市役所)

個人的に気づきのあったセッションとメモ。

楽天グループのサイバーセキュリティの取り組み

|

| 出典:https://www.facebook.com/photo/?fbid=741266384803342&set=a.428044822792168 |

内容的には一度SEC道後2023で聞いた内容だが、改めて楽天は対策が進んでいると感じた。

警察組織と連携して何が得なんだろうと思っていたが、大きく2つくらいメリットがあるらしい。

- 連携協定を結ぶことで、書類手続き(被害届)は後回しで捜査に動いてくれる。

- 押収物で自社関連の情報があった際に、情報を提供してくれる。

グローバルガバナンスについて、最初は相手にしてくれなくても、続けていくとそれなりの関係になるということで、継続の重要性を感じた。

ニセサイトのテイクダウンについては、APWGにタレこむのが効果的らしい(各ブラウザメーカーがAPWGのDBを参照しており、登録して15分後には各ブラウザの機能でブロックなり警告画面を出すなりが可能になるらしい)

パネルディスカッション:DX時代の攻めのサイバーセキュリティ

LACの西本さんと、九州エリアの経営者とのパネルディスカッション。

登壇者の自己紹介と各自が今はまっているものの紹介で、「SUP」なる単語が出てきた、楽天ポイントの仲間かと思ったが、Stand Up Paddleboardの略で、競争したり、ボードの上でヨガをしたり、釣りをしたりと、いろいろな楽しみ方があるらしい。

とあるパネラーから、ある会社で発生した、サイバー攻撃発生から一次対応収束までの80日のドキュメンタリーの紹介があった。

会社名や具体的な時期は伏せられたものの、当事者から伝わる具体的なインシデント事例はとても参考になるし、その教訓はとても説得力がある。

今回の事例は、最近流行りのVPN経由でのランサム感染で、ファイルサーバがバックアップごとやられてしまった。外部組織への一報が「インシデント発生から90時間も経過していた」が、実際にインシデントが発生すると状況把握で、それくらいの時間は立ってしまうものだと感じた。

この実例ですごいなと感じたのは、経営層が早いタイミングで「身代金は支払わない」という決案を下したこと。

そして、以外と感じたのは、ケーサツは「払うなとは言わない」という事実。

曖昧路線をとるケーサツの見解を踏まえて「身代金は支払わない」という決断を下せた経営陣はスバラシイと感じた。

そこから得られた教訓は、以下の二つ。

- 対策には限界がある。日頃から友好社やメーカーとの友好関係の構築が重要

- 体験は重要。疑似体験でも効果はある。

最近よく「困ったときに相談できる相手を確保しておこう」という話をよく聞く。

「自助」「公助」「共助」の「共助」が特に強調されている印象だが、個人的にはもっと「自助」に力を入れるべきではと感じたりする。

LAC西本さんが登場するセッションは必ず何かしらの気付きを頂けて、有難い限り。

クラウドネイティブなデジタルバンクのセキュリティの現場の実態とこれから

2021年に開業した「みんなの銀行」のITやセキュリティ周りについて詳しいお話を聞けた。

ちなみに「みんなの銀行」とは、ふくおかフィナンシャルグループ配下の銀行。

詳細は参加社特典なので割愛するが、ここまで詳しい話を聞けるとは思わなかった。

検討中とされている領域の内、私も知らないセキュリティ用語が出てきたのでそこだけ整理しておく。

CSPM(Cloud Security Posture Management)

クラウドサービスのセキュリティの設定状況を可視化し、定期的にチェックして不適切な設定やコンプライアンス違反、脆弱性がないかを確認し、アドバイスするソリューション。

クラウドサービスの設定ミスは情報漏えいやアクセス権のない第三者からの情報盗難などの危険性を引き起こす可能性があり、CSPMは、設定ミスを防ぐためにクラウドのセキュリティ態勢を管理し、適切な設定を維持する役割を果たす。

IAST(Interactive Application Security Testing)

アプリケーションセキュリティテストの一つの手法。実行中のアプリケーションのコードを分析し、脆弱性を検出する。具体的には、アプリケーションの実行環境で動作するエージェントがトラフィックを捕捉し、パラメータを変更したり別のデータを流すファジングを行う。IASTは以下の特徴は下記3点

- リアルタイムでの検出:アプリケーションの実行中にソースコードのレベルで脆弱性を把握。

- 具体的な攻撃方法の把握:脆弱性が露出する具体的な攻撃方法が把握可。

- 既存の開発プロセスへの組み込み:既存の開発プロセスに組み込みやすく、DevSecOpsが実現可。

要はWebアプリケーションの診断手法の一つ。

DAST(Dynamic Application Security Testing)やSAST(Static Application Security Testing)で抱える以下の課題が解決できるらしい。

【DASTの課題】

- 専門チームやベンダーに依存

- コードの特定ができない(ブラックボックステスト)

- テスト時間が長い

【SASTの課題】

- 誤検知が多い

- 動的に変わるものやOSSのコードなどは検出できない

- テスト時間が長い

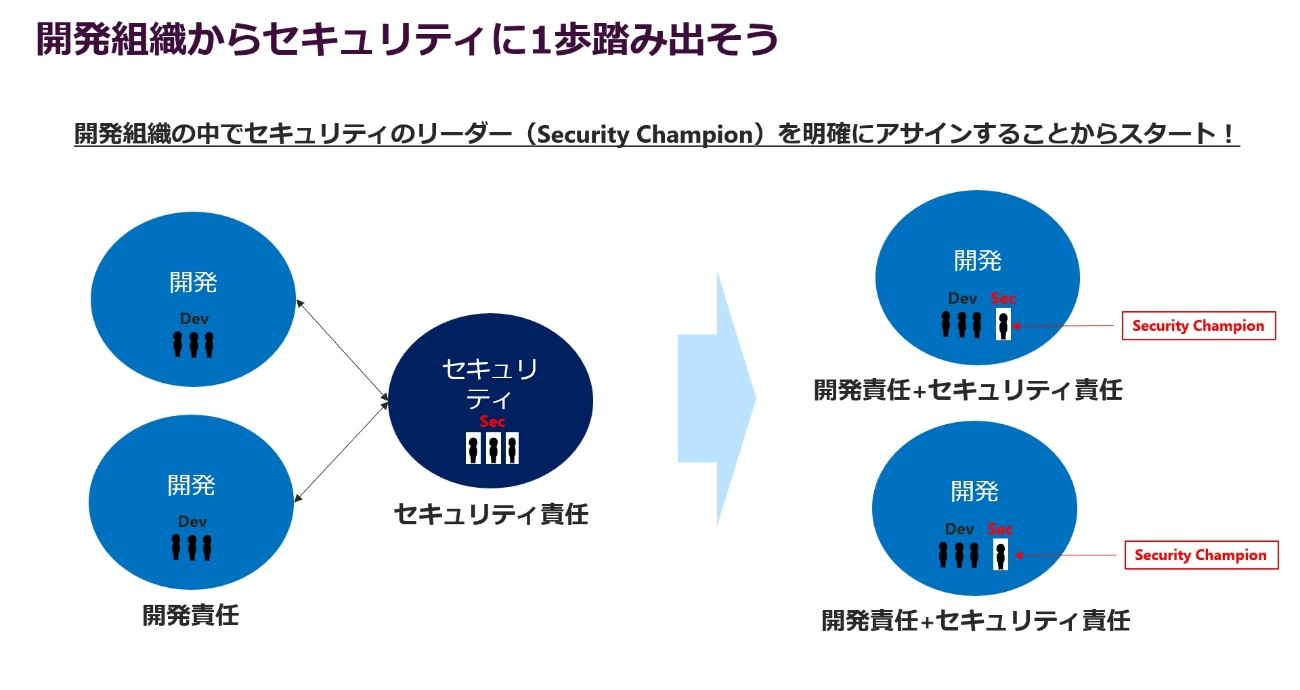

楽天のセッションでも聞いたのだが、「セキュリティチャンピオンプログラム」というキーワードをこのセッションでも聞いた。

この言葉だけ聞くと、セキュリティのトップガンを作るようなイメージだが、そうではなく、開発部門でセキュリティを担うメンバーを作るという意味。

|

| 出典:マクニカ |

1社の事例だけ聞くと「ふーん」ってなるが、2社から同じ話を聞くと「これがセキュリティ体制の未来のカタチか」と、理解が変わる。

その他

せっかくチケットを入手して鹿児島県に来たので、地域経済への貢献も忘れずに実施。

今回ドーミーインに宿泊し、ホテルでもらったマップ兼割引チケット目当てで行ったお店が満席で入れず、通りを彷徨ったところ、よさげなお店を発見。

ちょっと高いがおひとり様メニューも用意されており、一人旅で鹿児島名物を食するならかなりオススメ。

|

吾愛人のおひとり様用ハーフサイズメニュー |

|

| きびなごの刺身(おひとり様用) |

|

| 黒豚のしゃぶしゃぶ(おひとり様用) |

鹿児島は食が豊富で腹パン&幸せMAXです。

今回のシンポジウム、決断できる経営者がいる会社組織が多い印象だった。

自分の会社組織の経営層に今日の登壇者の爪の垢を煎じて飲ませてあげたい。

そう感じる素晴らしいシンポジウムだった。

地位経済への貢献も兼ねて(チケットが取れれば)是非来年も参加したい。

【搭乗記】日本航空JL633 羽田空港(HND)⇒熊本空港(KMJ)

今年も所用で九州へ行ってきた。

昨年は長崎に用事があって、空路の起点を福岡にして陸路移動したが、今年は鹿児島に用事があり、空路熊本IN、陸路移動で鹿児島に移動し、鹿児島OUTにする予定。

以前はAviosを安く仕入れてJAL国内線特典航空券に交換するのが流行っていたが、改悪に次ぐ改悪でメリットが無くなり、変更も自由にできなくなったことから、Aviosからは撤退することとし、今回は残っていたAviosで航空券を手配。

空港移動

今回は(も)東京都内東西沿線の秘密基地から向かう。

このエリアから羽田に行く場合、以下のルートがある。

・ルート1:京急線で行くルート

・ルート2:東京モノレールで行くルート

・ルート3:空港リムジンバスで行くルート

・ルート4:乗り合いタクシーを使う方法

行き方に正解はあるのだろうか?

これは人に寄るが、個人的には「ルート2」が正解。

何故なら、東京モノレール経由にすると20JALマイルが貰えるから。

今回も無事マイルをゲット

チェックイン・ラウンジ

今回の搭乗は土曜の昼前。

いい感じに空いている。羽田空港は朝が一番混んでいる印象。

手荷物検査について、前回JGC会員専用レーンに行ったものの、検査機材が古くて、カバンの中のPCを出す羽目になったが、今回は一般レーンがガラガラだったので、敢えて最新の検査機材がある一般レーンに突撃。

さすがに最新の機器だけあって、カバンの中身を一切出す必要が無かった。混雑具合によっては一般レーンの方が精神衛生上いいかもしれない。

手荷物検査場通過後は迷うことなくサクララウンジに直行。

この制限エリア内のラウンジで過ごす時間が最高に好き。

搭乗時間が近づいてきたので向かってみると、既に搭乗が始まっていた。

機材

今回の機材はB767

REGISTRATIONはJA656J

JA656Jの直近3日間のフライト実績はこんな感じ。

(太字が今回搭乗したフライト)

16 Mar 2024

Tokyo(HND) Okinawa(OKA) JL925 20:33 22:40

Kumamoto (KMJ) Tokyo(HND) JL634 17:51 19:15

Tokyo (HND) Kumamoto (KMJ) JL633 15:33 16:55

Kumamoto (KMJ) Tokyo (HND) JL628 12:43 14:10

Tokyo (HND) Kumamoto (KMJ) JL627 10:23 11:55

Kumamoto (KMJ) Tokyo (HND) JL622 07:52 09:20

15 Mar 2024

Tokyo (HND) Kumamoto (KMJ) JL639 19:18 20:50

Asahikawa (AKJ) Tokyo (HND) JL556 16:49 18:10

Tokyo (HND) Asahikawa (AKJ) JL555 14:35 15:40

Izumo (IZO) Tokyo (HND) JL280 12:25 13:15

Tokyo (HND) Izumo (IZO) JL279 10:17 11:20

Tokushima (TKS) Tokyo (HND) JL452 07:40 08:50

14 Mar 2024

Tokyo (HND) Tokushima (TKS) JL465 20:12 20:55

Tokushima (TKS) Tokyo (HND) JL462 18:00 18:55

Tokyo (HND) Tokushima (TKS) JL461 16:09 17:00

Asahikawa (AKJ) Tokyo (HND) JL554 13:25 14:55

Tokyo (HND) Asahikawa (AKJ) JL553 11:08 12:25

Tokushima (TKS) Tokyo (HND) JL454 09:05 10:05

Tokyo (HND) Tokushima (TKS) JL453 07:09 08:15

フライト

搭乗率は9割前後な印象。

今回はビーフコンソメスープを頂く。

機内Wi-Fiを繋いで、スマホコンテンツを見ていたら、@tonikakuwearingさんが出演する回のBritain's Got Talentがあったので、視聴する。

日英友好に一役買ってくれた@tonikakuwearingに感謝しているうちに着陸態勢になる。

今回は回り込んで着陸する様で、熊本空港を横目に通り抜ける。

その後熊本市街を超えたあたりでUターンし、

熊本城を上から拝んで、

熊本空港に着陸。

着陸後

帰りは鹿児島空港発となるため、ここ熊本空港にいる間にやっておかなければならないことがある。

それは、JAL Wellness & Travelのチェックインスポット対応。

現在キャンペーンで国内のすべての空港がチェックインスポットになっている。

チェックインすると翌日以降で50マイルを貰える。

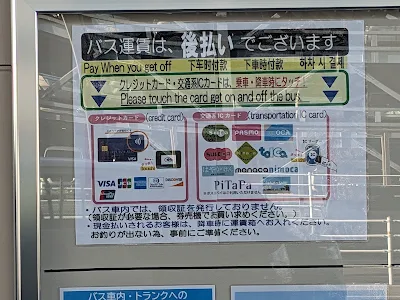

空港から市街への移動は空港リムジンバスになるが、熊本は交通系ICカードもクレカのタッチ決済にも対応していた。

感覚的に6割が交通系ICカード(Suicaとか)、3割が現金、1割がクレカタッチで決済していた印象だった。

【Playback of flight JL633 on 16th MAR 2024】

【セキュリティ事件簿#2024-094】綾町 個人情報漏洩について 2024/3/2

この度、以下の2件の個人情報が漏洩する事案が発生しましたのでご報告いたします。

【1】町民の個人情報が、綾町ホームページ上で2月16日から2月29日までの間、閲覧できる状態になっていた件

【2】介護に関する個人情報1件を誤ったFAX番号に送信した件

対象者の皆様には、大変なご心配とご迷惑をおかけすることとなり、心からお詫び申し上げます。誠に申し訳ございません。

二度とこのような事が起こらぬように、全力で再発防止に取り組んで参ります。

なお、本件に係る問い合わせ及び不審な連絡等がございましたら、町民課税務係(電話:77-1113)までご連絡いただきますようお願いいたします。

【セキュリティ事件簿#2024-093】株式会社GRANDCITY 当社社員の逮捕に関するお詫び 2024/2/13

2月9日(金)、当社社員が不正アクセス禁止法違反容疑で警視庁に逮捕されました。

当社において、このような事件が発生し、多大なるご心配をおかけしましたことを、心よりお詫び申し上げます。

事件の詳細は現在も警察で捜査中であり、引き続き捜査に全面的に協力していくとともに、

事実関係が明らかになり次第、厳正に対処してまいります。

全てのお客様、ステークホルダーの皆さまの信頼回復に向けて、これまで以上に社員教育、管理体制の徹底に努め、再発防止に全力で取り組んでまいります。