🧐やらないけどけど:

🧐やらないけどけど

できる人のGoogle検索テクニック

できる人のGoogle検索テクニック

インターネットで何か調べようとするとき、まず「Google検索」、という人が多いのではないだろうか。中でも、単語を入力する、もしくは複数の単語をスペースを空けて入力して検索するだけという人が多いようだ。

実はGoogle検索には、「検索演算子」と呼ばれる、特殊な検索条件の指定方法があり、これらをうまく使うと、より効率的な検索も行える。他にも、知っておくと便利な検索テクニックが幾つかあるので、ここでまとめて紹介しよう。

検索演算子を使いこなそう

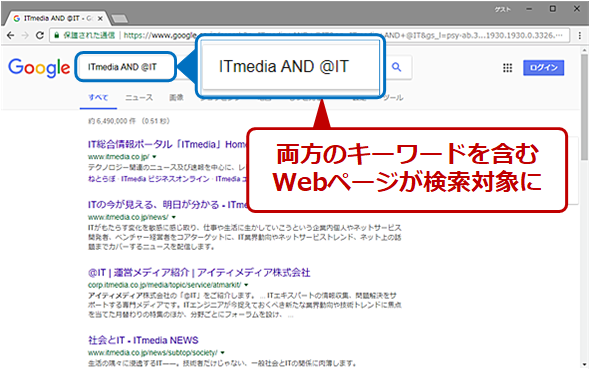

●「+」/「AND」で複数キーワードを含むWebページを検索

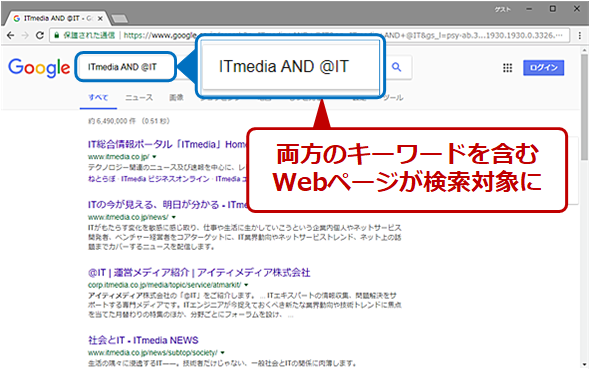

AND検索を行うのに、「スペース(空白文字)」を空けて複数キーワードを並べて検索、というのは、ごく普通に利用しているテクニックだろう。さらに明示的にAND検索をするには、キーワードを「+」または「AND」で追加していくとよい(「AND」は大文字にして、単語間にはスペースを空けること)。

例えば、「ITmedia AND @IT」といった具合に検索すると、両方のキーワードを含むWebページが検索対象となる。単に「スペース」を空けた場合と、「AND」で挟んだ場合では、同じAND検索のはずなのだが、検索結果が微妙に異なることがある。単にスペースを空けた検索でうまく絞り込めない場合は、「AND」を使ってみるとよい。

「AND」を使った複数キーワードの例

「AND」を使った複数キーワードの例●「OR」でいずれかのキーワードが含まれているWebページを検索

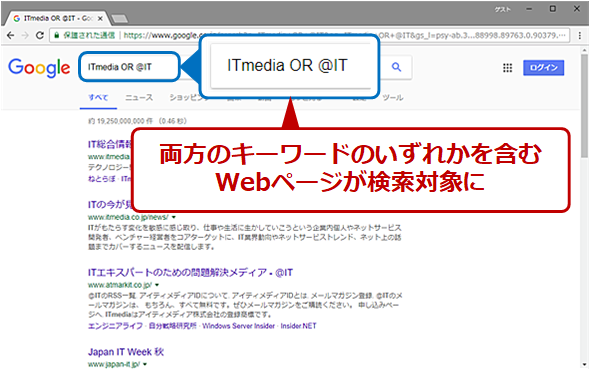

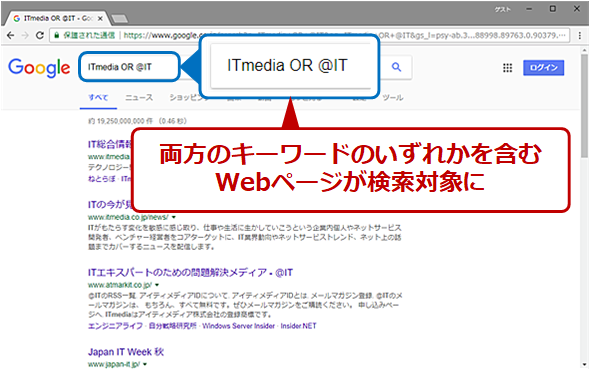

Google検索では、検索キーワードの補完機能があるため、例えば大文字と小文字や平仮名と片仮名などは、どちらでも同じような検索結果が得られることが多い。例えば、「マイクロソフト」と「Microsoft」では、ほぼ同じような検索結果となる。そのため、わざわざ両方のキーワードを「OR」で並べるOR検索の必要性はそれほど高くないかもしれない。

ただ「ITmedia」と「@IT」のように異なるキーワードのどちからを含むWebページを検索したいような場合、OR検索を使うと、両方の検索キーワードを検索した結果を合わせたものが得られる(「OR」は大文字で、キーワード間に「スペース」を空けること)。

「OR」を使った複数キーワードの例

「OR」を使った複数キーワードの例●「-」で特定の検索キーワードを含まないWebページを検索

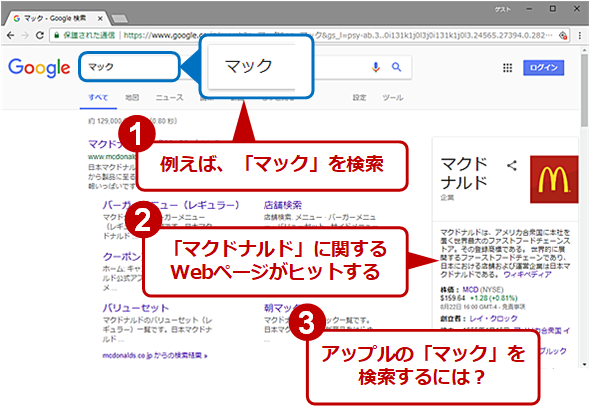

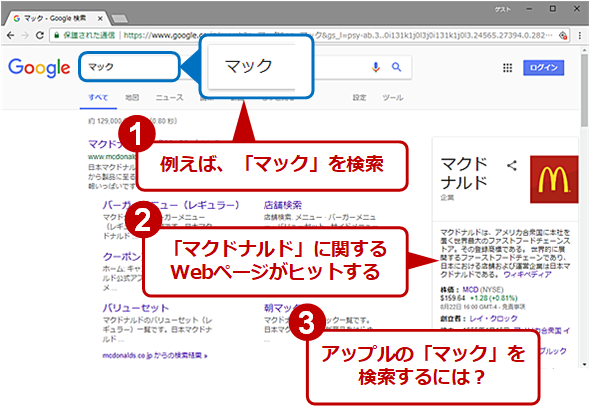

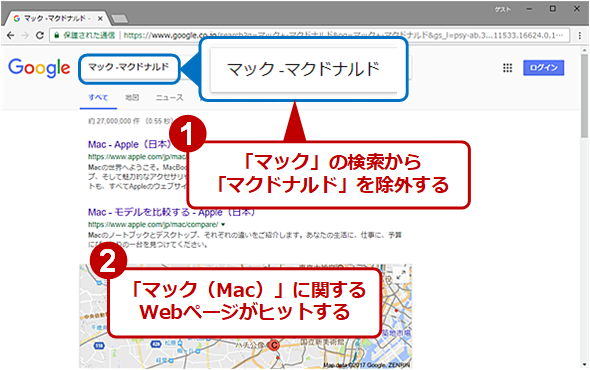

複数の検索キーワードのうちで、特定の検索キーワードを含まないような結果を得たい場合、除きたいキーワードの前に「-(半角マイナス)」を付けるとよい。

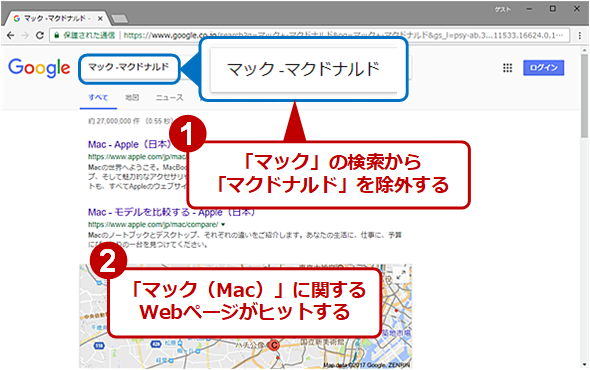

例えば、「マック」について調べたいが、「マクドナルド」については除外したいような場合、Googleの検索ボックスに「マック -マクドナルド」と入力すれば、「マック」の検索結果から、「マクドナルド」が含まれるWebページが除外されるため、1回で検索結果の絞り込みが行える。

「マック」のみで検索すると「マクドナルド」に関するWebページも検索対象となる

「マック」のみで検索すると「マクドナルド」に関するWebページも検索対象となる 「マック -マクドナルド」と検索することで「マクドナルド」に関するWebページを検索対象から外す

「マック -マクドナルド」と検索することで「マクドナルド」に関するWebページを検索対象から外す●「*」で検索キーワードを補完して検索

人の名前や地名など、うろ覚えで正確に思い出せないような場合、検索キーワード内に「*(アスタリスク)」を挿入するとよい。アスタリスク(*)の部分が適当に補完されて検索が実行される。

●「"<キーワード>"」で複数語の完全一致検索

キーワードにスペースが含まれるような場合、そのまま検索してしまうと、上述の通り、AND検索になってしまい、思ったような検索結果が得られないことがある。

例えば、「Windows 10」を検索するような場合、そのまま検索すると「Windows」と「10」を含むWebページが検索結果として得られてしまい、「Windows 10」以外にも、「Windows」と「10年」といった「Windows 10」に関係ないWebページも対象となってしまう。

このような場合、キーワード全体を「"」で挟んで「"<キーワード>"」といったように検索すると、スペースを含む語句の「完全一致」で検索が行われる。

例えば、「"Windows 10"」として検索を行えば、「Windows 10」が完全一致で含まれるWebページが検索結果として得られる。ただし、「Windows 10」のような「メジャーなキーワード」は、Google検索側で適宜補完処理され、完全一致として優先して検索される。そのため、あえて「"」で挟まなくても、ほぼ同じ結果が得られるようだ。

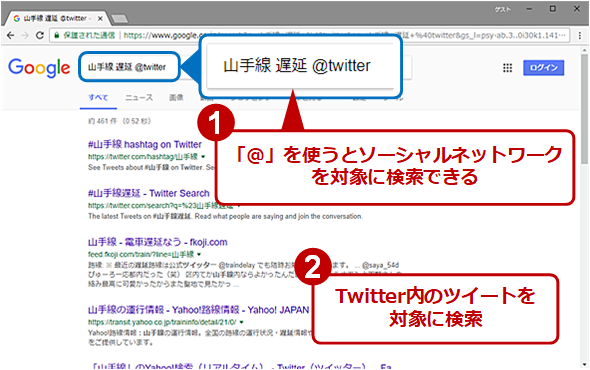

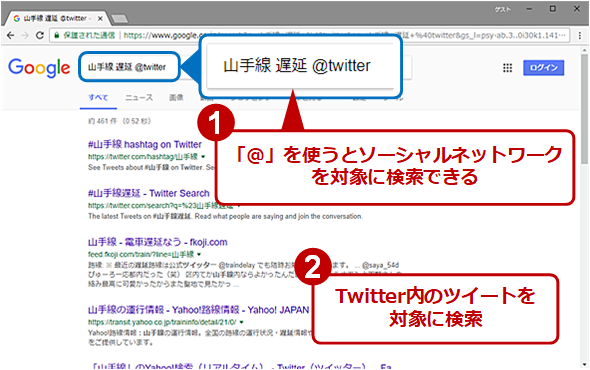

●「@」でソーシャルメディアを検索する

Twitterやインスタグラムなど、ソーシャルメディアを情報の入手先とする人も多くなっている。そのためソーシャルメディアを優先した検索を行いたいという場合もあるだろう。そのような場合、検索キーワードの後にスペースを空けてから、ソーシャルメディアの名前の前に「@(半角アットマーク)」を付けて指定すると、そのソーシャルメディアが優先された検索が行われる。

例えば、「山手線 遅延 @twitter」と検索すると、山手線の遅延に関するTwitter上のツイートなどが優先されて検索される。同様に「@instagram」とすれば、インスタグラム上の画像なども検索可能だ。

「@」を使ってTwitterを検索した例

「@」を使ってTwitterを検索した例

意外と便利な特別構文検索

●「site:<URL>」でサイト指定の検索

「site:」は、すでに使っている人も多いだろう。 「site:」に続けてURLを指定すると、そのURLのサイトまたはドメイン内だけを対象とした検索が行われる。例えば「Windows site:http://www.atmarkit.co.jp/」と指定すると、@ITサイト内だけで「Windows」というキーワードが検索される。特に、検索機能がないWebサイト内を検索する際に便利な機能だ。

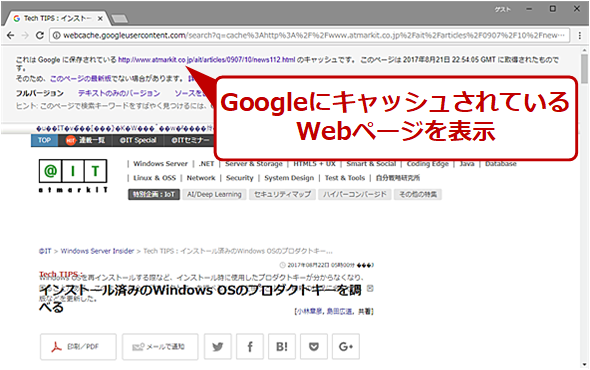

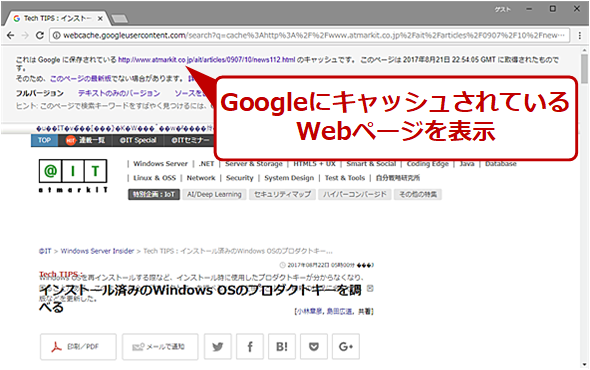

●「cache:<URL>」でキャッシュに保存されたバージョンを表示

<URL>で指定されたWebページを、Googleに保存されたキャッシュの中から探して表示する。場合によっては、修正前のWebページや削除されたWebページを見ることができる。

「cache:」を使った検索出力例

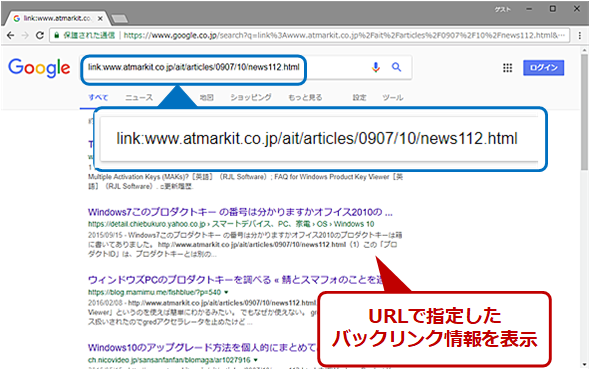

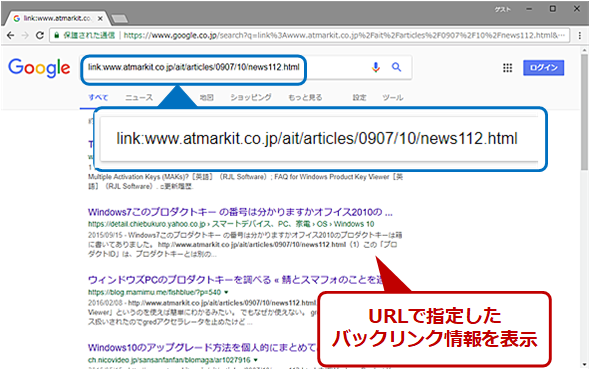

「cache:」を使った検索出力例●「link:<URL>」で被リンクを検索

<URL>で指定したバックリンク(被リンク)情報を表示する(指定された<URL>をリンク先として含むページを表示する)。リンク元ページは、サンプルで抽出されたごく一部だが、そのURLがどのページからリンクされているのか調べることができる。

「link:」を使った検索例

「link:」を使った検索例●「intitle:<検索キーワード>」/「allintitle:<複数の検索キーワード>」でタイトルを対象に検索

Webページのタイトルを対象にキーワード検索を行う場合、「intitle:」を使うとよい。例えば、製品名などはWebページのタイトルとなっているケースが多いので、こうした製品紹介ページなどを検索するような場合は、「intitle:<製品名>」で検索すると、目的にWebページが見つかりやすいだろう。

「allintitle:」は、指定した複数の検索キーワードが全て含まれているWebページのタイトルの検索を行う。

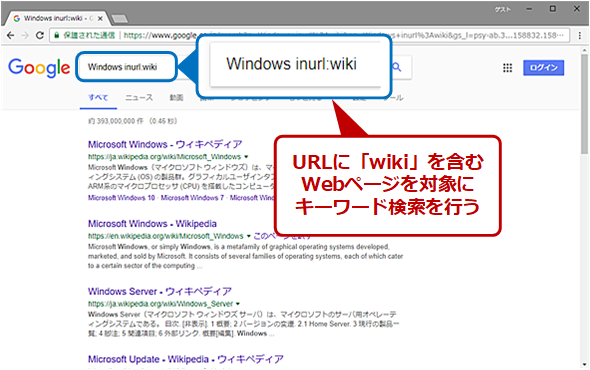

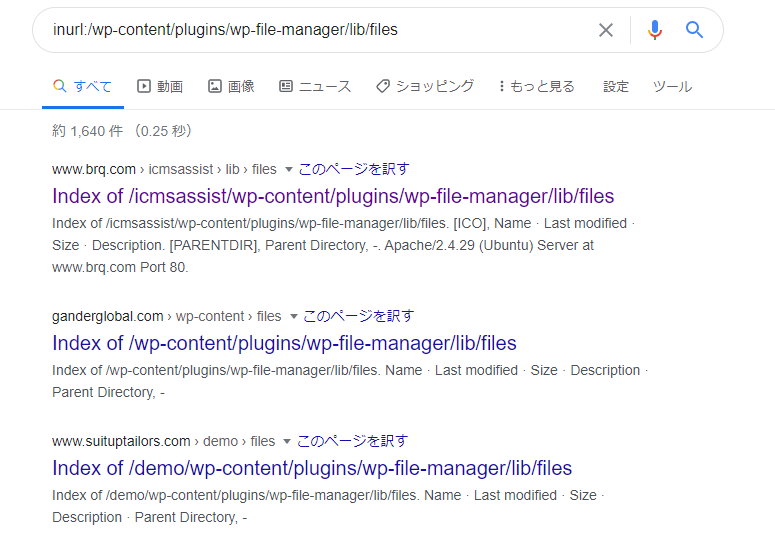

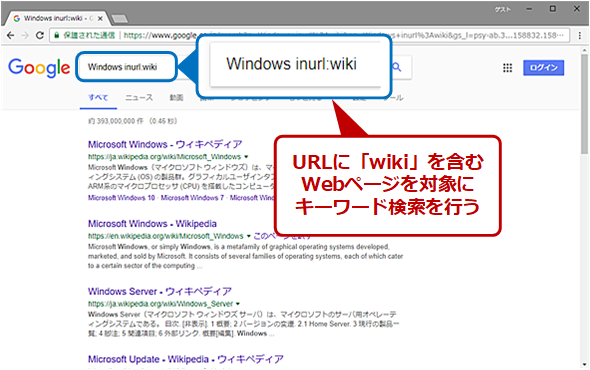

●「inurl:<検索キーワード>」/「allinurl:<複数の検索キーワード>」でURLを対象に検索

URLを対象に指定したキーワード検索を行う場合、「inurl:」を使う。例えば、「Windows inurl:wiki」と検索すると、URLに「wiki」が含まれたWebページだけを対象に、「Windows」というキーワードで検索が行われる(「Windows」と「inurl:wiki」のAND検索が行われる)。特定のドメイン名の下のみを検索したいような場合に便利だ。

複数のキーワードが全て含まれたURLを対象したい場合は、「allinurl:」を使う。

「inurl:」を使った検索例

「inurl:」を使った検索例●「intext:<検索キーワード>」/「allintext:<複数の検索キーワード>」で本文を対象に検索

Webページの「<body>タグ」~「</body>タグ」で挟まれた本文のみを対象に、指定したキーワードで検索を行う。「intext:」は単一のキーワード、「allintext:」は複数のキーワードが全て含まれたWebページを表示する。「intext:」を使うと、本文以外の部分に、キーワードを埋め込んだSEO対策を行っているようなWebサイトを除外することができる。

●「inanchor:<検索キーワード>」/「allinanchor:<複数の検索キーワード>」でリンクを検索

「inanchor:」「allinanchor:」は、リンクのテキスト(いわゆるアンカーテキスト)に指定のキーワードが含まれているWebページを検索するのに用いる。例えば、自社のWebページのタイトルにリンクしているようなWebページを調べたいような場合、「inanchor:<対象ページのタイトルテキスト>」というように指定して検索してみるとよい。

●「related:<URL>」でサイトテーマが近いものを検索

「related:」は<URL>で指定したサイトとテーマが似たWebサイト(Webページ)を検索するのに用いる。例えば、「related:www.atmarkit.co.jp」と検索すると、IT系メディアのWebサイトが一覧表示される。自社と競合するWebページ(サイト)を調べる際などに利用できる。

「related:」を使った検索例

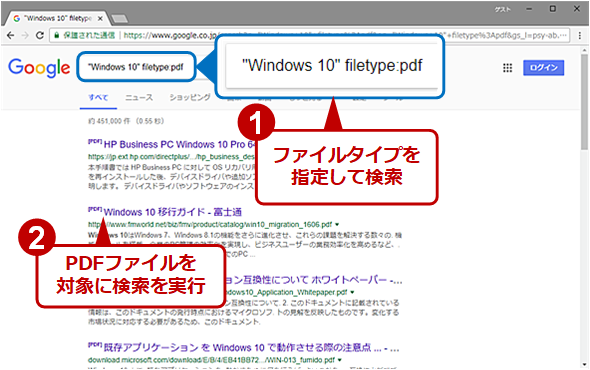

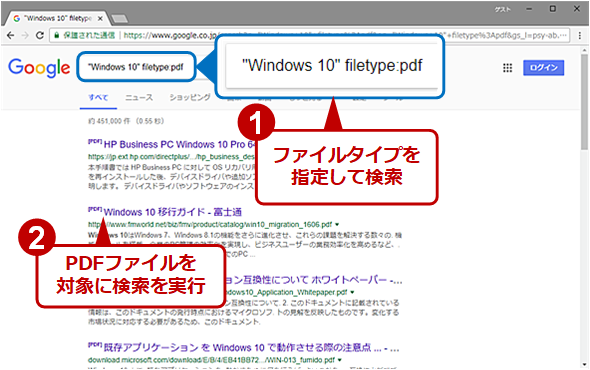

「related:」を使った検索例●「filetype:<ファイルタイプ>」でPDFなどを対象に検索

「filetype:pdf」や「filetype:doc」などとすれば、PDFファイルやDOCファイルを対象とした検索が行われる。「pdf」「doc」「docx」「ppt」「pptx」などのファイルタイプを指定して検索できる。

「filetype:」を使った検索例

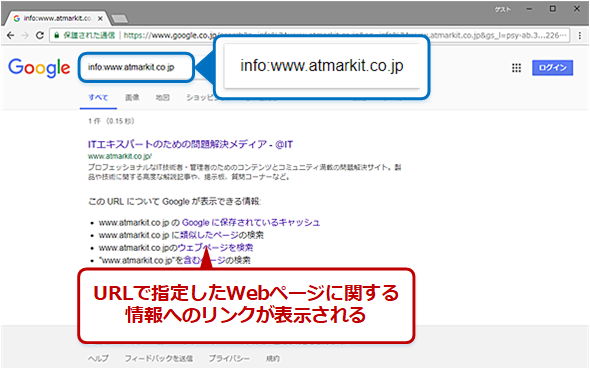

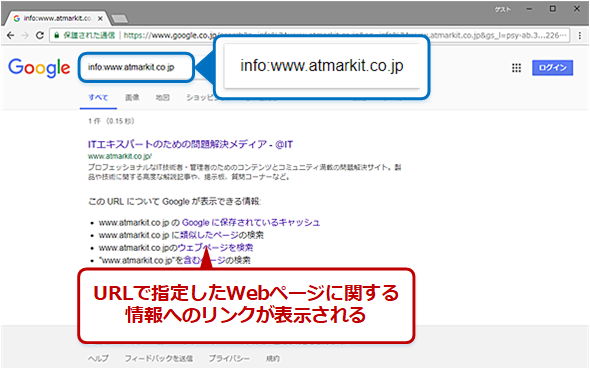

「filetype:」を使った検索例●「info:<URL>」で指定したWebページの情報へのリンクを表示

<URL>で指定したWebページ(Webサイト)の「Googleに保存されているキャッシュ」「類似したページの検索」「ウェブページを検索」「含むページの検索」といった情報へのリンクが表示される。

「related:」を使った検索例

「related:」を使った検索例Google検索の検索オプション/検索ツールを使おう

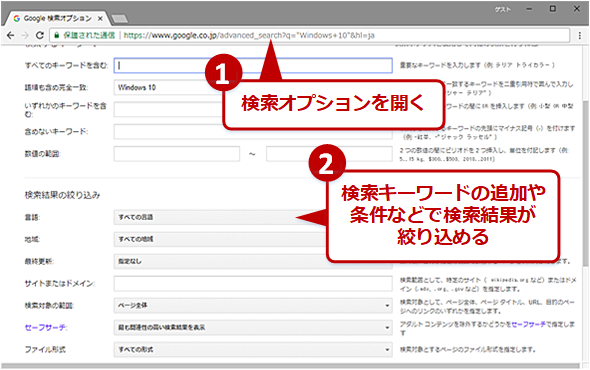

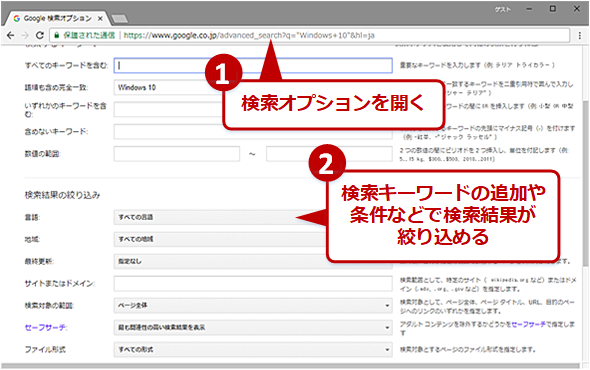

上述の検索演算子などは、検索時に指定して絞り込み検索を行うものだが、「検索オプション」や「検索ツール」を使うと、検索後に検索結果の絞り込みが行える。

●「検索オプション」を使う

以下のURLで「検索オプション」を開いて、必要な項目に入力して[詳細検索]ボタンをクリックすれば、上述の検索演算子を使ったのと同様の検索が行える。検索演算子を覚えてなくても、簡単に絞り込み検索が可能だ。

検索を実施後にGoogle検索のメニュー(検索入力ボックスの下)の[設定]-[検索オプション]を選ぶと、入力済みの検索キーワードが「すべてのキーワードを含む」に入力された状態で「検索オプション」が開く。さらに、他の項目を追加すればよい。

「検索オプション」の画面

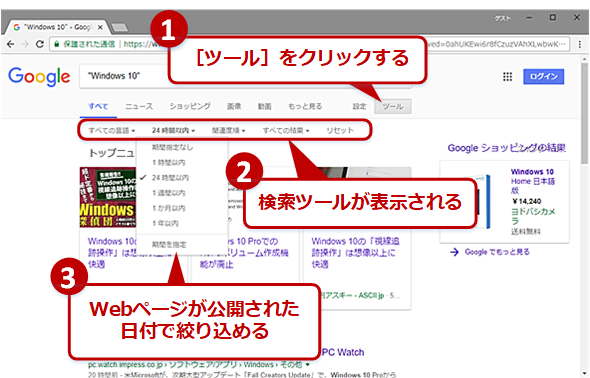

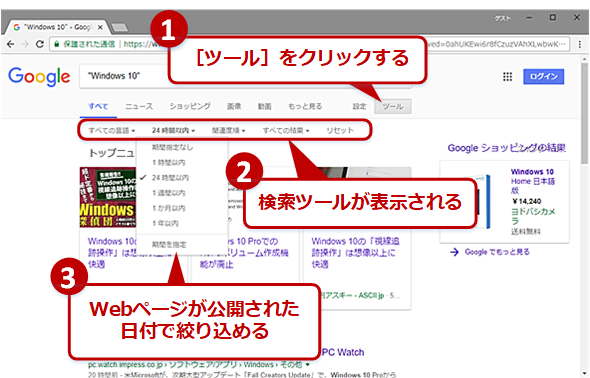

「検索オプション」の画面●「検索ツール」を使って結果を絞り込む

検索結果をWebページの公開された日付に基づいて検索結果で絞り込んだり、対象の言語(日本語環境のデフォルトは「すべての言語」と「英語と日本語のページを検索」の切り替え)や検索キーワードの「完全一致」などで絞り込んだりすることが可能だ。

なるべく新しい情報が記載されたWebページを見つけたいといった場合は、「24時間以内」「1週間以内」など期間を指定するとよい。

「検索ツール」の画面

「検索ツール」の画面