雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿#2024-005】独立行政法人教職員支援機構 電子メール関連システムへの不正アクセスに伴う個人情報等漏洩のおそれについて

【セキュリティ事件簿#2024-004】株式会社イズミ ブランドショップ X-SELL 求人応募者に関する個人情報漏えいおよび漏えいの可能性に関するお詫び

1.本件の経緯

2.発生事象

3.原因

4.対応

5.再発防止

【セキュリティ事件簿#2024-003】アニエスベージャパン株式会社 当社サーバーへの不正アクセスについて

【セキュリティ事件簿#2024-002】株式会社熊谷組 当社サーバへの不正アクセスについてのご報告

【セキュリティ事件簿#2023-456】日本ルツボ株式会社 ランサムウェアによるアクセスに関するお知らせ

【セキュリティ事件簿#2023-503】JR西日本ホテルズ 梅小路ポテル京都メールアカウントへの不正アクセスによる迷惑メールの送信に関するお詫びとお知らせ

1.被害状況に関する調査結果

事象①サーバーに保存されたメールが第三者に閲覧された可能性について

事象②不特定多数のメールアドレスに迷惑メール(フィッシングメール)が送信された件について

2.再発防止策

AWSとAzureのクラウドデータをハッカーから守る、無料のクラウドセキュリティツール5選

- Cybersecurity Evaluation Tool (CSET).

- The SCuBAGear tool.

- The Untitled Goose Tool

- Decider Tool

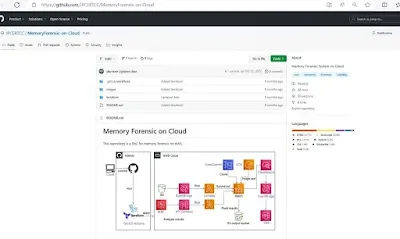

- Memory Forensic on Cloud.

Cybersecurity Evaluation Tool (CSET)

CISAは、企業のサイバーセキュリティ態勢を評価するためのツールを開発しました。このツールは、業界で広く受け入れられている標準、ガイドライン、推奨事項に基づいており、運用ルールや手順、システムの設計に関する質問に回答することで、企業の長所と短所を把握します。その結果を踏まえて、改善のための提案とともに報告書を作成します。

CSETバージョン11.5では、米国国立標準技術研究所(NIST)がコンピュータセキュリティ産業協会(CISA)と共同で策定したクロスセクター・サイバー・パフォーマンス・ゴール(CPG)が含まれています。CPGは、企業のサイバーセキュリティ態勢を評価するための共通基準を提供します。

The SCuBAGear tool

SCuBAGearは、SolarWinds Orion Softwareのサプライチェーン攻撃への対応として開発された、連邦民間行政機関(FECB)とCISAのMicrosoft 365(M365)セキュアコンフィギュレーションを比較する自動化ソフトウェアです。

CISAは、SCuBAGearと連携して、クラウドセキュリティのガイドとなるような、あらゆるタイプの企業に役立つ数多くの資料を作成しました。このツールの結果、3種類の文書が作成されました。

- SCuBAGearガイド:SCuBAGearの使用方法と、その結果を解釈する方法について説明します。

- SCuBAレポートテンプレート:SCuBAGearを使用して作成したレポートのフォーマットを定義します。

- SCuBAベストプラクティス:クラウドセキュリティのベストプラクティスをまとめたドキュメントです。

SCuBA Technical Reference Architecture (TRA)

ハイブリッドアイデンティティソリューションアーキテクチャ

M365セキュリティコンフィギュレーションベースライン(SCB)

The Untitled Goose Tool

Untitled Goose Toolは、Sandia National Laboratoriesと共同で開発された、Microsoft Azure、Active Directory、Microsoft 365環境での異常の検出と調査を支援するツールです。監査ログのクエリ、エクスポート、調査も可能です。

SIEMプラットフォームにログをインポートしていない組織にとって、このツールは非常に役立ちます。PowerShellツールにAzure、AAD、M365のデータ収集機能がなかったため、このツールは当時利用可能だったPowerShellツールの代替として設計されました。

Untitled Goose Toolは、Active Directory、Microsoft Azure、Microsoft 365からクラウド成果物を抽出するツールです。

Unified Audit Logs (UAL)にタイムバウンディングを行うことで、特定の期間のログのみを収集できます。また、MDE(Microsoft Defender Endpoint)データデサイダーツールのタイムバウンディング機能を利用して、特定の期間のデータを収集することもできます。

インシデント対応アナリストは、このツールをMITRE ATT&CK 手法と組み合わせることで、悪意のあるアクションをマッピングするのに役立ちます。このツールは、アナリストの手法をより利用しやすく、適切な方法で行動をレイアウトするための方向性を提供します。

Decider Tool

- ATT&CK Navigatorからヒートマップをエクスポート。

- 収集した脅威インテリジェンスに関するレポートの公開。

- 適切な予防策の実施。

- 搾取の防止