2024年4月のランサムウェア被害を受けた日系企業のリスト。

Tamura Corporation

組織名

株式会社タムラ製作所

ランサムウエアギャング

8base

その他

audio-technica.com

組織名

株式会社オーディオテクニカ

ランサムウエアギャング

dispossessor

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

2024年4月のランサムウェア被害を受けた日系企業のリスト。

株式会社タムラ製作所

8base

株式会社オーディオテクニカ

dispossessor

2024年4月1日に発生したイスラエルによるシリアのイラン大使館攻撃や、同4月14日に発生したイランによるイスラエルへのミサイル攻撃はとても残念な事件だ。

これ以上戦争の火種が広がらないことを祈りつつOSINT関連のニュースをお届けします。

今回のラインナップは以下の通り。

Instagram:

site:http://instagram.com "username"

Facebook:

site:http://facebook.com "username" inurl:posts

Reddit:

site:reddit.com/user "username"

$ ffuf -w SecLists/Discovery/Web-Content/raft-large-directories.txt -u https://<Domain>/FUZZ

注意点として、ffuf は総当たりによる列挙のため、十分に注意して利用してください。

$ subfinder -d <Domain> -all

$ nuclei -u https://<Domain>

注意点として、nuclei は総当たりによるスキャンツールのため、十分に注意して利用してください。

$ naabu -host <Domain>

$ gau <Domain>

xnLinkFinder は、クローリングによって対象のエンドポイントやパラメーターを列挙するツールです。

これにより、対象のドメインにあるエンドポイントを列挙して、各機能のパスや API のエンドポイントを確認することができます。

例) xnLinkFinder でエンドポイントを列挙する場合

$ python3 xnLinkFinder.py -i <Domain> -sp https://<Domain> -sf <Domain> -v

注意点として、xnLinkFinder はクロールによるスキャンツールのため、十分に注意して利用してください。

$ python3 dirsearch.py -u https://<Domain>

注意点として、dirseaech は総当たりによる列挙のため、十分に注意して利用してください。

$ arjun -u "https://<Domain>/<Path>"

注意点として、Arjun は総当たりによる列挙のため、十分に注意して利用してください。

$ byp4xx https://<Domain>/<Path>

注意点として、byp4xx は総当たりによる検証のため、十分に注意して利用してください。

2024年3月のランサムウェア被害を受けた日系企業のリスト。

株式会社 熊谷組

alphv

TMTマシナリー株式会社

lockbit3

【セキュリティ事件簿#2024-117】TMTマシナリー株式会社 当社システムへの不正アクセス事案について 2024/3/26

シスメックス株式会社

hunters

なし

セキュリティインシデントは世の中で日々起きており、それに伴って攻撃名称もいろいろ増えているが、個人的にセキュリティインシデントの原因はシステムの脆弱性か、人の脆弱性の二つしかないと思っている。

ただその二つだとざっくり過ぎるので、いろいろ見ていたら、JNSAに参考になりそうなものがあった。

ただ、個人的に首をかしげるものもあったので、もう少しサマってみたものが下記である。

今後この分類をベースに世の中で発生するインシデントの分類分けを進めてみたい。

尚、セキュリティインシデントの大半は結果として情報漏洩が伴うものの、サイト改ざんやDDoS等、サービス妨害系はその他に分類することにしてみる。

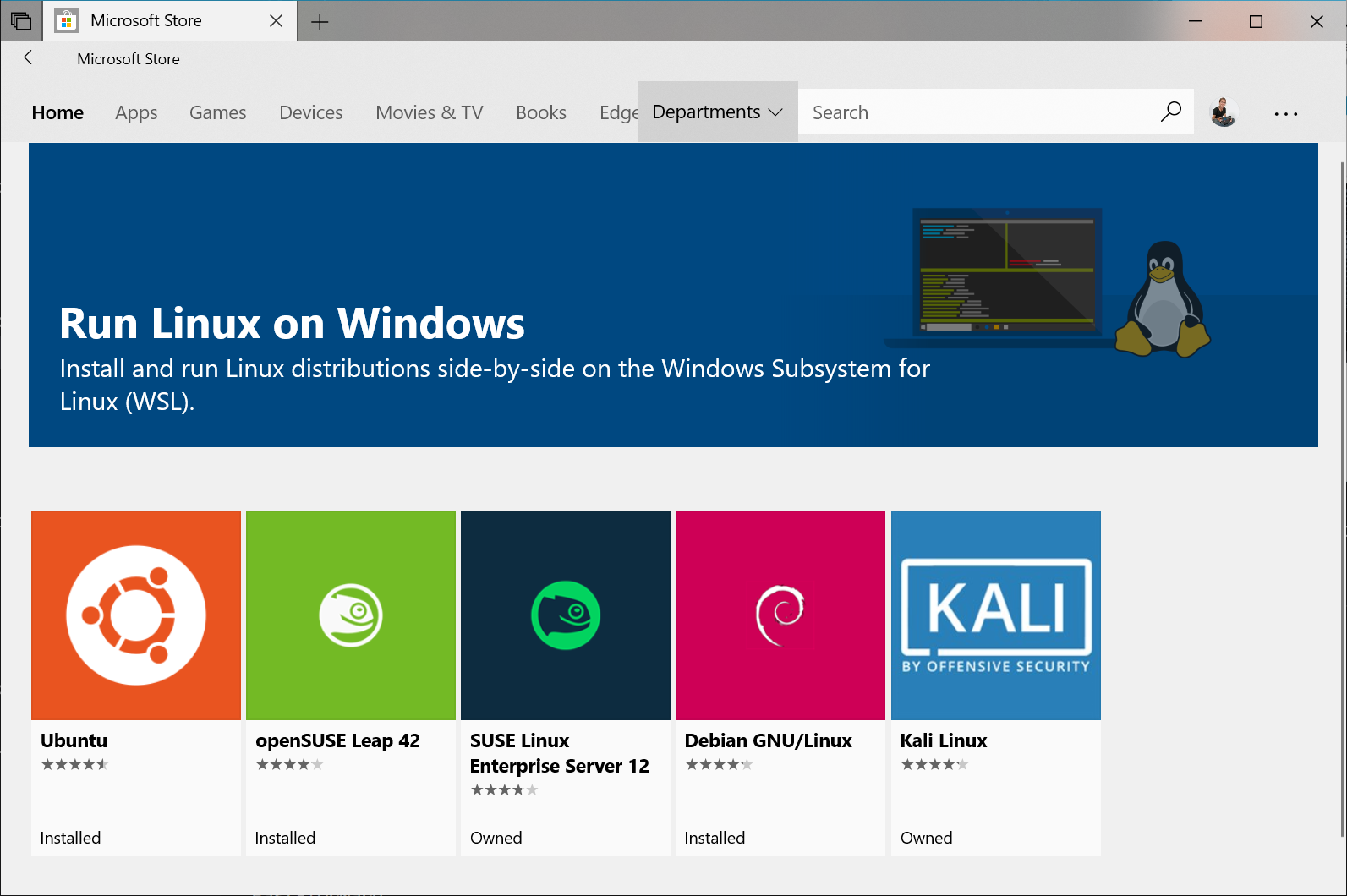

wsl --install -d kali

基本はこれで終わり。あとはWSL上のkali linuxのセットアップを進めていく。

第4回九州サイバーセキュリティシンポジウム(2024/3/18~3/19)のチケット獲得に成功し、参加してきた。

今回は鹿児島開催。人生初の鹿児島である。

今回は残っているAviosを活用し、まずは空路熊本入りして熊本グルメ(一文字ぐるぐる、からし蓮根、サラダちくわ、etc)を満喫して二泊し、新幹線に移動して鹿児島入りし、二泊して鹿児島空港から羽田に戻るルートにした。

鹿児島は九州の中でも食が豊かな印象。個人的には改めて知覧にも行きたい。

No.1 講演:攻撃に強いIT環境を構築するためのAIとインテリジェンスの活用

河野 省二 氏(日本マイクロソフト株式会社 技術統括室 チーフセキュリティオフィサー)

No.2 講演:楽天グループのサイバーセキュリティの取り組み

福本 佳成 氏(楽天グループ株式会社 上級執行役員 CISO)

No.3 講演:SBOM(ソフトウェア構成表)を活用したセキュリティ対策の重要性と課題

渡邊 歩 氏(株式会社日立ソリューションズ SBOMエバンジェリスト)

No.4 パネルディスカッション:DX時代の攻めのサイバーセキュリティ

久永 忠範 氏(一般社団法人鹿児島県情報サービス産業協会 会長)

中村 洋 氏(株式会社南日本情報処理センター 代表取締役社長)

興梠 公司 氏(株式会社デンサン 代表取締役社長)

西本 逸郎 氏(株式会社ラック 代表取締役社長)

No.5 講演:クラウドセキュリティの学びとこれからのIT人材育成

松本 照吾 氏(アマゾン ウェブ サービス ジャパン合同会社)

林本 圭太郎 氏(長崎県立大学)

No.6 講演:クラウドネイティブなデジタルバンクのセキュリティの現場の実態とこれから

二宮 賢治 氏(株式会社みんなの銀行)

No.7 講演:「ICT で住みよいまちへ」にむけて 鹿児島市DX推進計画の取組

久保田 司 氏(鹿児島市役所)

|

| 出典:https://www.facebook.com/photo/?fbid=741266384803342&set=a.428044822792168 |

内容的には一度SEC道後2023で聞いた内容だが、改めて楽天は対策が進んでいると感じた。

警察組織と連携して何が得なんだろうと思っていたが、大きく2つくらいメリットがあるらしい。

グローバルガバナンスについて、最初は相手にしてくれなくても、続けていくとそれなりの関係になるということで、継続の重要性を感じた。

ニセサイトのテイクダウンについては、APWGにタレこむのが効果的らしい(各ブラウザメーカーがAPWGのDBを参照しており、登録して15分後には各ブラウザの機能でブロックなり警告画面を出すなりが可能になるらしい)

LACの西本さんと、九州エリアの経営者とのパネルディスカッション。

登壇者の自己紹介と各自が今はまっているものの紹介で、「SUP」なる単語が出てきた、楽天ポイントの仲間かと思ったが、Stand Up Paddleboardの略で、競争したり、ボードの上でヨガをしたり、釣りをしたりと、いろいろな楽しみ方があるらしい。

とあるパネラーから、ある会社で発生した、サイバー攻撃発生から一次対応収束までの80日のドキュメンタリーの紹介があった。

会社名や具体的な時期は伏せられたものの、当事者から伝わる具体的なインシデント事例はとても参考になるし、その教訓はとても説得力がある。

今回の事例は、最近流行りのVPN経由でのランサム感染で、ファイルサーバがバックアップごとやられてしまった。外部組織への一報が「インシデント発生から90時間も経過していた」が、実際にインシデントが発生すると状況把握で、それくらいの時間は立ってしまうものだと感じた。

この実例ですごいなと感じたのは、経営層が早いタイミングで「身代金は支払わない」という決案を下したこと。

そして、以外と感じたのは、ケーサツは「払うなとは言わない」という事実。

曖昧路線をとるケーサツの見解を踏まえて「身代金は支払わない」という決断を下せた経営陣はスバラシイと感じた。

そこから得られた教訓は、以下の二つ。

最近よく「困ったときに相談できる相手を確保しておこう」という話をよく聞く。

「自助」「公助」「共助」の「共助」が特に強調されている印象だが、個人的にはもっと「自助」に力を入れるべきではと感じたりする。

LAC西本さんが登場するセッションは必ず何かしらの気付きを頂けて、有難い限り。

2021年に開業した「みんなの銀行」のITやセキュリティ周りについて詳しいお話を聞けた。

ちなみに「みんなの銀行」とは、ふくおかフィナンシャルグループ配下の銀行。

詳細は参加社特典なので割愛するが、ここまで詳しい話を聞けるとは思わなかった。

検討中とされている領域の内、私も知らないセキュリティ用語が出てきたのでそこだけ整理しておく。

クラウドサービスのセキュリティの設定状況を可視化し、定期的にチェックして不適切な設定やコンプライアンス違反、脆弱性がないかを確認し、アドバイスするソリューション。

クラウドサービスの設定ミスは情報漏えいやアクセス権のない第三者からの情報盗難などの危険性を引き起こす可能性があり、CSPMは、設定ミスを防ぐためにクラウドのセキュリティ態勢を管理し、適切な設定を維持する役割を果たす。

アプリケーションセキュリティテストの一つの手法。実行中のアプリケーションのコードを分析し、脆弱性を検出する。具体的には、アプリケーションの実行環境で動作するエージェントがトラフィックを捕捉し、パラメータを変更したり別のデータを流すファジングを行う。IASTは以下の特徴は下記3点

要はWebアプリケーションの診断手法の一つ。

DAST(Dynamic Application Security Testing)やSAST(Static Application Security Testing)で抱える以下の課題が解決できるらしい。

【DASTの課題】

- 専門チームやベンダーに依存

- コードの特定ができない(ブラックボックステスト)

- テスト時間が長い

【SASTの課題】

- 誤検知が多い

- 動的に変わるものやOSSのコードなどは検出できない

- テスト時間が長い

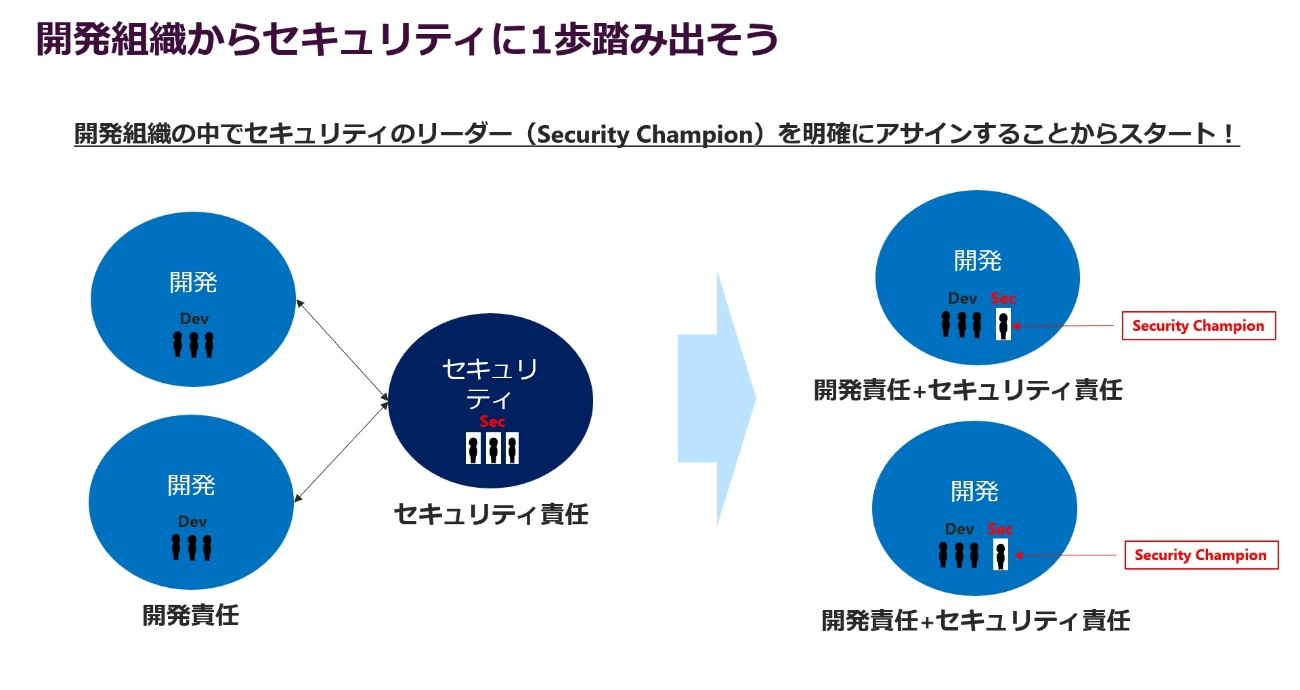

楽天のセッションでも聞いたのだが、「セキュリティチャンピオンプログラム」というキーワードをこのセッションでも聞いた。

この言葉だけ聞くと、セキュリティのトップガンを作るようなイメージだが、そうではなく、開発部門でセキュリティを担うメンバーを作るという意味。

|

| 出典:マクニカ |

1社の事例だけ聞くと「ふーん」ってなるが、2社から同じ話を聞くと「これがセキュリティ体制の未来のカタチか」と、理解が変わる。

せっかくチケットを入手して鹿児島県に来たので、地域経済への貢献も忘れずに実施。

今回ドーミーインに宿泊し、ホテルでもらったマップ兼割引チケット目当てで行ったお店が満席で入れず、通りを彷徨ったところ、よさげなお店を発見。

ちょっと高いがおひとり様メニューも用意されており、一人旅で鹿児島名物を食するならかなりオススメ。

|

吾愛人のおひとり様用ハーフサイズメニュー |

|

| きびなごの刺身(おひとり様用) |

|

| 黒豚のしゃぶしゃぶ(おひとり様用) |

鹿児島は食が豊富で腹パン&幸せMAXです。

今回のシンポジウム、決断できる経営者がいる会社組織が多い印象だった。

自分の会社組織の経営層に今日の登壇者の爪の垢を煎じて飲ませてあげたい。

そう感じる素晴らしいシンポジウムだった。

地位経済への貢献も兼ねて(チケットが取れれば)是非来年も参加したい。

Nmapは、Linux Journal、Info World、LinuxQuestions.Org、Codetalker Digestの各誌で「Security Product of the Year」に選ばれた。また、「The Matrix Reloaded」、「Die Hard 4」、「Girl With the Dragon Tattoo」、「The Bourne Ultimatum」など、12本の映画にも登場している。

Nmapの特徴

ターゲットIP(59.152.32.35)の解放ポート検索例

# nmap 59.152.32.35 Starting Nmap 7.91 ( https://nmap.org ) at 2021-04-07 20:02 JST Nmap scan report for 59.152.32.35 Host is up (0.052s latency). Not shown: 993 closed ports PORT STATE SERVICE 22/tcp open ssh 80/tcp open http 135/tcp filtered msrpc 139/tcp filtered netbios-ssn 179/tcp open bgp 443/tcp open https 445/tcp filtered microsoft-ds Nmap done: 1 IP address (1 host up) scanned in 2.71 seconds

ターゲットIP(59.152.32.35)の検索例 ※バージョン情報も取得するパターン

# nmap -sV 59.152.32.35 Starting Nmap 7.91 ( https://nmap.org ) at 2021-04-07 20:03 JST Nmap scan report for 59.152.32.35 Host is up (0.050s latency). Not shown: 993 closed ports PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 7.9p1 Debian 10+deb10u2 (protocol 2.0) 80/tcp open http nginx 135/tcp filtered msrpc 139/tcp filtered netbios-ssn 179/tcp open tcpwrapped 443/tcp open ssl/http nginx 445/tcp filtered microsoft-ds Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel Service detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 15.81 seconds

ー2021/12/29追記ー

Nmapコマンドを簡単にまとめます。

| Scan type | Command |

|---|---|

| Discovery - ARP Scan | sudo nmap -PR -sn Target_IP/24 |

| Discovery - ICMP Echo Scan | sudo nmap -PE -sn Target_IP/24 |

| Discovery - ICMP Timestamp Scan | sudo nmap -PP -sn Target_IP/24 |

| Discovery - ICMP Address Mask Scan | sudo nmap -PM -sn Target_IP/24 |

| Discovery -TCP SYN Ping Scan | sudo nmap -PS22,80,443 -sn Target_IP/30 |

| Discovery - TCP ACK Ping Scan | sudo nmap -PA22,80,443 -sn Target_IP/30 |

| Discovery - UDP Ping Scan | sudo nmap -PU53,161,162 -sn Target_IP/30 |

| Port Scan - TCP Connect Scan | nmap -sT Target_IP |

| Port Scan - TCP SYN Scan | sudo nmap -sS Target_IP |

| Port Scan - UDP Scan | sudo nmap -sU Target_IP |

| Port Scan - TCP Null Scan | sudo nmap -sN Target_IP |

| Port Scan - TCP FIN Scan | sudo nmap -sF Target_IP |

| Port Scan - TCP Xmas Scan | sudo nmap -sX Target_IP |

| Port Scan - TCP Maimon Scan | sudo nmap -sM Target_IP |

| Port Scan - TCP ACK Scan | sudo nmap -sA Target_IP |

| Port Scan - TCP Window Scan | sudo nmap -sW Target_IP |

| Port Scan - Custom TCP Scan | sudo nmap --scanflags URGACKPSHRSTSYNFIN Target_IP |

| Port Scan - Spoofed Source IP | sudo nmap -S SPOOFED_IP Target_IP |

| Port Scan - Spoofed MAC Address | sudo nmap -sT --spoof-mac SPOOFED_MAC Target_IP |

| Port Scan - Decoy Scan | sudo nmap -D DECOY_IP,Target_IP |

| Port Scan - Idle (Zombie) Scan | sudo nmap -sI ZOMBIE_IP Target_IP |

| Port Scan - Fragment IP data into 8 bytes | -f |

| Port Scan - Fragment IP data into 16 bytes | -ff |

| Port Scan - Service Detection | sudo nmap -sV --version-light Target_IP |

| Port Scan - OS Detection | sudo nmap -sS -O Target_IP |

| Port Scan - Traceroute | sudo nmap -sS --traceroute Target_IP |

| Port Scan - Default scripts | sudo nmap -sS -sC Target_IP |

| Port Scan - FTP Brute force scripts | sudo nmap -sS -n --script "ftp-brute" Target_IP |

すべての有用なパラメータの概要、パラメータを含む表。

| Option | Meaning |

|---|---|

-sn | host discovery only |

-n | no DNS lookup |

-R | DNS lookup for all hosts |

-p- | scan all ports |

-p1-1023 | port range, from 1 to 1023 |

-F | top 100 most common ports |

-r | scan ports in consecutive order |

-T<0-5> | scan timing, T0 - slowest, T5 fastest |

--max-rate 20 | rate <= 20 packets/sec |

--min-rate 10 | rate >= 15 packets/sec |

-v | verbose mode |

-vv | very verbose mode |

-d | debugging |

-dd | detailed debugging |

--reason | add more info from Nmap about decision it takes |

-sV | version of service detected on open port |

-sV --version-light | amount of version probes (2) |

-sV --version-all | all available probes (9) |

-O | detect OS |

--traceroute | run traceroute to target |

--script=SCRIPTS | Nmap scripts to run |

-sC or --script=default | run default scripts |

-A | equivalent to -sV -O -sC --traceroute |

-oN | save output in normal format |

-oG | save output in grepable format |

-oX | save output in XML format |

-oA | save output in normal, XML and Grepable formats |

# sudo nmap -O -sV --version-intensity 5 --traceroute -oA /tmp/scan_output 192.168.1.1