雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

個人情報含む調査関係の名簿原本をコピー機に置き忘れ - 山口県

週刊OSINT 2022-16号 / Week in OSINT #2022-16

今週も盛りだくさんの内容で、動画や記事もありますが、新しいGoogle Analyticsのプラットフォームに関するヒントや洞察も追加しました。

今週はかなり多くのコンテンツがあり、本当に素晴らしい情報があったので、ここでも共有する必要がありました。しかし、Google Analytics 4に関する個人的な洞察も共有することにしました。 なぜなら、これらの分析タグはどんどん野放しになっており、インデックスしているサイトも多くないので、これを手動で検索する必要があるかもしれないのです。

- WeVerify

- Quiztime Walk Through

- Spectator Earth

- US Legality and Scraping

- Google Analytics

- ISearchFrom

- Bombal and TOCP

記事: WeVerify

この記事では、DW社のJochen Spangenberg氏がWeVerifyツールの長年の開発を振り返っています。当初はInVIDプロジェクトとしてスタートしたこのツールは、今では世界中のファクトチェッカーが使用する最も重要なツールの一つとなっています。ブラウザ上で画像、テキスト、動画の検証を行うツールが含まれています。このプロジェクトは昨年正式に終了しましたが、現在提案の最終段階にある新しいプロジェクトを通じて継続される可能性があります。今後も開発が続けられることを期待しましょう

メディア: Quiztime Walk Through

TwitterユーザーのNatticさんは、以前からQuiztimeの課題を解いており、少し前から作業工程をYouTube動画にするようになったそうです。このビデオでは、細かいところに注意を払うことがいかに重要か、また、空間を意識することで一見難しそうなクイズも簡単に解けるようになることが示されています。ジオロケーションの技術について、ぜひご覧になってみてください。

サイト: Spectator Earth

少し前に、TwitterユーザーのOSINT_Researchが、衛星画像に関する様々なツールを提供するSpectatorのウェブサイトへのリンクを共有しました。このサイトでは、SentinelとLandsatによる自由に利用できる画像に簡単にアクセスでき、ある地域を自動的に監視したい場合には、APIアクセスも提供されています。NVDIフィルターや特定のバンドが必要な場合は、それも利用可能です。

Zack Whittakerが、米国におけるWebスクレイピングに関する法的問題の最新ニュースを取り上げています。人によっては重要でないように見えるかもしれませんし、他の人はここの難しさを理解できないかもしれませんが、私はこの記事を読むのは良いアイデアだと思います。利用規約内のルールが法律でどのように覆されるかが明確に示されています。もちろん、この結果が他の州や国でも同じになるとは限りませんが、ジャーナリストや研究者にポジティブなシグナルを送ったと言えるでしょう。

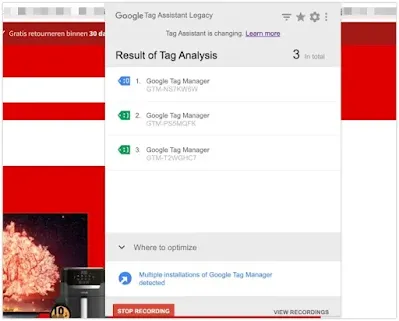

小技: Google Analytics

Google Universal Analytics(有名なUAコード)は、Google Analytics 4、略してGA4と呼ばれる新しい分析プラットフォームに取って代わられる予定です。これはすでに2020年のどこかで始まっていますが、以下は最近のGoogleのサポートページからの引用です。

2023年7月1日、ユニバーサルアナリティクスの標準的なプロパティはデータを処理しなくなります。2023年7月1日以降も一定期間、ユニバーサルアナリティクスのレポートを確認することができます。ただし、新しいデータはGoogle Analytics 4のプロパティにのみ流れます。

つまり、アナリティクスコードの検索を、異なる接頭辞を持つ別のコードで拡張することが重要です。もちろん、PublicWWW、NerdyData、あるいはShodanなどのウェブサイトを使用して、これらのタグを検索することは可能です。悲しいことに、DNSlyticsのような分析に特化したプラットフォームは、GA4を使用するためにまだ更新されていないことを私は見てきました。だから、最終的に追いつくまで、当分の間、手動で検索を実行する準備をしておいてください。

コードの探し方は?

コードを見つけるには、ページのソースコードに潜り込み、探します。

googletagmanager.com

グローバルサイトタグが使用されている場合、これは次のHTMLコードで呼び出されるJavaScriptを指します。GA_MEASUREMENT_IDはこのサイトまたはページの一意の分析コードです。

<script async src="https://www.googletagmanager.com/gtag/js?id=GA_MEASUREMENT_ID"></script>

ソースコードを見てみると、このコードスニペットの最後の行を見れば、アナリティクスコードを見つけることができるかもしれません。

<script>(function(w,d,s,l,i){w[l]=w[l]||[];w[l].push(

{'gtm.start': new Date().getTime(),event:'gtm.js'}

);var f=d.getElementsByTagName(s)[0],

j=d.createElement(s),dl=l!='dataLayer'?'&l='+l:'';j.async=true;j.src=

'//www.googletagmanager.com/gtm.js?id='+i+dl;f.parentNode.insertBefore(j,f);

})(window,document,'script','dataLayer','GTM-AB1C2D');この場合、はっきり見えるのはGTM-という接頭辞で始まるGoogleタグマネージャのコードです。

もっと簡単な方法はないのでしょうか?

いつものように、確かにもっと簡単な方法があります! なぜなら、Googleが作った気の利いた小さな拡張機能をインストールすれば、ウェブサイトやページにあるGoogle Analyticsのコードが正確に表示され、さらに、その必要性があれば、すべての訪問を記録することができるからです。

小技: ISearchFrom

ただ、もう一度共有する必要があると思うゴールデンオールドアイです。I Search From」というウェブサイトを使うと、特定の場所と言語をマッチングさせてGoogle検索を行うことができます。Googleはこの情報を使って、検索結果内に「ローカライズされた」コンテンツを表示します。この情報によって、私は何年か前に中国の水産加工工場を見つけることができたのです。まだ連絡がないのですか?ぜひ一度試して、検索結果の違いや質を比べてみてください。

メディア: Bombal and TOCP

先週、The OSINT Curious ProjectのメンバーがDavid BombalのYouTubeチャンネルにゲスト出演し、OSINTについて、様々な専門分野でどのように使われているか、また戦場でのエピソードを紹介しました。OSINTを始めるためのヒント、リソース、情報を1時間以上にわたって紹介しました。

[寄稿]生誕43周年記念

人生43年目、社会人21年目を迎えて思ったことをいろいろ書き残しておこうと思う。

■サラリーマン(社畜業)のデメリット

数十年前のある日に自分がこの世に生まれてきたと思うと、誕生日というのは元旦よりも重要かもしれない。

今はサラリーマン(通称社畜)をしているため、これまでは普通に誕生日も仕事をしていたが、八木エミリーさんを参考に自分も誕生日は仕事を休むことにしている。

自分の社会人生活はイコール社畜人生だったのだが、20年社畜をやって気が付いたことがある。

それは拘束が多すぎて割に合わないといううことである。(逆に言うと、拘束が多い故に毎月安定した収入がはいるのだが)

例えば1日24時間だが、社畜をしていると通常勤務時間で8時間、休憩1時間、往復の通勤で約2時間、残業1時間として12時間も社畜業関連で時間を消費する。残りは12時間だが、睡眠8時間、朝食1時間、夕食1時間使うと、真に自由に使える時間は2時間しかない。

また、頻繁に旅に出たり、長期の旅に出たりすることもできない。

これまではそれが普通と思っていて、長期の旅に出るには学生時代か、定年退職後だと思っていた。

もちろん社畜業をしている限りその通りなのだが、働き方や生き方が多様化しており、そもそも社畜業以外で生計が立てられればパーマネントトラベラーも夢ではないのである。

実際にここ最近、その夢のようなことを普通にやっている人を多く見ており、社畜業を続けることに現在大変大きな課題意識を持っている。

■脱社畜に向けたプラン(FIRE戦略)

では、社畜以外にどうすれば稼げるか。

これは社畜のデメリットであるのだが、20年近く社畜をしてしまっていたため、社畜業以外での金の稼ぎ方が分からない。。。

とはいえ、インターネットで調べればそれなりに情報は出てくる。

まずは大きく、【ビジネス】と【投資】に分類される。

【ビジネス】については更に「物販」「賃貸」「情報」の3つに分類される。

「物販」については、現時点手を出す予定が無いため、いったん保留。

「賃貸」については、分かりやすいのが不動産投資だろう。【投資】にもつながる話となるが、これは自分の中では、銀行からローンを引っ張って投資用不動産を購入し、賃貸人と共同でローンの返済を進めていくという、ミドルリスクミドルリターンのビジネスである。実はこのビジネス、社畜向きであると思っている。というのも、社畜はローンが通りやすいのである(これは数少ない社畜の特権)。不動産は投資対象を誤らなければカタいビジネスなのだが、唯一欠点を上げるとすれば典型的なコツコツ方となるため、時間がかかる点。早く始めるのに越したことはないビジネスである。自身も10年前から取り組んでおり、規模拡大の目途が立ちつつある。

「情報」は現時点ブログによる広告収入くらいしか思いつかないが、有料サロンやるにしても、お仕事貰うにしても、情報発信力は高めておく必要はあるので、コツコツと続けていくことにする。

ツール的な発信のしやすさからtwitterやブログを活用することになるが、これは継続力が大きなポイントになるらしい。

なので3年くらいは腰を据えて取り組んでいくことにしたい

【投資】については、世の中に投資商品が山ほどあるが、大きく分けると、「株式」「債権」「実物」「その他」といった分類だろうか?

株式については、当面は米国株ETFにあるACWIに集中して積み立てを進めていく。アクティブ型のファンドよりもインデックス型のファンドが優れた成績を収めていることは10年以上も前から明らかになっているが、日本株のインデックスファンドに投資をしても資産拡大はほとんど見込めない。そこで、全世界の株式を市場規模に応じた比率で分散投資していくACWIが現時点自分の考えに合っている。

「債権」は現時点ノーコメント

「実物」は金、原油、不動産、暗号資産など、「実物」と言いながら証券化されているので、小口で購入することも可能。資産全体の10%程度が目安と言われている。

「その他」に自分が分類しているのがFXの自動売買。普通FXは幾らで仕掛けて幾らで利確するかを考えなければならない。利益が出ているときはもっと利益が増えるかもと思って利確ができず、一方で損失を出しているときもそろそろ反転するだろうと思って損切ができず、これらが大きなストレスになる。一方で自動売買の場合は完全なリスクコントロールだけの世界なので、目標利益率を定め、その利益率を取るためのリスクに沿った仕掛けをするだけであとはほったらかしである。現在は年利4%で設定している。

■自己投資

某国際団体の委員だった人と出会ったのだが、なんと英語力の習得はNHKラジオ英会話だった。ただし3年かかるということで、改めて英語力強化の3か年計画を進めたい。

先々のプランをいろいろ考えているうちに、英語力獲得の具体的な目的が見え始めてきた。

40代のうちに何とか脱社畜(=人生のコントロールを取り戻す)を現実化したい。

そのために日々頑張る。

そんな感じ。

お知らせとお詫び (PCのウイルス感染に伴う不審メールについて)2022年5月13日南三陸まなびの里いりやど

サイバーセキュリティ職種の呼称の数

日本ではサイバーセキュリティそのものが一つの職種の様な感じだが、これはリレーションシップ型雇用の日本ならではの現象で、ジョブ型雇用が進んでいる海外では、「不動産業」みたいな、あいまいな表現となる。

では、そのサイバーセキュリティについて、分解するとどれだけの職種があるのか整理してみた。

日本も20年後くらいにはこれくらい細分化されているのではなかろうか?

- Application Security Administrator/アプリケーションセキュリティ管理者

⇒ソフトウェア/アプリを安全かつセキュアに保つ。 - Artificial Intelligence Security Specialist/人工知能セキュリティスペシャリスト

⇒AIを使用してサイバー犯罪に対抗する。 - Automotive Security Engineer/自動車セキュリティエンジニア

⇒サイバー攻撃から自動車を守る。 - Blockchain Developer(Engineer)/ブロックチェーン開発者(エンジニア)

⇒安全な取引の未来をコード化する。 - Blue Team Member/ブルーチームメンバー

⇒防御策を設計し、オペレーティングシステムを強化する。 - Bug Bounty Hunter/バグバウンティハンター

⇒フリーランスのハッカーで、コードの欠陥や悪用を見つける。 - Cybersecurity Scrum Master/サイバーセキュリティ・スクラムマスター

⇒すべてのデータを見守り、保護する。 - Chief Information Security Officer (CISO) /最高情報セキュリティ責任者(CISO)

⇒サイバーセキュリティの最高責任者。 - Chief Security Officer (CSO) /最高セキュリティ責任者(CSO)

⇒物理/情報/サイバーセキュリティのすべてを統括する。 - Cloud Security Architect/クラウドセキュリティアーキテクト

⇒クラウド上のアプリやデータを安全に保護する。 - Counterespionage analyst/カウンテレスピオナージ・アナリスト

⇒敵対する国家からのサイバースパイ活動を阻止する。 - Cryptanalyst/暗号解読者

⇒暗号鍵なしで暗号化されたメッセージを解読する。 - Cryptographer/暗号解読者

⇒機密情報を暗号化するシステムを開発する。 - Cyber Insurance Policy Specialist/サイバー保険契約スペシャリスト

⇒サイバーリスクと賠償責任対策に関するコンサルティング - Cyber Intelligence Specialist/サイバーインテリジェンススペシャリスト

⇒サイバー脅威を分析し、それに対する防御を行う。 - Cyber Operations Specialist/サイバーオペレーションスペシャリスト

⇒攻撃的なサイバースペース作戦を実施する。 - Cybercrime Investigator/サイバー犯罪捜査官

⇒サイバースペースで行われる犯罪を解決する。 - Cybersecurity Hardware Engineer/サイバーセキュリティ・ハードウェア・エンジニア

⇒コンピュータ・ハードウェアのセキュリティを開発する。 - Cybersecurity Lawyer/サイバーセキュリティ弁護士

⇒情報・サイバーセキュリティとサイバー犯罪に特化した弁護士。 - Cybersecurity Software Developer(Engineer)/サイバーセキュリティソフトウェア開発者(技術者)

⇒アプリケーションにセキュリティを組み込む。 - Data Privacy Officer/データ・プライバシー・オフィサー

⇒データ保護に関連する法令遵守の徹底。 - Data Recovery Specialist/データリカバリースペシャリスト

⇒デジタル機器からハッキングされたデータを復元する。 - Data Security Analyst/データセキュリティアナリスト

⇒コンピュータやネットワーク上の情報を保護する。 - Digital Forensics Analyst/デジタルフォレンジックアナリスト

⇒サイバー犯罪の証拠を含むデータを調査する。 - Disaster Recovery Specialist/ディザスターリカバリースペシャリスト

⇒データおよびシステムの大災害を計画し、対応する。 - Ethical(White Hat) Hacker/倫理的(ホワイト)ハッカー

⇒合法的なセキュリティテストと評価を実施する。 - Governance Compliance & Risk (GRC) Manager/ガバナンス・コンプライアンス&リスク(GRC)マネージャー

⇒リスクマネジメントを統括する。 - IIoT (Industrial Internet of Things) Security Specialist/IIoT(産業制御システム)セキュリティ・スペシャリスト

⇒産業用制御システムを保護する。 - Incident Responder/インシデント・レスポンダー

⇒サイバー侵入・情報漏えいへの初動対応。 - Information Assurance Analyst/情報保証・アナリスト

⇒情報システムのリスクを特定する。 - Information Security Analyst/情報セキュリティ・アナリスト

⇒情報セキュリティ対策を立案・実行する。 - Information Security Manager / Director/情報セキュリティマネージャー/ディレクター

⇒ITセキュリティチームを統括する。 - Intrusion Detection Analyst/侵入検知アナリスト

⇒セキュリティツールを使って、標的型攻撃を見つける。 - IoT (Internet of Things) Security Specialist/IoT(モノのインターネット)セキュリティスペシャリスト

⇒ネットワークに接続されたデバイスを保護します。 - IT Security Architect/ITセキュリティアーキテクト

⇒ネットワークとコンピュータのセキュリティを実装する。 - Malware Analyst/マルウェアアナリスト

⇒悪意のあるソフトウェアを検出し、修復する。 - Mobile Security Engineer/モバイルセキュリティエンジニア

⇒携帯電話・端末のセキュリティ対策を行う。 - Network Security Administrator/ネットワークセキュリティ管理者

⇒内外の脅威からネットワークを保護します。 - Penetration Tester (Pen-Tester)/ペネトレーションテスター(ペンテスター)

⇒正規のサイバー攻撃とシミュレーションを実施する。 - PKI (Public Key Infrastructure) Analyst/PKI (公開鍵基盤) アナリスト

⇒デジタル情報の安全な転送を管理する。 - Red Team Member/レッドチームメンバー

⇒実際のサイバー攻撃シミュレーションに参加する。 - SCADA (Supervisory control and data acquisition) Security Analyst/SCADA (Supervisory Control and Data Acquisition) セキュリティアナリスト

⇒重要インフラの安全確保 - Security Auditor/セキュリティ監査人

⇒組織の情報システムに対する監査を実施する。 - Security Awareness Training Specialist/セキュリティ意識向上トレーニングスペシャリスト

⇒サイバー脅威に関する従業員への教育 - Security Operations Center (SOC) Analyst/セキュリティオペレーションセンター(SOC)アナリスト

⇒サイバーインシデントの調整と報告 - Security Operations Center (SOC) Manager/セキュリティオペレーションセンター(SOC)マネージャー

⇒SOCの全担当者を統括する。 - Source Code Auditor/ソースコード監査人

⇒ソフトウェアのコードを解析し、バグ、不具合、違反などを発見する。 - Threat Hunter/脅威ハンター

⇒ネットワークを検索し、高度な脅威を検知・隔離します。 - Virus Technician/ウイルス対策技術者

⇒コンピューターウイルスやマルウェアの検出と対処。 - Vulnerability Assessor/脆弱性評価者

⇒システムおよびアプリケーションの悪用を発見する。

サイバー脅威がコンピュータや携帯電話から、私たちの日常生活をインターネットにつなぐデバイスに拡大するにつれ、ディープフェイク・アナリスト、ドライバーレスカー・セキュリティ・スペシャリスト、インプラント・デバイス・ガーディアン、アンチチート・レフェリー、チーフ・アイデンティティー&デジタル・オフィサーなど、将来のサイバーセキュリティ職業が出現していくことでしょう。

出典:50 Cybersecurity Titles That Every Job Seeker Should Know About

不動産投資 2DAYS School by Money Forward振り返り ~「貢献業者」と「銭ゲバ(クソ)業者」の見極め~

2022年4月16日~17日に開催された、不動産投資 2DAYS Schoolのメモ

参考になったというか、ちょっと気になったのでメモ。

ココザスという会社なのだが、ライフデザイン事業と称して資産形成、転職支援、住宅関係にまつわる各種サービスを展開しているらしい。

不動産投資はレバレッジをきかせる投資であり、サラリーマンが不動産投資を行う場合、金融機関からいくら引っ張ってこられるかは、その人の属性(=年収)が大きな要素となっている。

そこで、属性を上げるべく高給な仕事に転職しましょうというのが転職支援らしいのだが、属性を上げるために転職というのは、本末転倒な気がしないでもない。

投資商品もいろいろ扱っているが、メインは投資家に向けた戦略とアドバイザーをメインとしている点。

そこからいくつか参考になりそうなポイントが出てきた。

そのポイントというのは、業者が投資家のためを思ってくれている「貢献業者」か「銭ゲバ(クソ)業者」か。

ポイント①:業者が取り扱っていない商品について意見を求めた際、取り扱っていない商品についてニュートラルな意見が出てくればOK。否定的な意見を言うのはクソ業者。

ポイント②:妥当な金利の金融機関を紹介できるか。

これはセカンドオピニオンが必要。セミナーで「当社に聞いてくれれば回答します」って言っていたので、聞いてみるのもあり。より中立的な情報なら、オンラインサロンに入会するのも手。

ポイント③:賃貸管理で、入居率が即答できない業者はクソ率が高い。更新契約において2か月前に入退去の探りを入れるような会社は優良率が高い。

最後にセミナー参加特典として以下の提案をもらった。

一応3万円の有料講座なのだが、モニターとして無料で受けられるらしい。

私は「東京・中古・区分」が最適解と思っているので、それを踏まえたうえでの戦略構築ができれば御の字。

逆に新築、一棟、地方物件を勧めてくるようだと、クソ業者認定をするかもしれない。

さて、どうなることやら。