- 上記設定により、ICC から通知したリンクから回答した者が回答結果後に表示される「前の回答を表示」というリンクをクリックすると、自分以外のイベント参加当選者の回答も閲覧できる状態となります。

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【セキュリティ事件簿】早稲田大学 スチューデントダイバーシティセンター 異文化交流センター 個人情報が閲覧できる状態になっていたことに関するお詫び 2022年12月27日

富士通株式会社 FENICSインターネットサービスに関するネットワーク機器からの不正な通信について 2022年12月23日

週刊OSINT 2022-47号

今週は、TipsとTryHackMe、Steamとスクリプト、そしてOSINTの世界からのその他の事柄に飛び込みます。

- TryGeolocateMe

- Steam OSINT

- Bash Scripting

- Practical OSINT

- Instagram Metadata

|

| User info on Steam |

|

| Listing of commenters |

メディア: Bash Scripting

OSINT道場は、LinuxとMacOSの標準的なスクリプト言語であるbashスクリプトに関する短いビデオを作成しました。この小さなチュートリアルでは、複数のユーザー列挙ツールを実行し、すべての情報をテキストファイルに保存するスクリプトを作成する方法を学びます。このような小さなスクリプトは、情報収集のプロセスをスピードアップするだけでなく、特定のツールの実行を忘れることがないようにすることも可能です。

メディア: Practical OSINT

Matt AshburnとゲストのBrian FullerはMercyhurst UniversityでRidge College of Intelligence Studies and Applied Sciencesのオペレーションディレクターを務めています。このポッドキャストでは、BrianがOSINTの現場から得た実践的なヒントについて話している。このエピソードがもっと長ければ良かったのですが、それでも運用上のセキュリティのようなものについての良いヒントがあります。例えば、異なるタイムゾーンに注意を払うとか、特定のターゲットを訪問する前後に他のサイトを訪問することを確認するといった、非常に基本的なことを学ぶことができます。Authentic8によるNeedleStackの素晴らしいエピソードをもう一つご紹介します。

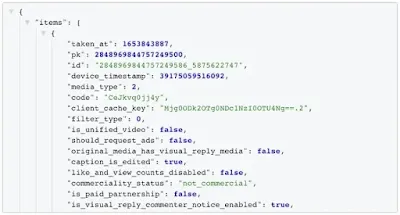

小技: Instagram Metadata

数ヶ月前まで、Instagramの投稿のJSONデータは、URLに何かを追加することで取得することが可能でした。その後、動かなくなり、いくつかの回避策がありました。しかし最近、新しく少し編集したバージョンを投稿している人を見かけましたが、これは魅力的に機能しますよ。

{IG URL}/?__a=1&__d=1

__d=1の追加は、Instagramの「デスクトップ」バージョンで作業していることを伝えるためのパラメータだと思われます。手元に古い例がないのですが、送り返される情報量も以前より多く含まれているようです。

2023年のフライト計画 ~JALワンワールド特典航空券の活用~

2023年のフライト計画を立ててみた。

2022年から海外発券を始めたため、バンコク行きのチケットが既にある状態で、その続きをどうするかを考える。

最初はそのまま有償チケットのJALバンコク発券でアメリカに行ってみようと思っていたのだが、見た感じ予約変更ができない感じのチケットだったため、保留にしていた。

|

| バンコク発アメリカ行きのJAL便の費用感 |

一方でマイル(JAL)を見ると17万マイルくらい溜まっている。

直近の有効期限は2025年なので余裕と思っていたのだが、マイルの有効期限は3年なので、直近の有効期限が2025年ということは2025年に17万マイルほぼすべて有効期限が来るということ認識した。

2022年に12万マイル消化したので、しばらくは貯めないといけないと思っていたが、武漢ウイルスの影響で蓄積がだいぶ進んでいたらしい。

海外発券航空券の条件もあまりよろしくないことから、2023年は特典航空券で発券することにした。

どこに行くかだが、実はあることがしたくてハワイに行こうと思っている。

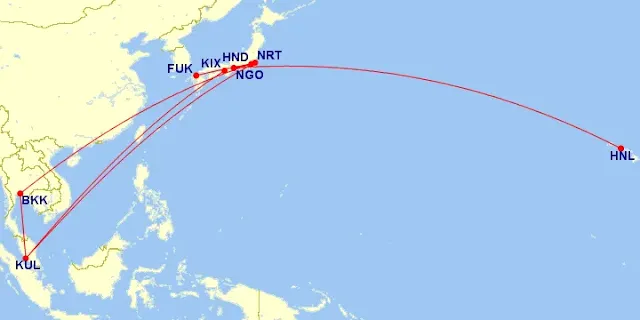

そんな訳で今回はバンコク発券で日本、ハワイを満喫し、バンコクに戻るワンワールド特典航空券を発券してみる。

ちなみに発券済みの有償航空券(海外発券)の残りは以下となる

・HND-FUK(往復) @JAL ※2023年3月予定

-BKK-HNDの往復と、BKK-HND-FUKの往復料金がほとんど同じだったため、オマケで福岡旅行を追加していた。

・HND⇒BKK @JAL ※2023年4月予定

BKK⇒KUL⇒NRT @マレーシア航空 ※2023年5月予定

NRT⇒NGO⇒HNL⇒NGO @JAL ※2023年9月予定

KIX⇒KUL⇒BKK @マレーシア航空 ※2024年4月予定

ランサム感染時にデータ復旧という手段は期待できないが、一縷の望みを託すならどの業者がいいのか?

組織の情報システムがランサムウエアに感染した場合、①身代金を払って復旧させる か、②身代金を支払わずにバックアップから復旧させるかの選択を迫られる。

ちなみに身代金を支払った場合、ランサムウエアギャングが金払いが良いことを知ってしまうため、その後同じ業界が狙われることとなる(この例が2022年後半に多発した医療業界のランサムウエア被害である)

残念ながらその発端は徳島県の某病院とされているが、更に詳しく中身を見ていくと、病院が支払ったわけではなく、病院から委託を受けたデータ復旧業者がこっそりとランサムウエアギャングに身代金を支払い、病院には「独自技術で復旧した」と報告していたらしい。

実はここまで整理すると第三の選択肢があることが分かる。

それは、③データ復旧業者への依頼

である。

データ復旧業者に依頼することでランサムウェアに暗号化されたデータの複合ができるのか?

答えはNoである。

Noなのだが、クライアントから7000万くらい引っ張って、そこから300万くらいを身代金として支払い、複合化キーをゲットして「独自技術で復旧した」と言い張る悪徳復旧業者が存在するらしい。

医療業界はITの運用管理をベンダーに丸投げする文化が強いらしく、クライアントが無知すぎるのも問題なのだが、業界としての自浄作用も求められるところでもある。

でも一縷の望みを託して復旧可否を確認したい場合は、どの業者に相談すればいいのか?

先日、「日本データ復旧協会」なるものの存在を知った。

こういうところの会員企業に相談すれば、少なくとも裏でこっそりランサムウエアギャングに身代金を支払うという蛮行は無いはずである。

ランサムウエアギャングへの身代金支払いは某国の核ミサイル開発に資金援助しているのと同義なので、国賊的な行為と個人的には考えている。

ロンドン・ヒースロー空港ターミナル5のBA到着ラウンジにバスタブ付きのシャワールームがあるらしい。

- ブリティッシュ・エアウェイズのファーストクラスで到着した人

- ブリティッシュ・エアウェイズのクラブワールドで到着した人

- アメリカン航空ファーストクラスで到着した人

- アメリカン航空のビジネスクラスで到着した人

- ブリティッシュ・エアウェイズのゴールドカードホルダーで、BA長距離路線で到着した人

- アメリカン航空コンシェルジュ・キーカードホルダーで、AA長距離路線で到着した人

サクソバンク証券の2023年大胆予測

今年、サクソバンク証券の口座を開設して取引を行っている。

国内ではあまりメジャーな証券会社ではないが、S&P500のCFDや先物等、国内の証券会社では取り扱っていない商品を扱っている。

先日、無料会場セミナーの案内が来たので行ってみた。

結構長い事続いている、毎年恒例のイベントらしい。

セミナーの内容についてはリンクを参照いただきたい。

大胆予測なので、アタリを狙ったというよりは、極端なケースの紹介で、「こういったケースも踏まえてポートフォリオを考えましょう」といった趣旨のセミナーだった。

ただ、前回の大胆予測は幾つか現実化したようなことを話していた。

その一つがGAFAMへの逆風で、大胆予測ではFacebookの株価が30%下落する可能性を謳っていたが、実際に70%も株価が下落した。

そんな訳で、今回ももしかしたら当たるかもしれないという気持ちで聞いていた。

ロシアのウクライナ侵攻により、戦時経済というのが一つのテーマになっている。

ロシアのウクライナ侵攻の原因の一つはエネルギー問題とも言われているが、ESGの観点からも化石燃料からの脱却や、環境負荷を与える畜産辺りは今後トレンドになっていくのかと感じた。

とくにヨーロッパはこの辺の考え方が進んでいるらしい。どこかの国が食肉生産禁止を打ち出したら大ニュースになるかもしれないので、今の内から心の準備しておかなければならない。

また、金については上昇する要素がいくつかある。

ロシアがウクライナに対して核ミサイルをぶっ放すと金価格は暴騰する可能性がある。

また、中国が台湾に侵攻した場合も金価格は暴騰する可能性がある。

金に全てを賭ける必要はないが、ポートフォリオに少し金を混ぜておくことはとても重要と感じた。

また、ドル円もこの先どうなるかは分からないが、最悪200円/ドルは覚悟しておく必要があると感じた。

だからと言って、FXで全力投球すると爆死するだけなので、ドルコスト平均法でコツコツとドルを蓄えていくのが良いと感じた。

セミナー後に懇親会があり、担当者にいろいろ要望を伝える機会があったが、サクソバンク証券は2020年にセキュリティインシデント(情報漏えい)を起こし、それに起因して金融庁から業務改善命令を受けている。

現状は顧客要望の対応よりも業務改善命令の対応が優先されてしまっている感じがした。

それでも日本国内ではオンリーワンのサービスがあるので、すごいなぁと思った。

早く業務改善命令の対応を終えて、顧客満足度向上のための施策をどんどん打っていって欲しいと思った。