スマートなパスワードクラッキングのためのオープンソースインテリジェンス

概要

今日に至るまで、消費者はますますオンラインで生活するようになっています。今日の世界では、人々は、複数のプラットフォームを通じてオンラインで人々とつながることに、かなりの時間を費やしています。このようなオンラインでの活動により、人々はますます多くの個人情報を自由に共有するようになり、また、その情報の共有方法を管理しなければならなくなっています。法執行機関にとって、これはデジタル・フォレンジック調査に必要なデジタル証拠の新たな情報源となります。

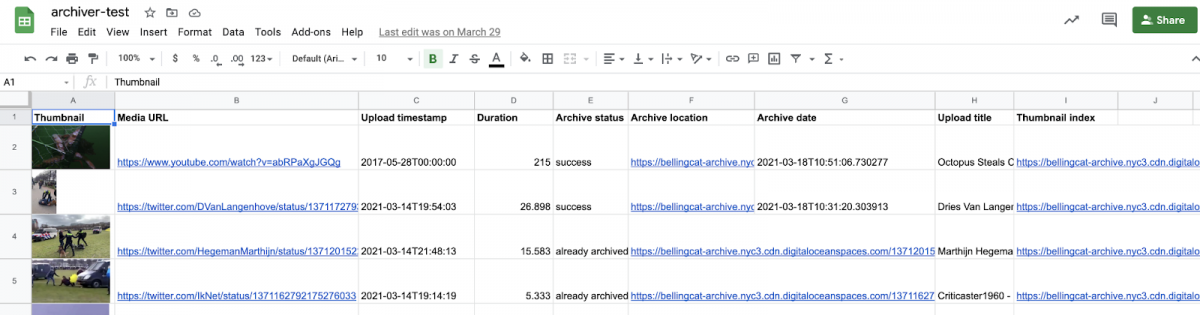

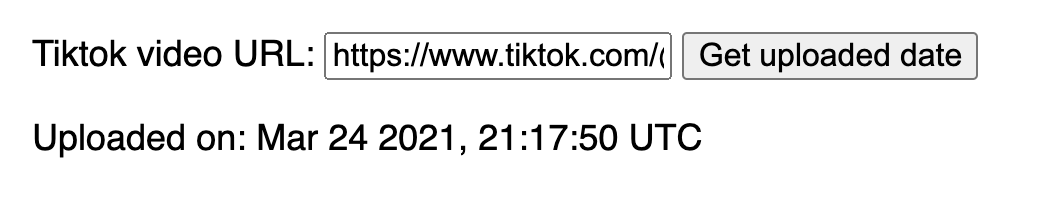

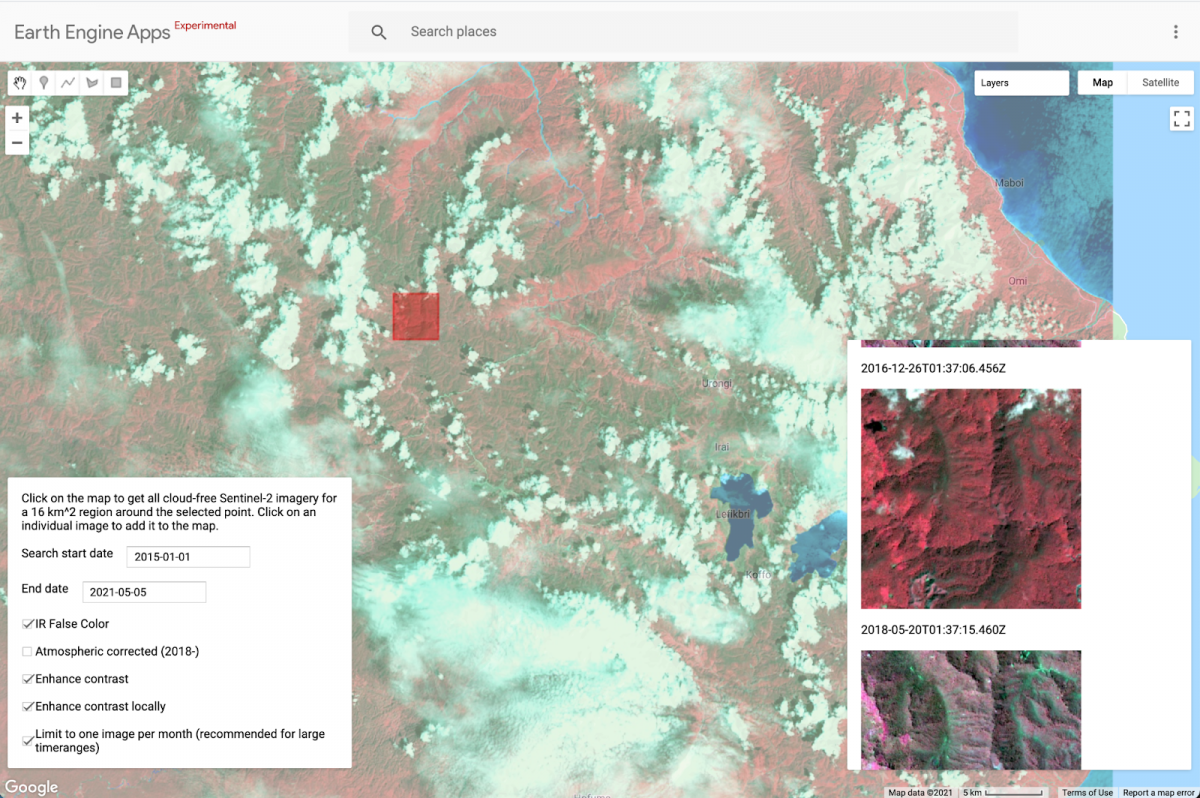

消費者レベルの暗号化がパーソナルコンピュータやモバイル機器のデフォルトになったことや、第三者に保存された情報にアクセスする必要性が生じたことで、合法的な捜査を進めるための強固なパスワードクラッキング技術が必要になりました。しかし、現在のパスワードクラッキング技術は、高価で時間のかかるプロセスであり、一般的な捜査の時間枠で成功する保証はありません。この論文では、より効率的なパスワードクラッキングのために、オープンソースインテリジェンス(OSINT)を活用する可能性について検討しています。パスワード強度、パスワードクラッキング、OSINTに関する文献の包括的な調査を行い、これらのトピックを取り巻く法執行機関の課題について議論します。さらに、パスワードの構造や、パスワードの選択に影響を与える人口統計学的な要因についての分析も行っています。最後に、法執行機関によるパスワードクラッキングに対するOSINTの潜在的な影響について議論する。

1. Introduction

私たちの社会は常に進化しています。インターネットの出現は、火を制御するのと同じように、私たちの文明の重要な転換点と考えられています。これについては議論の余地がありますが、このような技術的進歩がデジタル世界の大きな変化への扉を開き、大きなチャンスと新たな課題の両方をもたらしていることは間違いありません。この変化は、しばしば現代社会のデジタルトランスフォーメーションと呼ばれています。私たちの生活の中で、この変化の影響を受けていない次元はほとんどありません。

法執行機関(LEA)は、現代のデジタル社会の台頭によって影響を受けています。法執行機関のコミュニティは、情報やツールの保存、交換、アクセスを容易にする新しいソリューションの開発により、すでに恩恵を受けています。これらの新しいソリューションは、犯罪の予防や対応のために捜査を行う際に適用される、より伝統的な手順を変革するためのファシリテーターやイネーブラとして機能します。

このような新たな機会と並行して、デジタルトランスフォーメーションは、犯罪者に新たな機会と手段を提供することで、法執行機関に新たな課題をもたらしています。ボットネットの悪用やランサムウェアなど、犯罪が完全にオンラインで行われることもあります。また、麻薬や武器の取引プラットフォーム、児童の性的虐待に関する資料の交換など、デジタルの世界が違法な物品の販売や交換の経路となることもあります。どのような犯罪であっても、法執行機関にとっての共通の課題は、静止状態または転送中のデータが暗号化によって保護されていることです。明確にデータを復元することが、進行中の捜査を適切に進めたり、犯罪者を起訴したりするための鍵となることが多いのです。

暗号化にはどのように対処すればよいのでしょうか。最近では、堅牢で標準的な方法が誰にでも利用できるようになっているため、暗号化方法そのものを破ることを目的とした直接的な攻撃は、一般的には不可能です。とはいえ、既存のソリューションは、パスワードベースであることが多いです(転送中のデータに使用される暗号化方式は、ユーザーにとって完全に透過的であることがあります)。人間が選んだパスワードは平均的にやや弱いことが知られているため、パスワードはセキュリティチェーン全体の中で最も弱い点です。パスワードクラッキング技術は従来、最も一般的なパスワードやパターンを模倣した一般的な候補を生成するように設計されています。このアプローチは通常、侵入テスト時にシステムの平均的なセキュリティレベルを評価するのに十分です。1回のヒットで、任意のユーザのパスワードを意味し、システムに損害を与えるには十分かもしれません。

法執行機関は、一般的なパスワード・クラックの技術は成功していますが、暗号化されたものを扱う場合には、より的を絞ったアプローチが有効です。人間には、覚えやすいパスワードを生成する傾向があります。一般的な方法としては、パスワードに個人情報を使用する方法があります。例えば、指名手配中のハッカーであるJeremy Hammond氏は、パスワードに飼い猫の名前を使用していました。

- 最新のパスワード・クラッキング・ツールは、ターゲットを絞ったアプローチからどのように恩恵を受けるのか?

- ターゲットを絞ったアプローチは、法執行機関のデジタル犯罪対策にどのように役立つのか?

本論文の貢献は3つあります。第2章では、デジタルトランスフォーメーションが法執行機関の捜査プロセスにどのような影響を与えたか、また、暗号化された素材を扱うために現在利用可能な技術について、より正確に説明します。第2に、セクション3では、現在のパスワードクラッキング技術と、パスワードの洞察に関する分析を紹介します。第3に、セクション4では、LEAとOSINTという2つの世界の融合に取り組んでいる。既存のOSINTツールの調査と比較は、主にターゲットに関する文脈情報の収集に関連するものに焦点を当てて提示される。最後に、調査技術を具体的に向上させることができるものについての我々の意見と、そのようなポイントに到達するために我々が直面する潜在的な課題を表明する。

パスワードクラッキングをテーマにした調査論文はすでに多数あり、パスワードクラッキング手法の分析や強度推定器の評価、対策の提案などがある。私たちの文献レビューが革新的なのは、ユーザーのパスワードの傾向を取り入れたことと、OSINTの要素を取り入れたことであり、LEAが現在使用しているものと、パスワードクラッキングに関する文脈化の試みにおける追加要素としての潜在的な有用性を紹介しています。この目的のために、我々は自由に入手可能な情報をターゲットとなるアプローチに活用する方法について、さらなる研究の方向性を明らかにした。

2. Law enforcement practices

2.1. Digital and forensic investigation

デジタル時代の幕開け以来、犯罪現場で収集された物的証拠は、法執行機関の捜査官が自由に使える唯一のツールではありません。現場で収集されたハードディスク、パソコン、スマートデバイスなどの様々なデジタル証拠は、GPSや電波塔のデータから得られる位置情報、容疑者の趣味や関心事、親しい人の情報などを提供し、捜査官に有益な情報を与えてくれます。最近では、金融詐欺、人身売買、児童ポルノ配信などの犯罪は、オンラインでのみ組織化され、実行されるようになっています。このため、デジタル証拠の扱い方に関する多くのプロトコルや手順が研究者によって提案されており、サイバー捜査と従来の捜査の両方において、捜査プロセスのすべての段階をカバーしています。デジタル捜査の典型的な段階は以下の通りです。

- 身元確認:最初の段階では、事件や犯罪の詳細と、調査が必要な関連証拠を確認します。例えば、家宅捜索では、次の段階で収集するために、容疑者が所有するすべてのデジタル機器を特定する必要があります。

- 保存:この段階では、写真の撮影、証拠の保存管理など、犯罪現場や証拠の保存を行います。これは、捜査の最初から最後まで、証拠を法廷に提出しなければならない場合に重要なステップとなります。

- 収集:捜査のこの段階では、関連性があると思われるデジタル証拠を犯罪現場から収集します。これは通常、特殊なフォレンジック機器とソフトウェアを使用して、電子デバイスのコンテンツを変更しないように画像化することで行われる。

- 分析:捜査官が、入手した証拠を解釈、分析、整理し、事件を構築する段階です。

- 報告/プレゼンテーション:最後の段階は、調査結果を裁判所やその他の機関にプレゼンテーションすることを指します。考慮すべき重要な点は、この段階で発表された結果が受け入れられるためには、他の調査員によって再現可能でなければならないということである。

上記のデジタル捜査の典型的な段階に加えて、警察本部長協会(ACPO)は、デジタル証拠を扱う際にすべての実務者が従わなければならない広く知られたACPO原則を含む「デジタル証拠のためのグッド・プラクティス・ガイド」を提供しています。

2.2. Challenges in digital forensics

デジタル証拠の取り扱いやデジタル・フォレンジックの実施に関するプロセスや手順が数多く確立されているにもかかわらず、デジタル・フォレンジックの専門家がデジタル証拠をタイムリーに入手して処理する努力を妨げるような課題が、この分野には数多く存在しています。デジタル・フォレンジックのコミュニティが直面している現在の課題を特定、分類、分析し、将来の傾向を見ようとする取り組みは、長年にわたってかなり多く行われてきました。Al Fahdiらは、デジタル・フォレンジックの実務家を対象とした調査を実施し、将来的に調査が複雑化することを予測しました。また、実務家を対象とした別の調査では、技術的な課題(クラウドフォレンジックのサポート強化)から法律的な課題(プライバシー法)や教育的な課題まで、様々な課題が広がっていることが紹介されています。Karie and Venter は、この分野における現在の課題の分類法を提示しており、Lillisらは、デジタル・フォレンジックにおける将来の研究分野を定義することを目的としています。一般的に、課題の異なるカテゴリーは、技術的な課題、法律に関する課題、リソースに関する課題の3つに分かれています。

2.2.1. Technical challenges

デジタル犯罪の急速な増加に伴い、これらの犯罪で押収されたデバイスの数や、これらのデバイスのデータストレージが増え続けていることから、各捜査では、分析が必要なデバイスやデータが相当数取得される可能性があり、デバイスの暗号化によってさらに複雑さが増しています。実際、Safaeiらによると、2025年までに1人あたり9台以上のデバイスを日常的に使用するようになると言われています。これにより、事件のバックログが最大で4年も発生し、LEAがタイムリーに証拠を処理できなくなり、事件が取り下げられる可能性もあります。さらに、日常生活で使用するIoT(Internet of Things)機器の増加や、クラウドサービスの利用が増えていることも、この問題に拍車をかけています。

IoTフォレンジック。社会のデジタル化の結果として、各個人を取り巻くIoTデバイスやスマートデバイスの数が増え続けています。このような成長は、サービス拒否(DoS)攻撃、スプーフィング、盗聴などの脅威や脆弱性がすでにそれらのデバイスで確認されているため、プライバシーやセキュリティの問題を引き起こします。別の観点から見ると、それらのデバイスとそれらが収集し処理するデータは、法執行機関にとって情報の金鉱を構成しています。デジタル・フォレンジックの実務家を対象とした2019年の調査では、彼らの多くが仕事の中ですでにIoTデバイスに遭遇しているが、それらを検査するための訓練が不足していると感じていることが明らかになった。このため、すでにあるバックログに悪影響を与えることなく、そうしたデータを活用するために、IoTデバイスのフォレンジック調査の具体的な手順を定義する必要があります。

クラウドフォレンジックは、低コストでトラブルシューティングが容易なことから、ますます多くの企業がクラウドに移行しており、クラウド上でデジタルフォレンジックを行うことの利点も明らかになっています。クラウド・フォレンジックは、Ruanらによって「ネットワーク・フォレンジックのサブセットとしてのクラウド・コンピューティングにおけるデジタル・フォレンジックの適用」と定義されています。したがって、デジタル・フォレンジック調査員にとっては、デジタル・デバイスで使用しているのと同じ技術や手順を、クラウドの対応するデバイスにも適用できることが重要になります。このため、Ruanらは、デジタル・フォレンジックの専門家を対象にアンケート調査を実施し、クラウド・フォレンジックの手順、ツール、調査に関してこの業界が直面している現在の問題や課題を分析するとともに、研究開発のための将来の機会を特定しました。参加者が調査の妨げになると主張した課題には、証拠の分離や物理的データへのアクセスの欠如などがあります。さらに、Manralらは、クラウドにおけるデジタルフォレンジックの課題を、捜査官が遭遇する捜査プロセスの段階に応じてまとめ、グループ化しています。クラウド・フォレンジックに特有のこれらの課題には、司法権の問題への対処や、異なるクラウド・アーキテクチャに精通していることなどがあります。

2.2.2. Legal challenges

デジタル捜査を行う場合、法執行機関にとっての課題は、法廷でのデジタル証拠の許容性を保証することです。つまり、証拠の適切な収集と保管の連鎖を確保するなど、デジタル調査プロセスの適切な手順を、調査の各段階で成功させなければならないのです。法執行機関にとって、デジタル証拠を適切に評価し、その有効性と許容性を立証する方法で報告することは課題となっています。この課題は、2.1項で述べたデジタル捜査のプロセスを正しく踏むことと直結しています。アンチフォレンジックは、デジタル証拠の適切な評価と報告を妨げるもう一つの要因です。アンチフォレンジックとは、Liu and Brownによって「司法審査のために事実情報を無効にするために、デジタルメディアに科学的手法を適用すること」と定義されており、捜査官によるデジタル証拠の収集をより複雑にしたり、調査結果を無効にしたりすることを目的としています。犯罪者は、LEAが自分を有罪にできる証拠を見つける結果を軽減する方法として採用します。

2.2.3. Resource challenges

人材面での課題といえば、デジタルフォレンジックを行わなければならない警察官は、フォレンジック分析機器の使い方や、確立された手順に従った証拠品の扱い方について、十分な訓練を受けていないことがほとんどです。英国の下院司法委員会(House of Commons Justice Committee, 2018)によると、その理由は資金が得られないことにあるという。これに加えて、多くの場合、実際にフォレンジック分析の案件に取り組むことができる十分な人材がいません。