www2.slideshare.net/secret/4raFupm…

Special thanks for @ashley_shen_920

バックアップ

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

シリアルナンバーやパスワードが写った画像の公開時によく利用される「モザイク処理」は、文字を判読不能にするため安全に思えます。しかし、実はモザイク処理には元画像の文字列を突き止めることができる「落とし穴」が存在します。画像の文字列に施されたモザイクを簡単に外せるツール「Depix」は、その落とし穴からモザイク処理によるセキュリティを突破しています。

GitHub - beurtschipper/Depix: Recovers passwords from pixelized screenshots

https://github.com/beurtschipper/Depix

Recovering passwords from pixelized screenshots

https://www.linkedin.com/pulse/recovering-passwords-from-pixelized-screenshots-sipke-mellema

本当にモザイク処理を外すことができるのか、実際にDepixを使って確かめてみます。Depixの動作にはPythonが必要なので、まずはPythonをインストールします。Pythonのダウンロードページにアクセスして「Download Python 3.9.0」をクリック。

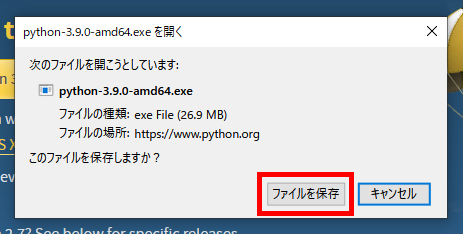

「ファイルを保存」をクリックし、インストーラーをダウンロードします。

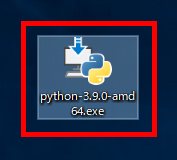

ダウンロードしたインストーラーをダブルクリックして実行。

「Add python 3.9 to PATH」にチェックを入れて「Install Now」をクリックします。

インストールが完了したら「Close」でウィンドウを閉じます。これでPythonのインストールは完了しました。

続いてGitHubからDepixをダウンロードします。このページ上の「Code」をクリックして「Download ZIP」をクリック。

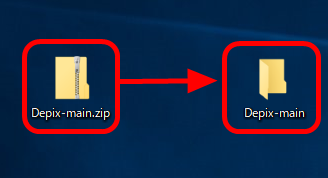

ダウンロードした圧縮ファイルを解凍ソフトで解凍。これでDepixを使える状態になりました。

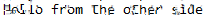

今回Depixでモザイクを外す画像は以下。この画像からはどのような文字が書かれているのかまったくわかりません。

コマンドプロンプトを起動し、以下のようにコマンドを実行します。

python Depixを解凍したフォルダのパス\depix.py -p モザイクを外したい画像.png -s Depixを解凍したフォルダのパス\images\searchimages\debruinseq_notepad_Windows10_closeAndSpaced.png -o out.png

実行して3分ほど待つと、以下のような画像が出力されました。「Hello from the other side」と書かれていることがわかります。

Depixを開発したSipke Mellema氏は、モザイクを外す仕組みについて以下のように解説しています。ブロックによる画像のモザイク処理は、まず画像をブロックごとに区切り、そのブロック内の色の平均値でブロックを塗りつぶすことで行われています。元の情報が失われているので、モザイク処理後の画像から元画像を直接復元することはできません。

Depixは以下のような「テキストのスクリーンショット」からモザイク後の画像を生成して、生成した画像をモザイク後の画像と照合しているとのこと。モザイク処理後の画像から元画像を復元しているわけではなく、生成した画像とモザイク後の画像が一致すれば、元画像の文字を突き止めることができるという仕組みです。この発想はモザイク画像から高品質の画像を生み出す技術にも応用されています。

Depixで利用されている考え方はパスワード解析などに使われる「レインボーテーブル」にも使われています。「実装者が破る方法を知らないセキュリティ構造は突破されないという思い込みは、セキュリティによくある落とし穴です」とMellema氏はコメントしています。

ちなみに、Depixでモザイクを外せる画像は非常に限られているようで、試しに以下のような画像にモザイクをかけて入力したところ、まったくモザイクを外すことができませんでした。

OSINTのリソースは多種多様であり、常に流動的な状態にある。一日おきに新しいツールが登場する一方で、古いものは静かに引退していきます。だからこそ、多くの市民ジャーナリストや研究者、調査員が毎日start.meを使っているのです。これは、OSINTの仕事をより簡単にしてくれます。

OSINTコミュニティでよく知られているTechnisetteとLoránd Bodóに説明を求めた。

Lorándです。Twitterで知りました。最初にstart.meのページを持っていたのが誰だったかは覚えていませんが、technisette.comのTechnisetteさんだったと思います。彼女のページを見たとき、私は「すごい!」と思いました。これはすごい!」と思いました。その時、start.meページはまさに私が探していたもので、OSINTのブックマークを簡単に管理できるソリューションでした。

OSINTのブックマークとリンクを簡単に管理できます。これはOSINTにとって非常に重要なことです。

ツールやテクニック、その他のリソースを素早く見つけることができるように、自分のページを作成し、自分の好きなようにデザインすることにしました。

テクニセット 私の同僚があなたを紹介してくれました。彼はその仕組みを教えてくれて、とても使いやすかったので、すぐにコレクションを作ってしまいました。

2つのページがある 1つはOSINTツールのためのページで、もう1つは過激化とテロリズム関連の問題に特化したページです。

これらのリンク集の問題点の一つは、私にとって有用な方法で構成されていないことでした。そこで私は、各情報分野ごとに見出しを作成し、その下に関連するすべてのリソースをサブカテゴリと一緒に配置することにしました。例えば、私のOSINTダッシュボードでは、一番上に主要なインテリジェンス分野が表示されていますが、私が作成したFOSINT(金融オープンソース・インテリジェンス)などもあります。ここには、デューデリジェンス関連のリンクやその他の金融関連のものをリストアップしています。

調査官としては、例えばFacebookのために何かを探している時は、ソフトウェアの欄に行きます。そして、古き良きCtrl-Fを使って、それをチェックします。これは本当に便利です。

これほど簡単に様々なソースをまとめて整理できるものは他にはありませんでした。だからstart.meを使っています。

また、正直なところ、自分のサイト(lorandbodo.com)で公開することも考えていたので、サードパーティのプロバイダを使う必要はありません。でも、単純にコーディングをする時間がないんですよね。

テクニセット。お気に入りのソースが1つのページにまとめられているのは、とても便利です。コンピュータを乗り換えたときに、ブックマークをドラッグする必要がないので、start.me-ページを開くだけで済みます。

特に何かを持っていないこと。主に、すべてのものを分類するための別のボックスを持つオプションがあること。

Loránd。私はリンク切れチェッカーが欲しかったので、PROアカウントを持っています。これを使えば、どのリンクが壊れていて削除すべきかを自動的に確認することができます。ソースは頻繁に来ては消えていくので、自動的にすべてのリンクをスキャンしてくれる機能が欲しかったのです。どのリンクも機能しないブックマークページは嫌です。それがPROアカウントを取得することを決めた主な理由の一つです。

また、私はRSSフィードを作成したいと思っていましたが、これは私が特定のトピックやニュースを監視するために驚くほど便利で超便利だと思います。あなたはstart.meで簡単にそれを行うことができます

私がページの更新をやめた理由は、各ブックマークに添付されているコメントで検索できなかったからです。それがうまくいくと助かります。

Quick start.meの反応。ブックマークの説明文でも検索できるようになりました。このサポート記事を読んでみてください。

大きく気になることの一つにプライバシーがあります。これについては2つの角度から考えています。ダッシュボードを作成するユーザーの視点から:start.meを使用する際に、どのような情報を提供したり、漏洩したりするのか?そして、エンドユーザーの視点からは、私がそのようなダッシュボードにアクセスするときに、start.meはどのような情報を収集するのか?このようなサービスには明確さが必要であり、非常に重要です。

start.meの迅速な対応。私たちは、物事を明確にするために、プライバシーポリシーに平易な英語での紹介を追加しました。

テロと過激化 start.meページに目次を作成しました。 もしこのようなカテゴリをもっと簡単に作成できる機能があれば、それを望む人もいると思います。つまり、ページを作成するだけでなく、ワンクリックでサブカテゴリを作成して、ユーザーが相互にリンクした素晴らしいダッシュボードをコンパイルできるようにすることができます。あなたはアイデアを得る。異なるページに自動的にリンクする方法。

Technisetteとのメールによるインタビューは、2020年10月9日に行われました。Loránd Bodóとのスカイプインタビューは、2020年10月19日に行われました。その会話の中で、彼はstart.meを改善するためにさらに多くのアイデアに言及した。

NISTがSP 1800-25を公開していますね。

マルウェア等の破壊的な事象に対する資産の特定と保護に関するガイダンスですね。

● NIST - ITL

・2020.12.08 SP 1800-25 Data Integrity: Identifying and Protecting Assets Against Ransomware and Other Destructive Events

・[PDF] SP 1800-25

・Related NIST Publications:

Abstract

Ransomware, destructive malware, insider threats, and even honest user mistakes present ongoing threats to organizations. Organizations’ data, such as database records, system files, configurations, user files, applications, and customer data, are all potential targets of data corruption, modification, and destruction. Formulating a defense against these threats requires two things: a thorough knowledge of the assets within the enterprise, and the protection of these assets against the threat of data corruption and destruction. The NCCoE, in collaboration with members of the business community and vendors of cybersecurity solutions, has built an example solution to address these data integrity challenges.

Multiple systems need to work together to identify and protect an organization’s assets against the threat of corruption, modification, and destruction. This project explores methods to effectively identify assets (devices, data, and applications) that may become targets of data integrity attacks, as well as the vulnerabilities in the organization’s system that facilitate these attacks. It also explores methods to protect these assets against data integrity attacks using backups, secure storage, integrity checking mechanisms, audit logs, vulnerability management, maintenance, and other potential solutions.

NISTがSP 1800-26を公開していますね。

マルウェア等の破壊的な事象に対する検知と対応に関するガイダンスですね。

● NIST - ITL

・[PDF] SP 1800-26

Related NIST Publications:

SP 1800-11 Data Integrity: Recovering from Ransomware and Other Destructive Events

SP 1800-25 Data Integrity: Identifying and Protecting Assets Against Ransomware and Other Destructive Events

Abstract

Ransomware, destructive malware, insider threats, and even honest mistakes present an ongoing threat to organizations that manage data in various forms. Database records and structure, system files, configurations, user files, application code, and customer data are all potential targets of data corruption and destruction.

A timely, accurate, and thorough detection and response to a loss of data integrity can save an organization time, money, and headaches. While human knowledge and expertise is an essential component of these tasks, the right tools and preparation are essential to minimizing downtime and losses due to data integrity events. The NCCoE, in collaboration with members of the business community and vendors of cybersecurity solutions, has built an example solution to address these data integrity challenges. This project details methods and potential tool sets that can detect, mitigate, and contain data integrity events in the components of an enterprise network. It also identifies tools and strategies to aid in a security team’s response to such an event.