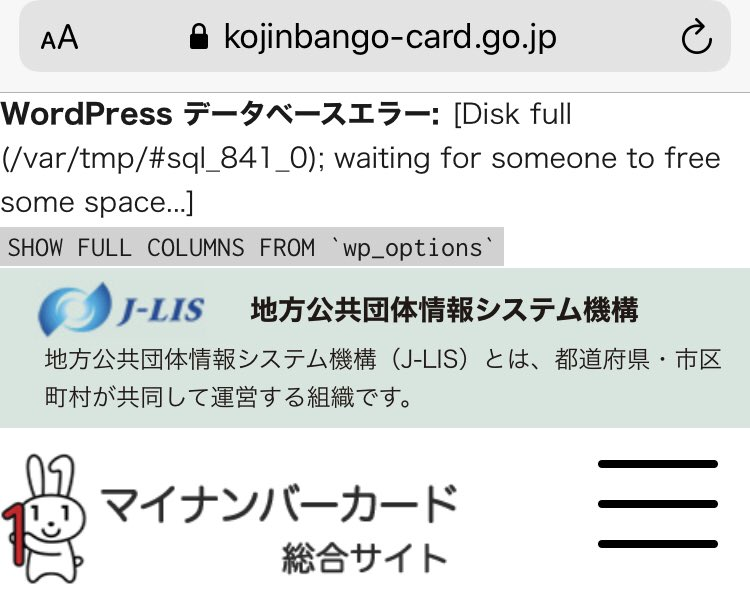

マイナンバーカードの総合サイトで何らかの障害が起きているらしく、現在接続するとWordPressのデータベースエラーが表示されています。

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

【転載】マイナンバーカードの総合サイトで何らかの障害が起きているらしく、現在接続するとWordPressのデータベースエラーが表示されています。

マイナンバーカードの総合サイトで何らかの障害が起きているらしく、現在接続するとWordPressのデータベースエラーが表示されています。:

マイナンバーカードの総合サイトで何らかの障害が起きているらしく、現在接続するとWordPressのデータベースエラーが表示されています。

マイナンバーカードの総合サイトで何らかの障害が起きているらしく、現在接続するとWordPressのデータベースエラーが表示されています。

フィッシングサイト・フィッシングメールの見分け方(最終版)

@IT主催のIT Security Live Weekのにゃん☆たく氏の話の中で興味深いものがあった。

それは、フィッシングサイト、フィッシングメールの見分け方について、結論に至ったというものである。

その結論とは何だったのだろうか?

それは、

見分けようとしない

である。

常に巧妙なフィッシングサイトやフィッシングメールが出てくる中で、「見分ける」という行為は不可能なのである。

インシデントレスポンスを行っているような高度なITスキルを持っている人であれば「見分ける」行為は可能である。

しかし、一般ユーザークラスに対しては不可能と言わざるを得ないのである。

では、どうすればよいのか?

結論から言うと基本に立ち返ることになる。

【対策①】

メール本文に記載されたURLにはアクセスしない。

【対策②】

サイトにアクセスする際はブラウザのお気に入り登録からのアクセスを徹底する。

シンプル イズ ベストとはまさにこのことを言うのだろう。

「気をつけろ」ではなく、「習慣化」で対応するのである。

普段自分もメール本文のURLからサイトにアクセスしているので、改めたいと感じた。

【転載】切り身1パック「会計前に食ってやったぜー」とアップ…ユーチューバー「へずまりゅう」逮捕 : 社会 : ニュース : 読売新聞オンライン yomiuri.co.jp/national/20200…

切り身1パック「会計前に食ってやったぜー」とアップ…ユーチューバー「へずまりゅう」逮捕 : 社会 : ニュース : 読売新聞オンライン yomiuri.co.jp/national/20200…: 切り身1パック「会計前に食ってやったぜー」とアップ…ユーチューバー「へずまりゅう」逮捕 : 社会 : ニュース : 読売新聞オンライン yomiuri.co.jp/national/20200…

セミリタイア(FIRE)できる人の行動TOP5

ウラケンさんがFIRE出来る人の行動TOP5を挙げていた。

詳細は動画参照なのだが、内訳は下記の通り。

ーー

5.読書をする

4.節約する

3.投資をする

2.マーケティングをマスターする

1.目標を紙に書く

ーー

5位の読書について、ウラケンさんがマスターしている速読法の紹介があった。

「フォトリーディング」と呼ばれるものなのだが、これはすごく気になった。

速読法は幾つかあるのだが、正直どれが良いのか分からない。

利害関係がなさそうな人から紹介されるのが一番説得力がある。

4位の節約はこれまでも何度か出ている。

☆家のコストは収入の10分の1以下にする。

☆テレビは見ない(⇒NHKコストの削減)。

☆会社の飲み会には参加しない。

☆車は持たない(経費化できる身分になったら経費で持っても可)。

家のコストとテレビと車は、言うは易し行う難しで、それなりの覚悟と思い切りが必要である。

自分は実践できているが、きっかけは引っ越しとかの環境変化だった。

3位の投資もこれまでに出ている。

基本的には節約したお金を投資に回して種銭の増加を加速させるというものである。

そしてどこかのタイミングで種銭を使って不動産投資に進む。

1位の「目標を紙に書く」は意外と出来ていなかった。

試みたことはあったような気がするが、具体化が出来なくてとん挫した記憶がある。

不動産投資は、個人的にはペーパーアセットと比較すると目標設定が立てやすい気がしているので、リトライしてみようと思う。

【転載】CODE BLUE 2020、参加費無料でオンライン開催(CODE BLUE 実行委員会)

CODE BLUE 2020、参加費無料でオンライン開催(CODE BLUE 実行委員会):

CODE BLUE 実行委員会は6月19日、新型コロナウイルス感染症の影響を考慮し、参加者や出展者などすべての関係者の安全を最優先に考慮し、CODE BLUE 2020 を 10月29日(木)~10月30日(金)にオンライン開催実施すると発表した。参加費は無料。

パナソニック株式会社、株式会社日立システムズ、株式会社 Flatt Security ほかの申込済みの協賛企業の「強い継続支援とリクエスト」によって実現したという。

なお、講演者募集の締め切りは8月15日(土)。また、サイバー犯罪対策トラックは別枠有料の可能性があるという。

《高橋 潤哉( Junya Takahashi )》

パナソニック株式会社、株式会社日立システムズ、株式会社 Flatt Security ほかの申込済みの協賛企業の「強い継続支援とリクエスト」によって実現したという。

なお、講演者募集の締め切りは8月15日(土)。また、サイバー犯罪対策トラックは別枠有料の可能性があるという。

《高橋 潤哉( Junya Takahashi )》

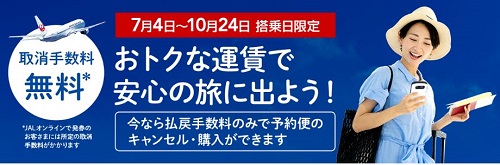

【転載】JAL国内線が実質の値下げ!搭乗キャンペーンが強烈!1区間で1,000ポイント!

JAL国内線が実質の値下げ!搭乗キャンペーンが強烈!1区間で1,000ポイント!:

JAL国内線の搭乗キャンペーンが出てきました。

いやー、凄い。5,000円以上で1,000e JALポイント貰えます。実質の値下げ。今までにない強烈なキャンペーンです。

コロナの第二波も気になるところですが、、

キャンセル無料期間なのでとりあえず予約だけでも良いかもしれません。

JAL国内線は6月末までキャンセル無料だったのですが、約4か月継続することになります。ただし、払戻手数料の440円が必要です。

https://www.jal.co.jp/jp/ja/dom/ikouze-nippon/change/

440円でキャンセル可。コロナもあるのでこれはありがたい。キャンペーンの詳細は以下の通り。

10月24日まで取消手数料無料が継続します。JALも思い切ったキャンペーンを打ってきました。

キャンペーンは登録が必要です。

https://www.jal.co.jp/jp/ja/dom/ikouze-nippon/ejal/

キャンペーンの詳細は以下の通り。

キャンセル無料に続いて搭乗キャンペーン、、、凄すぎます。

減便が続いていた国内線は8月には9割がた元に戻る予定の中、予約率が芳しくなかったのもあると思います。ANAに対抗するのもあると思いますが、それにしても強烈です。

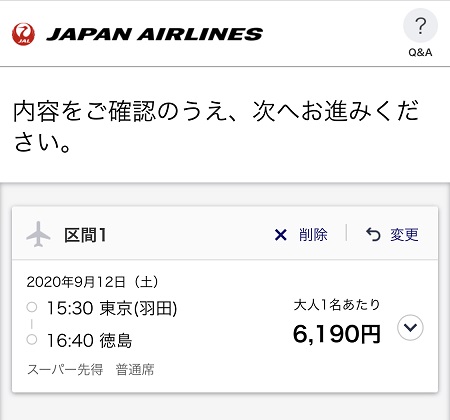

なお、先得運賃が対象で、特便は対象外なので注意してください。

羽田徳島だとこんな感じ。9月はどの路線も安いので先得カレンダーを使って確認してみてください。

重症患者が少ない、医療はまだひっ迫していない等、3,4月のころとは状況が違うとは言え、感染者が増えているのも事実。

このような中、go to キャンペーンも始まり、本当に旅行して良いの?ってなりますよね。

私の考えは、上手く付き合っていくことが必要だと言うこと。再び経済を止めると大きな影響は避けられないですし、経済を徐々に動かしながら、手洗いうがいにマスク着用等の個人の対策をしっかりする必要があると思います。

また、状況により柔軟に対応できるよう、キャンセル可の料金で予約し、いつでもキャンセルできるようにしておくのが適切だと考えます。

go to キャンペーンも始まりますし、幾つか予約しようと思います。

キャンセル可の期間内なので安心。実際に行くかは状況を見て判断したいと思います。状況が厳しいようだったらキャンセルする予定です。

JAL国内線は楽天リーベイツを通しましょう。楽天ポイントが1%還元されます。予約時、あるいは支払い時に忘れないように通してください。

JGC修行の途中だった人もこの機会を利用するのは良いかもしれません。

マリオットも9月30日までキャンセル無料になり予定が立てやすくなりました。とりあえず予約しておくのはありだと思います。go to キャンペーンも生かしていきましょう!

JAL国内線の搭乗キャンペーンが出てきました。

いやー、凄い。5,000円以上で1,000e JALポイント貰えます。実質の値下げ。今までにない強烈なキャンペーンです。

コロナの第二波も気になるところですが、、

キャンセル無料期間なのでとりあえず予約だけでも良いかもしれません。

JAL国内線、取消手数料無料キャンペーン。7月4日~10月24日搭乗分まで対象。

JAL国内線は6月末までキャンセル無料だったのですが、約4か月継続することになります。ただし、払戻手数料の440円が必要です。

https://www.jal.co.jp/jp/ja/dom/ikouze-nippon/change/

440円でキャンセル可。コロナもあるのでこれはありがたい。キャンペーンの詳細は以下の通り。

- 7月4日以降に購入した7月4日から10月24日までの航空券が対象。

- 払戻手数料440円のみ発生。

- 予約便の出発時刻までに取消が必要。

- 対象運賃は、ウルトラ先得、スーパー先得、先得A・B、特便割引1・3・7・21、乗継割引

10月24日まで取消手数料無料が継続します。JALも思い切ったキャンペーンを打ってきました。

国内線に乗ってeJALポイントをもらおうキャンペーン

予約率が上がらないんでしょうね。とは言え、ここまでやるの?とこちらが思ってしまう内容です。キャンペーンは登録が必要です。

https://www.jal.co.jp/jp/ja/dom/ikouze-nippon/ejal/

キャンペーンの詳細は以下の通り。

- 登録期間:7月10日~8月31日

- 発券期間:7月10日~8月31日

- 搭乗日:8月1日〜10月24日

- 対象運賃:先得、特典航空券(おともdeマイル、どこかにマイルは対象外)

- 内容:搭乗1回ごとにeJALポイントがもらえる。5,000円以上で1,000ポイント、5,000円未満もしくは特典航空券は500eJALポイント。

- キャンペーンで加算されるe JALポイントの有効期限は半年。

キャンセル無料に続いて搭乗キャンペーン、、、凄すぎます。

減便が続いていた国内線は8月には9割がた元に戻る予定の中、予約率が芳しくなかったのもあると思います。ANAに対抗するのもあると思いますが、それにしても強烈です。

なお、先得運賃が対象で、特便は対象外なので注意してください。

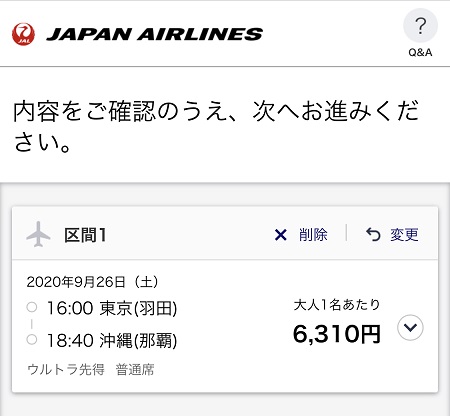

おすすめは9月

9月が安いです。例えば、羽田那覇。6,310円、、、1週間前は7千円台だったのですが、さらに下がってました。羽田徳島だとこんな感じ。9月はどの路線も安いので先得カレンダーを使って確認してみてください。

新型コロナは大丈夫?

気になるのは新型コロナの第二波。東京を始め感染者が増えている状況です。重症患者が少ない、医療はまだひっ迫していない等、3,4月のころとは状況が違うとは言え、感染者が増えているのも事実。

このような中、go to キャンペーンも始まり、本当に旅行して良いの?ってなりますよね。

私の考えは、上手く付き合っていくことが必要だと言うこと。再び経済を止めると大きな影響は避けられないですし、経済を徐々に動かしながら、手洗いうがいにマスク着用等の個人の対策をしっかりする必要があると思います。

また、状況により柔軟に対応できるよう、キャンセル可の料金で予約し、いつでもキャンセルできるようにしておくのが適切だと考えます。

まとめ

JAL国内線の搭乗キャンペーン。go to キャンペーンも始まりますし、幾つか予約しようと思います。

キャンセル可の期間内なので安心。実際に行くかは状況を見て判断したいと思います。状況が厳しいようだったらキャンセルする予定です。

JAL国内線は楽天リーベイツを通しましょう。楽天ポイントが1%還元されます。予約時、あるいは支払い時に忘れないように通してください。

JGC修行の途中だった人もこの機会を利用するのは良いかもしれません。

マリオットも9月30日までキャンセル無料になり予定が立てやすくなりました。とりあえず予約しておくのはありだと思います。go to キャンペーンも生かしていきましょう!

【転載】サイバーパンフレット サイバー攻撃の現状 2020(公安調査庁)

サイバーパンフレット サイバー攻撃の現状 2020(公安調査庁):

公安調査庁は6月29日、国内外で深刻さを増すサイバー攻撃の現状等について広く周知するため「サイバーパンフレット サイバー攻撃の現状2020」を作成し公開した。

「近年の主なサイバー攻撃事案」でWannaCryやNotPetyaなどについて言及しつつ、攻撃主体として国家または非国家の主体を挙げ、国家主体として指摘された例として米国による指摘として、北朝鮮、ロシア軍参謀本部情報総局、中国国家安全部、イランなどの名称を記載している。

攻撃の目的として「情報窃取・スパイ活動」「情報システムの破壊・機能妨害」「不正な金銭獲得」「心理戦・影響力工作」の4つが挙げられ「情報窃取・スパイ活動」のページには2015年に発生した日本年金機構における個人情報125万件流出事案が記載されている。

《高橋 潤哉( Junya Takahashi )》

バックアップ

「近年の主なサイバー攻撃事案」でWannaCryやNotPetyaなどについて言及しつつ、攻撃主体として国家または非国家の主体を挙げ、国家主体として指摘された例として米国による指摘として、北朝鮮、ロシア軍参謀本部情報総局、中国国家安全部、イランなどの名称を記載している。

攻撃の目的として「情報窃取・スパイ活動」「情報システムの破壊・機能妨害」「不正な金銭獲得」「心理戦・影響力工作」の4つが挙げられ「情報窃取・スパイ活動」のページには2015年に発生した日本年金機構における個人情報125万件流出事案が記載されている。

《高橋 潤哉( Junya Takahashi )》

バックアップ

EPPとEDR、UBAとUEBA、DX(セキュリティ用語整理)

@IT主催のIT Security Live Weekを視聴していて、知らない単語に出会ったり、知ってはいるんだけどごちゃごちゃになったりで、いろいろと整理を進める。

■EPPとEDR

個人的な感想なのだが、EDRはもともと用語としてあったが、EPPって用語はEDRと対比させるために後から作ったのではなかろうか・・・?

・EPP:Endpoint Protection Platformの略

⇒従来型のアンチウイルスソフトとほぼ同義。

シグネチャ方式による保護がポイント

・EDR:Endpoint Detection and Responseの略

⇒EPPはシグネチャ方式による保護となり、所謂入り口対策となる。

当然シグネチャが対応していなければ検知できない。

そこで、ソフトウェアの挙動をチェックし、不審な兆候を検知して

ブロックするのがEDRとなる。

EPPとEDRの関係を整理すると↓な感じになる。

EPPで検知したものはほぼマルウェアと断定できるが、EDRで検知したものは誤検知の可能性も残るため、精査が必要。

そのため、EDRは単にツールを入れればよいという単純なものではなく、導入後のオペレーションにもしっかり投資を行っていく必要がある。

標的型攻撃に対してはEPPは無力だが、EDRを導入し、プロアクティブにハンティングを行っているような組織であれば標的型攻撃への態勢が高いと考えられる。

※EPPは模倣型の標的型攻撃には対応できるが、ガチの標的型攻撃にはシグネチャが無いため、対応できない。

■UBAとUEBA

内部不正のリスクや可視化の対策ソリューションでよく出てくる。

・UBA:User Behavior Analytics(ユーザ行動分析)の略

・UEBA:User and Entity Behavior Analytics(ユーザとエンティティの行動分析)の略

違いは”Entity”の有無だけである。

【Entityの意味】

「通常」どのように行動するかを定義する行動の基準(ベースライン)を作成し、その基準から逸脱した異常を識別。

上記を踏まえ、改めて整理すると下記になる。

・UBA:ユーザ行動分析(ベースライン無し)

・UEBA:ユーザ行動分析(ベースラインあり)

UBAは、2014年にガートナーが造語した言葉。

この時は個人ユーザやユーザのグループの行動のみに対する分析が定義となっていた。

翌2015年に、ガートナーは「E」を追加し、UEBAに変更。

ここでは、ルータ、サーバ、エンドポイント、アプリケーションなどネットワーク上のユーザ以外のエンティティについても、基準となる行動を分析し、異常を検知する機能を備えることが定義となった。

結論:UBAは死語

■DX

Digital Transformationの略。

略称がDXとなるのは、英語圏では接頭辞「Trans」を省略する際にXと表記することが多いためとのこと。

ロサンゼルス国際空港(Los Angeles International Airport)のコードをLAXにしたり、関西国際空港(Kansai International Airport)のコードをKIXにするのと同じようなノリなのだろうか?

DXの発祥は2004年。

スウェーデン・ウメオ大学のエリック・ストルターマン教授がその概念を提唱。

曰く、「ITの浸透が、人々の生活をあらゆる面でより良い方向に変化させる」。

その後、14年の時を経て、2018年に経済産業省が企業向けに定義。

「企業がビジネス環境の激しい変化に対応し、データとデジタル技術を活用して、顧客や社会のニーズを基に、製品やサービス、ビジネスモデルを変革するとともに、業務そのものや、組織、プロセス、企業文化・風土を変革し、競争上の優位性を確立すること」

分かったような分からないような感じだが、DX前の世界と、DXの世界を比較すると、個人的には何となく分かってくる感じがする。

【DX前の世界:唯一の正解がある世界】

・効率化

・データベース

・トランザクション

・従来型

・ウォーターフォール、etc

【DXの世界:唯一の正解が無い世界(⇒知恵を振り絞って正解っぽい方向に向かう)】

・サービス

・SNS

・モバイル

・データアナリティクス

・クラウド

・セキュリティ

・アジャイル、etc

とあるセミナーを聞いてものすごく納得感が高かったのが、「DXは唯一の正解が無い世界」であるということ。

DX、DXって騒いでいるけど、なんだかんだ言いながら既にDXの世界にどっぷり浸かっているということが確認できた。

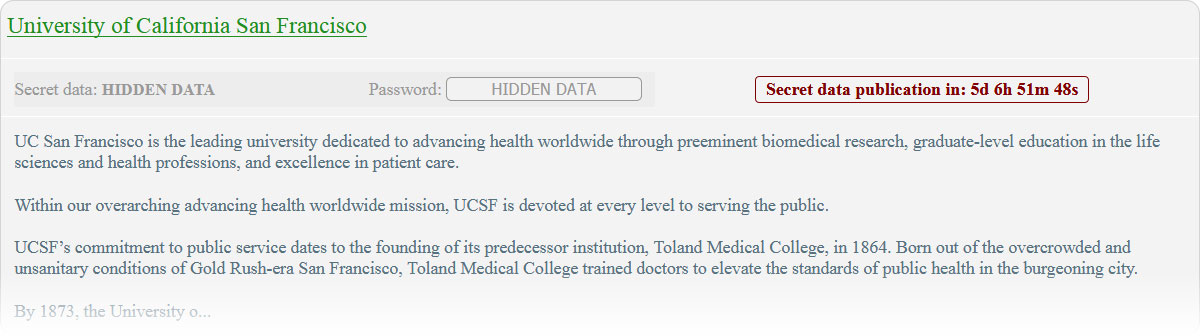

【転載】カリフォルニア大学サンフランシスコ校(UCSF)はランサムウェア復号化のために114万ドルを支払う

UCサンフランシスコはランサムウェア復号化のための114万ドルを支払います:

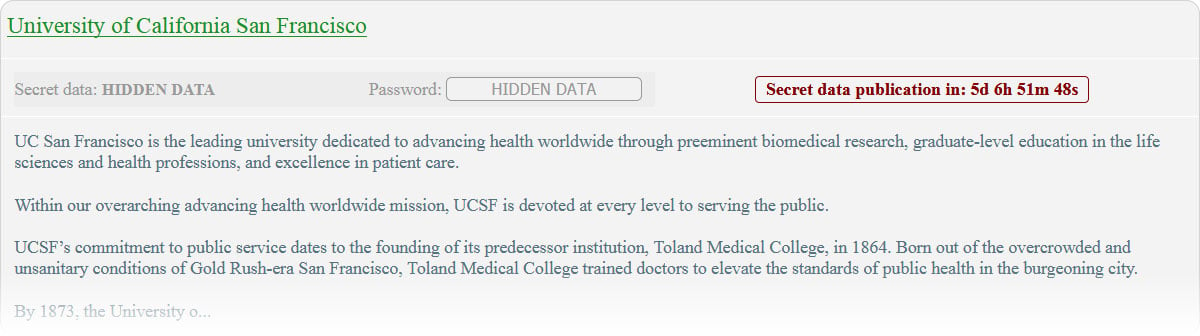

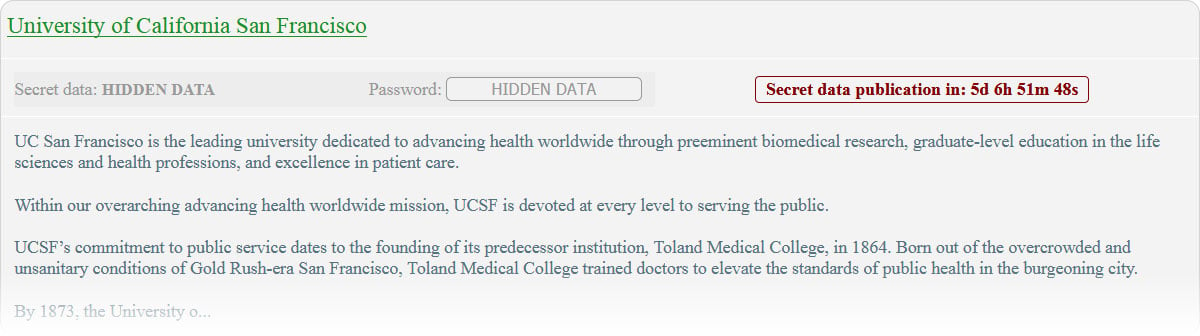

カリフォルニア大学サンフランシスコ校(UCSF)は、UCSF医学部のITネットワークに違反し、データを盗み、システムを暗号化することに成功したネットウォーカーのランサムウェア事業者に114万ドルを支払ったと述べています。

UCSFは、健康科学に焦点を当てた研究大学で、COVID-19研究に携わり、米国のニュース&ワールドレポートの大学ランキングに基づいて、プライマリケア の最高の医学部で研究と#6のための医学部で#2としてランク付けされています。

6月3日、 Netwalkerはデータleak siteに掲載された投稿で、UCSFのネットワークにハッキングし、社会保障番号を持つ学生申請や従業員情報、医学研究、財務を含んでいるように見えるフォルダリスト を含む、侵害中に盗まれたファイルの一部を公開したと述べた。

ネットウォーカーのデータ漏洩サイトのUCSFエントリー

「6月3日に明らかにしたように、UCSF ITスタッフは6月1日にUCSF医学部のIT環境の限られた部分で発生したセキュリティインシデントを検出しました」と発表しています。

「安全対策として医学部内の複数のITシステムを隔離し、UCSFコアネットワークからインシデントを隔離しました。重要なことに、この事件は、患者ケアの配信業務、キャンパスネットワーク全体、またはCOVID-19の仕事に影響を与えませんでした。

大学は、進行中の調査は、事件の間に暴露された患者の医療記録を指し示すヒントを発見していないと言います。

重要なことに、この事件は、私たちの患者ケアの配達業務、キャンパスネットワーク全体、またはCOVID-19の仕事に影響を与えませんでした。- UCSF

それにもかかわらず、UCSFは、Netwalkerのオペレーターに約114万ドルを支払うことに決め、適切なツールが攻撃中に暗号化された学術的な作業を解読し、盗まれたデータを返すことを確実にすることに決めたと述べています。

「暗号化されたデータは、公共財に奉仕する大学として追求する学術的な仕事の一部にとって重要です」とUCSFは付け加えました。

そのため、我々は、暗号化されたデータのロックを解除し、彼らが得たデータのリターンを解除するためのツールと引き換えに、マルウェア攻撃の背後にある個人に身代金の一部、約114万ドルを支払う困難な決定をしました。

それ以来、MSU攻撃で盗まれたすべてのデータは、大学が身代金を支払うことを拒否したので、漏洩しました。

ナットウォーカーはまた、 シカゴのコロンビア大学のシステムを暗号化したと主張し、身代金が支払われなければデータ漏洩サイトにデータを公開すると再び脅しています。

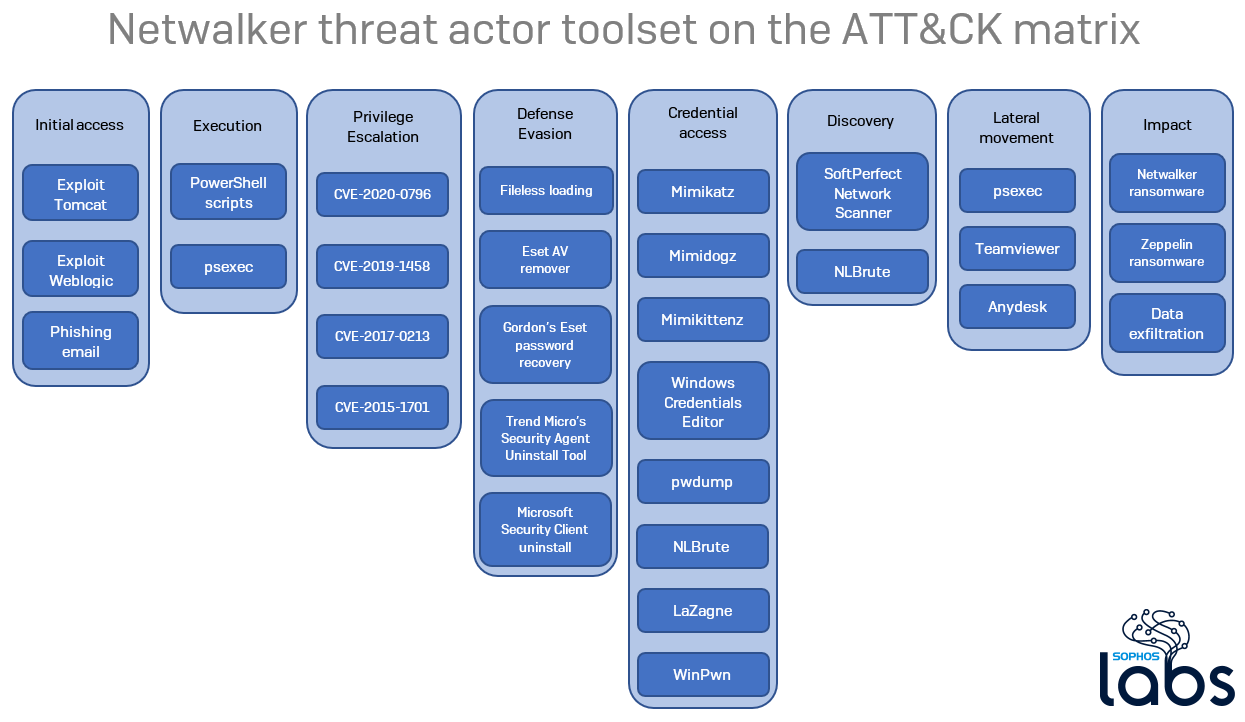

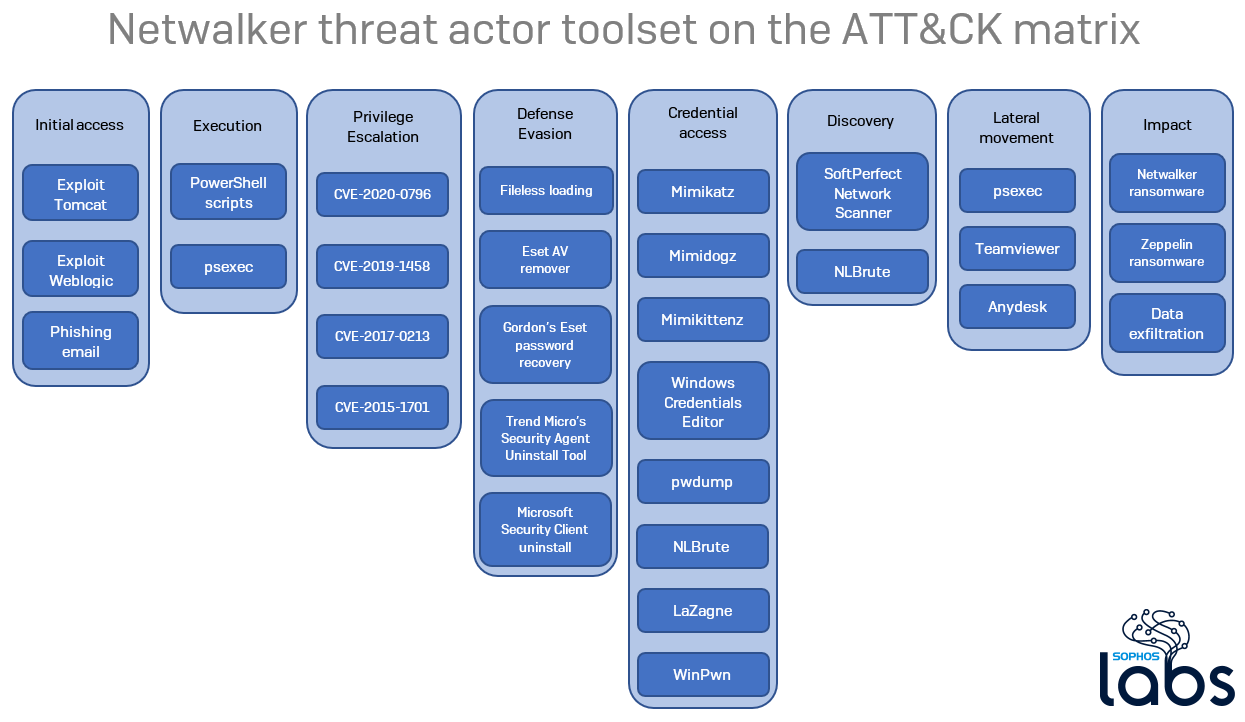

Netwalker Mailtoランサムウェアとして開始されました 2019年10月に、それは現在、脆弱な リモートデスクトップサービスを標的とした攻撃で関連会社によって使用されるランサムウェアとしてのサービス(RaaS)操作です。

このRaaSオペレーションは、より大きな身代金を要求できるようにエンタープライズネットワークを侵害することに焦点を当て、企業データを盗まれたレバレッジにも焦点を当てています。

ネットウォーカーは、オーストラリアの運送会社 トールグループ、 アジア太平洋地域のロジスティクスサービスのリーディングプロバイダー、 with 50カ国以上の1,200カ所で44,000人の従業員に対する攻撃を含む、成功した攻撃の絶え間ない流れを発表しました。

--原文--

UCSF entry on Netwalker's data leak site

カリフォルニア大学サンフランシスコ校(UCSF)は、UCSF医学部のITネットワークに違反し、データを盗み、システムを暗号化することに成功したネットウォーカーのランサムウェア事業者に114万ドルを支払ったと述べています。

UCSFは、健康科学に焦点を当てた研究大学で、COVID-19研究に携わり、米国のニュース&ワールドレポートの大学ランキングに基づいて、プライマリケア の最高の医学部で研究と#6のための医学部で#2としてランク付けされています。

6月3日、 Netwalkerはデータleak siteに掲載された投稿で、UCSFのネットワークにハッキングし、社会保障番号を持つ学生申請や従業員情報、医学研究、財務を含んでいるように見えるフォルダリスト を含む、侵害中に盗まれたファイルの一部を公開したと述べた。

ネットウォーカーのデータ漏洩サイトのUCSFエントリー

攻撃は、そのトラックで停止し、いくつかのシステムはまだ暗号化されました

UCSFは現在、脅威 アクターが一部の医学部システムのデータを暗号化することができたため、ネットウォーカーのランサムウェア 攻撃が少なくとも部分的に成功したことを確認しました。「6月3日に明らかにしたように、UCSF ITスタッフは6月1日にUCSF医学部のIT環境の限られた部分で発生したセキュリティインシデントを検出しました」と発表しています。

「安全対策として医学部内の複数のITシステムを隔離し、UCSFコアネットワークからインシデントを隔離しました。重要なことに、この事件は、患者ケアの配信業務、キャンパスネットワーク全体、またはCOVID-19の仕事に影響を与えませんでした。

大学は、進行中の調査は、事件の間に暴露された患者の医療記録を指し示すヒントを発見していないと言います。

重要なことに、この事件は、私たちの患者ケアの配達業務、キャンパスネットワーク全体、またはCOVID-19の仕事に影響を与えませんでした。- UCSF

それにもかかわらず、UCSFは、Netwalkerのオペレーターに約114万ドルを支払うことに決め、適切なツールが攻撃中に暗号化された学術的な作業を解読し、盗まれたデータを返すことを確実にすることに決めたと述べています。

「暗号化されたデータは、公共財に奉仕する大学として追求する学術的な仕事の一部にとって重要です」とUCSFは付け加えました。

そのため、我々は、暗号化されたデータのロックを解除し、彼らが得たデータのリターンを解除するためのツールと引き換えに、マルウェア攻撃の背後にある個人に身代金の一部、約114万ドルを支払う困難な決定をしました。

大学や企業 火災の下で

USCFは、ネットウォーカー事業者によると、5月28日に ミシガン州立大学(MSU)のネットワークが侵害され、暗号化され、ここ数ヶ月でランサムウェア攻撃の犠牲となった一連の大学の1つです。それ以来、MSU攻撃で盗まれたすべてのデータは、大学が身代金を支払うことを拒否したので、漏洩しました。

ナットウォーカーはまた、 シカゴのコロンビア大学のシステムを暗号化したと主張し、身代金が支払われなければデータ漏洩サイトにデータを公開すると再び脅しています。

Netwalker Mailtoランサムウェアとして開始されました 2019年10月に、それは現在、脆弱な リモートデスクトップサービスを標的とした攻撃で関連会社によって使用されるランサムウェアとしてのサービス(RaaS)操作です。

このRaaSオペレーションは、より大きな身代金を要求できるようにエンタープライズネットワークを侵害することに焦点を当て、企業データを盗まれたレバレッジにも焦点を当てています。

ネットウォーカーは、オーストラリアの運送会社 トールグループ、 アジア太平洋地域のロジスティクスサービスのリーディングプロバイダー、 with 50カ国以上の1,200カ所で44,000人の従業員に対する攻撃を含む、成功した攻撃の絶え間ない流れを発表しました。

--原文--

The University of California San Francisco (UCSF) says that it paid $1.14 million to the Netwalker ransomware operators who successfully breached the UCSF School of Medicine’s IT network, stealing data and encrypting systems.

UCSF is a research university focused on health sciences and involved in COVID-19 research, ranked as #2 in medical schools for research and #6 in best medical schools for primary care based on U.S. News & World Report's college rankings.

On June 3, Netwalker said in a post published on its data leak site that it hacked into UCSF's network, publishing some of the stolen files during the breach, including student applications with social security numbers, and folder listings appearing to contain employee information, medical studies, and financials.

UCSF entry on Netwalker's data leak site

Attack stopped in its tracks, some systems still got encrypted

UCSF now has confirmed that Netwalker's ransomware attack was at least partially successful since the threat actors were able to encrypt data on some School of Medicine systems.

"As we disclosed on June 3, UCSF IT staff detected a security incident that occurred in a limited part of the UCSF School of Medicine’s IT environment on June 1," the announcement says.

"We quarantined several IT systems within the School of Medicine as a safety measure, and we successfully isolated the incident from the core UCSF network. Importantly, this incident did not affect our patient care delivery operations, overall campus network, or COVID-19 work."

The university says that the ongoing investigation hasn't discovered any hints pointing at patient medical records having been exposed during the incident.

Importantly, this incident did not affect our patient care delivery operations, overall campus network, or COVID-19 work. - UCSF

Despite this, UCSF says that it has decided to pay the Netwalker operators roughly $1.14 million to make sure that they have the proper tools do decrypt the academic work encrypted during the attack and to have the stolen data returned.

"The data that was encrypted is important to some of the academic work we pursue as a university serving the public good," UCSF added.

"We, therefore, made the difficult decision to pay some portion of the ransom, approximately $1.14 million, to the individuals behind the malware attack in exchange for a tool to unlock the encrypted data and the return of the data they obtained."

Universities and enterprises under fire

USCF is one in a series of universities that fell victim to ransomware attacks in the last few months, with Michigan State University's (MSU) network having been breached and encrypted on May 28th according to the Netwalker operators.

Since then, all the data stolen in the MSU attack got leaked since the university refused to pay the ransom.

Natwalker also claims to have encrypted the systems of Columbia College of Chicago, again threatening to publish the data on its data leak site if the ransom is not paid.

/matrix3.png)

Netwalker started as Mailto ransomware in October 2019 and it's now a ransomware-as-a-service (RaaS) operation used by affiliates in attacks targeting vulnerable Remote Desktop Services.

This RaaS operation is also focused on compromising enterprise networks to be able to ask for larger ransoms and for the leverage provided by stolen corporate data.

Netwalker has slowly and steadily made a name for itself after announcing a constant stream of successful attacks, including one against Australian transportation company Toll Group, Asia Pacific's leading provider of logistics services, with 44,000 employees in 1,200 locations in over 50 countries.

【転載】メルカリ社内Slack利用ガイドライン

tike retweeted:

「メルカリ社内Slack利用ガイドライン」とあるが、Microsoft Teamsなど他のメッセンジャーアプリにも言える話。

常にオープンかつ紳士的であれという基本原則は真似したい。

mercan.mercari.com/articles/23325/:

バックアップ

「メルカリ社内Slack利用ガイドライン」とあるが、Microsoft Teamsなど他のメッセンジャーアプリにも言える話。

常にオープンかつ紳士的であれという基本原則は真似したい。

mercan.mercari.com/articles/23325/:

「メルカリ社内Slack利用ガイドライン」とあるが、Microsoft Teamsなど他のメッセンジャーアプリにも言える話。

常にオープンかつ紳士的であれという基本原則は真似したい。

mercan.mercari.com/articles/23325/

常にオープンかつ紳士的であれという基本原則は真似したい。

mercan.mercari.com/articles/23325/

バックアップ

登録:

投稿 (Atom)