雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

[インシデント]近藤ニット株式会社(evam eva online shop)

■近藤ニット株式会社

[企業情報]

業種:繊維工業

資本金:1000万円

従業員数:30~50人

企業URL http://www.evameva.com

[インシデント発覚日]

2018年6月19日

[インシデント概要]

Webアプリケーションの脆弱性を突かれ、2018年3月7日から2018年6月19日にかけて、クレジットカード会員データが抜き取られる。

[被害/影響]

358件の個人情報(クレジットカード情報)流出

[想定損害額]

9,308,000円

[原因]

(企業側見解)

Webアプリケーションの脆弱性

(私の見解)

システム運用における怠慢(サーバへのパッチ未適用)と想定

[プレスリリース]

evam eva online shopへの不正アクセス発生についてのご報告とお詫び

[コメント]

2018年3月から発生ということなので、WordPress、Joomla、Drupal辺りのCMS(Content Management System)の脆弱性か、Apache Strutsの脆弱性でも受けたのだろうか。

従業員数の規模からいってIT担当者を確保するのは少々難がある気がするので、クラウドサービスに移行してしまうのが最良の解決策だと思う。

少々のお金をケチって自前でサーバを立てても、運用管理がしっかりできなければ脆弱性を突かれて情報漏洩してしまうのがオチである。

今回の想定損害額はクレジットカード流出と、対応が後手に回った点を加味して930万円としたが、ほぼ資本金と同額である。授業料としては少し高すぎた印象。

今回の件を教訓に引き続き事業を頑張ってもらいたい。

パスワード強度を考える

ユーザー認証で一番多いのはやはりユーザーIDとパスワードだと思う。

最近は生体認証やデバイス認証も出てきているが、まだまだIDパスワード認証が多いのではなかろうか。

最近はパスワードの定期変更要否に関する議論があったりと、ベースラインが変わりつつあるので、少し整理する

■パスワード強度について

NISC(内閣サイバーセキュリティセンター)やJPCERT/CCが見解を出しているので、貼り付けておく。

←NISCの推奨

←JPCERT/CCの推奨

それぞれのいいとこどりをすると下記を満たすパスワードが理想となる。

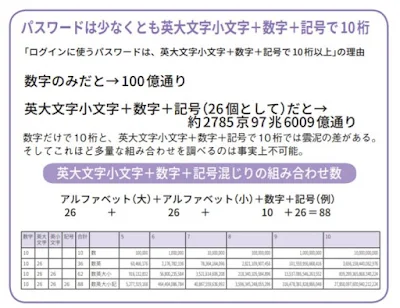

『パスワードは少なくとも英大文字小文字+数字+記号で 12 文字以上』

■パスワードの定期変更について

上記を満たすパスワードで、かつ使いまわしをしていなければパスワード変更は不要。

2017年にNIST(米国国立標準技術研究所)が上記の方針を打ち出し、2018年に日本の総務省もこれに追随する旨の方針を打ち出しました。

しかしこれ、大前提として、「パスワードが使いまわしされておらず、パスワード強度が

英大文字小文字+数字+記号で10文字あると、約2785京の組み合わせとなり、1秒間に5回の入力で総当たり攻撃しても、全部を試すまでに約1760億年かかるので大丈夫」

という前提があります。

この前提をすっ飛ばして「総務省がパスワード変更は不要といいました」というおバカな報道をする人たちが大量に出て閉口しました。

背景含めてまともな報道したのは朝日新聞くらいではなかろうか。

【参考リンク】

STOP! パスワード使い回し!キャンペーン2018

ネットワークビギナーのための情報セキュリティハンドブック

総務省「国民のための情報セキュリティサイト(安全なパスワード管理)」

電子的認証に関するガイドライン(SP 800-63)

ADS(Alternate Data Streams)とは

ADS(Alternate Data Streams / 代替データストリーム)という言葉にぶち当たったので、備忘録。

ポイントは下記の6つ。

ちなみにADSに出会ったきっかけは4.

ADSを使った不審なモジュールがあるとEDR(Endpoint Detection and Response)システムからアラートを受け、調べることに・・・。

1.NTFSファイルシステムのファイル/ディレクトリに保存できる、隠しファイル

2.1つのファイル/ディレクトリに対して複数のADSを保存できる

3.用途の例としては、インターネットからダウンロードしたファイルを開く時に警告画面を表示させる、など

4.Poison Ivy(トロイの木馬)などのマルウェアの隠し場所としても悪用されているらしい

5.streams.exeでADSの検索/削除が可能

6.Windows標準機能(コマンドプロンプト、PowerShell含む)でも、ADSの作成/検索/削除が可能

インシデントレスポンスで、ガチでテクニカルな部分をやるには、やはりOSやファイルシステムの深いところまで抑えないといけないのか。。。

ユーザー企業でのセキュリティ対応は、どこまでを自社でツールと体制を整備して実施し、どこからを外部のセキュリティベンダーに任せるかが結構悩ましい。

リクルートなんかは、下手なセキュリティベンダーよりもしっかり体制組んでいるのですごいと思う。

【参考URL】

代替データストリーム(ADS)について色々調べてみた

NTFS Alternate Data Streams For Beginner

STOP! パスワード使い回し

JPCERT/CCでキャンペーンやっています。

そもそも論として今日の情報化社会で、情報は漏れるものと思って行動したほうがいいです。

パスワード使いまわしをやめようというのもその一環ですね。

ネット上の様々なサイトに同じIDとパスワードで登録していたら、どれか一つのサイトでパスワードが漏れると他のサイトも不正アクセスを受ける可能性があることは、もはや一般常識として知っておいてほしい。

FacebookやGoogleとかでシングルサインオンするのも同じリスクを抱え込むことになりますね。

んで、どーすんねんという話ですが、いくつか方法があります。

案1.定型+非定型パスワード

そのまんまで、自分の固定パスワードと、サイトやサービス等の一部のキーワードを使って作るパスワード。

「サイトやサービス等の一部のキーワード」の部分が可変になるので、結果的にサイトやサービスごとに異なるパスワードが出来上がります。

可変部分についても自分でパターン化しておけばパスワードの種類が増えてもうろたえることはなくなります。

案2.パスワード自動生成ツール+パスワード管理アプリ

これもそのまんまといえばそのまんまなのですが、パスワードはパスワード生成ツールで強固なパスワードを作り、管理はパスワード管理ツールに任せるという方法

フリーで使えるものといえば、知る人ぞ知るID Manager。パスワード生成ツールも付いたフリーのツールで自分も重宝しています。

有償モノだと、自分が使っているのはパスワードマネージャーですかね。

まずはID Manager使ってみて、物足りなければ有償ツールを検討するのがいいかも。

【参考リンク】

STOP! パスワード使い回し!キャンペーン2018

あなたのマイレージ・ポイントを盗まれないようにするべきこと

セキュリティインシデントのタレコミ(相談)先(警察関係)

警察ってサイバー犯罪対策を強化しているイメージはあったが、

各都道府県警察で窓口が整備されている認識はなかったので、少しびっくり。

なんとなく共有したくなったので、リンク先を記載しておく。

ネット関係のタレコミ先(相談窓口)って、IPA、JPCERT/CCを皮切りにインターネット・ホットラインセンター、国民生活センター、日本弁護士連合会、マスコミ、Google、フィッシング対策協議会、迷惑メール相談センター、サイバー110番、などなど、自分も悩むくらい多くあるので、使い分ける・・・というよりかは複数の窓口を並行して使うのが良いのかな?

【リンク】

都道府県警察本部のサイバー犯罪相談窓口等一覧

メール受信不可、ブログ閉鎖、いったい何が・・・

さあ今週も一週間頑張ろうと、元気に月曜を過ごしていたのだが、昼頃私用のメールをチェックしてみると今朝から1通も来ていない。

いくら何でも1通も来ていないことはないはずなのだが・・・・

自分は最近Gsuiteに移行したばかりなので、メール転送を行っている。

転送元のメールをチェックしてみるとやはり来ているではないか!!

これはGoogleの障害か?Gmailですらこれまで障害にあったことがないのに有償サービスで障害とはけしからん。

とか、考えていたのだが、事象としてGmailにはアクセスできるが新しいメールが来ない。

うーん。スマホの不具合か?

こういう時はWindows時代から変わらぬ伝家の宝刀「再起動」

・・・やはりWindowsとは違う。再起動しても来ないものは来ない。

ということは自分何かやらかしてGoogleからペナルティ受けたのか?

念のため、ブログサイトも確認してみよう。

・・・拒否られた。

なんか過激な記事書いてブロックされたのだろうか?

次にSearch Consoleを見てみる。

最近ペナルティ食らってフィッシングサイト扱いされた事件を目の当たりにしているので、自分がそうであればSearch Consoleに何かメッセージが届いているに違いない。

・・・なーんにもメッセージがない。というか至って平常のステータス。。。

そうこうしてSearch Consoleいろいろ見ていると、Search Consoleに表示される各ドメインのページのサムネイルの異変に気が付く。

自分のドメイン、トップページは空白の画面のはずなのに何か表示されている。。。

というわけで、さっそく空白のはずの自分のドメインのURLをたたいてみる。

ででーん

「ICANNの確認待ちのドメインに到達しました」と。

要はメールアドレスが確認されないので停止されましたと。。。

さっそくメール認証してみる。

ところがメールが来ない。

あ、ドメイン停止されているからか。

うおー。自分ドツボにはまってる。。。

とりあえずGoogle管理コンソール経由でドメインの管理画面に入る。

設定を見てみると停止されたドメインではなく、別のアドレス設定していた。

早速その別のアドレスを見てみる。

あ、レジストラからメール認証の催促がたくさん届いてる・・・・

あ、あ、メール転送有効になっていない・・・

これが原因か。

結局メールは来なかったものの、てんぱっているうちに自然復旧しました。

レジストラでメール認証やってくれたのだろうか?

うーん。なんとも恥ずかしい。

そんなわけで無事復旧しました。

月曜から疲れました。。。

【参考】

恥ずかしながら、ドメインが利用できない状態に・・・

いくら何でも1通も来ていないことはないはずなのだが・・・・

自分は最近Gsuiteに移行したばかりなので、メール転送を行っている。

転送元のメールをチェックしてみるとやはり来ているではないか!!

これはGoogleの障害か?Gmailですらこれまで障害にあったことがないのに有償サービスで障害とはけしからん。

とか、考えていたのだが、事象としてGmailにはアクセスできるが新しいメールが来ない。

うーん。スマホの不具合か?

こういう時はWindows時代から変わらぬ伝家の宝刀「再起動」

・・・やはりWindowsとは違う。再起動しても来ないものは来ない。

ということは自分何かやらかしてGoogleからペナルティ受けたのか?

念のため、ブログサイトも確認してみよう。

・・・拒否られた。

なんか過激な記事書いてブロックされたのだろうか?

次にSearch Consoleを見てみる。

最近ペナルティ食らってフィッシングサイト扱いされた事件を目の当たりにしているので、自分がそうであればSearch Consoleに何かメッセージが届いているに違いない。

・・・なーんにもメッセージがない。というか至って平常のステータス。。。

そうこうしてSearch Consoleいろいろ見ていると、Search Consoleに表示される各ドメインのページのサムネイルの異変に気が付く。

自分のドメイン、トップページは空白の画面のはずなのに何か表示されている。。。

というわけで、さっそく空白のはずの自分のドメインのURLをたたいてみる。

ででーん

「ICANNの確認待ちのドメインに到達しました」と。

要はメールアドレスが確認されないので停止されましたと。。。

さっそくメール認証してみる。

ところがメールが来ない。

あ、ドメイン停止されているからか。

うおー。自分ドツボにはまってる。。。

とりあえずGoogle管理コンソール経由でドメインの管理画面に入る。

設定を見てみると停止されたドメインではなく、別のアドレス設定していた。

早速その別のアドレスを見てみる。

あ、レジストラからメール認証の催促がたくさん届いてる・・・・

あ、あ、メール転送有効になっていない・・・

これが原因か。

結局メールは来なかったものの、てんぱっているうちに自然復旧しました。

レジストラでメール認証やってくれたのだろうか?

うーん。なんとも恥ずかしい。

そんなわけで無事復旧しました。

月曜から疲れました。。。

【参考】

恥ずかしながら、ドメインが利用できない状態に・・・

セキュリティインシデントのタレコミ先(マスコミ)

いくら自社の採用製品に問題があり、メーカーの対応がクソだからといって、マスコミに相談に行くというのはまったくもって前代未聞で、かなり新鮮だった。

ま、冷静に考えると、パッケージ製品の不具合なので、IPAやJPCERT/CC、セキュリティベンダー等への相談はちょっと難しく(仮に問い合わせても「メーカーのサポートにお問い合わせください」と言われるであろう)、メーカーのサポートに問い合わせても「調査中です」の一点張りであれば、事の真相を求めてマスコミに行くのは分からなくもない。

社会的な影響も大きい製品であれば、最後の手段としてマスコミにタレこむのもありかもしれない。

しかし、タレこんだ組織の情報も報道されるリスクがあるので、この辺はいろいろ天秤にかける必要がありそう。

当然ながら、機密情報をリークする場合は暗号化は忘れないでね。

とあるサイトに連絡先があったので、スクショでこちらにも残しておきます。住所/TEL/FAXは古いかもしれませんのであしからず。

セキュリティの資格

セキュリティ人材の採用で、資格を持つ人材や経験のある人材を探すことは向こう10年くらい困難な状況が続くらしい。

そんなわけで、セキュリティ業務はアウトソースを考える必要があるというのがオチであったのだが、セキュリティ資格について少しだけ触れられていたので、グローバルなセキュリティ資格を紹介したい。

※ちなみに順不同です。

■CISM:Certified Information Security Manager

・概要:ISACAの資格で、マネージメントレベルの情報セキュリティの国際資格

・保有者:約27,000名

■GSEC:GIAC Security Essentials Certification

・概要:SANSの資格で、テクニカル(Security Essentials、セキュリティ監査、侵入検知、インシデント・ハンドリング、ファイアウォール、フォレンジック、 Windows OS、Unix/Linux OSなど、入門レベルから高度な専門性を要求されるすべての分野)な情報セキュリティの国際資格

・保有者:約4,300名

■CISA:Certified Information Systems Auditor

・概要:ISACAの資格で情報システムの監査、セキュリティ、コントロールに関する国際資格。

・保有者:約115,000名

■GPEN:GIAC Certified Penetration Tester

・概要:SANSの資格で、脆弱性診断の技術資格。

・保有者:約1,300名

・概要:ComTIAの資格で、ITセキュリティ的なインシデントに対応するためのセキュリティ技術に関しての知識を問われる国際資格。

・保有者:(不明)

■GCIH:GIAC Certified Incident Handler

・概要:SANSの資格で、インシデントハンドリングに関する国際資格。

・保有者:約33,000名

■CEH:Certified Ethical Hacker

・概要:EC-Councilの資格で、ホワイトハッカーの認定資格。

・保有者:(不明)

■CISSP:Certified Information Systems Security Professional

・概要:ISC2のセキュリティに関する国際資格。

・保有者:約128,000名

大別するとISACAの資格、SANSの資格、ComTIAの資格、ISC2の資格がグローバル資格(少なくとも米国では通用する資格)として有名というところか。

個人的に良く見聞きするのはISACAとISC2かな。

ISACAは自分もメンバーというのがあるが、日本国内においてコミュニティがかなり整備されている。ISACAは国内に4つ支部があり、国内各支部で毎月勉強会を実施しており、CPE(継続教育ポイント:資格の維持に必要)獲得の機会がある。

ISC2も毎月は無いが不定期での勉強会や後援セミナーが結構多い印象。

いずれも受験料が非常に高額なので、なかなか受験するのには勇気がいる。

自分がCISAを志した際はスクールに通い、高額な受験料が無駄にならないように万全を期しました。

一方でSANSとComTIAはほとんど見聞きしない。

SANSはテクニカルな領域で最高峰のイメージで、尊敬の意味を込めて自分には縁のない感じ。

ComTIAは国内でもかなりマイナーなイメージ。この資格をアピールしている人をこれまで見たこともなく、正直価値が良く分からない・・・。

【関連資料】

セキュリティ人材の展望2018(非公開)

登録:

投稿 (Atom)