- 戦略的な思考と計画

セキュリティ組織には、強力なリーダーからの指導と指示が必要です。そのリーダーは、ビジネスにとって最も重要なリスクと脅威の優先順位を決め、それらのリスクと脅威を軽減するための戦略を考案する必要があります。この戦略によって、ビジネスのセキュリティ体制を向上させるためのさまざまな取り組みが行われるはずです。セキュリティチームは、戦略や計画に忠実でありながら、これらの取り組みを実施するための体制を整える必要がある。 - 緩急自在(急がば回れ)

強力なリーダーは、安全保障に戦略的で整然としたアプローチをもたらします。そのようなアプローチで、目標や目的に向かって前進することができるのです。これは、たとえ明るく輝くものが視界に入ったとしても、集中し続けることを意味します。新たな気晴らしを追い求めて走り出したくなるかもしれませんが、それは、セキュリティ組織が最も重要だと判断した分野の進展を妨げることになるだけです。もちろん、チームはデータに基づき、十分な情報を得た上で、必要に応じて進路を調整する必要があります。しかし、その時々の話題に基づいて頻繁に方向転換することは、やってはいけないことです。 - すべてがドキュメント化されている

以前、"書き残されていないことは、なかったことになる "と言われたことがあります。彼は全く正しかった。戦略、戦略的イニシアティブの実施計画、プロセス、プレイブックなど、どんなものであれ、すべてはきちんと文書化されるべきなのです。強力なセキュリティリーダーは、オープンで、透明性の高い文化を浸透させ、セキュリティチームが物事をきちんと文書化することを奨励する。これは、企業の士気やセキュリティ態勢に好影響を与えるだけでなく、方針やプロセスを見直し、建設的に批評して改善できるという利点もある。 - 有言実行

多くの人が、話をすることができます。しかし、実際に歩くことができる人は何人いるでしょうか?強力なセキュリティ・リーダーは、自分が話す言葉よりも、行動ともたらした結果によって評価されることを知っています。そのため、彼らは、あらゆる面でセキュリティプログラムの状態を前進させることに現実的に焦点を合わせています。彼らは、リーダーシップ、戦略的思考、計画実行能力を、言葉よりも行動で示すのです。 - 優れたコミュニケーションスキル

良いアイデア、素晴らしい計画、素晴らしい成果、大きな進展は、うまく伝えられなければ、セキュリティチームの価値を示すことはできません。強力なセキュリティリーダーは、このことを理解しており、さまざまな問題やテーマを深く理解することに時間をかけます。この理解をもとに、必要に応じて正確で効果的なコミュニケーションを行い、セキュリティチームの取り組みがよく理解され、セキュリティに協力する方法と理由がビジネスに理解され、チームの成果が評価されるようにします。 - 人材の育成・登用

優れたセキュリティ組織には、優れた人材がいる。優秀な人材がセキュリティ組織に留まるのは、その使命を信じ、自分のスキルを伸ばし続け、日々興味深い仕事に挑戦し、リーダーに対する信頼があるときです。強力なセキュリティリーダーは、このような環境を作り、才能を育て、促進します。そうすることで、素晴らしいチームを作ることができるのです。 - 無私無欲

強力なセキュリティリーダーは、チームとミッションを最優先します。彼らは無私無欲です。何か問題が起きれば責任を負い、何かうまくいけばチームに賞賛を与えます。このような崇高な行動は、セキュリティチームとビジネス全体に対する信頼を築く上で大きな役割を果たします。また、チームとミッションのために自らを捧げるよう、周囲を鼓舞します。 - タイムリーな意思決定

タイムリーな意思決定を行うことは、必ずしも容易ではありません。私たちは、決断するために必要なすべての情報を持っているとは限りません。また、自分の判断が正しいかどうかもわからないことがあります。強力なセキュリティ・リーダーは、優柔不断な判断が麻痺した環境を作り出し、それが企業のセキュリティ体制にとって決して良いことではないことを理解しています。そのため、チームのために十分な知識と計算に基づいてリスクを取り、厳しい決断を下します。 - どんな質問にも直接答える

中には難しい質問もあります。しかし、どんなに難しい質問であっても、強力なセキュリティ・リーダーは、その質問に直接答える必要があることを知っています。そうすることで、真実と透明性が支配的な風となり、どんな質問でも、たとえ厳しい質問でもできる環境が生まれます。このような環境は、強固なセキュリティ・プログラムにとって重要な要素です。 - 賞賛を与える

強力なセキュリティ・リーダーは、自分たちの行動や成果を報道されたり、賞賛されたりすることを心配しない。データ、数字、結果が自ずと明らかになることに満足するのです。そのため、セキュリティチーム内であれ、ビジネス上の他の場所であれ、称賛されるべきところには称賛を贈ることを恐れません。その結果、信頼が生まれ、セキュリティリーダーが重要だと考えることに人々が取り組むようになります。これらのことは、企業のセキュリティ態勢を改善しようとするセキュリティ部門にとって、良い知らせです。

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

優れたセキュリティリーダーの10のサイン / 10 Signs of a Good Security Leader

2022年第1四半期のニセウイルス対策ソフト動向 / Fake AV phishing spikes in Q1 2022

2022年第1四半期にFake Anti-Virus (ニセウイルス対策ソフト)のフィッシングページの数が顕著に増加していることが判明しました。毎日行っているフィッシング詐欺のスキャンでは、これらの詐欺ページのソースコードに出くわすことは(あったとしても)ほとんどありません。しかし、今年の第1四半期だけで、WindowsとAppleデバイスのユーザーをターゲットにした50以上のサンプルを収集しました。

これまでに収集されたキットは、共通の開発テンプレートに緩く基づいていますが、フラットな検出に関しては、ややユニークさを保つために十分なバリエーションがあります。これらの詐欺のページに対するキットハンターの検出は、今朝早く更新されました。

ニセウイルス対策ソフト

ウイルス対策ソフトの詐欺ページは、Windows XPの時代から20年ほど前から存在しています。これらは、ブラックハットSEO詐欺と関連していることが多いのですが、これらのドメインへのリンクは、フォーラムやブログのコメント、インスタントメッセージ、ソーシャルメディアを介して共有されることもあるのです。

ブラックハットSEOとは、人気のある検索キーワードを利用して、悪意のあるページをSERP(検索エンジン結果ページ)の上位に表示させる詐欺のことです。今日でも、ブラックハットSEOの手口は、大きなニュースイベントやトレンドトピックに関連していることが一般的です。ブラウザベースの攻撃の全盛期には、ブラックハットSEOは、ソフトウェアの脆弱性を狙ってマルウェアを拡散したり、人々を騙して偽のAVページを読み込ませたりするために使用されていました。当時は、Internet Explorerや、Flash、Shockwave、PDFといったAdobe製品などがよく標的とされていました。

ニセウイルス対策(Fake AV)は、ソーシャル系詐欺のカテゴリーに属します。つまり、Fake AVはフィッシングの典型例ではないものの、スタイルや機能は似ているのです。

この詐欺の手口は、「技術的な理解不足」と「恐怖心」という2つの要素に依存しています。技術的な理解とは、コンピュータの操作やセキュリティに関する知識の欠如、およびサポートの仕組みに関する一般的な誤解を中心としたものです。恐怖の要素は単純で、これらの詐欺ページのポップアップや警告の多くは、システム感染やモラル(例:ポルノ)の暴露などを口実にしたものです。偽AVのページでは、開発者や詐欺の範囲によって、問題のある検出と暴露が混在していることがあります。

Fake AVページの攻撃形式はまちまちです。ある種のダウンロードやインストールを要求する詐欺もあれば、(最近観測されたような)サポートに「電話」して支援を受けるよう被害者に要求するものもあります。

インストーラーを要求している場合、詐欺師は何を出してくるかわかりません。感染したシステムからファイルや機密情報を取得するマルウェアであったり、被害者のシステムに持続的にアクセスするソフトウェアであったりする可能性があります。

被害者が画面に表示された番号に電話をかけると、個人情報や金銭的な情報が危険にさらされるだけでなく、詐欺師が被害者のシステムに追加のソフトウェアをインストールする機会を与え、被害者がさらなる攻撃や迷惑を被る可能性があります。

偽ウイルス対策ソフトの例

今期これまでにダウンロードされたキットに見られるバリエーションの一例として、最も一般的な3つのキットの概要を紹介します。図1に見られるように、トップのターゲットはWindowsユーザーです。

それぞれの詐欺の手口には共通点があります。

1つ目は、ブラウザのウィンドウが、感染症やマルウェアの種類にまで言及したポップアップ、アラート、警告で埋め尽くされることです。時には、ブラウザがフルスクリーンに押し出され、被害者はこの変更を元に戻すことが困難になります。

- Windowsをターゲットにした詐欺は、警告を引き起こすセキュリティメカニズムとしてWindows Defenderを活用します。Windows Defenderは有名なブランドであり、被害者がその名前をグーグルで検索した場合、これらの詐欺のページでその名前が使われることで、すぐに正当性を示すことができるようになっているのです。

-

多くのブラウザの要素が無効化されるため、被害者はブラウザの制御をある程度失う。機能や制御を回復することは問題です。これは、感染を再現するためのもので、意図的なものです。

-

最後に、このような詐欺のページでは、偽のマウスポインタが表示され、マウス機能が完全に無効になるか、いくらか妨げられるようになっています。このような場合、偽のマウスポインターは画面上を動き回ることになる。これも感染を装ったものである。

サポート詐欺電話番号:

(050) 5806-7793

(050) 5534-0312

+1-507-889-1818

+1(877) 337-3615

+1-888-202-9313

+1-(901)-810-3196

ドメイン:

044lacked[.]ga 124iteration[.]ga 202configured[.]ga 244iteration[.]ga 303foeproweiw[.]ga 388gwowowka[.]ga 388hwpwodnf[.]ga 487owppaasj[.]ga 532gigabyte[.]ga 588gwpwoek[.]ga 935lacked[.]ga dbchebdjej[.]ga dhshdbwb[.]ga djrbrdeth[.]ga fhtvjdgjt[.]ga gr494lapeorwgr[.]ga hdbcgfnsnm[.]ga rl939malwaring[.]ga vhagyionvah[.]ga whfjgjg[.]ga

039bapwpdk[.]ml 042aoeowiwra[.]ml 388daowpwiw[.]ml 487hapqpwks[.]ml 584lurking[.]ml 638lapqkneps[.]ml 689lurking[.]ml 755gigabyte[.]ml ejgdhvdf[.]ml gr245gigabyte[.]ml ib309madenaing[.]ml nvbchdnvd[.]ml rw424bundling[.]ml yk498partically[.]ml

alexacartbox[.]online balluthree[.]online ci48nco[.]online gloweranew[.]online greatofalltime[.]online lutinswipinfo[.]online msg67jp8[.]online onegoalsearch[.]online otherservicesdomains[.]online teamhourisimportant[.]online

dfgjdfgjdf1[.]xyz dpillsnewgofit[.]xyz expediagrouping[.]xyz fghsdfghdgh7[.]xyz letmefityou[.]xyz

cleaningkyotoservices[.]digital priceamazing[.]digital priceexcelsheet[.]digital

3mjbfdmvn[.]shop claimeventgameterbaru[.]duckdns[.]org passagiert[.]cf rytjghsbdghjjh5[.]sbs

出典:Fake AV phishing spikes in Q1 2022:

インシデント共有に関するガイダンス~共有すべき重要な要素は?~ / Guidance on Sharing Cyber Incident Information

- 事故発生日時

- 事故発生場所

- 観察された活動の種類

- 事象の詳細な説明

- 影響を受けた人またはシステムの数

- 会社名・団体名

- 連絡先詳細

- 事象の重大性

- 重要インフラ部門がわかっている場合

- 他に知らせた人

定額制回遊型住み替えサービス「TsugiTsugi」、対象宿泊施設拡大

ウイルス対策ソフトはどれが良い?

Windows10からWindows Defenderというウイルス対策ソフトが同梱されており、「これでいいんじゃね?」っていう声や相談をちらほら聞く。

実際のところ、どうなのだろうか?

答えは個人と法人で少し状況が異なる。

まず、個人については「OK」

無料なので、ウイルス検知の性能に不安を感じるかもしれないが、検知能力は有料のウイルス対策ソフトとそん色ない。

ちなみにウイルス対策ソフトの検知能力については下記のサイトで確認することができる。

次に法人について。

法人は正直ケースバイケースとなる。

何がケースバイケースかというと、管理機能の要否で状況が変わってくるからである。

個人事業主や従業員数名クラスの会社はIT担当やセキュリティ担当なんて置けないので、必然的にウイルス対策ソフトの管理機能は不要となる⇒Windows DefenderでOK

一方、IT担当やセキュリティ担当を設置してしっかり管理しようとすると、管理機能の提供が無いWindows Defenderでは不都合が出てくる。

管理機能が無いとパターンファイルが更新されていない端末、ウイルス対策ソフトのバージョンが古いままの端末、ウイルス検知したものの事後処理が必要な端末の洗い出しができないのである。

ある程度の組織規模で、IT管理やセキュリティ管理に対して相応の責任を求められる企業においては、管理機能付きの有償のウイルス対策ソフトが必要となる。

週刊OSINT #2022-13 / WEEK IN OSINT #2022-13

短い更新ですが、共有したい素敵なものを見つけました。

ツールの使い方について、今号もそれを継続することにしました。ここではたくさんのことを共有していますが、それは最終手段です。なぜかというと、自分のすることすべてを理解する必要があるからです。もし、自分の発見を「売る」ことができなければ、また、ある情報をどこで見つけたかを明確に説明できなければ、他の誰かが再現したり、それを検証したりすることはできないでしょう。

- Using Tools - Part 2

- ICIJ Datashare

- UK Aerial Archive

- Reddit JSON

- RedditMetis

小技: Using Tools - Part 2

前号は、ツールを使うことの危険性についてお話しました。OSINTは画像プロバイダ、ソーシャルメディアプラットフォーム、IT関連情報のサイトなど、多くの外部プラットフォームに依存しているにもかかわらず、再びツールについて話したいと思います。なぜなら、毎号このニュースレターで紹介しているツールは、時にある種の欠点を伴うからです。その一つが、このツイートで明らかになりました。

すべての調査を手作業で行う場合、インターネットのどの部分にアクセスしたかを正確に把握することができます。しかし、調査においてサードパーティのツールに依存する場合、バックエンドがどのように設定され、どのソースに触れているか、どのようなデータセットが利用できるかが分からないと、調査中にすべての手段を使い切ったと言えるでしょうか?ある出来事、事件、人物について、非難または免責の証拠をすべて見つけたと、どうやって確認できるでしょうか?これが、私が調査のほとんどを手作業で行う理由の一つでもある。自分がどこにいて、何をしたかを知るだけでなく、自分がやったことを他の人が再現できるようにしたいのです。

話し合うための質問:ツールに関して問題があったことはありますか?例えば、結果が不完全であった、信頼できない、再現が不可能であったなどでしょうか?このエピソードを投稿したTwitterのスレッドに返信するか、The OSINT Curious Discordサーバーに行き、あなたの経験を共有するのはどうでしょう。

ツール: ICIJ Datashare

ツールの話をした直後に、最近偶然見つけたものを紹介します。まだじっくり見る時間がないのですが、大量のドキュメントを扱うときにはとても期待できそうです。ICIJ Datashareを使えば、大量のドキュメントを迅速かつ簡単にインデックス化し、検索することができます。ユーザーマニュアルによると、NLPを使った検索をする以外は、インターネットに接続する必要はないそうです。

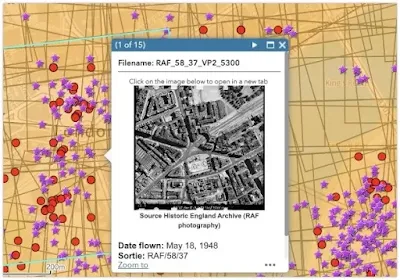

サイト: UK Aerial Archive

先日、Steven 'Nixintel' Harrisが、歴史的な画像を豊富に含むサイトを紹介してくれました。40年代にRAFが撮影した写真から、現代の高解像度オブリガードまで、イギリスの多くのランドマークから撮影されている。時事問題や歴史問題で航空写真が必要な時には、素晴らしいサイトです。

サイト: RedditMetis

Discordサーバーで#redditチャンネルを見ていたら、@ohshint_さんのコメントにも、Redditツールへの便利なリンクがたくさんありました。そのうちのひとつが私の目に留まりました。RedditMetisです。このツールは、過去1000件の投稿やコメントを分析することで、あらゆるRedditユーザーを洞察することができます。

オマケ: It's a Passion