雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

モルソン・クアーズ社、「サイバー攻撃事件」で1億4千万ドルの損害を被る可能性 / Molson Coors "Cyberattack Incident" Could Cost Company $140 Million(転載)~ランサム被害154億円!?~

[Kali Linux] dnsmap - DNS Network Mapper ~特定ドメインのサブドメインを探るツール~

dnsmapは、2006年にリリースされた書籍「Stealing the Network - How to 0wn the Box」に掲載されているPaul Craig氏の小説「The Thief No One Saw」にヒントを得て開発されました。

dnsmapは、主にペンテスターが、インフラのセキュリティ評価の情報収集/列挙の段階で使用することを目的としている。列挙の段階では、セキュリティ・コンサルタントは通常、ターゲット企業のIPネットブロック、ドメイン名、電話番号などを発見します。

サブドメインのブルートフォースは、ゾーン転送などの他のドメイン列挙のテクニックがうまくいかないときに特に有効なので、列挙の段階で使うべきテクニックのひとつです(ちなみに、最近はゾーン転送が公に認められているのをほとんど見たことがありません)。

# dnsmap 2cx.net dnsmap 0.35 - DNS Network Mapper [+] searching (sub)domains for nidec.com using built-in wordlist [+] using maximum random delay of 10 millisecond(s) between requests www.2cx.net IP address #1: 59.152.32.200 IP address #2: 59.152.32.100 [+] 1 (sub)domains and 2 IP address(es) found [+] completion time: 220 second(s)

クラウド製品・サービスのセキュリティ確保に役立つCISの新しいAWSベンチマーク / New CIS AWS Benchmarks Help Secure Cloud Products and Services(転載)

New CIS AWS Benchmarks Help Secure Cloud Products and Services

アマゾン ウェブ サービス(AWS)は、新しいクラウド製品やサービスの拡大を続けています。Center for Internet Security(CIS)は、これらの機能をAWSクラウドで安全に利用するためのリソースを提供しています。The Beginner's Guide to Secure Cloud Configurations in AWSでは、ユーザーがAWSクラウドのアカウント、製品、サービスなどを保護する方法を説明しています。

CIS AWS Benchmarksコミュニティからの新しいガイダンス

CISは、AWSクラウドのガイダンスを拡大するために、ボランティアのネットワークに呼びかけました。この取り組みにより、AWSクラウド製品およびサービスに特化したCISベンチマークが生まれました。

CISは、そのリソースを磨き、すべてのユニークなサービスに対してCISベンチマークを作成しませんでした。その代わりに、CISはAWSに倣って、サービスをクラウド製品ごとに分類しました。AWSは数十種類の製品を提供しており、提供する機能に基づいてクラウドサービスを分類しています。

AWS共有クラウドのセキュリティ責任を理解する

セキュリティとコンプライアンスは、AWSとお客様の間で共有される責任です。この共有モデルである「AWS Shared Responsibility Model」は、お客様の運用負担を軽減することができます。AWSは、ホストOSや仮想化レイヤーから、サービスが稼働する施設の物理的なセキュリティに至るまで、コンポーネントの運用、管理、制御を行います。AWSは、AWSクラウドで提供されるすべてのサービスを稼働させるインフラの保護に責任を負っています。このインフラストラクチャは、AWSクラウドサービスを実行するハードウェア、ソフトウェア、ネットワーク、および設備で構成されます。お客様は、ゲストのオペレーティングシステム(アップデートやセキュリティパッチを含む)、その他の関連するアプリケーションソフトウェア、およびAWSが提供するセキュリティグループのファイアウォールの設定について責任と管理を負います。

CIS AWS Cloud Benchmarksの3つのレベル

このガイドでは、クラウドに適用されるCIS AWS Benchmarkの3つのカテゴリーを紹介しています。

- CIS AWS Foundations Benchmark

- CIS End User Compute Services Benchmark

- CIS Amazon Elastic Kubernetes Service (EKS) Benchmarks

各ベンチマークのレベルは、CIS AWS Foundations Benchmarkから始まり、CIS Hardened Imagesによる仮想マシンのセキュリティ確保に至るまで、追加のセキュリティレイヤーを提供します。

- CIS AWS Foundations Benchmarkは、AWSクラウドを安全に構成するためのアカウントレベルのスタートポイントを提供します。これらのリソースは、アイデンティティとアクセス管理、ログと監視、ネットワークなどをカバーしています。AWSの基礎ガイダンスを無料でダウンロードできます。

- Cloud Product-Level CIS Benchmarksは、製品とサービスの構成に関するガイダンスを提供し、コンピュート、データベース、ストレージ、コンテナなどの分野を含みます。これらのCISベンチマークにより、ユーザは適用可能なクラウドサービスを選択し、環境に応じて構成することができます。製品レベルのCISベンチマークは、クラウド・アカウント内で使用されるクラウド・サービスに組み込まれた追加のセキュリティ・レイヤーを提供することで、「CIS基盤ベンチマーク」を補完します。最初のリリースは、「CIS AWS End User Compute Services Benchmark」です。

- Standalone Cloud Service CIS Benchmarksは、より広範な設定ガイダンスを必要とするAWSサービスに特有のものです。このような場合、製品レベルのCISベンチマークには、サービスに関するセクションがあり、そのサービスのスタンドアロンCISベンチマークを指し示します。

CIS AWS End User Compute and Kubernetes Benchmarks

クラウド製品レベルのCISベンチマークの最初のリリースは、「CIS AWS End User Compute Services Benchmark」です。これには、Amazon WorkSpaces、Amazon WorkDocs、Amazon AppStream 2.0、およびAmazon WorkLinkの構成推奨事項が含まれています。ユーザーは、該当するサービスを選択し、自分の環境で稼働しているものに合わせて構成することができます。

場合によっては、サービスに必要な設定により、1つのクラウドサービスに特化したCISベンチマークが必要となることがあります。このシナリオでは、製品レベルのCISベンチマークにはクラウドサービスのセクションが含まれますが、サービスについては別のCISベンチマークを指します。独立したクラウドサービスのCISベンチマークの例として、CIS Amazon Elastic Kubernetes Service (EKS) Benchmarksがあります。

CIS Hardened Imagesによるセキュアなコンフィギュレーション

仮想イメージとは、物理的なコンピューターと同じ機能を提供する仮想マシン(VM)のスナップショットです。仮想イメージはクラウド上に存在し、ユーザーはローカルのハードウェアおよびソフトウェアに投資することなく、日常的なコンピューティング操作をコスト効率よく行うことができます。

ハードニングとは、システムをサイバー攻撃に対して脆弱にする潜在的な弱点を制限するプロセスです。標準的なイメージよりも安全性が高いハードニングされた仮想イメージは、システムの脆弱性を低減し、マルウェア、不十分な認証、遠隔地からの侵入などから保護します。

セキュアに事前設定されたCIS Hardened Imagesは、組織がクラウド上のオペレーティングシステムを保護するのに役立ちます。CIS Hardened Imagesは、CIS Benchmarksの要件を満たしており、AWS Marketplaceで入手できます。

クラウドセキュリティの追加レイヤー

CISは、AWSと直接連携して、使用頻度の高いクラウド製品やサービスを特定しています。そして、その情報を将来のCIS AWSベンチマークの開発計画に反映させています。

全てのCIS AWSベンチマークの推奨事項は、他のガイドラインや追加リソースを参照しています。これらのクラウドガイドにより、CISは、CISベンチマークとAWSのドキュメントの関係を示しています。その意図は、セキュリティおよびその他の面でAWSから利用可能なガイダンスをユーザに知らせることである。この文書は、ユーザが、サービスを実行する際にAWSが持つ責任、およびAWSが支援する責任を認識するのに役立ちます。

クラウドの急速な拡大に伴い、今後も多くの製品やサービスが登場することが予想されます。CISは、AWSと緊密に連携し、開発の先陣を切っています。そうすることで、タイムリーで効果的なガイダンスを世界中のユーザーコミュニティに無償で提供していきたいと考えています。

HIS、「タイランドエリートプログラム」の販売開始 外国人長期滞在プログラム、最長20年滞在可(転載)

エイチ・アイ・エス(HIS)は、タイ国政府観光庁傘下の国営企業であるタイランド・プリビレッジ・カードと、「タイランドエリートプログラム」の正規販売代理店契約を締結し、販売を開始した。

タイランドエリートプログラムは、2003年にタイの法律に基づき開始した外国人長期滞在プログラムで、一定の審査を経て会員になることで、会員期間に応じてマルチプルビザを最短5年から最長20年まで受給でき、期間中は何度でも自由に入出国ができる。長期滞在だけでなく、専用カウンターでのスムーズなVIP入国審査、銀行口座開設や運転免許の取得のサポート、空港リムジン送迎、スパやゴルフ施設の利用などができる。

7種類のプログラムを用意しており、最も費用が安い、5年間有効の「エリート イージー アクセス(EEA)」は、入会金600,000バーツ、年会費なし。最も1年あたりの費用を抑えられる、20年有効の「エリート スペリオリティ エクステンション(ESE)」は、入会金1,000,000バーツ、年会費なし。収入要件なはく、原則的に2ヶ月〜3ヶ月程度で承認される。

旅行会社で、正規販売代理店契約を締結したのは初めて。タイ国内のほか、世界64ヶ国のネットワークを通じて販売する。

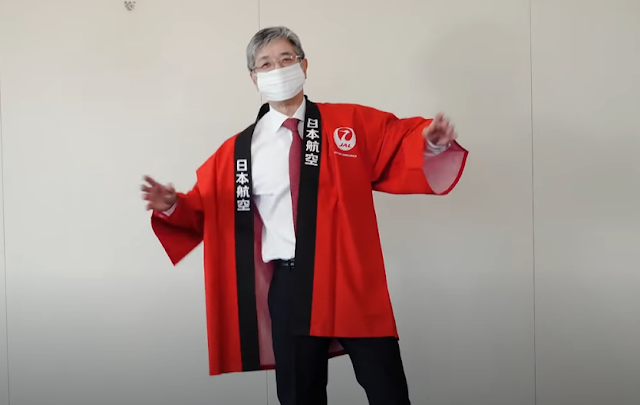

アラスカ航空(AS)の新しい機内安全ビデオ。JAL(JL)の社長も登場 / AMAZING: Airlines Safety Dance Gets A Oneworld Twist(転載)

この嬉しさは言葉では言い表せないほどです...。

そもそもアラスカ航空のセーフティダンスが好きだったので...。

2020年12月、私たちはアラスカ航空のセーフティダンスを初めて見ることができました。

とても愛らしくて、キャッチーで、素晴らしくて、楽しいですね。さらに気に入ったのは、このビデオには本物のアラスカ航空の社員が出演しており、3日間かけて格納庫で撮影されました。自宅で練習した後、8時間のドレスリハーサルを経て、2日間の撮影が行われました。

...何と、ワンワールドバージョンもある!

アラスカ航空がワンワールドに加盟したことで、ワンワールド加盟航空会社の幹部と現場の社員が参加する「グローバル」なセーフティダンスが新設されました。

このビデオにはたくさんの魅力があり、最高の笑顔を見せてくれると同時に、海外旅行が果てしなく恋しくなるような気持ちにさせてくれます。ワンワールドCEOのロブ・ガーニー氏、アメリカン航空社長のロバート・アイソム氏、ブリティッシュ・エアウェイズ、キャセイパシフィック航空、フィジー航空、日本航空、マレーシア航空、カタール航空、S7航空、スリランカ航空の社員の皆さん、私はこのビデオを見ずにはいられませんでした。とてもいいですね。このビデオをより良いものにするためには、カタール航空のCEOであるアクバル・アル・ベイカー氏が参加してくれれば、素晴らしいダンスを披露してくれると思います。

アラスカ航空がワンワールド・アライアンスに加盟したことで、新たに「グローバル」な安全ダンスが登場しました。参加してくださった皆さん、この必要なエンターテイメントを、すべて素晴らしいメッセージとともに提供してくださり、ありがとうございました。

Threat Huntingではかなり有名なRed Canary社から2021 Threat Detection Reportというドキュメントがリリースされています。これ、不審な動きをみつける技術的な手法について、詳しく書いているので気になる方はぜひダウンロードして読んでみてください / Welcome to the 2021 Threat Detection Report(転載)

redcanary.com/threat-detecti…

BazarCallマルウェアは悪質なコールセンターを利用して被害者を感染させる / BazarCall malware uses malicious call centers to infect victims(転載)

この2ヶ月間、セキュリティ研究者たちは、コールセンターを利用して最も被害の大きいWindows用マルウェアを配布する新しい「BazarCall」マルウェアとのオンラインバトルを繰り広げてきました。

この新しいマルウェアは、1月下旬にコールセンターで配布されていることが発見され、脅威の行為者が当初BazarLoaderマルウェアのインストールに使用していたことから、BazarCall(バザーコール)と名付けられました。

現在は他のマルウェアも配布されていますが、研究者は引き続き配布キャンペーンをBazarCallとしています。

多くのマルウェアキャンペーンと同様に、BazarCallは、フィッシングメールから始まりますが、そこから、マルウェアをインストールする悪意のあるExcelドキュメントを配布するために、電話によるコールセンターを利用するという、斬新な配布方法に逸脱しています。

BazarCallのメールは、添付ファイルをメールに添付するのではなく、ユーザーに電話番号に連絡して、自動的に課金される前に購読をキャンセルするよう促します。そして、これらのコールセンターは、特別に作成されたウェブサイトにユーザーを誘導し、BazarCallのマルウェアをインストールする「解約フォーム」をダウンロードさせます。

フィッシングメールからコールセンターまで

BazarCallの攻撃は、企業ユーザーを対象とした、受信者の無料トライアルがもうすぐ終了するという内容のフィッシングメールから始まります。しかし、これらのメールには、疑わしい購読に関する詳細は一切記載されていません。

そして、以下のBazarCallフィッシングメールの例のように、更新のために69.99ドルから89.99ドルを請求される前に、記載されている電話番号に連絡して購読をキャンセルするようユーザーに促します。

BleepingComputerが確認したメールの大部分は、「Medical reminder service, Inc.」という名前の架空の会社からのものですが、「iMed Service, Inc.」、「Blue Cart Service, Inc.」、「iMers, Inc.」など、他の偽の会社名を使ったメールもあります。

これらのメールは、いずれも "Thank you for using your free trial "や "Your free trial period is almost over!"などの類似した件名を使用しています。セキュリティ研究者のExecuteMalwareは、この攻撃で使用される電子メールの件名のより広範なリストをまとめています。

受信者が記載された電話番号に電話をかけると、短い保留状態になり、その後、生身の人間が出てきます。さらに詳しい情報や解約方法を尋ねられると、コールセンターの担当者は、メールに同封されていた固有の顧客IDを被害者に尋ねます。

Binary Defense社のThreat Hunting & Counterintelligence部門の副社長であるRandy Pargman氏は、BleepingComputerに対し、この固有の顧客IDは攻撃の中核をなすものであり、コールセンターが電話をかけてきた人が標的となる被害者であるかどうかを判断するために使用されると述べています。

"彼らは、電話で有効な顧客番号を伝えると、そのメールを受け取った会社を特定することができます。しかし、間違った番号を伝えた場合、彼らはあなたの注文をキャンセルしたと言うだけで、ウェブサイトに送ることなく、すべてがうまくいくでしょう」と、Pargman氏はBazarCallに関する会話の中でBleepingComputerに語った。

正しい顧客IDが伝えられれば、コールセンターのエージェントは、関連する医療サービス会社のふりをした偽のウェブサイトにユーザーを誘導する。電話担当者は被害者との電話に留まり、以下のように顧客IDを入力するよう促される解約ページに誘導する。

ユーザーがお客様ID番号を入力すると、ウェブサイトは自動的にExcelドキュメント(xlsまたはxlsb)をダウンロードするようブラウザに促します。その後、コールセンターのエージェントは、被害者がファイルを開き、「コンテンツを有効にする」ボタンをクリックして悪意のあるマクロを有効にするよう支援します。

Pargmanが実施したいくつかの通話では、悪意のある文書が検出されないようにウイルス対策を無効にするよう、脅威のある人物から指示されました。

Excelのマクロを有効にすると、BazarCallマルウェアがダウンロードされ、被害者のコンピュータ上で実行されます。

BazarCallキャンペーンが始まった当初は、BazarLoaderマルウェアの配布に使用されていましたが、TrickBot、IcedID、Gozi IFSBなどのマルウェアの配布も始まっています。

これらのWindowsに感染したマルウェアは、感染した企業ネットワークへのリモートアクセスを可能にするため、特に危険です。このようなマルウェアに感染した脅威者は、ネットワーク内を横方向に拡散し、データの窃取やランサムウェアの展開を行います。

脅威者は、BazarLoaderやTrickbotを使用して、RyukやContiといったランサムウェアを展開します。また、IcedIDは過去に、今は亡きMazeやEgregorといったランサムウェアの展開に使用されていました。

セキュリティ研究者のブラッド・ダンカンは、脅威企業のコールセンターに電話をかけ、無防備な被害者に悪意のある文書を配布する様子を説明した動画を公開しています。

Distribution-as-a-Serviceによる展開

BazarLoaderとTrickBot感染症は、同じ「TrickBot」というハッキンググループが作成したものと考えられますが、その他の配布されている感染症は、これらの脅威アクターとは関係ありません。

このことから、パーグマンはBleepingComputerに対し、別の脅威アクターグループがコールセンターを運営し、Distribution-as-a-Serviceとして配布を貸し出していると考えていると述べています。

"私の考えでは、これはサービスとしてのディストロであり、UNC1878はおそらく彼らの顧客であると思います」とPergman氏は説明しています。

この考えは、Cryptolaemus社のセキュリティ研究者であるJoseph Roosen氏も同様で、彼はBleepingComputerに対し、この配信サービスは一般企業と同じように運営されており、月曜日から金曜日までの厳格な営業時間を守っていると述べています。

BleepingComputerでは、過去4日間に渡ってコールセンターに連絡を取ろうと試みましたが、脅威の担い手が使用するインフラが常に変化しているため、成功しませんでした。

Pargman、Roosen、Duncan、CyjaxのWilliam Thomas、TheAnalyst、ExecuteMalwareなどの研究者やその他多くの研究者の努力により、配信サービスは、研究者に取り込まれるたびに、電話番号やホスティングサイトを常に変更することを余儀なくされています。

残念ながら、サイバーセキュリティコミュニティが総力を挙げて取り組んだとしても、この配布方法は非常に成功しています。

このような配布方法のため、マルウェアサンプルは、一般に配布されておらず、アンチウイルスベンダーによって検出されていないため、VirusTotalでの検出率が非常に低くなっています。

さらに、BleepingComputerが確認したメールによると、解約が必要な正規の契約であると信じて、この詐欺に引っかかっている人がいるようです。