この連載では、海外のサイバーセキュリティ分野の友人にインタビューする形で、サイバーセキュリティのエキスパートがどのように育ってきたのか、サイバーセキュリティはなぜ難しい課題なのか、企業がサイバーセキュリティと向き合う上でどういったことが重要なのかなどさまざまな考え方を紹介しています。

海外エキスパートインタビューシリーズ第3回は、ポーランドの友人パウエル・ヤツェヴィッチ(Pawel Jacewicz)の話を紹介します。

海外のサイバーセキュリティ友達の中でも、ポーランド人は何名かいるのですが、「ポーランドにはサイバーセキュリティの専門家が育ちやすい事情があるのではないか」と個人的には考えています。

パウエルに会ったのは、ポーランドの首都ワルシャワに訪れた際、国立研究所のリサーチプロジェクトの紹介を彼がしてくれたときのことでした。彼は話をするのが大好きなので、プロジェクトの説明を延々としてくれて、いつまでたっても話が終わらないので、彼の上司に中断されていたのが印象に残っています。それ以来、ポーランドに行ったときや、彼が来日したときには一緒に食事をしています。

では、内容に入ります。(元のやりとりは英語で行われていますが日本語に意訳しています)

筆者 パウエル(以下P)、今日はありがとう。まずは簡単に自己紹介をお願いします。

P 私の名前はパウエル・ヤツェヴィッチです。現在はスタンダードチャータード銀行のグローバル・サイバーセキュリティ・センターで働いています。サイバー脅威のハンティングを主な仕事にしており、銀行のサイバーセキュリティの中でも、サイバー攻撃の予兆などをプロアクティブに発見する仕事を主にしています。他にもいろいろな仕事はしていまして、人材育成や、内部むけのコンサルティング、自分の能力開発、新たなITの学習なども行っています。

筆者 ありがとうございます。これまでに、どのようにITやサイバーセキュリティを学んできたか教えてください。

P 自分は小さい頃から、モノがどのように作られているのか、どのように動くのかといったことに興味を持っていました。このスタンスは自分の職業人生のなかでも非常に重要な意味を持っていると思います。

私がサイバー空間で冒険を始めたのは、1990年代後半に初めてPCを手にして、56kのモデム(筆者注:その昔、電話回線を利用してインターネットに接続するときに利用していたデバイスのことです)でインターネットに接続するようになってからです。インターネットに触れはじめて、書籍や友人達からは得られないほど膨大な知識を得られるようになったことに驚きました。

時間をかければかけるだけ急速にいろいろなことを学びました。特に力を入れたのは、コンピュータやネットワークがどのような仕組みで動いているのかということですが、そのなかでもLinuxを使い始めてからDebianに恋に落ちました(筆者注:DebianとはLinuxディストリビューションの一つで、どちらかというと玄人に好まれる傾向があるように思います)。

サイバーセキュリティに関わるようになったのは2009年からで、その年からポーランドのナショナルサートであるCERT.PL(筆者注:日本におけるJPCERT/CCのポーランド版です)働き始め、結局8年間そこで勤めました。サイバーセキュリティの仕事に深く関わることで、ネットワークセキュリティやサイバー攻撃の検知などかなり詳しく学ぶことになります。

その間、世界中のセキュリティカンファレンスに参加し、サイバーセキュリティ業界で最も輝いている人たちに会うことができました。そういった経験が、自分の今の専門性を維持したり継続的に学び続けたりする姿勢を作り上げてくれました。

CERT.PLの次は、ポーランド最大手の銀行のインシデントレスポンスチームで働き始めました。そこでは、企業におけるセキュリティ対策はどのようなものか、金融業界がサイバー攻撃の脅威とどのように向き合っているかを学ぶことになります。

リアルタイムで起きている攻撃がどのようなものかを知りましたし、また実企業におけるサイバーセキュリティというのは、アドホックに臨機応変に構築するのが難しく、決められたプロセスに従って時間をかけてちょっとずつ改善と変化を積み重ねていくしかないということも学びました。

銀行を辞めた後、いわゆるBig4と呼ばれる大手コンサルティング会社のインシデントレスポンスチームに加わりました。そこでは、大企業も中小企業もそれぞれの悩みをもってサイバーセキュリティの対策に取り組んでいることを知りました。

大企業は既に構築されたサイバーセキュリティの取り組みを改善する方法を模索していますし、中小企業はごくごくわずかなリソースでサイバーセキュリティという強大な敵にたちむかうにはどうしたらよいのかということに悩んでいました。そこでの経験で、ポーランドにおけるサイバーセキュリティの課題は何かを深く学ぶことができました。

今のスタンダードチャータード銀行に転職したのは2019年のことです。非常に優秀なサイバーセキュリティチームのメンバーたちと共に働くことができて大いに満足しています。

筆者 サイバーセキュリティをよりよいものにするためには何が重要でしょうか?

P 一昔前のサイバーセキュリティは誰にも注目されず、いわば会社の地下で何をやっているのか誰も知らないような仕事でした。誰にも邪魔されず自分たちの好きなことをやっていられたのです。

けれども、今は社長をはじめ役員もサイバーセキュリティに意識を向けるようになり、ウイルスとはなにか、サイバー攻撃とはどういうものか、ランサムウェアとは何か、データが漏えいしたらどのような影響があるのか、といったことを日々聞いてくるようになりました。

今日、サイバーセキュリティは望むとも望まずとも、全ての人の生活に深く浸透しています。サイバーセキュリティの課題を長期的に無視していれば、深刻な問題を引き起こすことは間違いありません。これは国という単位でも、企業や個人という単位でも同じ事です。現代の戦争はサイバー空間で発生しています。これは、われわれサイバーセキュリティの専門家が何年も言い続けていることです。

これから来るであろう攻撃に備えて、企業はサイバーセキュリティに投資しなければなりません。特に重要なのは、「自社のネットワークやシステムで何が起きているのか」を知ることです。

何か攻撃が起きていることを見つけた場合、企業は積極的に攻撃に関するデータを他社と共有すべきです。これがいわゆるインテリジェンスといわれているものです。これによって、同じ攻撃が大規模に成功することを防ぐことができますし、被害の範囲を最小化することができます。データの共有は非常に重要なのですが、法律や規制などが原因で難しい場合もあります。法律や規制は刻一刻と変化する脅威に適合し続けることが難しいのです。

企業では、インシデント対応とモニタリングを所管するブルーチームの運営が一般的になってきました。そこに、脅威ハンティングのチームを加え、サイバー攻撃の予兆を早期に発見するようになり、さらに企業の防御システムを実際に攻撃することによってテストするレッドチームも加わってきています。

最近ではパープルチームとしてブルーチームとレッドチームのせめぎ合いを調整する取り組みも見られます。このような取り組みはとても効果的ですが、中小企業が自力でやるにはコストがかかりすぎます。

中小企業でサイバーセキュリティの専門スタッフを抱えられるところはごく限られています。現実的には、そういったところは外部のコンサルタントに依頼して、セキュリティサービスを購入しています。

しかし私見を述べると、それは長期的な観点で効果的とはいえません。なぜならば、内部のスタッフが能力を身につけて、自社内でできるようになったほうが費用対効果の観点で効果が高いからです。もちろん短期的に問題を解決したい場合は外部のコンサルタントは非常に有効ですが、長期的な視点で捉えたときには違うと考えています。

私が最初の銀行に勤めていたとき、常に外部のコンサルタントを活用していました。しかし、コンサルタントが何をしているのかを学び、その能力を時間をかけて身に付けることで、内製で実施できるようになり、結果的に外注コストが大幅に下がったという経験があります。

私が推奨したいのは、業界ごとに固まって、監督官庁が主導する形で企業間の実務的な演習を企画、実施する方法です。そうすることで中小企業でもスタッフの教育を効果的に行うことができるでしょう。

世の中では机上演習がよく行われています。机上演習は組織の意思決定の訓練にはなりますが、実際に手を動かして作業する人たちの訓練にはなりません。具体的にどんな作業をどのようにするのか、どういった環境や機材が必要なのかということを知る機会が必要です。

また、本番では絶対にできない「実験的に試す」といったことができるのも演習の良いところです。もちろん、机上演習は経営層など組織上層部むけの意思決定の訓練にはとても有効ですので、机上演習と実務的な演習を組み合わせて行うことが効果的でしょう。

筆者 サイバーセキュリティの仕事をしてきた中で特に印象に残っている出来事を教えてください。

P 私がポーランドの銀行業界で働くようになってからすぐに、業界全体を巻き込む歴史的なサイバー攻撃が発生したことによって業界全体が大混乱に陥る様子を目の当たりにし、業界横断的な協力関係の構築が不可欠だと実感しました。

それは2017年の始め頃に発生した攻撃です。ポーランドの金融規制当局のWebサイトが改ざんされ、いわゆる水飲み場攻撃によって、ポーランド国内の多くの銀行の社内ネットワークでのマルウェア感染につながったものです。これは、現在に至るまでポーランドの銀行業界にとって最も深刻なものです。この攻撃が明らかになったのは、とある銀行の社内ネットワークでマルウェアの活動が発見されたことがきっかけでした。

当初は誰も金融規制当局が関係していることなど考えもしなかったのです。そして何週間も気付かないまま攻撃は進展していきました。私は自分が勤めていた銀行の社内ネットワークを監視していて、不審な兆候を発見しました。

社内にはネットワークやシステムのセキュリティ監視システムがしっかりと入っていたので、挙動をトレースすることで原因を突き止めることができました。社内ネットワークでマルウェア感染が明らかになり、それが金融規制当局のWebサイトからもたらされたものであることが判明したときは本当に驚きました。

銀行というのは通常巨大な組織であり、こういった攻撃の分析を1人で行うのは不可能で、チームで仕事をする必要がありますし、社内外に多くのステークホルダーがいる状況です。分析には膨大な時間がかかるため、外部のリソースから協力を得る必要もあります。組織を越えて協力し合うことの大切さ、観測できたデータを共有することの大切さ、それがあって初めてインシデント対応は成功するということを、この事案対処の経験を通じて学びました。

繰り返しになりますが、助け合うことやチームワークは非常に重要で、他の何にも代えがたい価値があります。ポーランドの金融業界のサイバーセキュリティコミュニティーでは、この攻撃は歴史上最悪なものだったけれども、業界として協力し合うことの必要性を気付かせてくれた最も価値のある事案でもあったと、現在でも話題になります。この事案を繰り返さないようにという思いで、われわれはサイバーセキュリティ能力の向上、サイバーレジリエンスの強化に取り組んでいます。

筆者 企業の役員はサイバーセキュリティについて、どの程度、どのようなことを理解しておくべきだと思いますか?

P サイバーセキュリティは投資であるという認識を持つべきです。企業活動は利益を上げることがメインです。そんなことは誰でも分かっています。企業の役員は、サイバーセキュリティチームは企業の目的や目標を達成するために必要不可欠な支援をしてくれていると考えるべきです。

企業でサイバーセキュリティの仕事をする人たちの知識や能力は、どんなセキュリティ製品でも、サービスでも、監査でも得ることのできない貴重なものです。その企業のネットワークやシステムのことを隅々まで知り尽くしている人は社外にはいません。サイバーセキュリティの仕事をする人たちの能力に投資することは、企業がサイバー攻撃の被害を受ける可能性を低減することへの投資です。

ある企業の役員が「社員のスキル向上に投資したら、学ぶだけ学んで転職してしまうではないか」と言ったことがありました。それに対して私は「人材のスキルに投資しなければ、何も学ばない人たちがずっと社内にい続ける、ということではないでしょうか?」と答えました。

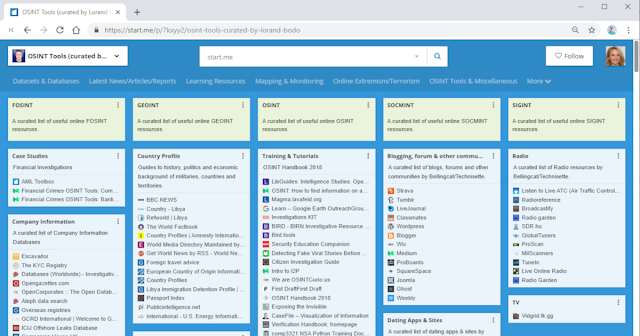

企業における一般社員はいわゆる一線の防御を担う役割がありますが、実際には彼らがもっとも狙われやすいポイントでもあります。一般社員がサイバー攻撃の最新の脅威のことを考えてくれなければ、到底企業全体を守り続けることは不可能です。世の中には無料で得られるサイバーセキュリティの情報ソースがたくさんあります。一般社員にも分かりやすいように解説されている記事もあります。そういった情報を共有するなど小さなことから始められる取り組みもあり、その積み重ねが未来の自社を守ることに繋つながるのです。

従業員の一人がうかつにメールの添付ファイルをクリックしてランサムウェアに感染して、何億円もの身代金を払う事を考えたら抜群のROIだ、というのが私の意見です。

※筆者注:金融業界でよく使われる考え方にThree Lines of Defenseという三線防御でリスクコントロールするというコンセプトがあります。一線で一般社員が業務執行部門としてリスクオーナーとして対処する、二線でサイバーセキュリティを含むリスク管理の専門部署がリスクに対処する、三線は監査の観点でリスクに対処するという考え方です。

筆者 これからサイバーセキュリティを学ぼうと思っている人たちにアドバイスはありますか?

P 伝えたいことが3つありますが、その前にサイバーセキュリティはとてつもなく巨大なフィールドです。サイバーセキュリティの分野では、誰もが自分に向いている仕事を見つけることができるでしょう。

それを踏まえた上で、1つ目に大事なのは何にでも興味を持つことです。そうすることで自分に適した仕事がどれなのかを発見することができます。

2つ目に大切なのは壊してしまうことを恐れない。何かを深く知りたいと思ったら、それを分解して元に戻すということは仕組みを学ぶ上でとても大切です。誰かがやった記事を読んだりするだけではなく、自分の手でやらなければ理解することはできません。そのようなスタンスで学び続けることを楽しんで、同じような考え方をしてくれる仲間を見つけることも大切です。自分でやってみることで、他の人の経験からも理解することができます。

3つ目に大切なのは、夢中になれることをやっている間は、体中の血液の巡りがよくなってずっと起きていられます。それは要するにあなたに向いている仕事だということです。

今回はポーランドの友人、パウエルの話を紹介しました。公的な立場のセキュリティ専門機関から銀行へ転職し、そのあとコンサルタントへ転職、その後銀行に再び転職という経緯をへた彼ですが、実はいつか日本で働きたいという思いを持っています。

来日したときに国内企業との面談をアレンジしたこともあるのですが、うまく折り合わず彼の希望は実現していません。今回の彼の話では、私もよく質問を受けるセキュリティの内製化に関して一つの考え方を提示してくれていると思います。

また、セキュリティが好きでセキュリティの仕事をしている人たちがどういったメンタリティなのかということについてもその一つの姿を提示してくれています。