state.gov/rewards-for-ju…

雑記系ブログ。セキュリティとか、マイルとか、投資とか、、、 / Miscellaneous Blogs. Security, miles, investments, etc

米国が国内の重要インフラに対して行われたサイバー攻撃に係る情報に対して日本円で最大約10億円の報奨金を出すとのこと / Reward Offer for Information on Foreign Malicious Cyber Activity Against U.S. Critical Infrastructure(転載)~Torを経由してダークウェブ上から情報提供ができるあたりが、日本より5年は進んでいる気がする~

state.gov/rewards-for-ju…

日本航空は、搭乗したオリンピック選手の横暴をオーストラリアオリンピック委員会に報告 / Japan Airlines Complains To Australian Olympic Committee After Athletes Stole Alcohol From The Galley, Got Severely Drunk & Vomited In The Toilet(転載)~オーストラリア人は総じて野蛮な人種ということか?~

日本航空がオリンピック選手の機内での泥酔行為について正式な苦情を申し立てました。オーストラリアのオリンピック選手は、通常、バリやタイでオーストラリア人観光客だけが見せるような評判通りの活躍を見せているようです。

日本航空は国際オリンピック委員会(IOC)に、過度の飲酒、マスクの着用拒否、客室乗務員の無視、ギャレーからのアルコールの盗用、選手がトイレで嘔吐した事件などがあったことを通知しました。

固定観念を持つことは決して良いことではありませんが、特に今年のオリンピックのような国際的な舞台で国を代表するアスリートにとっては、固定観念を確認することはより悪いことでしょう。

メディアの報道によると、金曜日にシドニーに着陸したこのフライトには、9つのスポーツから49人のオーストラリア人選手が搭乗していました。悪行を告発されたオリンピアンの大半は、ラグビーとサッカーのチームから来ていました。

ロイターが報じた内容

オーストラリアオリンピック委員会は、東京からの帰国便で泥酔した選手たちが見せた「容認できない」行動の調査と処罰を、国内のラグビーとサッカーの両連盟に委ねると、イアン・チェスターマン総代表が水曜日に発表しました。

チェスターマン氏は、木曜日の日本航空(JAL)のフライトで起きた、過度の飲酒、マスク着用の拒否、客室乗務員の無視、そして選手がトイレで嘔吐したという事件に「深く失望した」と述べました。

「この行動は明らかに受け入れがたいものであり、このチームが設定した基準を満たしていません」と記者会見で述べました。

金曜日にシドニーに着陸したこの便には、9つのスポーツから49名の選手が搭乗していました。日本航空の広報担当者は、「現在も調査中」であると述べています。

チェスターマン氏によると、AOCはJALから今回の不正行為について報告を受けましたが、JALは正式な苦情を申し出ることはせず、今後もオーストラリアの選手をオーストラリアに送り続けるとのことです。

彼は、AOCに与えられる最も重い制裁である、将来の大会でオーストラリア代表として参加することを禁止するという措置が取られないことを強く示唆しました。

今回のJAL便での悪行は、オーストラリアのラグビー選手やボート選手が、競技終了を祝って選手村の部屋を破損したことに続くものです。チェスターマン氏によると、漕ぎ手たちは謝罪したとのことです。

"オリンピックキャンペーンの紛れもないストレスや緊張感を解放する適切な方法があると思いますよ。

"しかし、他の人に迷惑をかけるような行動は全くもって不適切である。数人の人間が、非常に強いチームの評判を落としているのだ。"

もし、このような行為がカンタス航空のフライトで行われていたとしたら、これらの人々はその場で処分され、シドニーに到着した航空機は国境警備隊/AFPに出迎えられていただろうと思う。JALはこの状況ではあまりにも甘すぎる。

共同通信社では、ロイターの記事に含まれていない詳細情報を追加しました。

報告書によると、他の乗客によると、一部の選手は航空会社スタッフの指示に従わずに着席し、航空会社スタッフの懇願にもかかわらず、機内のギャレーに保管されていたアルコールをあさったとされています。さらに、ある乗客の報告によると、複数の選手が嘔吐を始め、飛行機の近くにあるトイレの一つが 使えなくなったとのことでした。

「明らかに、彼らはずっと飲んでいたので、マスクをしていなかった」と乗客の一人はタブロイド紙に語った。

日本航空は、オーストラリアオリンピック委員会に苦情文書を送付したことを確認し、水曜日に共同通信に「国を代表するアスリートとして旅をしているのだから、その事実を理解して行動してほしい」と語った。

これは、現時点では議論の余地すらない、深刻で恥ずかしい疑惑です。また、JALのシドニー便ほどではありませんが、ニュージーランドを拠点とするスポーツ選手が帰国便でかなりひどい行動をとったという同様のニュースもありました。

まとめ

オーストラリアのラグビー選手とサッカー選手が、先週、東京からシドニーへのフライト中に、犯罪行為とまではいかないまでも、非常に恥ずかしい行為を行いました。その内容は、客室乗務員の指示に従わず、機内の調理室を荒らし、自らアルコールを摂取してひどく酔っぱらってしまうというものでした。

普通の乗客は到着した時点で確実に逮捕されていたはずなのに、なぜスポーツをしている人たちには例外が設けられているのか不思議でならない。ここでは2層構造になっているようだ。これらのスポーツ選手は、その行動によって所属するスポーツ協会からの処分を受けるかもしれませんが、フライト中の違法行為には対処できません。

患者情報含む医師個人のクラウドアカウントが乗っ取り被害 - 岡大病院(転載)~二要素認証を設定していてアカウントを乗っ取られるというのが理解に苦しむ~

新型コロナ(武漢ウイルス)ワクチン接種完了!

いろいろあって、職域でワクチン接種をすることとなり、本日2回目が終わった。

元々積極的にワクチンを打つつもりはなかったのだが、在宅勤務がイヤで出勤するスタイルを貫いていたら、職域のワクチン接種案内があって、受けざるを経なくなってしまった。。。

通常新種のワクチンは5年くらいは様子見をした方が良いというのだが、 この行動が果たしてよかったのかは今後の未来で判明することとなる。

ま、打ってしまったものは仕方ないので、先を考えることにする。

とりあえず、ワクチンパスポートに必要なパーツがそろったので、まずはワクチンパスポートを申し込んでみる。

今年中に国外に旅することはできるだろうか!?

自分の体に注入されたワクチン情報を記念に残しておく

「ノミダニフィラリアサイト」登録ユーザーと獣医師の個人情報流出(転載)~想定損害賠償額は3.6億円程度か~

n-d-f.com/pdf/notice.pdf

氏名またはニックネーム、居住する都道府県または住所、メールアドレス、パスワード、電話番号(任意)、LINE登録の氏名(LINE でサービス登録した場合)、LINE または Apple 発行のシステム連携用 ID(LINE または Apple でサービスログインした場合)、写真(任意)

氏名、動物病院名、動物病院の住所、動物病院の電話番号、メールアドレス、写真(任意)

川崎重工への不正アクセス(転載)~不正アクセスは悲報だが、自社(システム監査)での検知という点がスバラシイ。2021年の主要課題はパスワード強化と多要素認証(ゼロトラスト)か~

川崎重工への不正アクセス

年の瀬に川崎重工が半年前にAPT攻撃に遭っていた事が発表されました。

公式発表

・当社グループへの不正アクセスについて(12/28) (魚拓)

1.概要

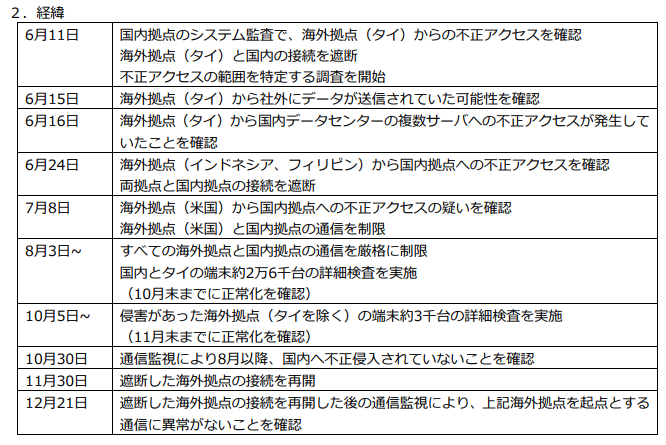

2020年6月11日、社内で実施しているシステム監査において、本来発生しないはずの海外拠点(タイ)から日本国内のサーバへの接続を発見し、同日中に不正アクセスとして同拠点と国内拠点との通信を遮断しました。しかし、続いて断続的に他の海外拠点(インドネシア、フィリピン、米国)を経由した国内のサーバへの不正アクセスが確認されたため、海外拠点からのアクセス監視強化とアクセス制限の厳格化を進め、不正アクセスを遮断しました。その後も全社的なセキュリティ対策強化を継続的に実施して

います。(公式発表より引用)

キタきつねの所感

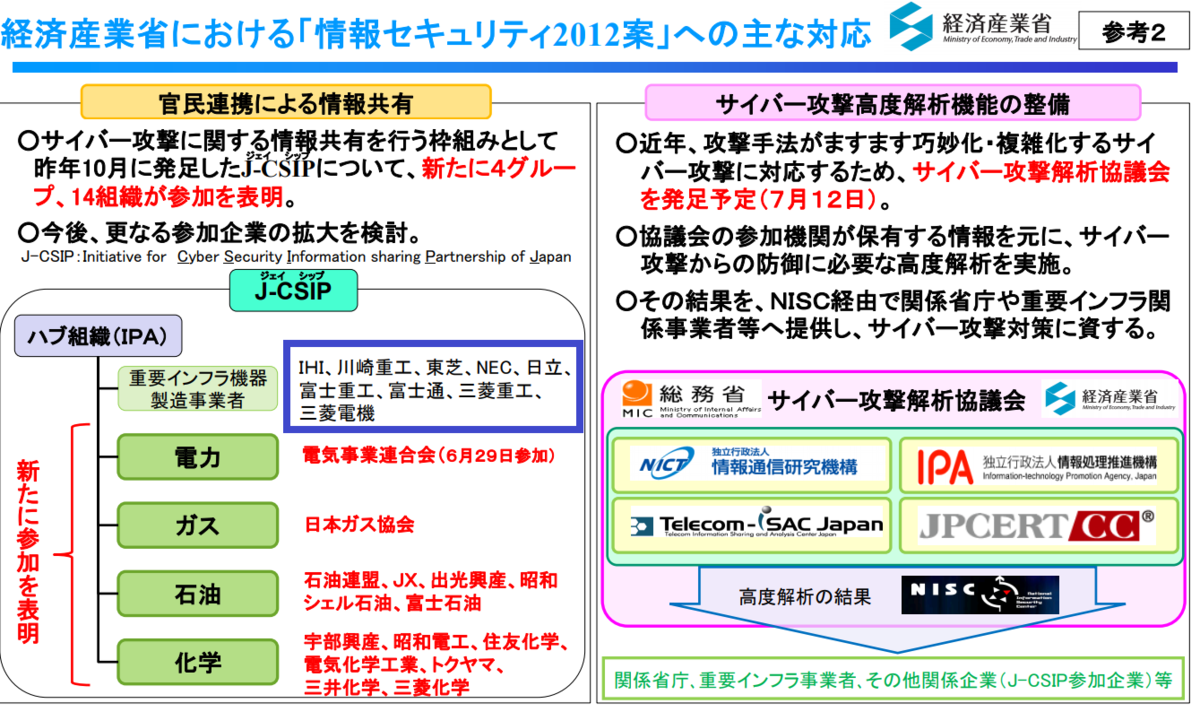

政府が重要インフラと定義しているのは「情報通信」、「金融」、「航空」、「空港」、「鉄道」、「電力」、「ガス」、「政府・行政サービス」、「医療」、「水道」、「物流」、「化学」、「クレジット」、「石油」の14分野となりますが、川崎重工は重要インフラ機器製造事業者として、サイバー攻撃の情報共有を行うJ-CSIPにも参加しています。

2020年は、三菱電機(1月/11月)、NEC(2月)、三菱重工(8月)がインシデント発表(いずれもAPT攻撃であった可能性が高い)している事を考えると、日本の重要インフラ分野が(海外から)狙われていると言っても過言ではないかも知れません。

参考:

三菱電機の情報管理を考えてみる - Fox on Security

三菱重工へのソーシャルエンジニアリング - Fox on Security

三菱電機は二段階認証を破られた - Fox on Security

海外拠点経由で、本丸(国内サーバー)を狙うサプライチェーン攻撃手法は、三菱重工(地方拠点)の手口、あるいは今年4月にトヨタの系列販売店等から最大310万件の個人情報が漏えいした事件(海外拠点経由)の手口に似ている気がしますが、公式発表を読んでもあまり事件の詳細(侵入手口)が書かれておらず、恐らく川崎重工側も別な攻撃に繋がる事を懸念してあまり開示しないと思いますので、想像の域を出ません。

開示されている情報が少ない中、公式発表に書かれた時系列を見ると、少し気になる点がありました。

最初に書いておくべきなのは、国内システム監査(自社)で侵害の兆候を見つけている事です。リアルタイム監視で事件の兆候を見つけられていないものの、APT攻撃を自社で検知できた(第一発見者)のは、川崎重工のセキュリティ対策が(全般的には)しっかりしていた証ではないかと思います。

2点目は、海外拠点(タイ)からの不正アクセスを確認して海外拠点(タイ)と国内データセンターとの接続を遮断した(6/11)後に、海外拠点(インドネシア、フィリピン、米国)から国内拠点への別な不正アクセスが複数回発生している点です。

これは、川崎重工の海外拠点が4か所以上、侵害を受けていた事を示唆しています。川崎重工の公式発表には初期侵入部分に経緯が書かれてないので、以下過分に想像になりますが、最初の侵入(タイ拠点?)から、横移動(ラテラルムーブメント)が成功した、つまり海外拠点間のネットワーク分離(セグメンテーション)に問題があった可能性を感じます。

しかし、APT攻撃者が最初の検知後(タイからの不正アクセスルートが遮断された後)にも執拗に拠点を変えて不正アクセス試行をしている部分を、川崎重工が検知出来ている事を考えると、一部情報が外部流出した部分は別にして、防衛は成功したと言っても良いのではないでしょうか。

別な気づきとしては、(全般的な防衛に成功しても)内部侵害が発生してしまったこのケースでは、3万台のエンドポイント端末検査を含めて正常化までに半年かかっている事です。

APT攻撃ではなかなか難しい事かとは思いますが、まずは入らせない事、そして入られた場合に備えて被害範囲を最小限にする事(=セグメンテーション)がいかに重要であるかを改めて感じました。

各社の報道を見ていて、NHKの記事に初期侵入に関するヒントがありました。インシデントの原因となったのは「特権ID」(=パスワード問題)だった様です。

何者かが社内システムのIDやパスワードを不正に入手したとみられるものの、どれだけの情報が流出したおそれがあるのかなど詳しいことは分かっておらず、セキュリティーに関する外部の専門機関とともに調査を続けています。

(NHK NEWS WEB記事より引用)

おそらく、特権IDのパスワードに「使い回し」があったのではないかと推測します。その推測根拠は、他社ではありますが「三菱重工」事件における公式発表内容です。

影響範囲が当該従業員の社有PCから他機器に広がった要因として、同地区の一部のサーバのローカル特権アカウントに対し、同じパスワードが設定されていたことが考えられます。

(特権アカウントを悪用され他機器にログインされたものと考えております。)これらに対し、ローカル特権アカウントのパスワードを全て異なるものに変更する対策を実施済みです。(三菱重工8/7リリースより引用)

仮にこの推測が正しければ、重要インフラのセキュリティ対策において、内部アクセスに対する、パスワードの強化、多要素認証導入(ゼロトラスト設計)は2021年の主要課題となってくる気がします。

余談です。報道各社の記事タイムスタンプを見ると、12/28午後(14時過ぎ)にこの事件が報じられ始めているのですが、株価にも影響が出にくい時間帯、そして年末年始のお休みや、年末年始に出る別のニュースの影響で、人々の事件に対する印象が薄くなるタイミングに、川崎重工の広報戦略の「強かさ」を感じました。

米国政府、StopRansomware.govで初のランサムウェアに関するワンストップサービスを開始 / U.S. Government Launches First One-Stop Ransomware Resource at StopRansomware.gov(転載)

New Website Provides Cybersecurity Resources from Across the Federal Government

#StopRansomware

justice.gov/opa/pr/us-gove…

ランサムウェアは、デバイス上のファイルを暗号化し、ファイルやファイルに依存するシステムを使用不能にするよう設計された、進化し続けるマルウェアです。悪意のあるアクターは、復号化と引き換えに身代金を要求します。身代金が支払われない場合、流出したデータや認証情報を売ったり、漏らしたりすると脅すこともあります。ここ数カ月、ランサムウェアが大きな話題となっていますが、米国の州・地域・部族・領土(SLT)の政府機関や重要インフラ組織では、何年も前から被害が拡大しています。

秒でバレる嘘をなぜか行政が外国語で発信してしまうやつ、途上国ポイント+10点(転載)

令和3年版防衛白書が公表されました(転載)

本日、令和3年版白書が公表されました✨

#防衛省・自衛隊 の活動や日本の安全保障について、幅広い興味・関心に応えることができる充実した内容になっています。

インターネットでの防衛白書の閲覧はこちらから👇

mod.go.jp/j/publication/…

mod.go.jp/en/publ/w_pape…

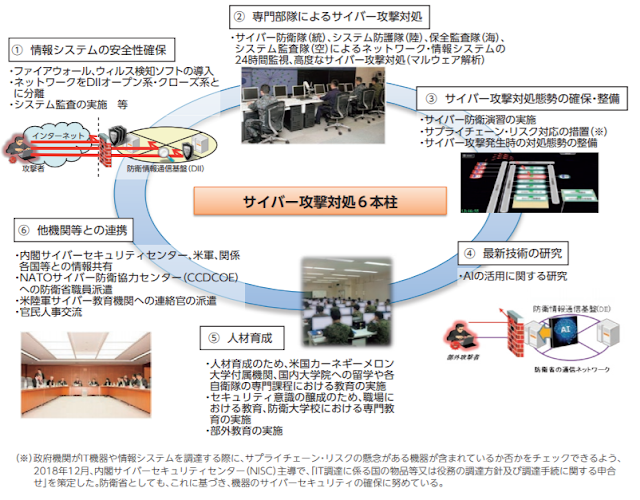

サイバーセキュリティに関し、令和元(2019)年度に政府機関に対する不審な通信として、マルウェア感染の疑いが55件、標的型攻撃が30件検知されており、高度化・巧妙化した手口の攻撃が発生しているなど、実質的な脅威度は引き続き高い状況である。

政府機関以外に対する不審な通信として、防衛関連企業を含む民間企業に対するものも複数判明している。また、警察当局による捜査において、複数の企業に対するサイバー攻撃に中国人民解放軍の部隊が関与している可能性が高いと結論付けられたものもあった。

増大するサイバーセキュリティに対する脅威に対応するため、2014年11月には、サイバーセキュリティに関する施策を総合的かつ効果的に推進し、わが国の安全保障などに寄与することを目的としたサイバーセキュリティ基本法が成立している。

これを受けて、2015年1月には、内閣にサイバーセキュリティ戦略本部が、内閣官房に内閣サイバーセキュリティセンター(NNational center of Incident readiness and Strategy for CybersecurityISC)が設置され、サイバーセキュリティにかかる政策の企画・立案・推進と、政府機関、重要インフラなどにおける重大なサイバーセキュリティインシデント対策・対応の司令塔機能を担うこととなった。

また、同年9月には、サイバーセキュリティに関する施策の総合的かつ効果的な推進を図るため、サイバーセキュリティ戦略が策定され、その目的は、自由、公正かつ安全なサイバー空間を創出、発展させ、もって経済社会の活力の向上及び持続的発展、国民が安全で安心して暮らせる社会の実現、国際社会の平和、安定及びわが国の安全保障に寄与することとされた。

さらに、2018年7月には、同戦略の見直しがなされ、前戦略における基本的な立場を堅持するとともに、持続的な発展のためのサイバーセキュリティの推進や、3つの観点(①サービス提供者の任務保証、②リスクマネジメント、③参加・連携・協働)からの取組を推進することとされた。

防衛大綱及び中期防は、サイバー防衛能力を抜本的に強化できるよう、共同の部隊として「サイバー防衛部隊」1個隊を新編することとしている。

これに基づき、令和3(2021)年度には、サイバー防衛隊などの体制拡充に加え、陸海空自衛隊のサイバー関連部隊が担っているサイバー防護機能の共同の部隊への一元化に着手することにより、合わせて約160名の体制拡充を図ることとしている。新編する自衛隊サイバー防衛隊(仮称)は、主にサイバー攻撃などへの対処を行うほか、陸海空自衛隊のサイバー関連部隊に対する訓練支援や防衛省・自衛隊の共通ネットワークである防衛情報通信基盤DII(Defense Information Infrastructure)の管理・運用などを担うこととしている。

いかなる状況においても防衛省・自衛隊のシステム・ネットワークの機能を確保するためには、当該能力を支える情報収集、調査分析機能や実戦的訓練機能などを強化する必要がある。

このため、①サイバー攻撃の兆候や手法に関する情報収集を行う情報収集装置、②AIなどの革新技術を活用したサイバー攻撃対処能力の機能強化を図るとともに、③攻撃部隊と防護部隊による対抗形式の演習を行うためのサイバー演習環境の整備などの取組を継続していくこととしている。

また、情報本部においても、サイバー空間における脅威の動向について、公刊情報の収集や諸外国との情報交換など、必要な情報の収集・分析を行っている。

サイバー攻撃に対して、迅速かつ的確に対応するためには、民間部門との協力、同盟国などとの戦略対話や共同訓練などを通じ、サイバーセキュリティにかかる最新のリスク、対応策、技術動向を常に把握しておく必要がある。このため、民間企業や同盟国である米国をはじめとする諸外国と効果的に連携していくこととしている。

国内においては、2013年7月に、サイバーセキュリティに関心の深い防衛産業10社程度をメンバーとする「サイバーディフェンス連携協議会」CDC(Cyber Defense Council)を設置し、防衛省がハブとなり、防衛産業間において情報共有を実施することにより、情報を集約し、サイバー攻撃の全体像の把握に努めることとしている。また、毎年1回、防衛省・自衛隊及び防衛産業にサイバー攻撃が発生した事態などを想定した共同訓練を実施し、防衛省・自衛隊と防衛産業双方のサイバー攻撃対処能力向上に取り組んでいる。

同盟国である米国との間では、共同対処も含め包括的な防衛協力が不可欠であることから、日米両政府は、サイバー協力の主要な枠組みとして、まず、防衛当局間の政策協議の枠組みである「日米サイバー防衛政策ワーキンググループ」CDPWG(Cyber Defense Policy Working Group)を設置した。この枠組みでは、①サイバーに関する政策的な協議の推進、②情報共有の緊密化、③サイバー攻撃対処を取り入れた共同訓練の推進、④専門家の育成・確保のための協力などについて、7回にわたり会合を実施している。また、日米両政府全体の枠組みである「日米サイバー対話」への参加や、「日米ITフォーラム」の開催などを通じ、米国との連携強化を一層推進している。

防衛省においては、NATOなどとの間で、防衛当局間においてサイバー空間を巡る諸課題について意見交換するサイバー協議「日NATOサイバー防衛スタッフトークス」などを行うとともに、NATOや、NATOサイバー防衛協力センターが主催するサイバー防衛演習への参加などを続け、NATOとの連携・協力の向上を図っている。

また、オーストラリア、英国、ドイツ及びエストニアとのサイバー協議を行っている。

さらに、シンガポール、ベトナムなどの防衛当局との間で、ITフォーラムを実施し、サイバーセキュリティを含む情報通信分野の取組及び技術動向に関する意見交換を行っている。

自衛隊のサイバー防衛能力を強化するためには、サイバーセキュリティに関する高度かつ幅広い知識を保有する人材を確保することが必要である。

このため、高度な知識や技能を修得・維持できるよう、要員をサイバー関連部署に継続的かつ段階的に配属するとともに、部内教育及び部外教育による育成を行っている。

令和元(2019)年度からは各自衛隊の共通教育としてサイバーセキュリティに関する共通的かつ高度な知識を習得させるサイバー共通課程を実施しており、今後規模を拡充していくこととしている。

また、サイバー戦における指揮官の意思決定要領などに関する知見を修得するため米国防大学のサイバー戦指揮官要員課程への隊員の派遣を継続している。

さらに、部外教育機関を活用した教育を実施するとともに、部外から幅広い人材を確保するため、サイバー領域における最新技術やサイバー攻撃の最新動向などの高度な知見を有するサイバーセキュリティ統括アドバイザーの採用に向けた取組や、防衛省サイバーコンテストを行った。

また、防衛省における高度専門人材と一般行政部門との橋渡しとなるセキュリティ・IT人材に対する適切な処遇の確保、民間企業における実務経験を積んだ者を採用する官民人事交流制度や役務契約などによる外部人材の活用の検討などにも取り組んでいる。

防衛省は、警察庁、総務省、経済産業省及び外務省と並んで、サイバーセキュリティ戦略本部の構成員として、NISCを中心とする政府横断的な取組に対し、サイバー攻撃対処訓練への参加や人事交流、サイバー攻撃に関する情報提供などを行っているほか、情報セキュリティ緊急支援チームCYMAT(CYber incident Mobile Assistance Team)に対し要員を派遣している。

また、NISCが実施している府省庁の情報システムの侵入耐性診断を行うにあたり、自衛隊が有する知識・経験の活用について検討することとしている。

[KALI LINUX] Weevely ~武器入りWebシェル~

Weevely Package Description

Source: https://github.com/epinna/Weevely/

Weevelyは、telnetのような接続をシミュレートするステルスPHPウェブシェルです。また、ステルスバックドアとして、あるいは無料のウェブアカウントを管理するためのウェブシェルとして使用することができます。