PDCAは特に情報システムで構築して運用フェーズに入って改善して・・・みたいな感じで、もともとITインフラ運用が長かった自分もお気に入りのメソッドです。

なので、セキュリティもPDCAで強化できると考えていたのですが、PDCAはなかなか難しいと感じることがあります。

IT運用の場合、例えば障害が発生すると、その対応を通じて再発防止策を打つことで、類似の障害は起きなくなります。ITシステム自体はコンポーネントが有限なのでPDCAサイクルを通じた品質強化を行っていくと、非常に高いレベルのサービスレベルの実現が可能となります。

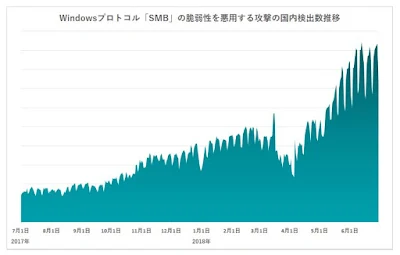

一方、サイバーセキュリティは基本的に再現性がなく、あるインシデントを受けて改善策を打っても、次に来るインシデントには前回打った施策が役に立たないなんてことがたくさんあります。

IT運用の場合、必ず管理システムのコンポーネントのどこかが壊れるわけで、極端な話、その範囲は有限なのですが、サイバーセキュリティは毎回新しい攻撃が発生するため、範囲は無限になります。

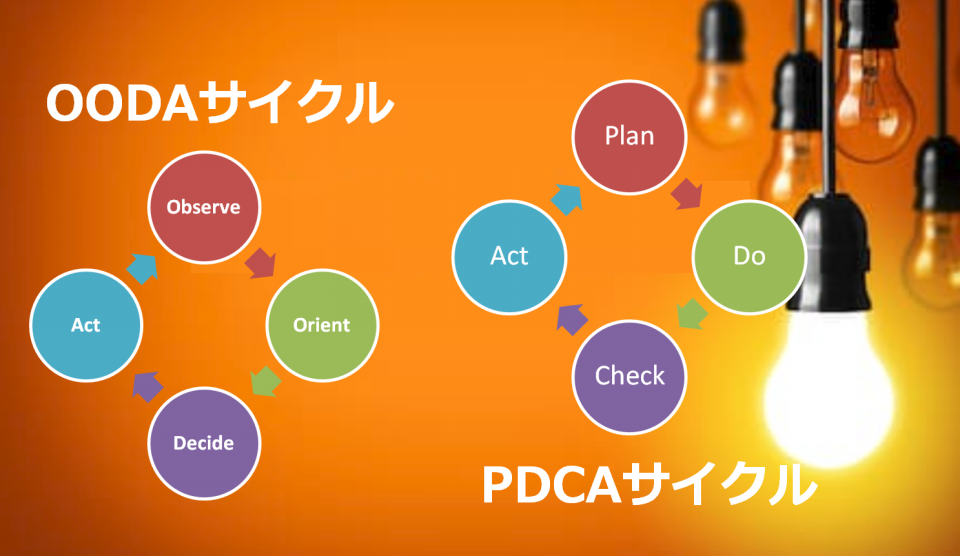

前置きが長くなりましたが、OODAループというものがあります。

OODAループとは、「Observe - Orient - Decide - Act」の4つの頭文字から名付けられ、アメリカ空軍の大佐が提唱した意思決定のメソッドの1つです。もともとはアメリカ海軍で戦闘時の判断を最適にするための理論として生まれたものだそうです。

情報収集してそこから分析して対策を打つ流れにSOC(Security Operation Center)に近いものを感じます。

一方で、個人的に整理がつかなかったのが、OrientとDecide。

「方向付け」と「意思決定」の位置づけというか、関係というかが、分かったようで分からない感じ。

あ、OPDA(Observe - Plan - Decide - Act)ってすると個人的にすっきりするかも。

情報収集して、(分析&)対策検討し、意思決定を経て対策を打つ。

セキュリティ強化のメソッドにもPlanは必要です!!

【参考】

OODA vs. PDCA 継続的なセキュリティ強化にはどちらが有効?